Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was für eine Art von Malware ist TCLBanker?

TCLBanker ist ein Banking-Trojaner, der Nutzer in Brasilien ins Visier nimmt, indem er deren Browser stillschweigend überwacht und aktiv wird, wenn sie eine von 59 überwachten Bank-, Fintech- oder Kryptowährungs-Websites besuchen. Sobald er ausgelöst wird, legt er eine überzeugende gefälschte Oberfläche über die echte Banking-Sitzung des Opfers, um Anmeldedaten abzugreifen, während Operatoren den infizierten Rechner aus der Ferne beobachten und manipulieren können.

Laut einer Untersuchung von Elastic Security Labs wird TCLBanker als ein bedeutendes Update früherer brasilianischer Banking-Trojaner-Familien eingestuft, die als Maverick und SORVEPOTEL bekannt sind. Die Kampagne wird intern als REF3076 verfolgt. Zum Zeitpunkt der Analyse befanden sich mehrere Komponenten noch in der Entwicklung, was darauf hindeutet, dass sich die Malware in einem frühen Betriebsstadium befand.

Die Malware tarnt sich als legitimes Logitech-Softwareinstallationsprogramm und verbreitet sich nach der Aktivierung weiter, indem sie die WhatsApp- und Outlook-Konten des infizierten Benutzers kapert, um Phishing-Nachrichten an dessen Kontakte zu senden.

TCLBanker Übersicht

Die zentrale Banking-Komponente von TCLBanker, intern als Tcl.Agent bezeichnet, nutzt UI Automation, um die Adressleiste beliebter Webbrowser kontinuierlich zu überwachen. Sobald ein Opfer eine der 59 gezielten brasilianischen Banking-, Fintech- oder Kryptowährungs-Domains aufruft, stellt die Malware eine WebSocket-Verbindung zu ihrem Command-and-Control-Server her und benachrichtigt den Betreiber, dass ein Opfer auf einer Banking-Seite aktiv ist.

Bei einer offenen Sitzung kann der Angreifer ein WPF-basiertes Vollbild-Overlay einsetzen, das das Browserfenster des Opfers vollständig verdeckt. Diese Overlays können überzeugende gefälschte Banking-Anmeldeseiten, gefälschte Windows-Update-Fortschrittsbildschirme und Voice-Phishing (Vishing)-Aufforderungen anzeigen - alles darauf ausgelegt, das Opfer dazu zu bringen, Anmeldedaten preiszugeben oder eine betrügerische Transaktion zu autorisieren, ohne zu bemerken, dass die Oberfläche gefälscht ist.

Fernzugriff und Steuerungsfunktionen

Über das Overlay-Framework hinaus bietet TCLBanker den Betreibern eine Reihe von Remote-Tools während einer aktiven Sitzung. Sie können Screenshots erstellen, den Bildschirm des Opfers live streamen, Tastatureingaben über einen integrierten Keylogger aufzeichnen, Zwischenablage-Inhalte abfangen und Shell-Befehle direkt auf dem infizierten Rechner ausführen.

Um zu verhindern, dass Opfer das Overlay schließen oder Fenster wechseln, blockiert TCLBanker aktiv mehrere Tastenkombinationen - darunter Tab, Escape, Alt+F4, PrintScreen und die Windows-Taste - und beendet den Task-Manager alle 500 Millisekunden, wenn das Opfer versucht, ihn zu öffnen. Overlays werden außerdem durch das WDA_EXCLUDEFROMCAPTURE-Flag vor Bildschirmaufnahme-Tools verborgen, sodass sie nicht einfach dokumentiert oder durch Aufnahmesoftware bemerkt werden können.

Wurm-Module: Selbstverbreitung über WhatsApp und Outlook

TCLBanker enthält zwei Wurm-Komponenten, die als Tcl.WppBot verfolgt werden. Die erste übernimmt die authentifizierte WhatsApp Web-Browsersitzung des Opfers, um stillschweigend Phishing-Nachrichten an alle Kontakte zu senden. Die zweite nutzt COM-Automatisierung, um Phishing-E-Mails direkt über das eigene Outlook-Konto des Opfers zu versenden.

Da diese Nachrichten von einem echten, vertrauenswürdigen Konto und nicht von einem unbekannten Absender stammen, ist die Wahrscheinlichkeit weitaus höher, dass Empfänger den Link oder Anhang öffnen und das Installationsprogramm selbst ausführen. Jeder neu infizierte Rechner wird dann zu einem weiteren Verteilungspunkt, sodass sich die Malware über soziale Netzwerke ausbreiten kann, ohne dass der Angreifer zusätzliche Infrastruktur betreiben muss.

Zielanwendungen

TCLBanker überwacht die Browser-Navigation in Chrome, Firefox, Microsoft Edge, Brave, Opera und Vivaldi. Es beobachtet Besuche auf 59 brasilianischen Banking-, Fintech- und Kryptowährungs-Domains - eine Liste, die große Privatkundenbanken, digitale Zahlungsplattformen und Kryptowährungsbörsen umfasst, die in Brasilien tätig sind.

Die Wurm-Module zielen speziell auf WhatsApp Web (über jeden der überwachten Browser zugänglich) und Microsoft Outlook zur Selbstverbreitung ab. Das Geofencing der Malware überprüft die brasilianisch-portugiesische Gebietseinstellung, regionale Kennungen und das Tastaturlayout, bevor sie aktiviert wird, sodass sie sich auf Rechnern außerhalb ihres vorgesehenen Zielprofils stillschweigend beendet.

Persistenz und Umgehung von Abwehrmaßnahmen

Um Neustarts zu überstehen, kopiert TCLBanker sein Anwendungsverzeichnis nach %LocalAppData%\LogiAI und registriert eine versteckte geplante Aufgabe namens RuntimeOptimizeService mit einem Anmelde-Trigger, sodass sie bei jeder Benutzeranmeldung automatisch neu startet.

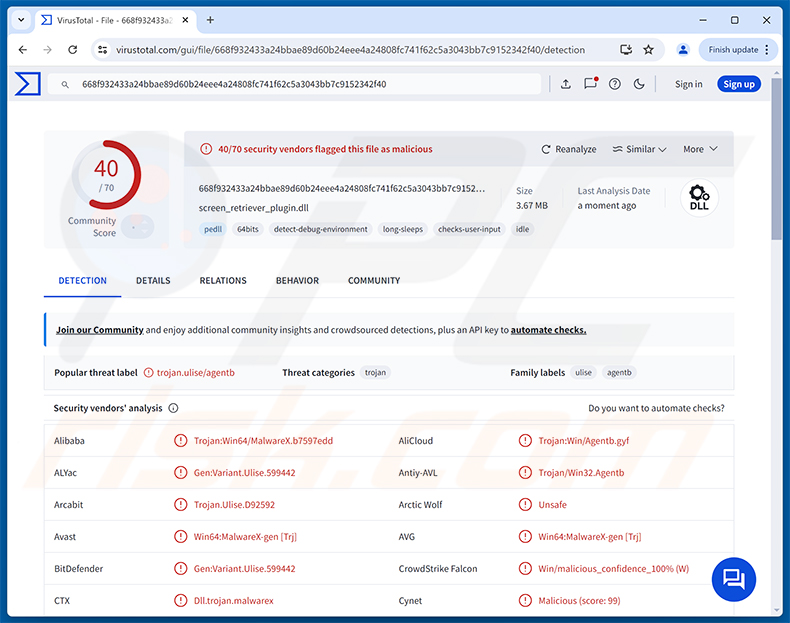

Die anfängliche Infektion basiert auf DLL-Sideloading: Eine legitime Logitech-Programmdatei lädt eine schädliche screen_retriever_plugin.dll, die neben ihr platziert wurde. Diese entschlüsselt und führt den Hauptpayload im Arbeitsspeicher aus, ohne offensichtliche Dateien auf die Festplatte zu schreiben. Die Payload-Entschlüsselung selbst ist umgebungsgebunden - sie schlägt stillschweigend fehl, wenn die Malware erkennt, dass sie in einer Sandbox, einer automatisierten Analyseumgebung oder einer Virtualisierungsplattform ausgeführt wird.

Vor der Aktivierung führt TCLBanker mindestens sechs Anti-Debugging-Prüfungen durch, sucht nach Virtualisierungssoftware (VMware, VirtualBox, KVM, Xen, Parallels, QEMU), scannt nach Sandbox-assoziierten Benutzernamen, überprüft, ob der Rechner mindestens 64 GB Festplattenspeicher, 2 GB RAM und zwei CPU-Kerne hat, und patcht ETW (Event Tracing for Windows)-Protokollierung, um die Erkennung durch Sicherheitsüberwachungstools zu reduzieren. Ein Watchdog-Subsystem prüft außerdem kontinuierlich auf Debugger und Instrumentierungstools, während die Malware ausgeführt wird.

| Name | TCLBanker Virus |

| Bedrohungstyp | Banking-Trojaner, Trojaner, Fernzugriffstrojaner (RAT) |

| Erkennungsnamen | Avast (Win64:MalwareX-gen [Trj]), Combo Cleaner (Gen:Variant.Ulise.599442), ESET-NOD32 (Win64/Agent.IXI Trojan), Kaspersky (HEUR:Trojan.Win32.Agentb.gen), Microsoft (Trojan:Win32/Malgent), Vollständige Liste (VirusTotal) |

| Symptome | Banking-Trojaner sind darauf ausgelegt, den Computer des Opfers heimlich zu infiltrieren und im Verborgenen zu bleiben, daher sind auf einem infizierten Rechner keine besonderen Symptome deutlich sichtbar. |

| Verbreitungsmethoden | Trojanisiertes Software-Installationsprogramm (Logitech Logi AI Prompt Builder), DLL-Sideloading, WhatsApp-Nachrichten von infizierten Konten, Phishing-E-Mails von infizierten Outlook-Konten. |

| Schaden | Gestohlene Banking-Anmeldedaten und persönliche Informationen, Identitätsdiebstahl, finanzieller Verlust, nicht autorisierte Banktransaktionen, der Computer des Opfers wird einem Botnet hinzugefügt. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Fazit

TCLBanker ist ein ausgeklügelter Banking-Trojaner, der das Abfangen von Anmeldedaten, die Live-Fernsteuerung von Sitzungen und Selbstverbreitung kombiniert, um gezielt brasilianische Online-Banking-Nutzer anzugreifen. Seine tiefgreifenden Anti-Analyse-Schutzmechanismen, die DLL-Sideloading-Bereitstellung und die Fähigkeit, sich über die eigenen vertrauenswürdigen Konten der Opfer zu verbreiten, machen ihn schwieriger als üblich zu erkennen und einzudämmen.

Opfer können mit nicht autorisierten Finanztransaktionen, gestohlenen Banking-Anmeldedaten, Identitätsdiebstahl und einer umfassenderen Kontokompromittierung durch den Shell-Zugriff konfrontiert werden, den Betreiber während einer aktiven Sitzung erlangen. Die Malware sollte sofort vom System entfernt werden.

Weitere Beispiele für Banking-Trojaner sind CHAVECLOAK, Ares und Javali.

Wie hat TCLBanker meinen Computer infiltriert?

Laut Elastic Security Labs wird TCLBanker als trojanisierte Version des Logitech Logi AI Prompt Builder-Installationsprogramms verbreitet, das in einem ZIP-Archiv verpackt ist. Wenn das Opfer die MSI-Datei ausführt, wird eine legitime Logitech-Programmdatei dazu gebracht, eine schädliche DLL (screen_retriever_plugin.dll) zu laden, die neben ihr platziert wurde - eine Technik namens DLL-Sideloading. Diese DLL entschlüsselt und führt dann den Banking-Trojaner-Payload im Arbeitsspeicher aus.

Sobald ein Rechner infiziert ist, verbreitet sich TCLBanker automatisch weiter. Es übernimmt die authentifizierte WhatsApp Web-Browsersitzung des Opfers, um Phishing-Nachrichten an alle Kontakte zu senden, und nutzt das eigene Outlook-Konto des Opfers über COM-Automatisierung, um Phishing-E-Mails an Empfänger im Adressbuch zu versenden. Da die Nachrichten von einem echten, bekannten Konto stammen, ist die Wahrscheinlichkeit höher, dass Empfänger ihnen vertrauen und den darin enthaltenen Installer-Link ausführen.

Im weiteren Sinne erreichen Bedrohungen dieser Art Opfer auch durch unaufgeforderte Phishing-E-Mails von unbekannten Absendern, bösartige Werbung, gefälschte Software-Download-Seiten und Software-Cracks und Schlüsselgeneratoren, die über Torrent- und Filesharing-Netzwerke geteilt werden.

Wie vermeidet man die Installation von Malware?

Seien Sie vorsichtig bei unerwarteten Nachrichten - auch von Personen, die Sie kennen. Wenn ein WhatsApp-Kontakt oder die E-Mail eines Kollegen einen ungewöhnlichen Link oder Anhang enthält, den Sie nicht erwartet haben, überprüfen Sie dies über einen separaten Kanal, bevor Sie klicken oder etwas herunterladen. Laden Sie Software nur von offiziellen Entwickler-Websites oder verifizierten App-Stores herunter und seien Sie vorsichtig bei Installationsprogrammen, die als ZIP-Dateien aus unbekannten Quellen geliefert werden. Halten Sie Ihr Betriebssystem und alle Anwendungen aktuell, damit bekannte Schwachstellen nicht ausgenutzt werden können, bevor Sie sie patchen.

Vermeiden Sie Raubkopien, Schlüsselgeneratoren und inoffizielle Aktivierungstools, da diese zu den häufigsten Verbreitungswegen für Banking-Trojaner und ähnliche Malware gehören. Verwenden Sie ein seriöses Sicherheitsprogramm und führen Sie regelmäßig Scans durch, um Bedrohungen abzufangen, die die anfänglichen Abwehrmaßnahmen umgehen. Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um eingedrungene Malware automatisch zu beseitigen.

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist TCLBanker?

- SCHRITT 1. Manuelle Entfernung von TCLBanker Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung von Malware ist eine komplizierte Aufgabe - normalerweise ist es am besten, Antivirus- oder Anti-Malware-Programme dies automatisch erledigen zu lassen. Um diese Malware zu entfernen, empfehlen wir die Verwendung von Combo Cleaner Antivirus für Windows.

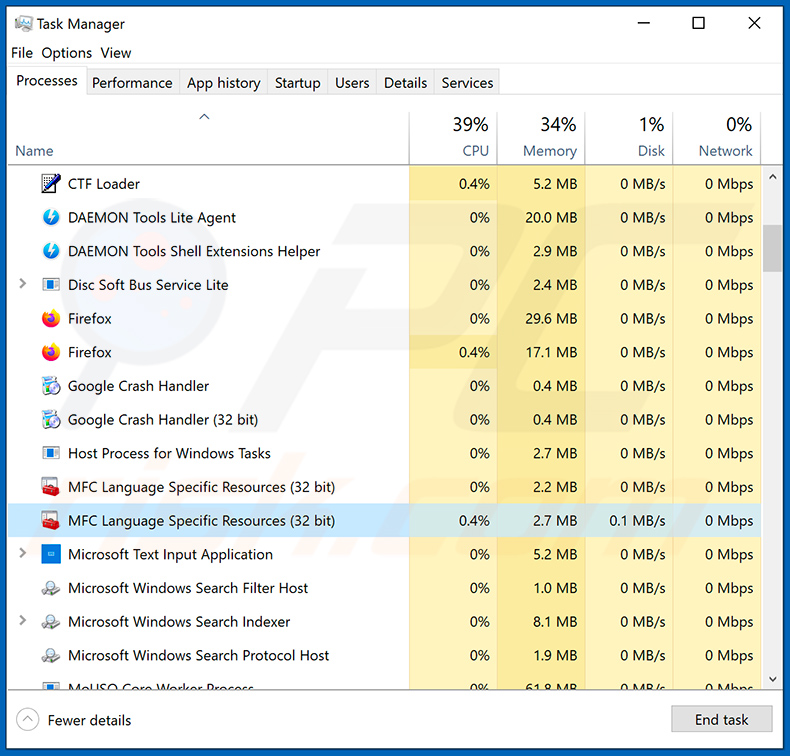

Wenn Sie Malware manuell entfernen möchten, besteht der erste Schritt darin, den Namen der Malware zu identifizieren, die Sie zu entfernen versuchen. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste der auf Ihrem Computer laufenden Programme überprüft haben, beispielsweise mit dem Task-Manager, und ein verdächtig aussehendes Programm identifiziert haben, sollten Sie mit diesen Schritten fortfahren:

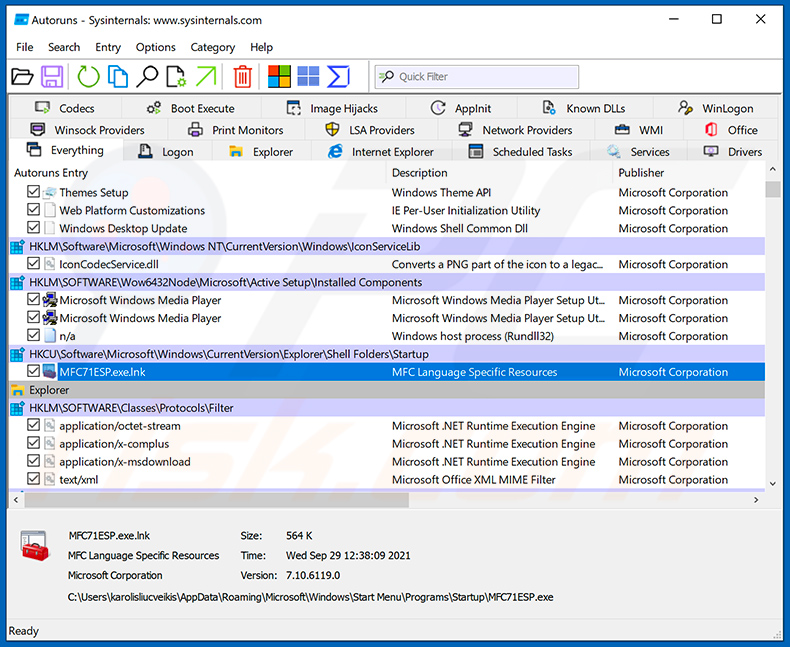

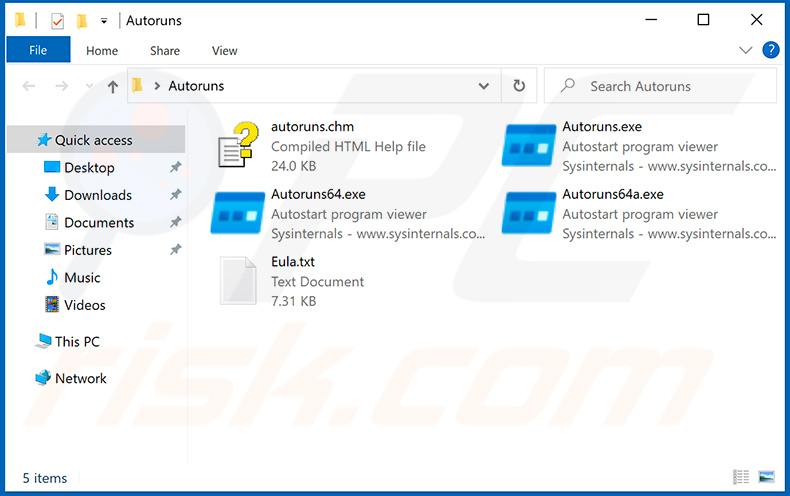

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt automatisch startende Anwendungen, Registry- und Dateisystem-Speicherorte an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt automatisch startende Anwendungen, Registry- und Dateisystem-Speicherorte an:

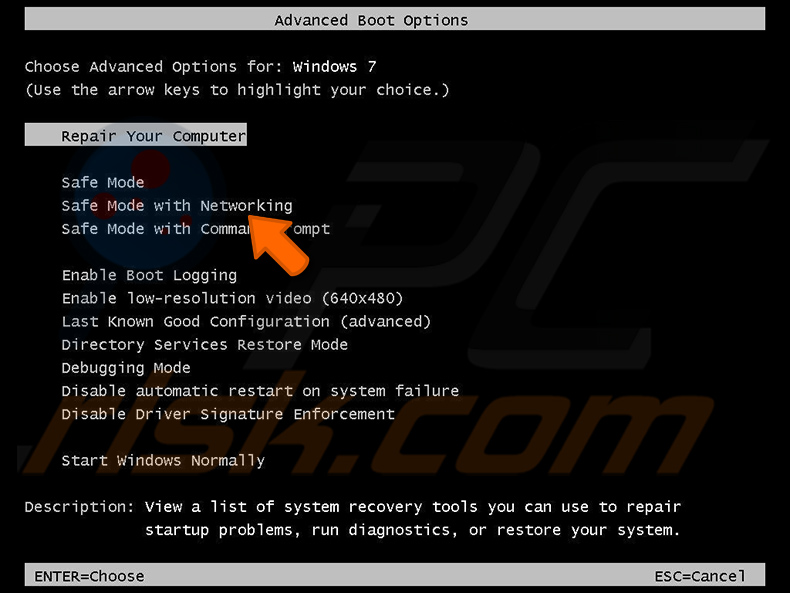

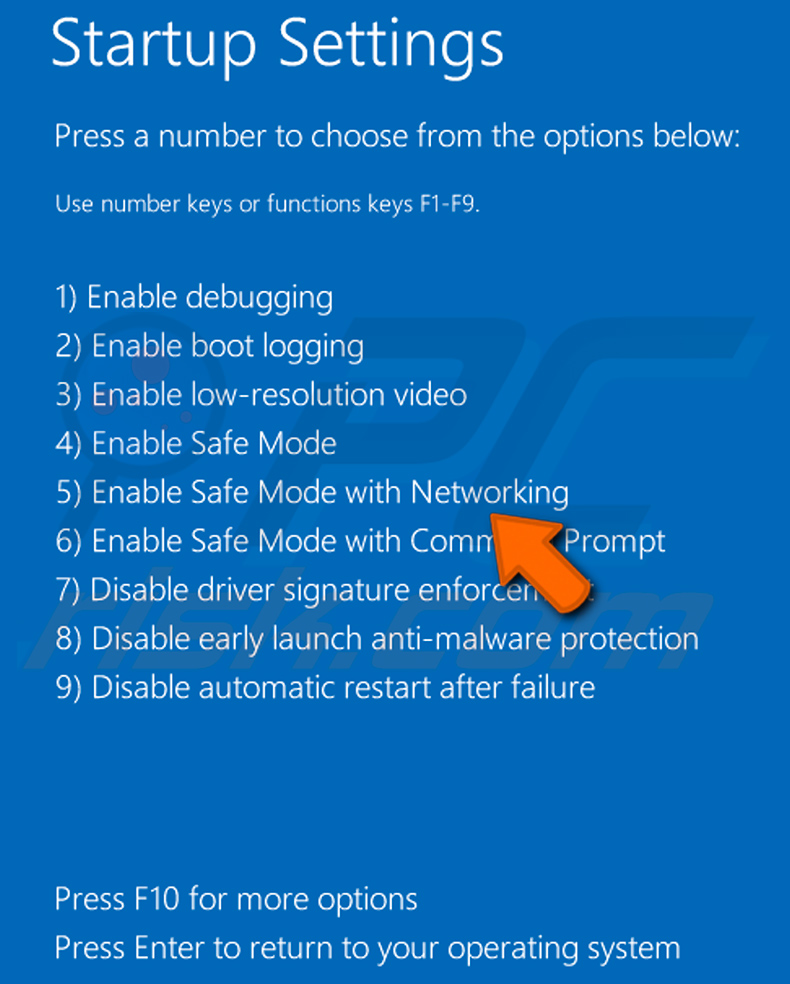

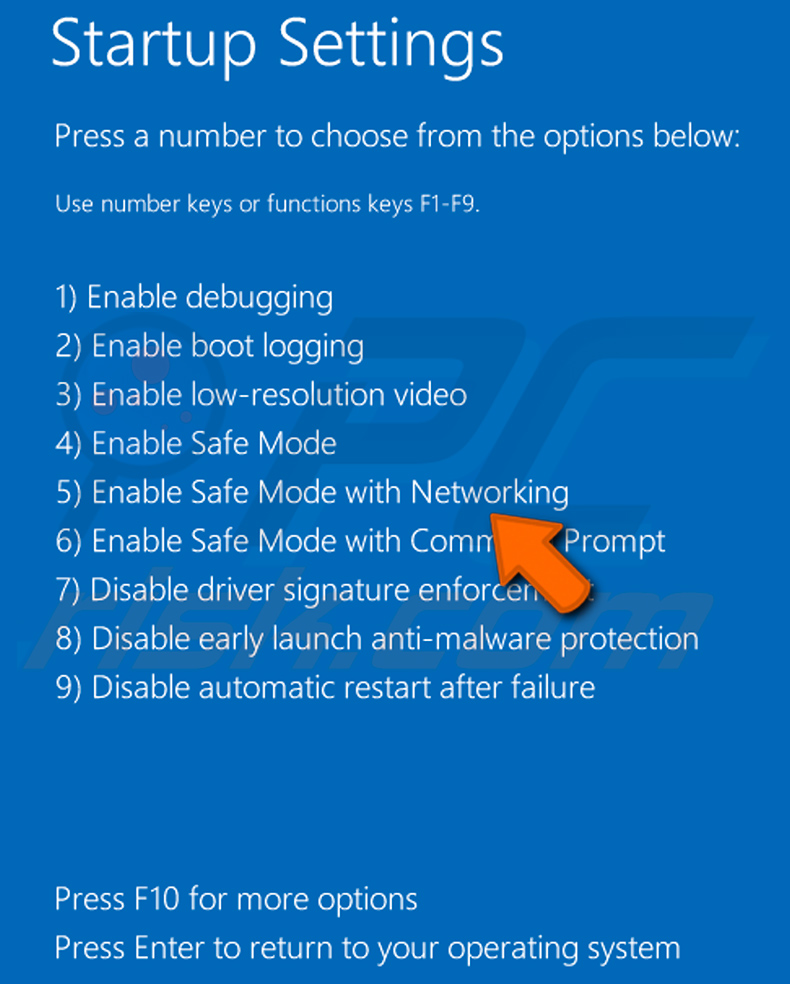

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf Neu starten, klicken Sie auf OK. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis das erweiterte Windows-Optionsmenü angezeigt wird, und wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Video, das zeigt, wie man Windows 7 im „Abgesicherten Modus mit Netzwerktreibern" startet:

Benutzer von Windows 8: Starten Sie Windows 8 im abgesicherten Modus mit Netzwerktreibern - Gehen Sie zum Windows 8-Startbildschirm, geben Sie Erweitert ein, und wählen Sie in den Suchergebnissen Einstellungen. Klicken Sie auf Erweiterte Startoptionen, und wählen Sie im geöffneten Fenster „Allgemeine PC-Einstellungen" die Option Erweiterter Start.

Klicken Sie auf die Schaltfläche „Jetzt neu starten". Ihr Computer wird nun im Menü „Erweiterte Startoptionen" neu gestartet. Klicken Sie auf die Schaltfläche „Problembehandlung" und dann auf die Schaltfläche „Erweiterte Optionen". Klicken Sie im Bildschirm der erweiterten Optionen auf „Starteinstellungen".

Klicken Sie auf die Schaltfläche „Neu starten". Ihr PC wird im Bildschirm der Starteinstellungen neu gestartet. Drücken Sie F5, um im abgesicherten Modus mit Netzwerktreibern zu starten.

Video, das zeigt, wie man Windows 8 im „Abgesicherten Modus mit Netzwerktreibern" startet:

Benutzer von Windows 10: Klicken Sie auf das Windows-Logo und wählen Sie das Ein/Aus-Symbol. Klicken Sie im geöffneten Menü auf „Neu starten", während Sie die „Umschalt"-Taste auf Ihrer Tastatur gedrückt halten. Im Fenster „Option auswählen" klicken Sie auf „Problembehandlung", wählen Sie dann „Erweiterte Optionen".

Wählen Sie im Menü der erweiterten Optionen „Starteinstellungen" und klicken Sie auf die Schaltfläche „Neu starten". Im folgenden Fenster sollten Sie die Taste „F5" auf Ihrer Tastatur drücken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Netzwerktreibern neu gestartet.

Video, das zeigt, wie man Windows 10 im „Abgesicherten Modus mit Netzwerktreibern" startet:

Entpacken Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Entpacken Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

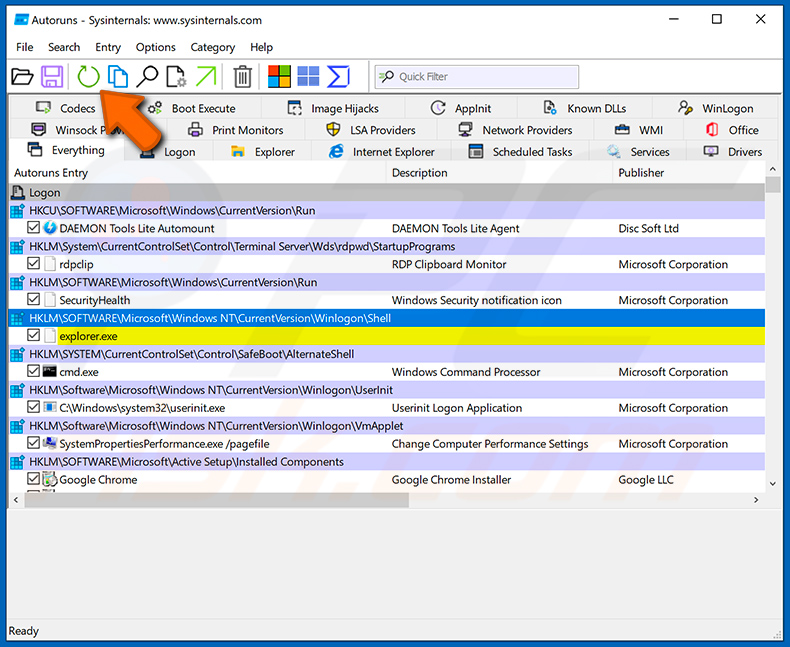

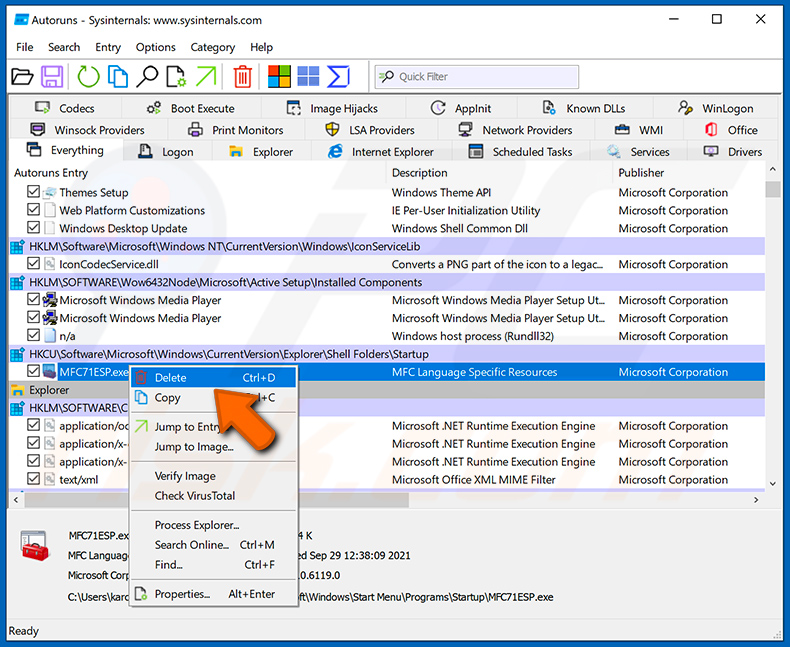

Klicken Sie in der Autoruns-Anwendung oben auf „Optionen" und deaktivieren Sie die Optionen „Leere Speicherorte ausblenden" und „Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol „Aktualisieren".

Klicken Sie in der Autoruns-Anwendung oben auf „Optionen" und deaktivieren Sie die Optionen „Leere Speicherorte ausblenden" und „Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol „Aktualisieren".

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie beseitigen möchten.

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie beseitigen möchten.

Sie sollten den vollständigen Pfad und Namen notieren. Beachten Sie, dass manche Malware Prozessnamen unter legitimen Windows-Prozessnamen versteckt. In diesem Stadium ist es sehr wichtig, das Entfernen von Systemdateien zu vermeiden. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf seinen Namen und wählen Sie „Löschen".

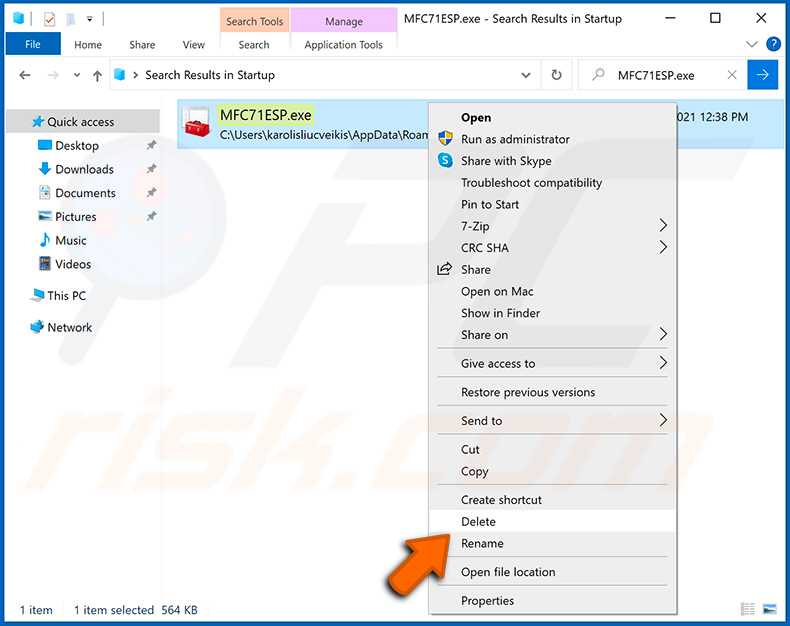

Nachdem Sie die Malware über die Autoruns-Anwendung entfernt haben (dies stellt sicher, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Malware-Namen suchen. Stellen Sie sicher, dass Sie versteckte Dateien und Ordner aktivieren, bevor Sie fortfahren. Wenn Sie den Dateinamen der Malware finden, stellen Sie sicher, dass Sie ihn entfernen.

Starten Sie Ihren Computer im normalen Modus neu. Das Befolgen dieser Schritte sollte jede Malware von Ihrem Computer entfernen. Beachten Sie, dass die manuelle Bedrohungsentfernung fortgeschrittene Computerkenntnisse erfordert. Wenn Sie diese Kenntnisse nicht besitzen, überlassen Sie die Malware-Entfernung Antivirus- und Anti-Malware-Programmen.

Diese Schritte funktionieren möglicherweise nicht bei fortgeschrittenen Malware-Infektionen. Wie immer ist es am besten, einer Infektion vorzubeugen, anstatt später zu versuchen, Malware zu entfernen. Um Ihren Computer sicher zu halten, installieren Sie die neuesten Betriebssystem-Updates und verwenden Sie Antivirus-Software. Um sicherzustellen, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir, ihn mit Combo Cleaner Antivirus für Windows zu scannen.

Häufig gestellte Fragen (FAQ)

Mein Computer ist mit TCLBanker Malware infiziert, sollte ich mein Speichergerät formatieren, um sie loszuwerden?

Eine Formatierung entfernt TCLBanker, löscht aber auch alle Dateien auf dem Laufwerk. Das Ausführen eines vertrauenswürdigen Sicherheitstools wie Combo Cleaner ist ein sichererer erster Schritt und sollte in den meisten Fällen ausreichen, um die Infektion ohne Datenverlust zu entfernen.

Was sind die größten Probleme, die TCLBanker Malware verursachen kann?

TCLBanker kann Live-Banking-Sitzungen abfangen, gefälschte Anmelde-Overlays anzeigen, um Anmeldedaten zu stehlen, und Betreibern ermöglichen, den infizierten Rechner aus der Ferne zu beobachten und zu steuern. Dies kann zu nicht autorisierten Banküberweisungen, dem Verlust des Zugangs zu Finanzkonten, Identitätsdiebstahl und der Verbreitung der Malware an die eigenen Kontakte des Opfers über WhatsApp und E-Mail führen.

Was ist der Zweck von TCLBanker Malware?

TCLBanker ist darauf ausgelegt, Banking-Anmeldedaten zu stehlen und betrügerische Transaktionen gegen brasilianische Banking-Nutzer zu ermöglichen. Es überwacht Browser auf Besuche gezielter Finanz-Websites, aktiviert eine gefälschte Overlay-Sitzung, um Opfer dazu zu bringen, ihre Anmeldedaten preiszugeben, und gewährt dem Betreiber während dieser Sitzung Echtzeitzugriff auf den kompromittierten Rechner.

Wie hat TCLBanker Malware meinen Computer infiltriert?

Es wurde dokumentiert, dass sich TCLBanker über ein trojanisiertes Logitech Logi AI Prompt Builder-Installationsprogramm verbreitet, das in einem ZIP-Archiv geliefert wird, sowie über Phishing-Nachrichten, die automatisch von den eigenen WhatsApp- und Outlook-Konten infizierter Benutzer gesendet werden. Im weiteren Sinne erreichen Bedrohungen dieser Art Opfer auch über Phishing-E-Mails von unbekannten Absendern, gefälschte Software-Download-Seiten, bösartige Werbung und Raubkopien.

Wird Combo Cleaner mich vor Malware schützen?

Ja. Combo Cleaner kann die meisten bekannten Malware erkennen und entfernen, einschließlich Banking-Trojaner wie TCLBanker. Da sich ausgeklügelte Bedrohungen tief im System einbetten können, ist das Durchführen eines vollständigen Scans der beste Weg, um zu bestätigen, dass die Infektion vollständig beseitigt wurde.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden