Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist WSH?

WSH ist der Name eines Fernzugriffs-/Verwaltungstrojaners (RAT). In der Regel verwenden Cyberkriminelle Software dieser Art, um den Computer des Opfers aus der Ferne zu steuern. Genauer gesagt, um personenbezogene Daten zu stehlen, Daten, die auf die eine oder andere Weise zur Erzielung von Einnahmen verwendet werden könnten.

WSH ist eine recht leistungsfähige RAT, die Benutzern von infizierten Computern schwerwiegende Probleme bereiten kann. Wenn Grund zu der Annahme besteht, dass WSH auf dem System installiert ist, sollte er sofort entfernt/deinstalliert werden.

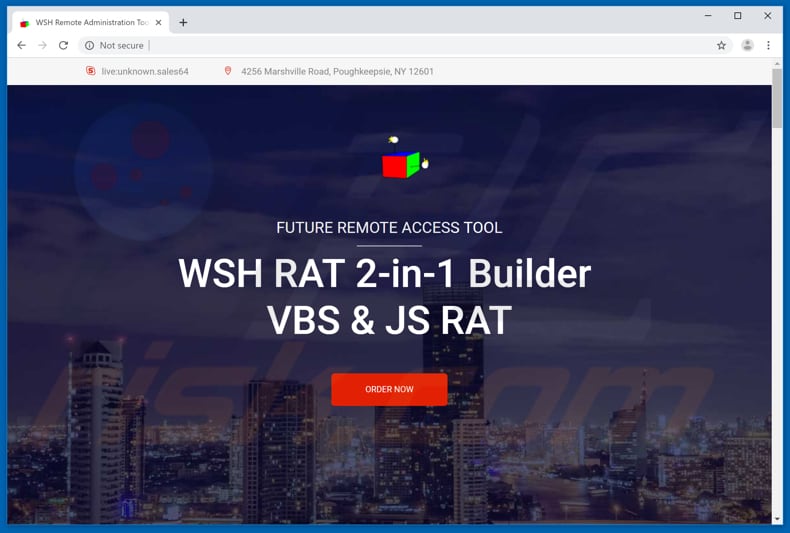

WSH kann von jedem auf der Website von wshsoftware[.]site gekauft werden. Diese RAT kann verwendet werden, um Passwörter zu stehlen, die in den Internetbrowsern und E-Mail-Clients der Opfer gespeichert sind.

Das bedeutet, dass Cyberkriminelle mit WSH verschiedene persönliche Konten stehlen und für böswillige Zwecke missbrauchen können. Zum Beispiel, um Betrugs-E-Mails zu versenden, andere Leute dazu zu bringen, Geldtransaktionen zu tätigen, betrügerische Einkäufe zu tätigen und so weiter.

Darüber hinaus könnten Cyberkriminelle das WSH nutzen, um Malware auf dem Computer der Opfer zu installieren. Diese RAT kann Dateien herunterladen, hochladen und ausführen.

Es ist in der Lage, auch entfernte Skripte und Befehle auszuführen. Einfach gesagt, kann WSH verwendet werden, um den Computer des Opfers mit bösartiger Software wie Ransomware, verschiedenen Trojanern und anderer hochriskanter Malware zu infizieren.

Personen, die ihre Computer mit Ransomware infiziert haben, können in der Regel nicht auf ihre Dateien zugreifen, da Programme dieser Art alle Dateien mit starken Verschlüsselungsalgorithmen verschlüsseln. Normalerweise ist der einzige Weg, Dateien zu entschlüsseln, die Verwendung von Software, die nur Cyberkriminelle haben, die Ransomware entwickelt haben.

Um diese Software zu erhalten, müssen Opfer Lösegeld zahlen. Darüber hinaus verfügt WSH über eine Keylogging-Funktion. Es bedeutet, dass es verwendet werden kann, um jede gedrückte Taste aufzuzeichnen.

Normalerweise verwenden Cyberkriminelle Keylogger, um Passwörter und andere persönliche Daten zu stehlen. Um Schäden zu vermeiden, die mit dem WSH Remote Access Trojaner/Tool verursacht werden können, wird dringend empfohlen, diesen so schnell wie möglich zu entfernen.

| Name | WSH Fernzugriff-Trojaner |

| Art der Bedrohung | Fernzugriff-Trojaner |

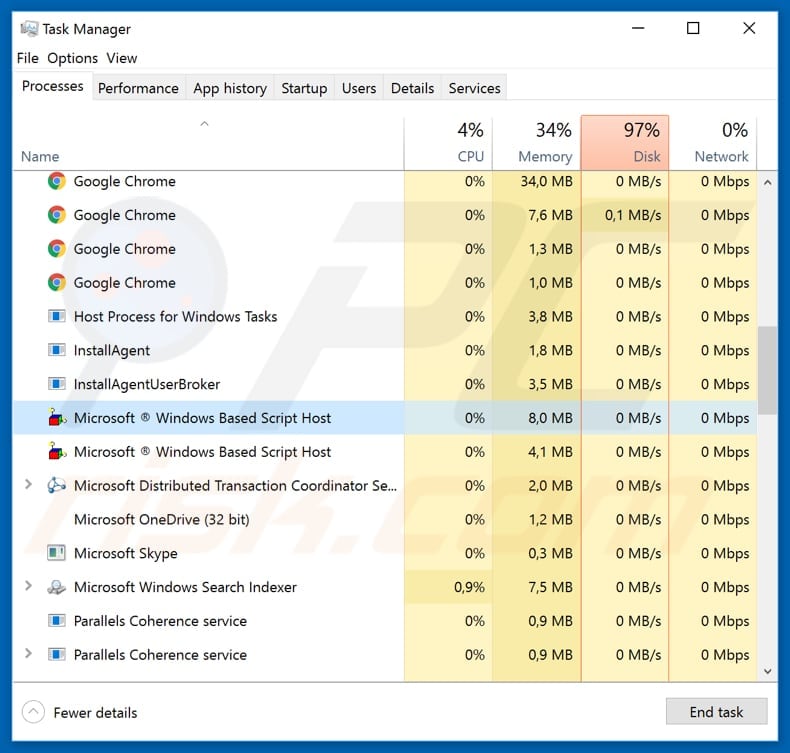

| Bösartige(r) Prozessname(n) | Microsoft Windows-basierter Skript-Host (generischer Name des wscript.exe Prozesses des echten MS Window) |

| Nutzlast | Dieser RAT kann zur Installation verschiedener hochriskanter Malware verwendet werden. |

| Symptome | Trojaner wurden entwickelt, um den Computer des Opfers heimlich zu infiltrieren und zu schweigen, so dass auf einem infizierten Computer keine besonderen Symptome deutlich sichtbar sind. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software-Cracks. |

| Schaden | Gestohlene Bankdaten, Passwörter, Identitätsdiebstahl, zusätzliche Installationen von Malware. |

| Entfernung |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Es gibt viele verschiedene RATs, ein paar Beispiele sind InnfiRAT, Gh0st und AsyncRAT. Verschiedene Tools können unterschiedliche Fähigkeiten haben. So oder so, die meisten Programme dieser Art werden verwendet, um persönliche Daten zu stehlen, Computer mit anderer Malware zu infizieren, Konten zu stehlen, Screenshots zu machen und Computer auf andere Weise fernzusteuern. Opfer haben in der Regel Probleme im Zusammenhang mit Daten, finanziellem Verlust, Datenschutz, Sicherheit beim Surfen und so weiter.

Wie hat WSH meinen Computer infiltriert?

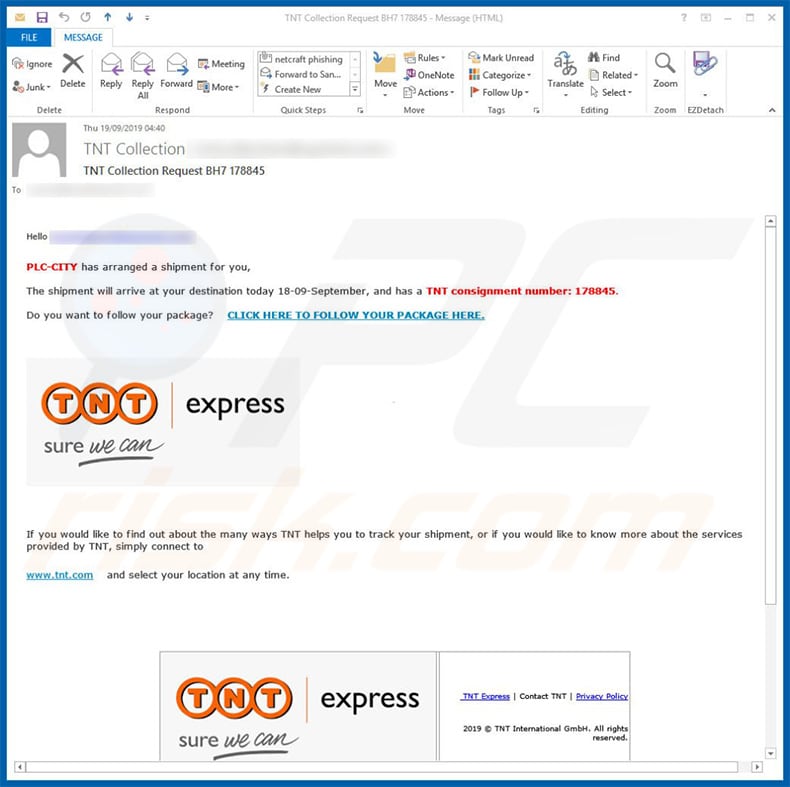

Untersuchungen zeigen, dass Cyberkriminelle WSH über E-Mails (Spam-Kampagnen) verbreiten, eine davon ist die TNT-Spam-Kampagne die von My Online Security entdeckt wurde. Cyberkriminelle senden E-Mails, die einen Link enthalten, der zum Herunterladen einer ZIP-Datei dient, die auf dem Discord-Server gespeichert ist.

Diese Archivdatei enthält eine bösartige JavaScript-Datei, die beim Öffnen/Ausführen das WSH-Fernzugriffstool installiert. Die E-Mail, die in der TNT-Spam-Kampagne verwendet wird, ist als Brief der offiziellen TNT-Firma getarnt.

Die eigentliche TNT-Firma hat jedoch nichts damit zu tun, Cyberkriminelle verwenden oft Namen bekannter Unternehmen, um ihre E-Mails weniger verdächtig aussehen zu lassen. Es wird als E-Mail bezüglich eines Pakets präsentiert, das durch Anklicken eines bereitgestellten Links verfolgt werden kann.

Wie bereits erwähnt, führt dieser Link zur ZIP-Datei, die eine bösartige JavaScript-Datei enthält. In anderen Fällen senden Cyberkriminelle E-Mails, die Links enthalten, die zum Herunterladen von Dateien wie Microsoft Office-Dokumenten, PDF-Dateien, ausführbaren Dateien wie .exe führen. Häufig hängen sie jedoch bösartige Dateien direkt an die E-Mail an.

Wie vermeidet man die Installation von Malware?

Wir empfehlen dringend, keine verschiedenen Weblinks oder Dateien zu öffnen, die an irrelevante E-Mails angehängt sind, insbesondere wenn E-Mails von unbekannten, verdächtigen Adressen empfangen werden. Weder angehängte Dateien noch Weblinks, die zu bösartigen Dateien führen, können Systeme infizieren, wenn sie ungeöffnet bleiben.

Außerdem empfehlen wir, Software von offiziellen, vertrauenswürdigen Websites herunterzuladen. Andere Kanäle wie Peer-to-Peer-Netzwerke, inoffizielle Seiten, Drittanbieter-Downloader usw. sollten nicht vertraut werden.

Installierte Software sollte nicht durch inoffizielle Tools aktualisiert werden. Der richtige Weg, dies zu erreichen, ist die Verwendung von Tools oder implementierten Funktionen, die nur von offiziellen Entwicklern bereitgestellt werden.

Programme, die nicht frei sind, sollten nicht auch mit inoffiziellen Tools aktiviert werden. Es ist nicht legal, kostenpflichtige Aktivierungen mit Hilfe von "Cracking"-Software zu umgehen, außerdem führt dies oft zu Installationen von Malware.

Eine weitere Möglichkeit, die Sicherheit von Computern zu gewährleisten, besteht darin, eine seriöse Anti-Spyware- oder Anti-Viren-Software zu installieren und das Betriebssystem regelmäßig zu überprüfen. Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir Ihnen, eine Überprüfung mit Combo Cleaner Antivirus für Windows durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Screenshot der E-Mail, die in der TNT-Spam-Kampagne verwendet wird:

Text in dieser E-Mail:

Subject: TNT Collection Request BH7 178845

Hello [recipient's_email],

PLC-CITY has arranged a shipment for you,

The shipment will arrive at your destination today 18-09-September, and has a TNT consignment number: 178845.

Do you want to follow your package? CLICK HERE TO FOLLOW YOUR PACKAGE HERE.

If you would like to find out about the many ways TNT helps you to track your shipment, or if you would like to know more about the services provided by TNT, simply connect to

www.tnt.com and select your location at any time.TNT Express | Contact TNT | Privacy Policy

2019 © TNT International GmbH. All rights reserved.

———————

This message and any attachment are confidential and meant for security and may be privileged or otherwise protected from disclosure.

If you are not the intended recipient, please telephone or email the sender and delete this message and any attachment from your system.

If you are not the intended recipient you must not copy this message or attachment or disclose the contents to any other person.

Please consider the environmental impact before printing this document and its attachment(s).

Print black and white and double-sided where possible.

WSH Download-Seite:

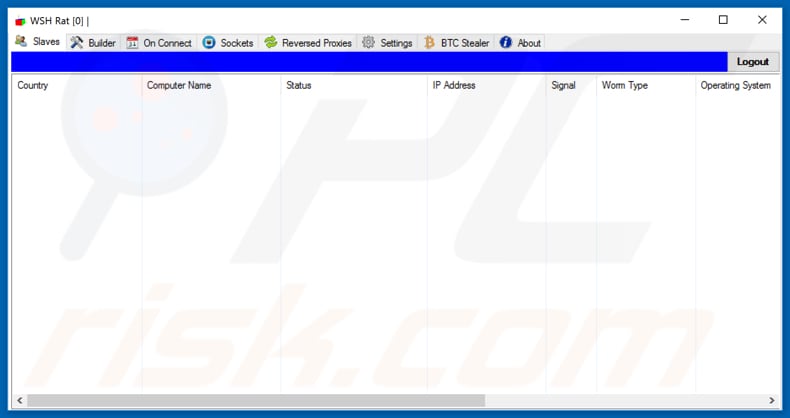

WSH-Administrationspanel:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist WSH?

- SCHRITT 1. Manuelle Entfernung von WSH Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung einer Bedrohung ist ein komplizierter Prozess und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner Antivirus für Windows zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden