Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist Imminent Monitor?

Imminent Monitor ist ein legitimes Remote Access Tool (RAT), das Eigentümern hilft, Microsoft Windows-basierte Server und Computer fernzusteuern. Das Problem ist jedoch, dass Cyberkriminelle die geknackten Versionen von Imminent Monitor nutzen, um Einnahmen zu generieren.

Obwohl das Tool selbst legitim ist, kann es auf verschiedene Weise missbraucht werden, was bedeutet, dass das Vorhandensein von Imminent Monitor, das von jemand anderem kontrolliert wird, eine Vielzahl von Problemen verursachen kann.

Zunächst einmal ist es erwähnenswert, dass Imminent Monitor eine sehr fortschrittliche RAT ist und seine Merkmal-Liste ziemlich lang ist. Imminent Monitor ermöglicht es dem Benutzer, Tastenanschläge aufzuzeichnen, Dateien herunterzuladen/auszuführen, Logins/Passwörter aus den Webbrowsern zu extrahieren, laufende Prozesse zu beenden und Dutzende anderer Aktionen durchzuführen (Die vollständige Liste sehen Sie hier).

Wenn es vom Besitzer des Computers verwendet wird, ist ein solches Tool sehr nützlich. Wenn ein Cyberkrimineller jedoch mit diesem Imminent Monitor Fernzugriff erhält, ist das Risiko von Computerinfektionen, Finanz-/Datenverlusten und ernsten Datenschutzproblemen extrem hoch.

Erstens verwenden Cyberkriminelle oft Fernzugriffstools, um zusätzliche Malware in das System einzubringen. RATs werden oft verwendet, um trojanerartige Infektionen (die typischerweise persönliche Daten sammeln), Ransomware, Kryptominer und Browserentführer/Adware zu vermehren.

Jetzt sind Datendiebstahl-Trojaner so konzipiert, dass sie Internetsurfaktivitäten, Tastenanschläge, Kreditkarteninformationen, gespeicherte Anmeldungen/Passwörter usw. aufzeichnen. Das Auftreten solcher Infektionen kann zu schwerwiegenden Datenschutzproblemen und erheblichen finanziellen Verlusten führen.

Da Imminent Monitor selbst in der Lage ist, solche Aktionen durchzuführen, ist es eher unwahrscheinlich, dass Gauner es nutzen werden, um Datendiebe zu vermehren. Ransomware wurde entwickelt, um gespeicherte Daten (in der Regel durch Verschlüsselung) und die Forderung nach Lösegeldern im Austausch für die Wiederherstellung zu gefährden.

Das Problem ist, dass Ransomware-Entwickler die Opfer oft ignorieren, sobald Zahlungen geleistet wurden. Aus diesem Grund führt die Zahlung in der Regel zu keinem positiven Ergebnis, die Benutzer werden betrogen und die Daten bleiben verschlüsselt. Kryptoschürfer sind bösartige Anwendungen, die die Ressourcen des Systems missbrauchen, um ohne Zustimmung des Benutzers Kryptowährungen abzubauen.

Das Schürfen kann in der Regel bis zu 100% der Systemressourcen beanspruchen, weshalb es instabil (System stürzt sehr wahrscheinlich ab) und praktisch unbrauchbar (es reagiert kaum) wird. Adware- und Browserentführer sind etwas weniger gefährlich - sie liefern in der Regel aufdringliche Werbung, verursachen unerwünschte Umleitungen und sammeln einige Daten.

Zusammenfassend lässt sich sagen, dass die Anwesenheit von Imminent Monitor zu erheblichen Daten-/Finanzverlusten, schwerwiegenden Datenschutzproblemen (Identitätsdiebstahl) und hochriskanten Computerinfektionen führen kann. Glücklicherweise ist es ziemlich einfach, diese Infektion zu erkennen und zu beseitigen.

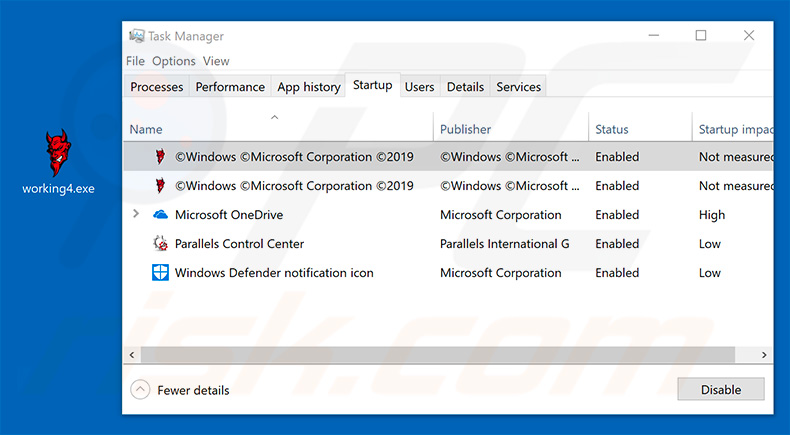

Zunächst erstellt Imminent Monitor einen Ordner mit dem Namen Imminentim Ordner Anwendungsdaten des Benutzers. Darüber hinaus haben die Prozesse der geknackten Versionen im Windows Task Manager verdächtige Namen.

Die von uns analysierte Probe führte einen Prozess namens „©Windows ©Microsoft Corporation ©2019„. Die ausführbare Datei selbst hieß „working4.exe„ und ihr Symbol war dein Teufelsgesicht. Wenn Sie eine solche Datei und/oder einen solchen Ordner auf Ihrem Computer gefunden haben und verdächtige Aktivitäten festgestellt haben, scannen Sie das System sofort mit einer seriösen Antiviren-/Anti-Spyware-Suite und beseitigen Sie alle erkannten Bedrohungen.

| Name | Imminent Monitor externes Zugriffs-Tool |

| Art der Bedrohung | Trojaner, Passwort-stehlender Virus, Banking-Malware, Sypware |

| Symptome | Trojaner wurden entwickelt, um den Computer des Opfers heimlich zu infiltrieren und zu schweigen, so dass auf einem infizierten Computer keine besonderen Symptome deutlich sichtbar sind. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software-Cracks. |

| Schaden | Gestohlene Bankdaten, Passwörter, Identitätsdiebstahl, Computer des Opfers, der einem Botnetz hinzugefügt wurde. |

| Entfernung |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Es gibt Dutzende von Fernzugriffstools, die von Cyberkriminellen verwendet werden. Zum Beispiel: H-Worm, CrimsonRAT, Megalodon, ExileRat und so weiter. Einige sind legitim, andere werden von Cyberkriminellen selbst entwickelt.

Letztendlich werden jedoch alle diese Viren für genau den gleichen Zweck eingesetzt: Um so viel Umsatz wie möglich zu generieren. Daher ist die Deinstallation von Remote Access Tools einfach ein Muss.

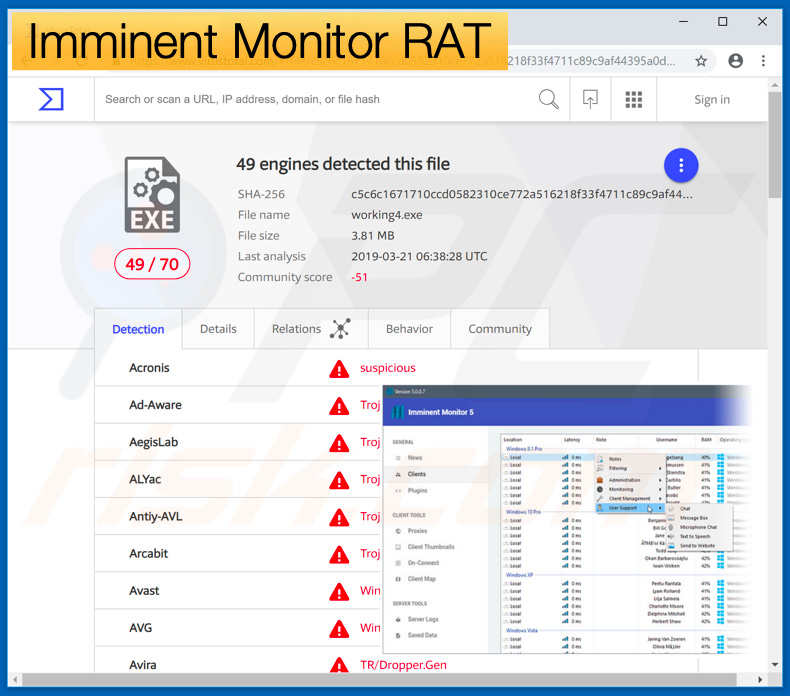

Technische Analyse des RAT Imminent Monitor:

- Erkennungsnamen: Avast (Win32:Trojan-gen), BitDefender (Trojan.GenericKD.31790542), Kaspersky (HEUR:Trojan-Ransom.MSIL.Blocker.gen), ESET-NOD32 (eine Variante von MSIL/Kryptik.ORX)

- Vollständige Liste der Antiviren-Erkennungen: VirusTotal

- Name der ausführbaren Datei: working4.exe

- Zuerst eingerichte Probe: 13.03.2019 (erstellt am 07.03.2019)

Wie hat Imminent Monitor meinen Computer infiltriert?

Es ist derzeit nicht bekannt, wie genau die Entwickler Imminent Monitor vermehren. Solche Tools werden jedoch durch E-Mail-Spam-Kampagnen, gefälschte Software-Updater/Cracks, Trojaner und inoffizielle Software-Downloadquellen verbreitet. Kriminelle verwenden Spam-Kampagnen, um Hunderttausende von E-Mails mit bösartigen Anhängen (MS Office-Dokumente, PDFs, ausführbare Dateien usw.) und irreführenden Nachrichten zu versenden, die die Benutzer zum Öffnen ermutigen.

Dennoch führt dies zu verschiedenen Systeminfektionen. Gefälschte Updater infizieren Systeme, indem sie Bugs/Fehler veralteter Software missbrauchen oder einfach Malware herunterladen und installieren, anstatt versprochene Updates.

Cracks verhalten sich praktisch gleich. Sie sind dazu gedacht, kostenpflichtige Software kostenlos zu aktivieren. Dennoch werden sie oft von Verbrechern zur Verbreitung von Malware verwendet, weshalb Benutzer oft ihre Computer infizieren, anstatt Zugang zu kostenpflichtigen Funktionen zu erhalten.

Trojaner lassen sich sehr einfach beschreiben: Es handelt sich im Grunde genommen um bösartige Anwendungen, die heimlich Computer infiltrieren und das System mit zusätzlicher Malware infizieren. P2P-Netzwerke (eMule, Torrents, etc.), Freeware-Download-Websites, kostenlose Datei-Hosting-Sites und andere Downloadquellen von Drittanbietern stellen bösartige ausführbare Dateien als legitime Software dar. Dies führt dazu, dass Benutzer Malware selbst manuell herunterladen, installieren oder ausführen.

Wie kann man die Installation von Malware vermeiden?

Zuerst müssen die Benutzer erkennen, dass die Hauptgründe für Computerinfektionen schlechte Kenntnisse und rücksichtsloses Verhalten sind. Der Schlüssel zur Sicherheit ist Vorsicht und deshalb ist es ein Muss, beim Herunterladen/Installieren/Aktualisieren von Software sowie beim Surfen im Internet genau aufzupassen.

Wir empfehlen dringend, vor dem Öffnen von E-Mail-Anhängen genau zu überlegen. Stellen Sie sicher, dass die empfangene Datei/der Link relevant ist und der Absender unverdächtig/erkennbar ist.

Wenn nicht, dann öffnen Sie nichts und löschen Sie die E-Mail sofort. Anwendungen nur aus offiziellen Quellen herunterzuladen, wobei direkte Download-Links verwendet werden. Drittanbieter-Downloader/-Installationsprogramme enthalten oft betrügerische Anwendungen, weshalb solche Tools niemals verwendet werden sollten.

Das Gleiche gilt für Software-Aktualisierungen. Die Aktualisierung der installierten Anwendungen und des Betriebssystems ist äußerst wichtig. Um dies zu erreichen, sollten Sie jedoch nur implementierte Funktionen oder Werkzeuge des offiziellen Entwicklers verwenden.

Sie sollten aus zwei Gründen niemals versuchen, installierte Anwendungen zu knacken: Weil das Infektionsrisiko extrem hoch ist und Softwarepiraterie als Cyberkriminalität angesehen wird. Schließlich sollten Sie immer eine seriöse Antiviren-/Anti-Spyware-Suite installiert und ausgeführt haben, da sie mit hoher Wahrscheinlichkeit Malware erkennt und beseitigt, bevor sie das System beschädigt.

Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir Ihnen, eine Überprüfung mit Combo Cleaner Antivirus für Windows durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Screenshot einer gehackten ausführbaren Datei von Imminent Monitor ("working4.exe") und ihres Prozesses ("©Windows ©Microsoft Corporation ©2019") im Windows Task-Manager:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist Imminent Monitor?

- SCHRITT 1. Manuelle Entfernung von Imminent Monitor malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung einer Bedrohung ist ein komplizierter Prozess und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner Antivirus für Windows zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden