Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist "XMRig"?

XMRig ist eine seriöse Open-Source-Anwendung, welche die Nutzung von System-CPU-Ressourcen ermöglicht um Kryptowährungen zu minen. Cyberkriminelle missbrauchen diese Tools häufig, um auf bösartige Weisen Einnahmen zu generieren.

Hier betrachten wir Malware, die ein Backdoor-Tool namens EmPyre mit XMRig kombiniert und es Cyberkriminellen ermöglicht, infizierte Systeme für das Minen von Kryptowährungen auszunutzen.

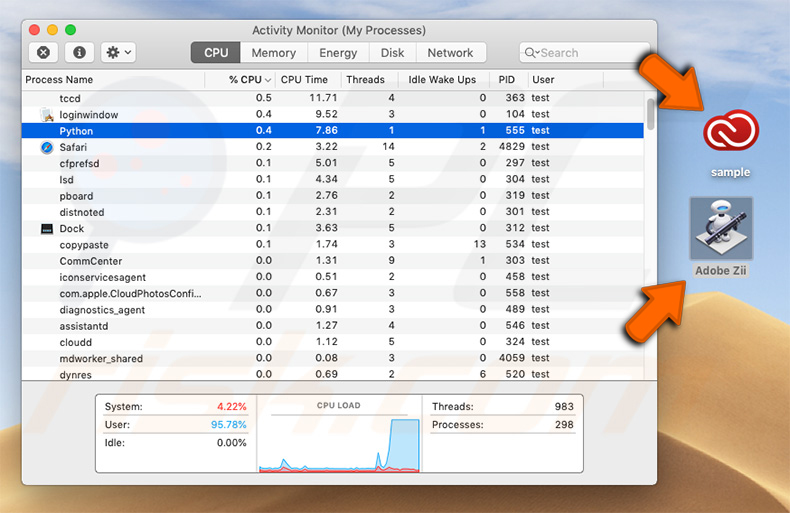

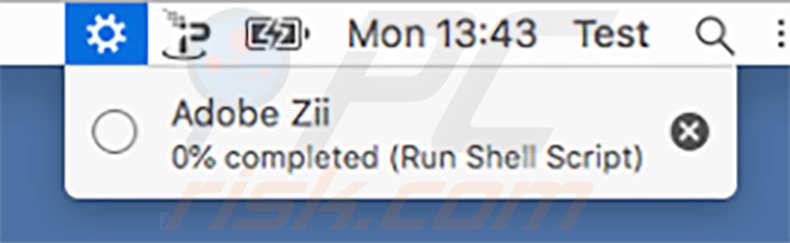

Diese Malware behauptet, Adobe Zii zu sein, ein Tool, das verwendet wird, um Adobe-Software zu "knacken" und die Aktivierung zu umgehen. Sobald geöffnet, führt diese Malware ein Shell-Script aus, welches entwickelt wurde, um ein weiteres Script herunterzuladen, welches in der Python-Programmiersprache geschrieben wurde.

Das Python-Skript hat den Namen "sample.app", um den Eindruck zu erwecken, dass es das echte Adobe Zii-Tool ist. Sobald ausgeführt, führt "sample.app" eine Reihe von Aktionen aus.

Zunächst prüft es, ob die Little Snitch-Anwendung (Firewall) installiert ist. Wenn ja, beendet sich das Script von selbst und die Infektion wird gestoppt.

Falls vorhanden, würde Little Snitch die Verbindung des ersten Shell-Scripts blockieren und die "sample.app" wäre gar nicht erst heruntergeladen worden. Daher ist diese Prüfung etwas überflüssig.

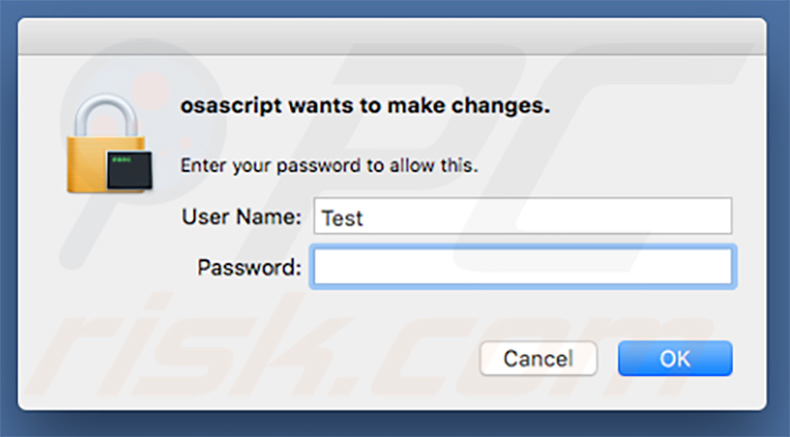

Es folgt die Injektion der EmPyre-Backdoor - dies ermöglicht die Ausführung verschiedener Befehle aus der Ferne. Sobald die Hintertür geöffnet wird, wird ein Befehl ausgeführt, der den XMRig-Miner herunterlädt und ausführt, dies ist möglicherweise jedoch nicht das einzige Problem, dem Sie gegenüberstehen.

Wie bereits erwähnt, führt EmPyre viele Aktionen auf dem infizierten System aus. Daher könnten Kriminelle andere Viren in das System infiltrieren und so Ihre Daten und Ihre Privatsphäre gefährden.

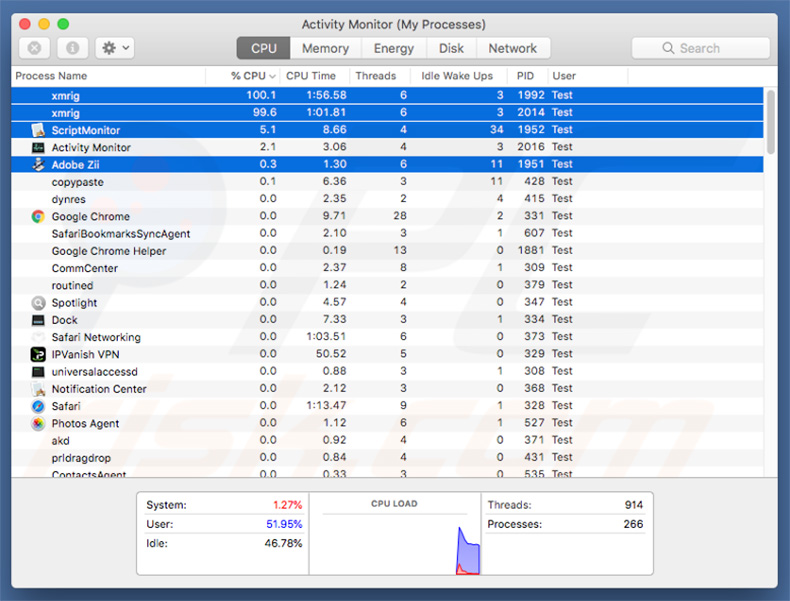

Wie oben erwähnt, verwendet XMRig System-CPUs, um Kryptowährungen zu minen. Dies ist im Wesentlichen ein Prozess, bei dem Computer verschiedene mathematische Probleme lösen.

Für jedes gelöste Problem wird eine Belohnung (ein Bruchteil einer Monero-Münze) ausgezahlt. Je leistungsfähiger die Hardware ist, desto mehr Umsatz wird generiert. Deshalb ist der Mining-Prozes teuer, da leistungsfähige Hardware teuer ist.

Um dieses Problem anzugehen, verwenden Cyberkriminelle die Computer gewöhnlicher Benutzer. Ein durchschnittlicher Heimcomputer ist für das Minen von Kryptowährungen eine schlechte Wahl, da die Stromkosten genauso hoch wie jegliche erzielte Einnahmen oder sogar noch höher sind.

Wenn jedoch Tausende von Computern kostenlos verbunden sind, sind die Einnahmen hoch. Kryptomining birgt Risiken und Probleme für gewöhnliche Benutzer.

Es kann bis zu 100% der Hardwareressourcen verwenden, wodurch das System praktisch unbrauchbar wird oder zum Absturz gebracht wird (was zu permanentem Datenverlust führen kann [durch ungespeicherte Dokumente und so weiter). Darüber hinaus erzeugt voll ausgelastete Hardware übermäßige Wärme.

Daher könnte die Hardware unter bestimmten Umständen (hohe Raumtemperaturen, schlechte Kühlsysteme usw.) überhitzen, was zu erheblichen finanziellen Verlusten führt. Darüber hinaus werden diese Maßnahmen ohne Zustimmung der Benutzer durchgeführt, und alle Einnahmen werden von Cyberkriminellen erhalten, während die Opfer nichts dafür zurückbekommen.

Wenn Sie kürzlich versucht haben, Adobe-Software mithilfe des Adobe Zii-Tools zu knacken und eine erhebliche Verringerung der Systemleistung festgestellt haben, sollten Sie es sofort mit einer seriösen Anti-Virus- / Anti-Spyware-Suite scannen und alle erkannten Bedrohungen beseitigen. Wir empfehlen Ihnen dringend, sich niemals an Softwarepiraterie zu beteiligen, da dies nicht nur illegal ist, sondern Sie sich damit auch verschiedenen Bedrohungen aussetzen.

Die meisten "Tools", die angeblich dabei helfen, die Softwareaktivierung zu umgehen, sind bösartig und schädlich für das System - Ihre Verwendung kann zu hochriskanten Systeminfektionen und ernsthaften Problemen bei der Privatsphäre führen.

| Name | XMRig CPU Miner |

| Art der Bedrohung | Mac Malware, Mac Virus |

| Symptome | Ihr Mac wurde langsamer als normal, Sie sehen unerwünschte Pop-up-Werbung, Sie werden auf zwielichtige Websites weitergeleitet. |

| Verbreitungsmethoden | Betrügerische Pop-up-Werbung, kostenlose Software Installationsprogramme (Bündelung), falsche Flash-Player Installationsprogramme, Downloads von Torrent Dateien. |

| Schaden | Verfolgung des Surfens im Internet (potenzielle Datenschutzprobleme), Anzeige unerwünschter Werbung, Weiterleitungen auf zwielichtige Websites, Verlust privater Informationen. |

| Entfernung |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Es gibt viele Viren, die das XMRig-Tool missbrauchen, um ohne die Erlaubnis der Benutzer Kryptowährungen zu minen. Beispielsweise KingMiner, Winstar und so weiter.

Die Entwickler sind unterschiedlich und die Viren können sich ebenfalls leicht unterscheiden, sie haben jedoch alle den gleichen Zweck und verursachen identische Probleme. Daher sollten Sie sie sofort beseitigen.

Wie wurden potenziell unerwünschte Anwendungen auf meinem Computer installiert?

Wie oben erwähnt, beginnen die Probleme mit Malware, die behauptet, ein Adobe Zii-Crack zu sein. Daher laufen Benutzer, die versuchen, Softwarepiraterie zu betreiben, in Gefahr, sich diese Systeminfektion zuzuziehen.

Versteckte Malware öffnet eine EmPyre-Hintertür, welche verwendet wird, um XMRig in das System zu infiltrieren. Viren zu tarnen ist eine beliebte Methode, um Malware zu verbreiten.

Cyberkriminelle verbreiten diese getarnten Viren häufig durch Spam-E-Mail-Kampagnen und verschiedene inoffizielle Software-Downloadquellen. Spam-Kampagnen übermitteln betrügerische E-Mail-Nachrichten, die Benutzer dazu ermutigen, Anhänge zu öffnen, die als seriös dargestellt werden.

Tatsächlich laden diese Dateien (z. B. MS Office-Dokumente, PDF-Dateien und Ähnliches), sobald geöffnet, Malware herunter und installieren diese. Peer-to-Peer- (P2P)-Netzwerke (z.B. Torrents, eMule usw.), Freeware-Download-Webseiten, kostenlose Filehoster und ähnliche Downloadquellen Dritter werden verwendet, um bösartige Programme als seriöse Software darzustellen.

Dies verleitet Benutzer häufig dazu, Malware herunterzuladen und zu installieren. Mangelndes Fachwissen bezüglich solcher Bedrohungen und leichtsinniges Verhalten sind die Hauptgründe für Computerinfektionen.

Wie kann die Installation von potenziell unerwünschten Anwendungen vermieden werden?

Der Schlüssel zu Computersicherheit ist Vorsicht. Daher sollten Sie beim Herunterladen/Installieren von Software und beim Surfen im Internet sehr aufmerksam sein. Denken Sie immer zweimal nach, bevor Sie E-Mail-Anhänge öffnen.

Dateien, die irrelevant erscheinen oder von verdächtigen/unerkennbaren E-Mail-Adressen empfangen wurden, sollten niemals geöffnet werden. Wir empfehlen außerdem, Software nur von offiziellen Quellen und unter Benutzung direkter Download-Links herunterzuladen.

Downloader/Installationsprogramme Dritter enthalten häufig betrügerische Apps und daher sollten diese Tools niemals verwendet werden. Installieren Sie ein namhaftes Anti-Virus-/Anti-Spyware-Programm und führen Sie dieses aus - diese Tools können Malware erkennen und beseitigen, bevor sie dem System schaden kann.

Wenn Ihr Computer bereits mit PUAs infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um sie automatisch zu beseitigen.

Das falsche Adobe Zii-Tool, welches das bösartige Python-Script herunterlädt:

Das Dialogfenster, welches nach einer Berechtigung zum Ausführen von Shell-Befehlen bittet:

Bösartige Prozesse ("xmrig", "ScriptMonitor", "Adobe Zii") im Mac Activity Monitor:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist "XMRig"?

- SCHRITT 1. Mit PUAs verwandte Dateien und Ordner von OSX entfernen.

- SCHRITT 2. Betrügerische Erweiterungen von Safari entfernen.

- SCHRITT 3. Betrügerische Zusätze von Google Chrome entfernen.

- SCHRITT 4. Potenziell unerwünschte Programmerweiterungen von Mozilla Firefox entfernen.

Das Video zeigt, wie man den XMRig Virus mit Combo Cleaner entfernt:

Entfernung potenziell unerwünschter Anwendungen:

Potenziell unerwünschte Anwendungen von Ihrem "Programme" Ordner entfernen:

Klicken Sie auf das Finder Symbol. Im Finder Fenster, wählen Sie "Programme". Im Anwendungen Ordner, suchen Sie nach “MPlayerX”,“NicePlayer”, oder anderen verdächtigen Anwendungen und ziehen sie diese in den Papierkorb. Nachdem Sie die potenziell unerwünschte(n) Anwendung(en) entfernt haben, die online Werbung verursachen, scannen Sie Ihren Mac auf verbleibende, unerwünschte Komponenten.

LADEN Sie die Entfernungssoftware herunter

Combo Cleaner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

XMRig CPU Miner bezogene Dateien und Ordner entfernen:

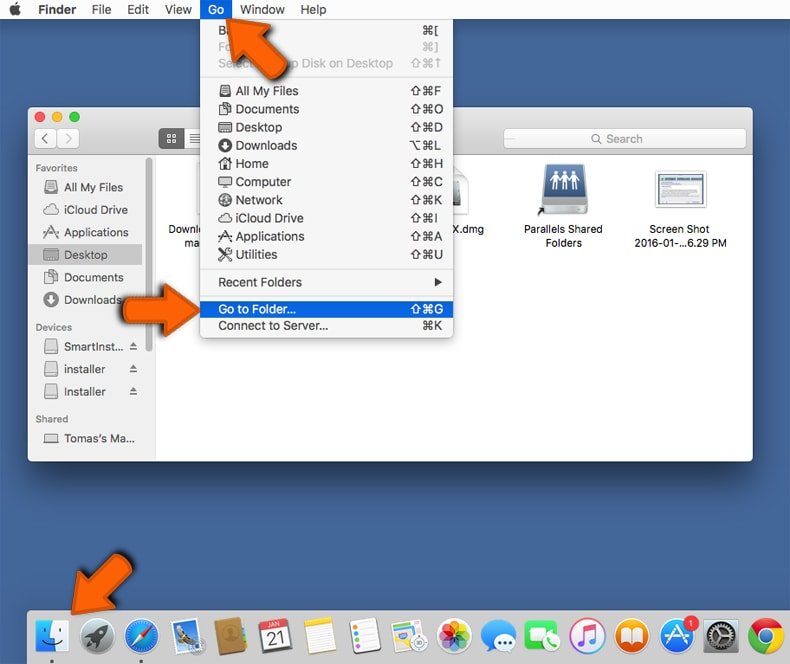

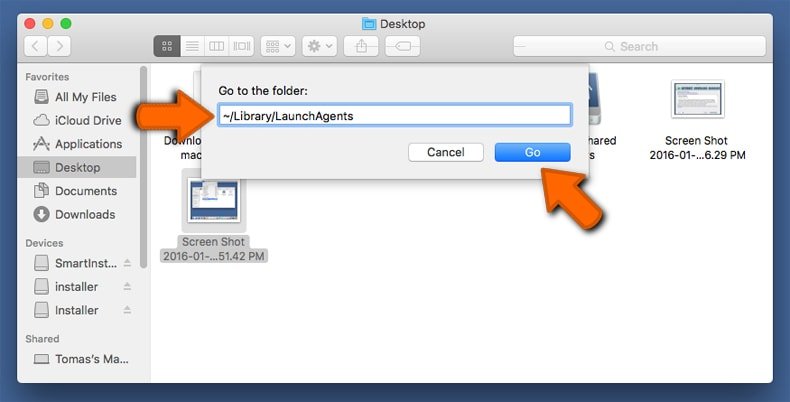

Klicken Sie auf das Finder Symbol aus der Menüleiste, wählen Sie Gehen und klicken Sie auf Zum Ordner gehen...

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im /Library/LaunchAgents Ordner:

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im /Library/LaunchAgents Ordner:

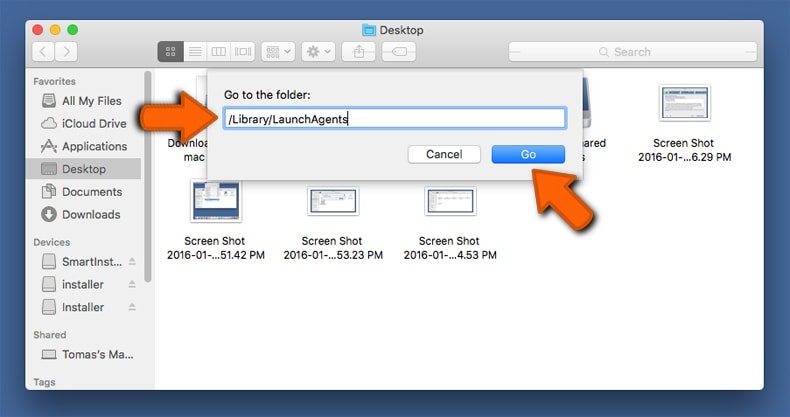

Im Gehen zu Ordner...Leiste, geben Sie ein: /Library/LaunchAgents

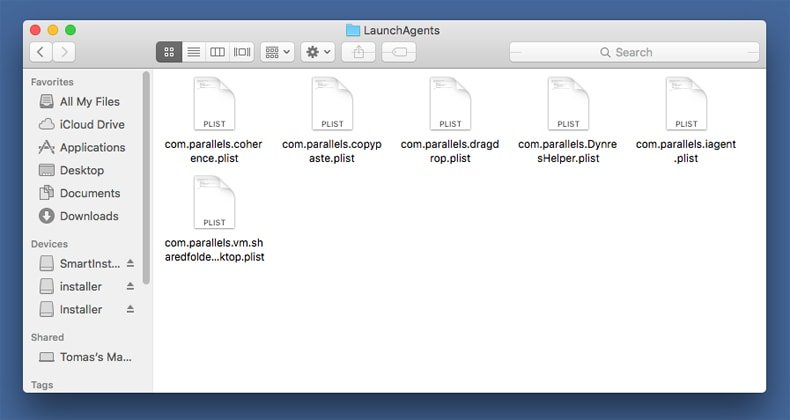

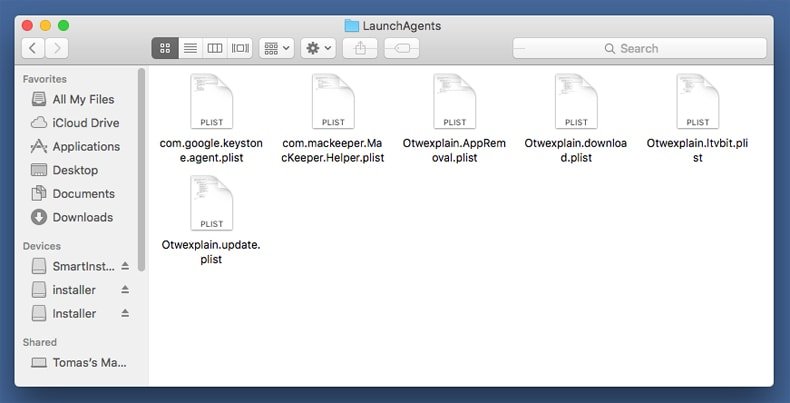

Im "LaunchAgents" Ordner, suchen Sie nach allen kürzlich hinzugefügten, verdächtigen Dateien und bewegen Sie diese in den Papierkorb. Beispiele für Dateien, die von werbefinanzierter Software erzeugt wurden - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist", etc. Werbefinanzierte Software installiert häufig mehrere Dateien zur gleichen Zeit.

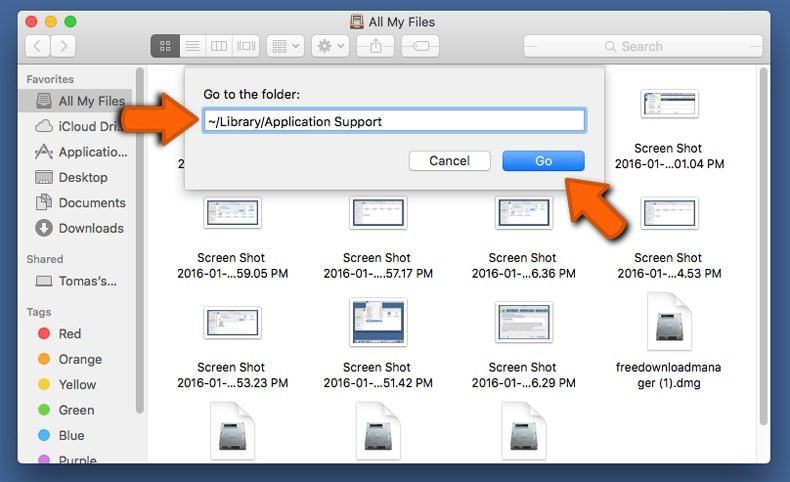

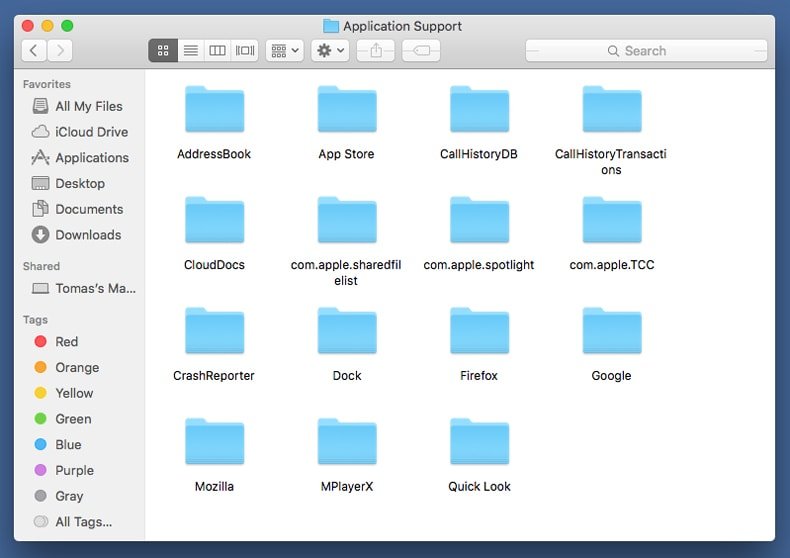

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im /Library/Application Support Ordner:

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im /Library/Application Support Ordner:

Im Gehen zu Ordner...Leiste, geben Sie ein: /Library/Application Support

Im "Application Support" Ordner, suchen Sie nach allen kürzlich hinzugefügten, verdächtigen Ordnern. Zum Beispiel "MplayerX" oder "NicePlayer" und bewegen Sie diese Ordner in den Papierkorb.

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im ~/Library/LaunchAgents Ordner:

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im ~/Library/LaunchAgents Ordner:

Im Gehen zu Ordner Leiste, geben Sie ein: ~/Library/LaunchAgents

Im "LaunchAgents" Ordner, suchen Sie nach allen kürzlich hinzugefügten, verdächtigen Dateien und bewegen Sie diese Ordner in den Papierkorb. Beispiele für Dateien, die von werbefinanzierter Software erzeugt wurden - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist", etc. Werbefinanzierte Software installiert häufig mehrere Dateien zur gleichen Zeit.

Im "LaunchAgents" Ordner, suchen Sie nach allen kürzlich hinzugefügten, verdächtigen Dateien und bewegen Sie diese Ordner in den Papierkorb. Beispiele für Dateien, die von werbefinanzierter Software erzeugt wurden - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist", etc. Werbefinanzierte Software installiert häufig mehrere Dateien zur gleichen Zeit.

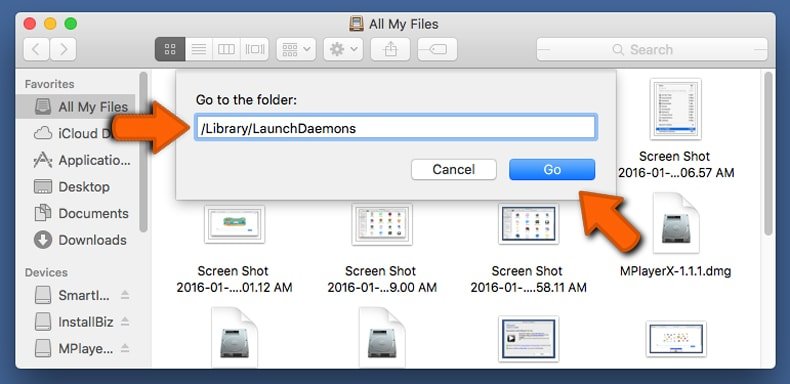

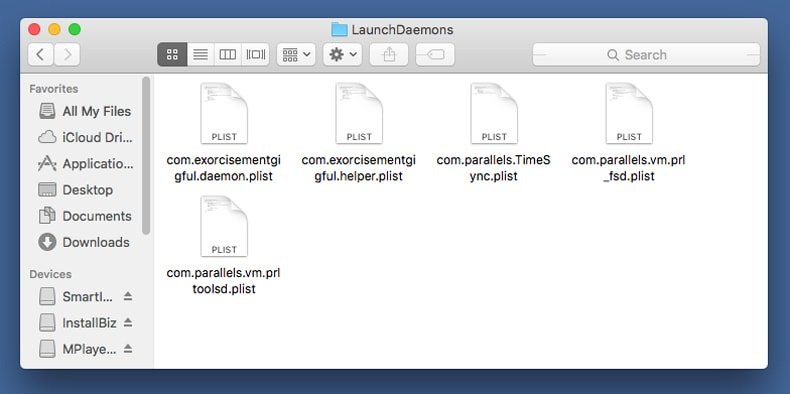

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im /Library/LaunchDaemons Ordner:

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im /Library/LaunchDaemons Ordner:

Im Gehen zu Ordner Leiste, geben Sie ein: ~/Library/LaunchDaemons

Im "LaunchDaemons" Ordner, suchen Sie nach allen kürzlich hinzugefügten, verdächtigen Dateien. Zum Beispiel "com.aoudad.net-preferences.plist", "com.myppes.net-preferences.plist", "com.kuklorest.net-preferences.plist", "com.avickUpd.plist", etc., und bewegen Sie diese in den Papierkorb.

Im "LaunchDaemons" Ordner, suchen Sie nach allen kürzlich hinzugefügten, verdächtigen Dateien. Zum Beispiel "com.aoudad.net-preferences.plist", "com.myppes.net-preferences.plist", "com.kuklorest.net-preferences.plist", "com.avickUpd.plist", etc., und bewegen Sie diese in den Papierkorb.

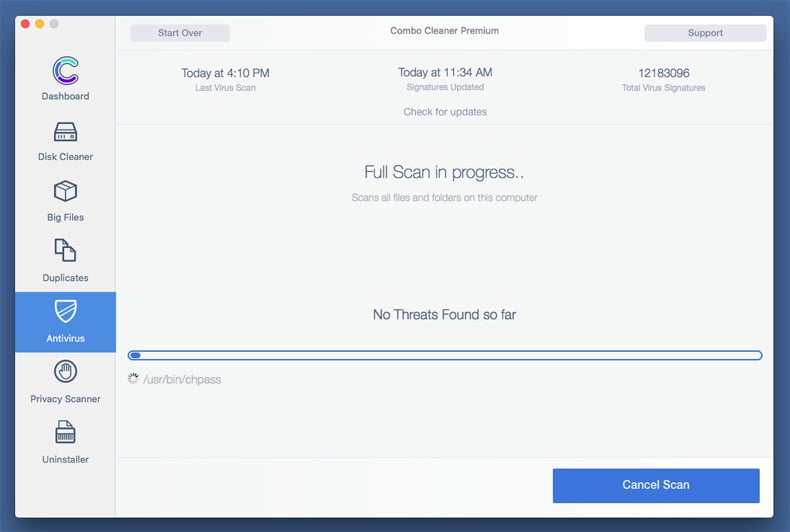

Scannen Sie Ihren Computer mit Combo Cleaner:

Scannen Sie Ihren Computer mit Combo Cleaner:

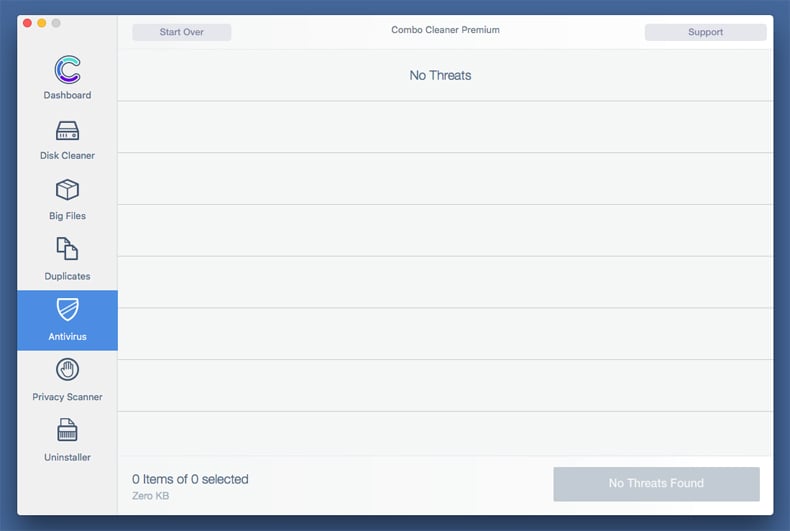

Wenn Sie alle Schritte in der richtigen Reihenfolge befolgt haben, sollte Ihr Mac frei von Infektionen sein. Um sicherzustellen, dass Ihr System nicht infiziert ist, scannen Sie es mit Combo Cleaner Antivirus. HIER herunterladen. Nach dem Herunterladen der Datei, klicken Sie auf das Installationsprogramm combocleaner.dmg. Ziehen Sie im geöffneten Fenster das Symbol Combo Cleaner auf das Symbol Anwendungen und legen Sie es dort ab. Öffnen Sie jetzt Ihr Launchpad und klicken Sie auf das Symbol Combo Cleaner. Warten Sie, bis Combo Cleaner seine Virendatenbank aktualisiert hat und klicken Sie auf die Schaltfläche „Combo Scan starten“.

Combo Cleaner scannt Ihren Mac jetzt auf Infektionen mit Malware. Wenn der Antivirus-Scan „Keine Bedrohungen gefunden“ anzeigt, heißt das, dass Sie mit dem Entfernungsleitfaden fortfahren können. Andernfalls wird empfohlen, alle gefundenen Infektionen vorher zu entfernen.

Nachdem Dateien und Ordner entfernt wurden, die von dieser werbefinanzierten Software erzeugt wurden, entfernen Sie weiter falsche Erweiterungen von Ihren Internetbrowsern.

XMRig CPU Miner Startseiten und Standard Internetsuchmaschinen von Internetbrowsern:

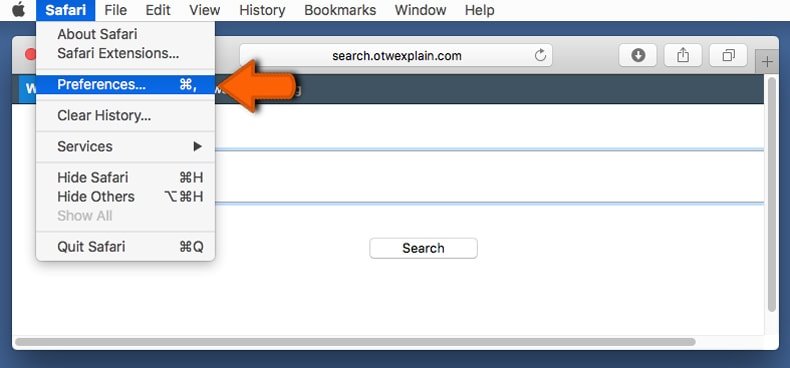

Bösartige Erweiterungen von Safari entfernen:

Bösartige Erweiterungen von Safari entfernen:

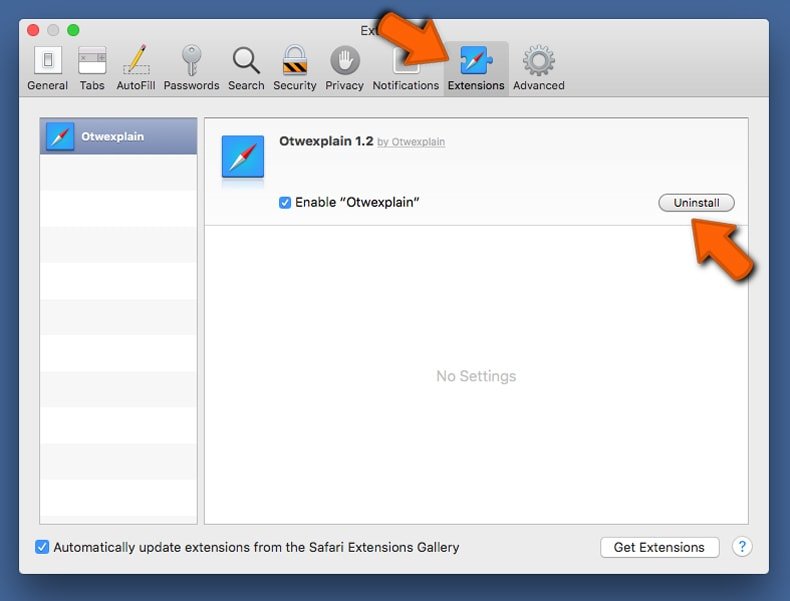

XMRig CPU Miner bezogene Safari Erweiterungen entfernen:

Öffnen Sie den Safari Browser. Aus der Menüleiste wählen Sie "Safari" und klicken Sie auf "Benutzereinstellungen...".

Im Benutzereinstellungen Fenster wählen Sie "Erweiterungen" und suchen Sie nach kürzlich installierten, verdächtigen Erweiterungen. Wenn Sie sie gefunden haben, klicken Sie auf "Deinstallieren" Symbol daneben. Beachten Sie, dass Sie alle Erweiterungen sicher von ihrem Safari Browser deinstallieren können. Keine davon sind unabdingbar für die normale Funktion des Browsers.

- Falls Sie weiterhin Probleme mit Browserweiterleitungen und unerwünschter Werbung haben - Safari zurücksetzen.

Bösartige Programmerweiterungen von Mozilla Firefox entfernen:

Bösartige Programmerweiterungen von Mozilla Firefox entfernen:

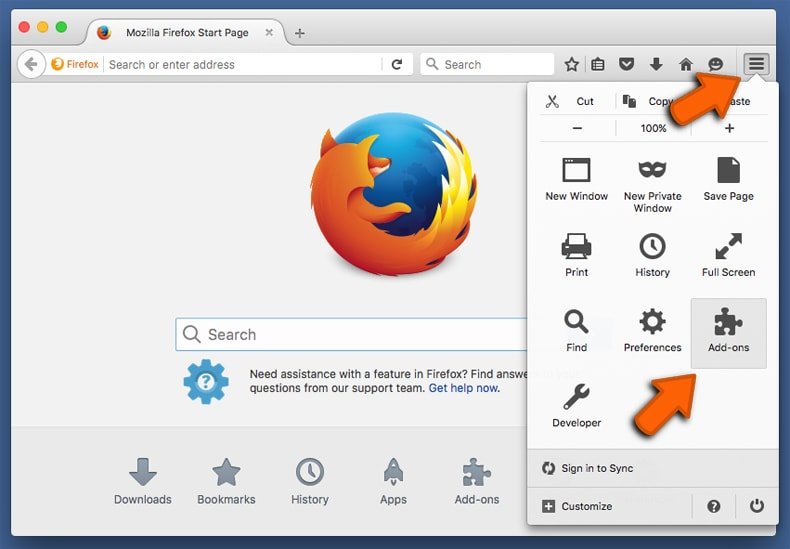

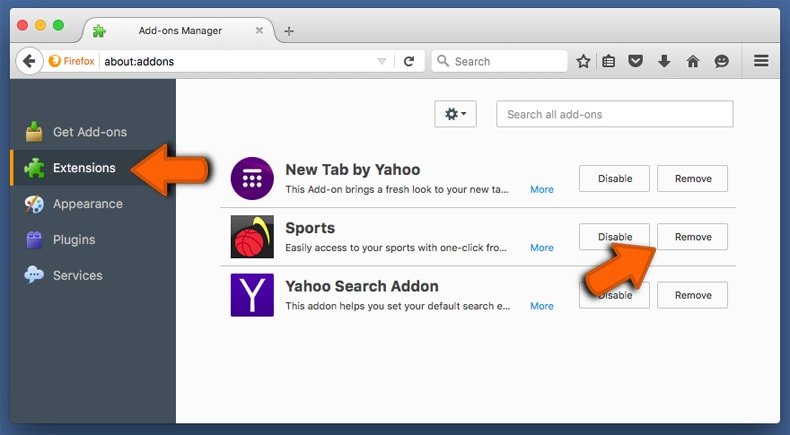

XMRig CPU Miner bezogene Mozilla Firefox Zusätze entfernen:

Öffen Sie Ihren Mozilla Firefox Browser. In der oberen rechten Ecke des Bildschirms, klicken Sie auf das "Menü öffnen" (drei horizontale Linien) Symbol. Aus dem geöffneten Menü wählen Sie "Zusätze".

Wählen Sie den "Erweiterungen" Reiter und suchen Sie nach allen kürzlich installierten, verdächtigen Zusätzen. Wenn Sie sie gefunden haben, klicken Sie auf das "Entfernen" Symbol daneben. Beachten Sie, dass Sie alle Erweiterungen deinstallieren von Ihrem Mozilla Firefox Browser entfernen können - keine davon sind unabdingbar für die normale Funktion des Browsers.

- Falls Sie weiterhin Probleme mit Browserweiterleitungen und unerwünschter Werbung haben - Mozilla Firefox zurücksetzen.

Bösartige Erweiterungen von Google Chrome entfernen:

Bösartige Erweiterungen von Google Chrome entfernen:

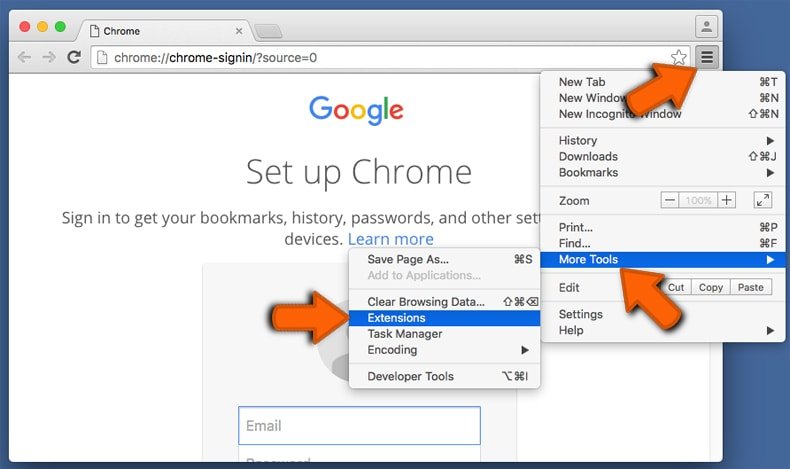

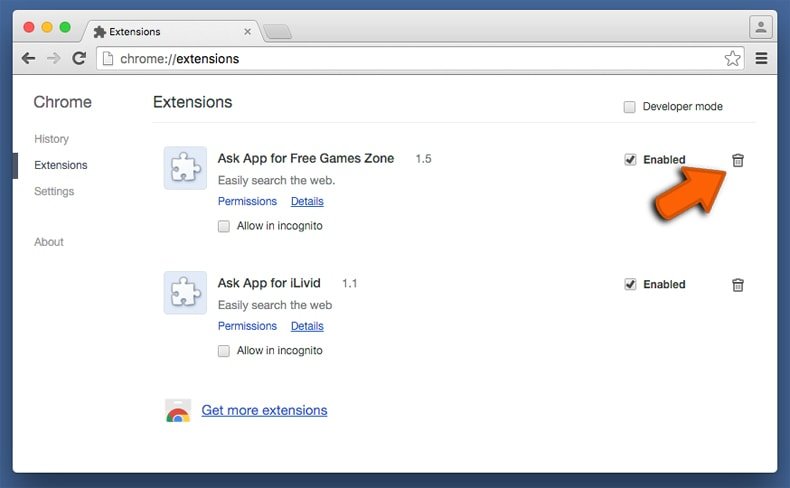

XMRig CPU Miner bezogene Google Chrome Zusätze entfernen:

Öffnen Sie Google Chrome und klicken Sie auf das "Chrome Menü" (drei horizontale Linien) Symbol, das sich in der rechten oberen Ecke des Browserfensters befindet. Vom Klappmenü wählen Sie "Mehr Hilfsmittel" und wählen Sie "Erweiterungen".

Im "Erweiterungen" Fenster, suchen Sie nach allen kürzlich installierten, versächtigen Zusätzen. Wenn Sie sie gefunden haben, klicken Sie auf das "Papierkorb" Symbol daneben. Beachten Sie, dass Sie alle Erweiterungen sicher von Ihrem Google Chrome Browser entfernen können - keine davon sind unabdingbar für die normale Funktion des Browsers.

- IFalls Sie weiterhin Probleme mit Browserweiterleitungen und unerwünschter Werbung haben - Google Chrome zurücksetzen.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden