Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Monthly Invoice Virus Entfernungsanleitung

Was ist Monthly Invoice?

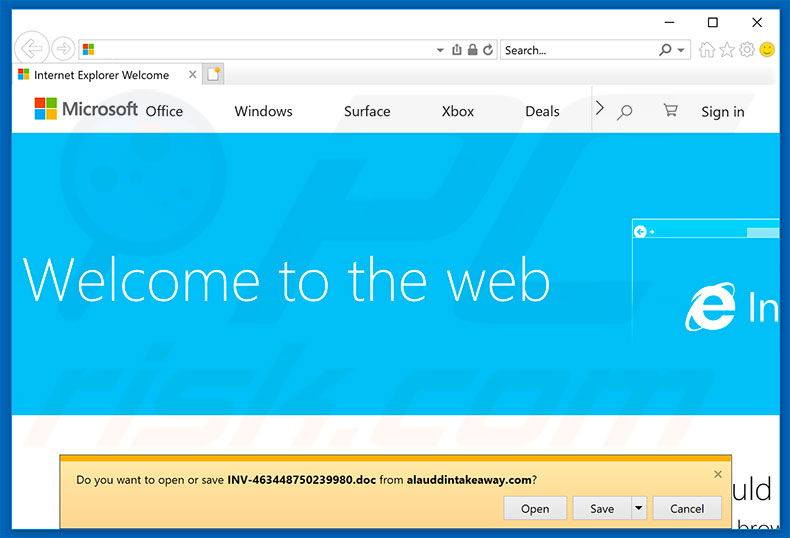

„Monthly Invoice“, entdeckt vom Sicherheitsforscher Brad, ist eine E-Mail Spam-Kampagne, die benutzt wird, um Emotet und IcedID Trojaner zu fördern. Betrügerische E-Mails enthalten eine Nachricht, die besagt, dass Benutzer einen Lieferschein erhalten haben und fordern sie auf, die beinhaltete URL zu besuchen. Die geöffnete Webseite löst einen Download von irgendeinem MS-Office Dokument aus. Diese E-Mail Dokumente werden entwickelt, um heimlich die oben genannten Trojaner herunterzuladen und zu installieren.

Malicious download triggered once a link is clicked:

Benutzern wird eine Nachricht angezeigt, die besagt, dass eine Rechnung sofort bezahlt werden muss. Um die besagte E-Mail zu erhalten, sollten Benutzer sofort die angegebene URL-Adresse besuchen. Hinweis: Im Gegensatz zu anderen Spam-Kampagnen, benutzt „Monthly Invoice“ keine identische E-Mail. Stattdessen benutzt er eine Vielzahl von Nachrichten, die in mehreren Sprachen geschrieben sind (während unsere Forschung entdeckten wir englische und deutsche E-Mails). Vergessen Sie aber nicht, dass all dies ein totaler Schwindel ist. Zunächst ist es erwähnenswert, dass Cyberkriminelle fortwährend verschiedene Domains und E-Mail-Adressen anmelden, die Namen von legitimen Firmen tragen (dadurch sehen betrügerische E-Mails sogar noch normaler aus. Benutzer, die mit diesen Firmen zu tun hatten, werden oft verleitet, bösartige Anhänge herunterzuladen und zu öffnen). Wie oben erwähnt, benutzt die „Monthly Invoice“ Kampagne verschiedene Nachrichten, weshalb benutzte E-Mail-Adressen, Firmennamen und URLs auch unterschiedlich sind. So der so ist das Ergebnis genau gleich. Das Öffnen bösartiger Anhänge führt zur Infektion mit Emotet und IcedID Trojanern. Die meisten dieser Viren werden entwickelt, um sensible Informationen aufzuzeichnen (Logins/Passwörter, Bankinformationen, etc.). Cyberkriminelle missbrauchen die erhaltenen Informationen später, um Gewinne zu machen (Geldüberweisungen, Identitätsdiebstahl, etc.). Daher könnte die Gegenwart von Trojaner-bezogenen Viren zu deutlichen finanziellen Verlusten und ernsthaften Privatsphäreproblemem führen. Leider ist die manuelle Bestimmung der Gegenwart eines Trojaners praktisch unmöglich. Diese Viren werden entwickelt, um ihre Spuren sehr gut zu verwischen. Die meisten bekannten Antivirus-/Anti-Spyware-Programme sind jedoch in der Lage solche Viren zu entdecken und entfernen. Wenn Sie also bösartige MS-Office Anhänge geöffnet haben, sollten Sie sofort einen vollständigen Systemscan ausführen und alle Bedrohungen entfernen.

| Name | Emotet and IcedID trojans |

| Art der Bedrohung | Phishing, Betrug, Social Engineering, Betrug |

| Symptome | Unbefugte Online-Käufe, geänderte Passwörter für Online-Konten, Identitätsdiebstahl, illegaler Zugriff auf den eigenen Computer. |

| Verbreitungsmethoden | Betrügerische E-Mails, betrügerische online Pop-up-Werbung, Vergiftungstechniken für Suchmaschinen, falsch buchstabierte Domains. |

| Schaden | Verlust, sensibler, privater Informationen, Geldverlust, Identitätsdiebstahl. |

| Entfernung |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Es gibt eine Anzahl von Trojanern, die Ähnlichkeit mit Emotet und IcedID haben. TrickBot, Pony, Adwind sind nur einige Beispiele einer langen Liste. Die meisten werden durch verschiedene Spam-Kampagnen verbreitet. Das Verhalten ist auch sehr ähnlich, denn fast jeder einzelne sammelt extrem sensible Daten. Einige Trojaner werden auch benutzt, um andere Viren zu verbreiten, wie: ransomware. Dadurch stellen Trojaner eine direkte Bedrohung der Privatsphäre von Benutzern und der Internetsurfsicherheit dar.

Wie hat sich Monthly Invoice auf meinem Computer installiert?

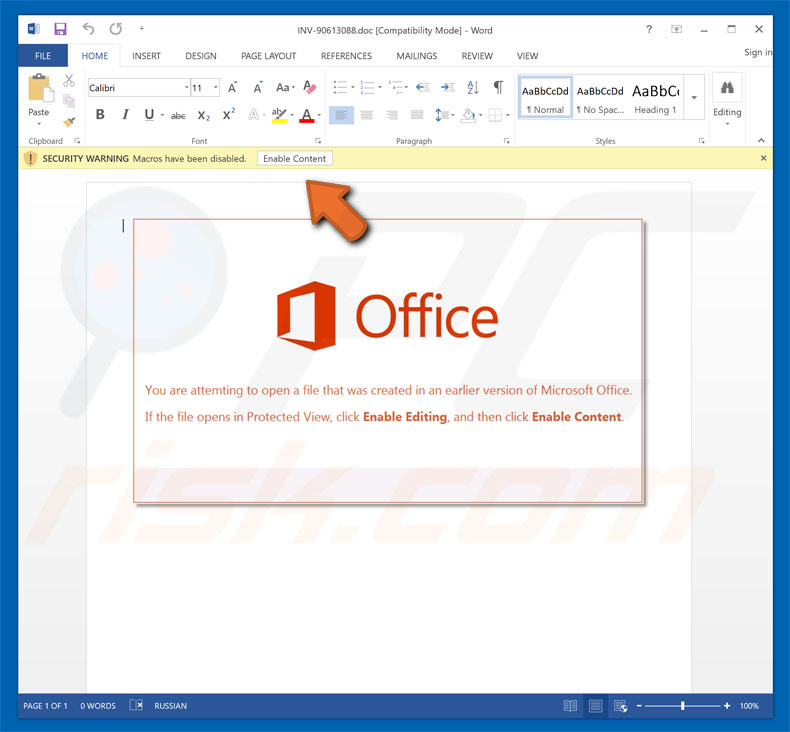

"Monthly Invoice" verbreitet bösartige MS-Office Dokumente (Word, Excel, usw.). Nach dem Öffnen dieser Datei werden Benutzer aufgefordert, Makrobefehle zu aktivieren, da sonst Inhalte nicht richtig angezeigt werden. Sobald Makros aktiviert werden, führt der Anhang sofort Skripte aus, die heimlich die Emotet und IcedID Trojaner herunterladen und installieren. Es ist jedoch interessant, dass bösartige Skripte nur ausgeführt werden, wenn die Anhänge mit MS-Office geöffnet werden. Mit anderen Worten, wenn die Datei nicht mit einer anderen Anwendung geöffnet wird, die solche Formate lesen kann, wird die Malware nicht heruntergeladen/installiert.

Wie vermeidet man die Installation von Malware?

Um diese Situation zu verhindern, müssen Benutzer beim Surfen im Internet sehr vorsichtig sein. Vergessen Sie nicht, dass es dutzende von Spam-Kampagnen gibt, die Malware verbreiten. Denken Sie aus diesem Grund gut darüber nach, bevor Sie E-Mail-Anhänge öffnen. Dateien, die irrelevant erscheinen und/oder von verdächtigen/unbekannten E-Mail-Adressen gesendet wurden, sollten nie geöffnet werden. Solche E-Mails sollten gelöscht werden, ohne sie zu lesen. Wir sollten auch beachten, dass neuere Versionen (2010 und neuer) von MS Office entwickelt wurden, um heruntergeladene Dokumente in der „Geschützten Ansicht“ zu öffnen. Anders gesagt, werden die Dateien im schreibgeschützten Modus geöffnet, wodurch die Ausführung von Makro-Befehlen verhindert wird. Ältere Versionen haben diese Funktion nicht, weshalb ihre Nutzung eher gefährlich ist. Betrügerische Software wird auch über gefälschte Software Updater verbreitet und eine Marketingmethode namens „Bündelung“ (die heimliche Installation von PUPs mit regulärer Software). Es ist sehr wichtig, dass die installierten Anwendung auf dem neuesten Stand sind. Um dies aber zu erreichen, benutzen Sie die implementierten Funktionen oder Tools, die von den offiziellen Entwicklern angeboten werden. Die gleiche Regel gilt für Software-Downloads. Vermeiden Sie außerdem die Nutzung von Downloadern/Installern Dritter, da Entwickler sie zu Geld machen, indem sie betrügerische Programme fördern. Laden Sie stattdessen Software nur von offiziellen Quellen herunter und unter Verwendung eines direkten Download-Links. Die Installation und Ausführen eines legitimen Antivirus-/Anti-Spyware-Programms ist auch sehr wichtig. Der Schlüssel zur Computersicherheit ist die Vorsicht. Wenn Sie bereits einen „Monthly Invoice“ Anhang geöffnet haben, empfehlen wir, dass Sie einen Scan mit Combo Cleaner Antivirus für Windows durchführen, um infiltrierende Malware automatisch zu entfernen.

Bösartiger Anhang, der über die „Monthly Invoice“ Spam-Kampagne verbreitet wird:

Beispiele für E-Mail Nachrichten, die über die "Monthly Invoice" Spam-Kampagne verbreitet werden:

Von: Christoph Wenzelmann

Betreff: Rechnungsanschrift korrigiert 00044499

In der Anlage sende ich Ihnen den unterzeichneten Vertrag. Die Rechnung wird zur Zahlung vorbereitet und ist unter dem folgenden Link verfügbar.

hxxp://sportsohio.pbd-dev.com/

------------------------------------------------------

Von: Francine Case

Betreff: HRI Monatliche Rechnung

D Hier ist die Rechnung.

hxxp://alauddintakeaway.com/

Danke,

Francine Case

------------------------------------------------------

Von: TaiwanCS

Betreff: TaiwanCS Überfällige Rechnung

Beigefügt ist Ihre monatliche Rechnung für HRI. Bitte beachten: Diese Informationen sind nur für Sie. Kreditkarten/ACH Zahlungen werden automatisch am 25. abgebucht. Alle anderen Zahlungen müssen bis zum 25. erhalten werden. Danke und eine schöne Woche.

hxxp://flows.mobi/

TaiwanCS

------------------------------------------------------

Von: info@kaydeegroup.com

Betreff: ABCQP5-78965721675

die Rechnung befindet sich zu Ihrer Information im Anhang.

hxxp://energy-utama.com/

Diese Nachricht ist vertraulich und/oder enthält rechtliche Informationen. Sie ist nur für den Empfänger bestimmt.

Mit freundlichen Grüßen

info@kaydeegroup.com

------------------------------------------------------

Von: khsons

Betreff: Rechnungszahlung

Guten Tag,

In der Anlage sende ich Ihnen den unterzeichneten Vertrag. Die Rechnung wird zur Zahlung vorbereitet und ist unter dem folgenden Link bar.

hxxp://www.lifecitypark.com/

Mit den besten Grüßen,

khsons

------------------------------------------------------

Von: info@adsystems.de

Betreff: Schlussrechnung

Ihre Rechnung(en) befindet/befinden sich im Anhang

hxxp://pondok-kue.com/

Diese Korrespondenz und alle übermittelten Dateien sind vertraulich und nur für die Verwendung des betreffenden Empfängers bestimmt, an den sie adressiert ist.

Mit freundlichen Grüßen,

info@adsystems.de

------------------------------------------------------

Von: jc@gsme.com.sg

Betreff: Rechnung 0879070

Siehe beigefügte Rechnung.

hxxp://www.dehneshin.com/

jc@gsme.com.sg

------------------------------------------------------

Von: info@bontempius.com

Betreff: Konto 64859

Siehe beigefügtes Dokument.

hxxp://itblogs-bd.com/

Mit freundlichen Grüßen,

info@bontempius.com

------------------------------------------------------

Von: KM James Street 4112

Betreff: Zahlung

Ihre Rechnung ist im untenstehenden Link verfügbar. Überweisen Sie die Zahlung bitte so schnell wie möglich.

hxxp://azami-mm.com/

Danke,

KM James Street 4112

Telefon: 281-152-0837 Ext 92 Fax: 281-858-1820

------------------------------------------------------

Von: ar@westwardparts.com

Betreff: Rechnung 8123038

Hier ist die Rechnung.

hxxp://www.sandearth.com/

Hochachtungsvoll,

ar@westwardparts.com

Büro: 503,864. 5896 Fax: 503635-4082

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist Monthly Invoice?

- SCHRITT 1. Manuelle Entfernung der Monthly Invoice Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung von Malware ist eine komplizierte Aufgabe. Gewöhnlich ist es besser, man lässt Antivirus- oder Anti-Malware Programme sie automatisch ausführen zu lassen. Um diese Malware zu entfernen, empfehlen wir Reimage. Wenn Sie Malware manuell entfernen möchten, besteht der erste Schritt darin, den Namen der Malware zu identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers läuft:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen"

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicherzugehen, dass Ihre Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden