Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was für eine Art von Malware ist Remus?

Remus ist ein Stealer, der mit Lumma in Verbindung steht. Er verfügt über ähnliche Funktionen, darunter die Fähigkeit, Browser-Passwörter, Cookies und Informationen zu Kryptowährungs-Wallets zu stehlen. Er gilt als Weiterentwicklung von Lumma (und nicht als eigenständige Malware). Remus nutzt neue Techniken wie EtherHiding und verbesserte Anti-Analyse Prüfungen.

Mehr über Remus

Remus ist wahrscheinlich aus einer früheren Variante namens Tenzor hervorgegangen, die offenbar eine Zwischenstufe zwischen Lumma und Remus darstellt. Remus und Lumma sind sich sehr ähnlich – sie nutzen viele der gleichen Methoden und haben ähnlichen Code. Beide können die Browsersicherheitsfunktion „Application-Bound Encryption“ (ABE) umgehen.

Sie schleusen einen Code in den Browser ein, um auf einen im Speicher abgelegten, geschützten Schlüssel zuzugreifen (und ihn zu entschlüsseln). Remus verwendet eine etwas kleinere und effizientere Version des Codes als Lumma. Sowohl Remus als auch Lumma verbergen ihre Aktivitäten, indem sie den Browser in einem versteckten Desktop-Fenster ausführen, sodass das Opfer kein Fenster sieht.

Wenn diese Methode nicht funktioniert, erstellen sie stattdessen einen neuen versteckten Browser. Der einzige Unterschied besteht darin, wie sie den versteckten Desktop benennen. Außerdem nutzen sie eine weitere Technik namens „SYSTEM-Identitätswechsel“, um sich höhere Berechtigungen zu verschaffen. Beide Methoden ermöglichen es ihnen, Browserdaten zu stehlen.

Außerdem versuchen Remus und Lumma festzustellen, ob sie in einer virtuellen Maschine ausgeführt werden. Dazu überprüfen sie die Systeminformationen auf Hinweise auf Virtualisierungssoftware wie VMware, VirtualBox oder KVM. Wenn sie solche Anzeichen erkennen, können sie ihr Verhalten anpassen oder ihre Aktivitäten verbergen.

Außerdem prüfen Remus und Lumma vor dem Start ihrer schädlichen Aktionen, ob sie ohne Schutz (z. B. einen Crypter) ausgeführt werden. Ist dies der Fall, zeigen sie eine Warnmeldung an, um die Benutzer davon abzuhalten, die Malware zu verbreiten oder versehentlich auszuführen.

Es ist außerdem wichtig zu beachten, dass Remus und Lumma Aufgaben wie Speicherverwaltung, das Abgreifen von Zwischenspeicherinhalten und die Speicherung von Konfigurationsdaten in nahezu identischen Schritten ausführen. Remus nutzt jedoch modernere Techniken für Bereiche wie Datendiebstahl, Systemidentifizierung und die Kommunikation mit seinen Servern.

Die größte Änderung betrifft die Art und Weise, wie das Programm seine Befehlsserver findet: Anstelle älterer Techniken wird nun eine Blockchain-Methode (EtherHiding) verwendet. Außerdem verfügt es über verbesserte Anti-Analyse-Funktionen, um einer Entdeckung zu entgehen. Darüber hinaus bezieht Remus seine C2-Adresse aus der Blockchain, die sich nur schwer entfernen oder blockieren lässt. Dies erschwert die Deaktivierung des Programms.

Zu guter Letzt prüft Remus frühzeitig, ob es in einer Sandbox oder einer Analyseumgebung ausgeführt wird. Es scannt geladene Systemmodule und vergleicht sie mit bekannten Sicherheits- und Sandbox-Tools. Wenn es eines davon erkennt, beendet es die Ausführung sofort. Da Remus dem Lumma-Stealer sehr ähnlich ist, zielt es in erster Linie auf Daten wie Benutzernamen, Passwörter, Browserdaten, Kryptowährungs-Wallets und andere auf dem Gerät gespeicherte persönliche Daten ab.

| Name | Remus Informationsdieb |

| Art der Bedrohung | Stealer |

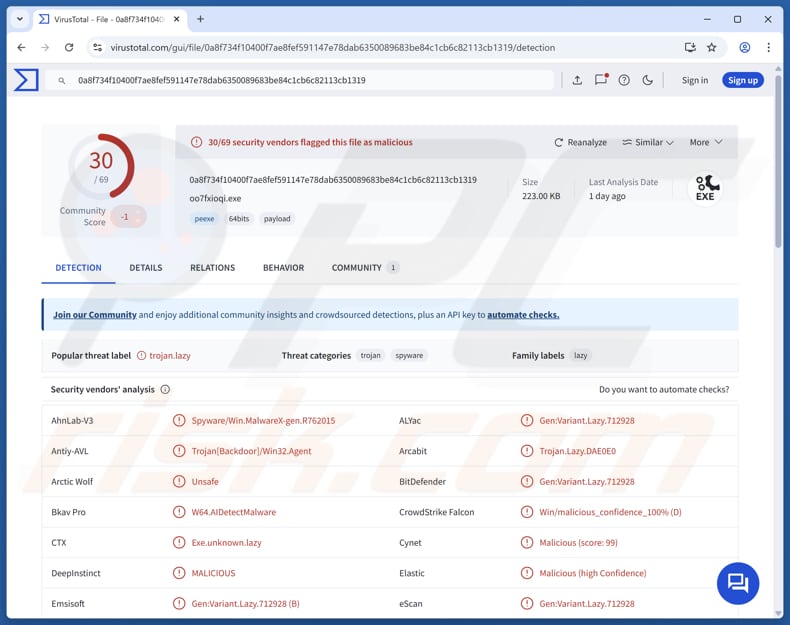

| Bezeichnungen für die Erkennung | Avast (FileRepMalware [Pws]), Combo Cleaner (Gen:Variant. Lazy.712928), ESET-NOD32 (Win64/Spy.Agent.AHB Trojan), Microsoft (Trojan:Win32/Ravartar!rfn), Symantec (ML.Attribute.HighConfidence), Vollständige Liste (VirusTotal) |

| Symptome | Stealer sind darauf ausgelegt, sich unbemerkt in den Computer des Opfers einzuschleusen und im Hintergrund zu bleiben, sodass auf einem infizierten Rechner keine besonderen Symptome erkennbar sind. |

| Mögliche Vertriebswege | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software-Sicherheitslücken, Software-„Cracks“. |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, Kontoübernahme, finanzielle Verluste. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Fazit

Remus ist eine neuere Variante von Lumma und weist viele der gleichen Techniken und Ziele auf. Es wird dazu verwendet, sensible Benutzerdaten wie Passwörter, Browserinformationen und Kryptowährungs-Wallets zu stehlen. Außerdem verfügt es über verbesserte Tarn- und Anti-Erkennungsfunktionen, um einer Analyse und Entfernung zu entgehen.

Insgesamt handelt es sich um eine Weiterentwicklung bestehender Malware zum Diebstahl von Daten, die über ausgefeiltere Tarnungsmethoden verfügt. Beispiele für andere Malware zum Diebstahl von Daten sind Torg, VoidStealer und BoryptGrab.

Wie hat Remus sich in meinen Computer eingeschleust?

In der Regel verbreiten Cyberkriminelle Malware über betrügerische E-Mails mit infizierten Anhängen oder bösartigen Links, Betrugsmaschen im Namen des technischen Supports, Raubkopien von Programmen (oder Cracking-Tools und Schlüsselgeneratoren), bösartige Werbung und Software-Sicherheitslücken. Außerdem nutzen sie gefälschte oder gehackte Websites, P2P-Netzwerke, Downloader von Drittanbietern und ähnliche Methoden.

Malware ist oft in schädlichen ausführbaren Dateien, Dokumenten wie MS-Office- oder PDF-Dateien, Archiven oder Skripten versteckt. Sie dringt in das System ein, wenn Nutzer sie herunterladen und ausführen.

Wie vermeidet man die Installation von Malware?

Laden Sie Software nur von offiziellen Websites oder vertrauenswürdigen App-Stores herunter und vermeiden Sie die Verwendung von geknackten Programmen, Raubkopien oder Schlüsselgeneratoren. Halten Sie Ihr Betriebssystem und alle Anwendungen auf dem neuesten Stand. Seien Sie vorsichtig bei Pop-ups, Werbeanzeigen und Berechtigungsanfragen von nicht vertrauenswürdigen Websites und lassen Sie keine Benachrichtigungen von verdächtigen Seiten zu.

Gehen Sie zudem vorsichtig mit unerwarteten E-Mails um, insbesondere von unbekannten Absendern, und vermeiden Sie es, Links oder Anhänge zu öffnen, die unsicher wirken. Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir Ihnen, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um eingeschleuste Malware automatisch zu entfernen.

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist Remus?

- SCHRITT 1. Manuelle Entfernung der Remus-Malware.

- SCHRITT 2. Überprüfen Sie, ob Ihr Computer virenfrei ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung von Malware ist eine komplizierte Aufgabe – in der Regel ist es am besten, dies automatisch von Antiviren- oder Anti-Malware-Programmen erledigen zu lassen. Um diese Malware zu entfernen, empfehlen wir die Verwendung von Combo Cleaner Antivirus für Windows.

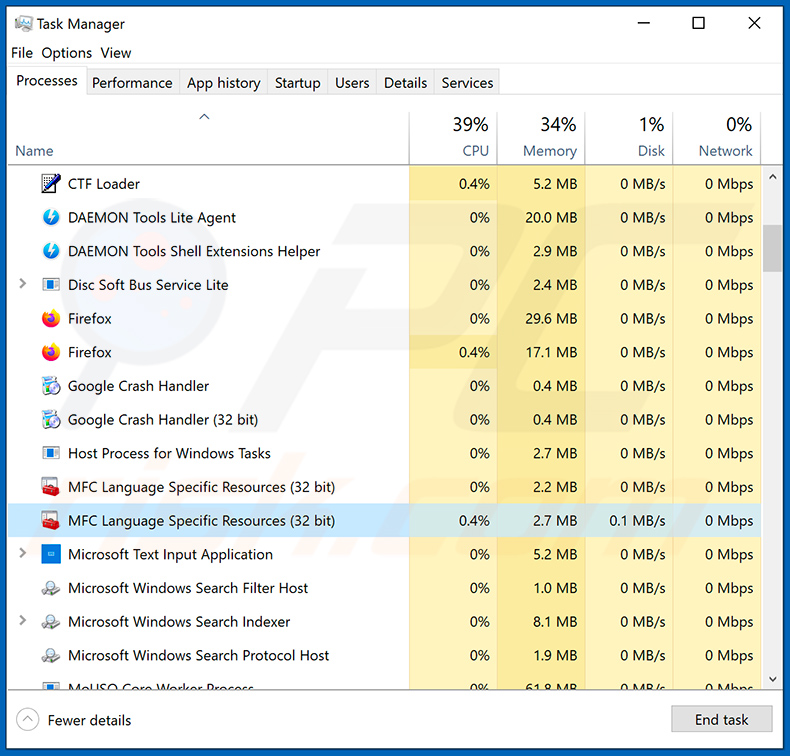

Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware ermitteln, die Sie entfernen möchten. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie beispielsweise mithilfe des Task-Managers die Liste der auf Ihrem Computer ausgeführten Programme überprüft und ein Programm entdeckt haben, das verdächtig erscheint, sollten Sie die folgenden Schritte ausführen:

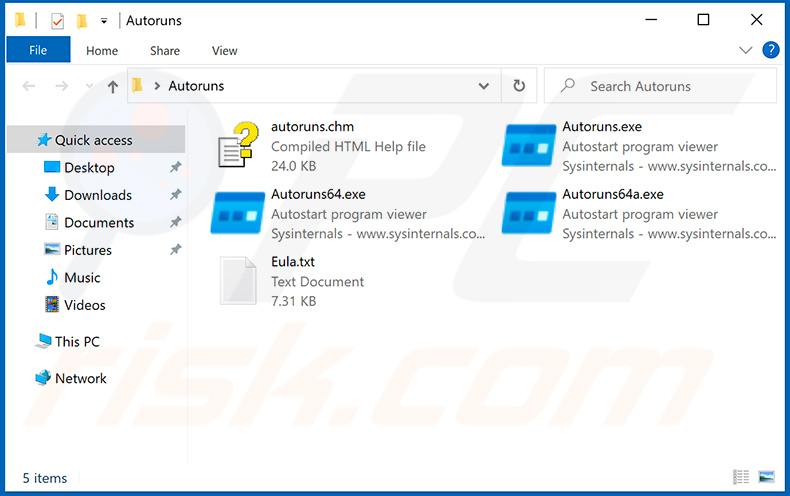

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen sowie die Speicherorte in der Registrierung und im Dateisystem an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen sowie die Speicherorte in der Registrierung und im Dateisystem an:

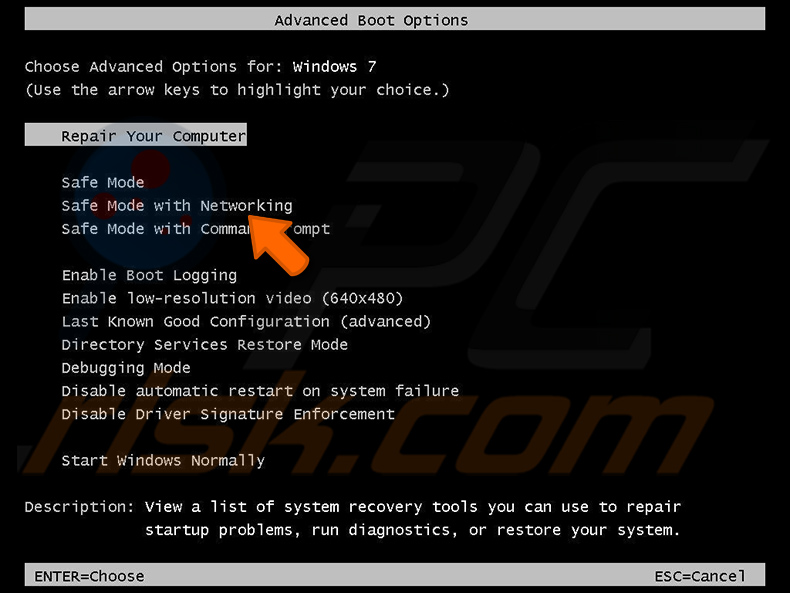

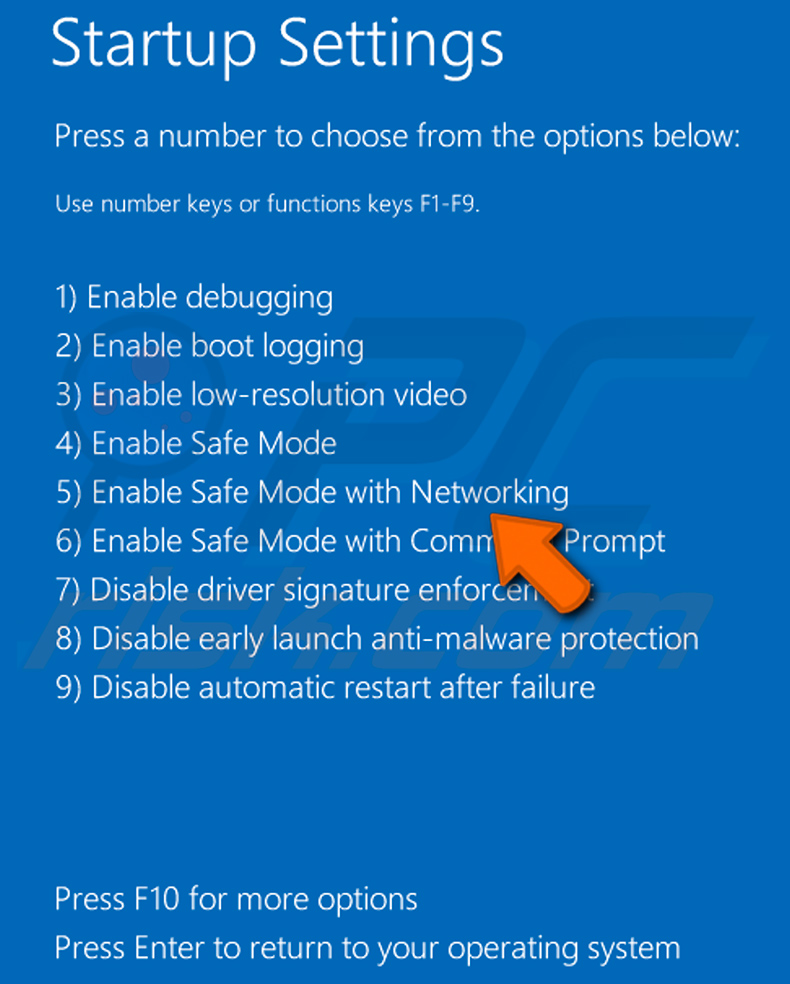

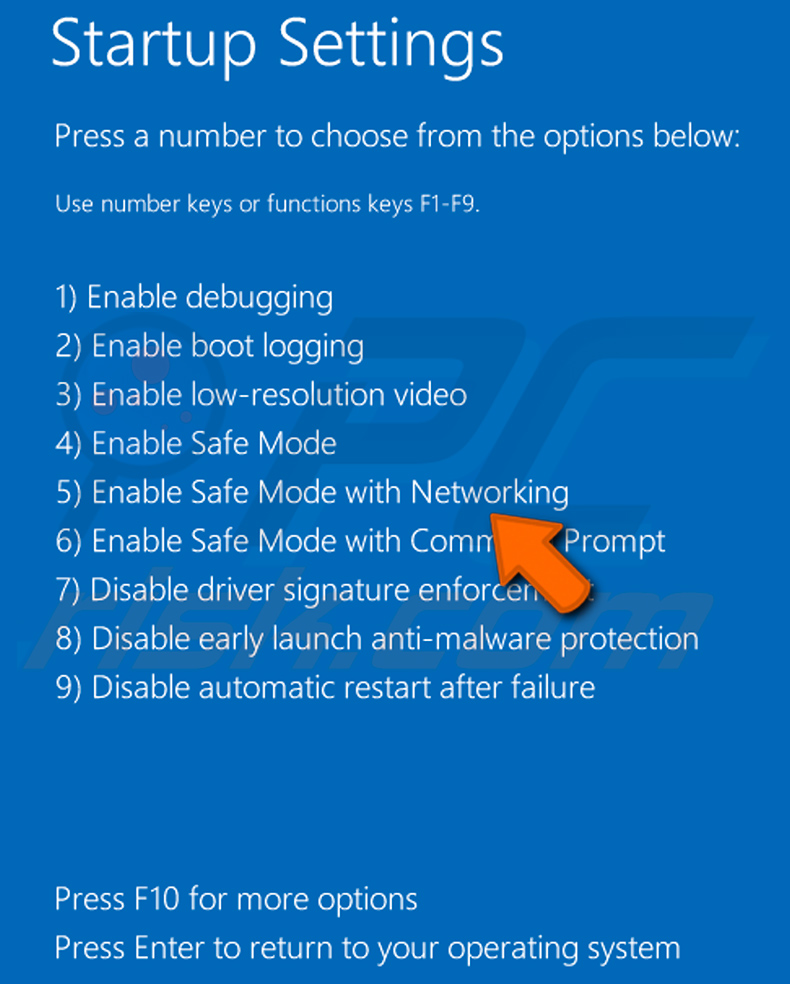

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf „Start“, dann auf „Herunterfahren“, anschließend auf „Neustart“ und schließlich auf „OK“. Drücken Sie während des Startvorgangs mehrmals die F8-Taste auf Ihrer Tastatur, bis das Menü „Erweiterte Windows-Startoptionen“ angezeigt wird, und wählen Sie dann „Abgesicherter Modus mit Netzwerkunterstützung“ aus der Liste aus.

Video, das zeigt, wie man Windows 7 im „abgesicherten Modus mit Netzwerkunterstützung“ startet:

Windows 8-Benutzer: Starten Sie Windows 8 im abgesicherten Modus mit Netzwerkunterstützung – Rufen Sie den Windows 8-Startbildschirm auf, geben Sie „Erweitert“ ein und wählen Sie in den Suchergebnissen „Einstellungen“ aus. Klicken Sie auf „Erweiterte Startoptionen“ und wählen Sie im sich öffnenden Fenster „Allgemeine PC-Einstellungen“ die Option „Erweiterter Start“ aus.

Klicken Sie auf die Schaltfläche „Jetzt neu starten“. Ihr Computer wird nun neu gestartet und das Menü „Erweiterte Startoptionen“ angezeigt. Klicken Sie auf die Schaltfläche „Problembehandlung“ und anschließend auf die Schaltfläche „Erweiterte Optionen“. Klicken Sie im Fenster „Erweiterte Optionen“ auf „Startoptionen“.

Klicken Sie auf die Schaltfläche „Neustart“. Ihr PC wird neu gestartet und zeigt den Bildschirm „Startup-Einstellungen“ an. Drücken Sie F5, um den abgesicherten Modus mit Netzwerkunterstützung zu starten.

Video, das zeigt, wie man Windows 8 im „abgesicherten Modus mit Netzwerkunterstützung“ startet:

Windows 10-Benutzer: Klicken Sie auf das Windows-Logo und wählen Sie das Symbol „Energie“. Klicken Sie im sich öffnenden Menü auf „Neustart“, während Sie die Umschalttaste auf Ihrer Tastatur gedrückt halten. Klicken Sie im Fenster „Option auswählen“ auf „Problembehandlung“ und wählen Sie anschließend „Erweiterte Optionen“.

Wählen Sie im Menü „Erweiterte Optionen“ den Eintrag „Startoptionen“ aus und klicken Sie auf die Schaltfläche „Neustart“. Im folgenden Fenster drücken Sie die Taste „F5“ auf Ihrer Tastatur. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Netzwerkunterstützung neu gestartet.

Video, das zeigt, wie man Windows 10 im „abgesicherten Modus mit Netzwerkunterstützung“ startet:

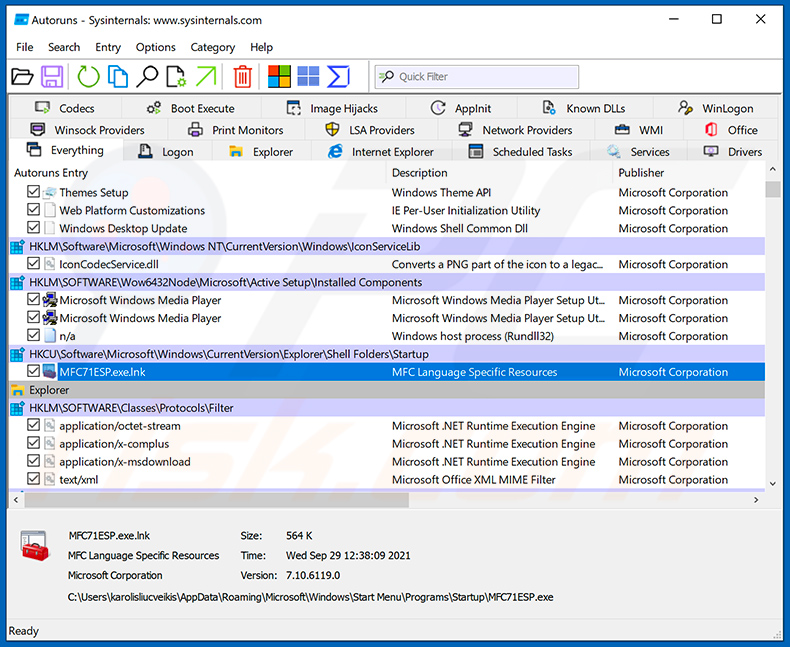

Entpacken Sie das heruntergeladene Archiv und führen Sie die Datei „Autoruns.exe“ aus.

Entpacken Sie das heruntergeladene Archiv und führen Sie die Datei „Autoruns.exe“ aus.

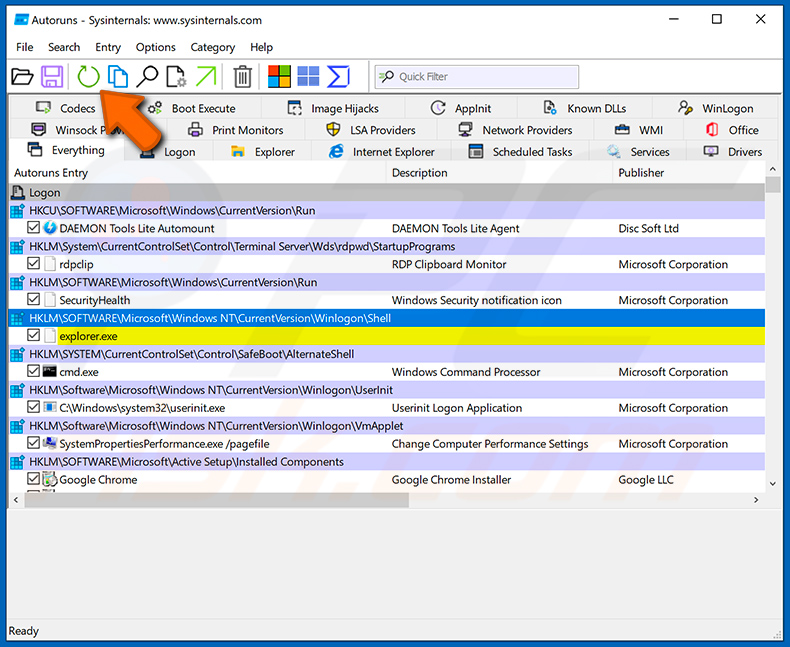

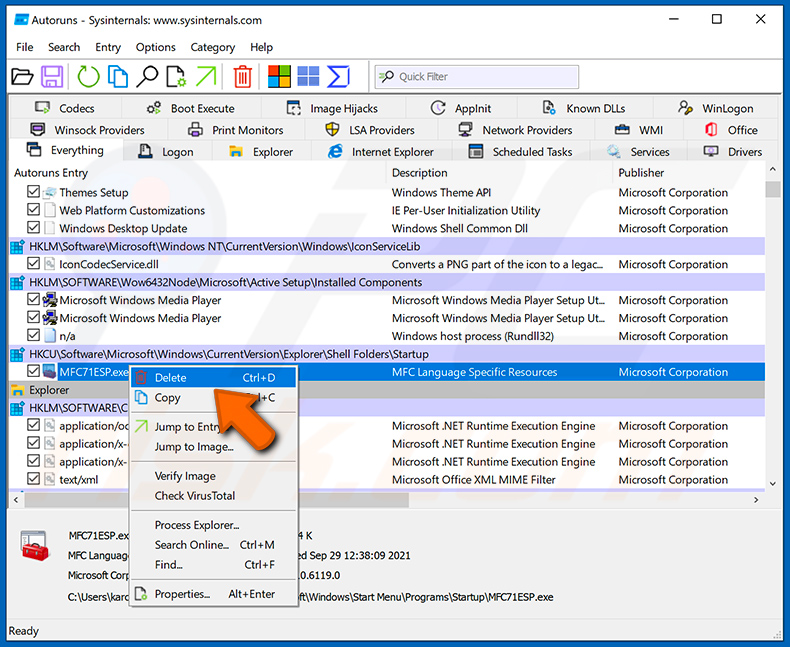

Klicken Sie in der Anwendung „Autoruns“ oben auf „Optionen“ und deaktivieren Sie die Optionen „Leere Speicherorte ausblenden“ und „Windows-Einträge ausblenden“. Klicken Sie anschließend auf das Symbol „Aktualisieren“.

Klicken Sie in der Anwendung „Autoruns“ oben auf „Optionen“ und deaktivieren Sie die Optionen „Leere Speicherorte ausblenden“ und „Windows-Einträge ausblenden“. Klicken Sie anschließend auf das Symbol „Aktualisieren“.

Sehen Sie sich die von der Anwendung „Autoruns“ angezeigte Liste an und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Sehen Sie sich die von der Anwendung „Autoruns“ angezeigte Liste an und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Notieren Sie sich den vollständigen Pfad und den Namen des Programms. Beachten Sie, dass manche Schadprogramme ihre Prozessnamen unter legitimen Windows-Prozessnamen verstecken. In dieser Phase ist es sehr wichtig, das Löschen von Systemdateien zu vermeiden. Wenn Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf dessen Namen und wählen Sie „Löschen“.

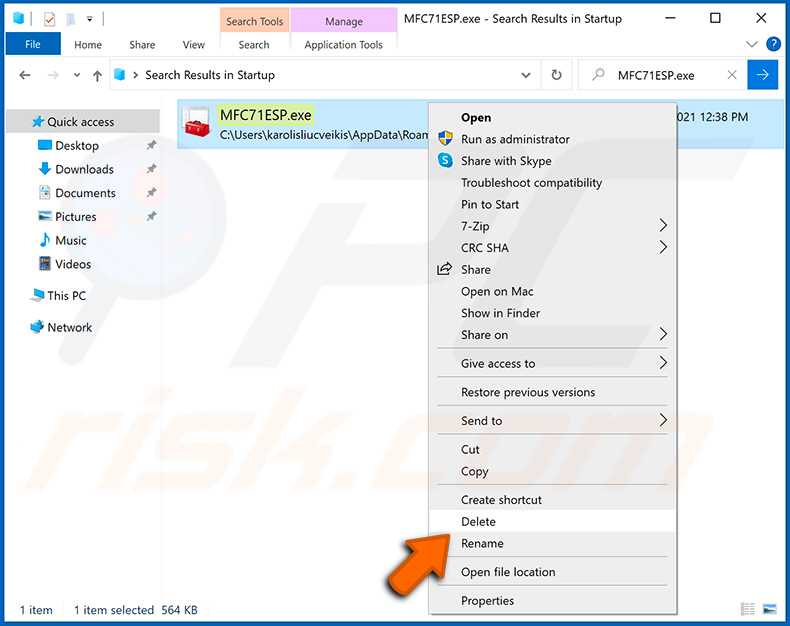

Nachdem Sie die Malware mithilfe der Anwendung „Autoruns“ entfernt haben (dadurch wird sichergestellt, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Namen der Malware suchen. Stellen Sie sicher, dass Sie versteckte Dateien und Ordner anzeigen, bevor Sie fortfahren. Wenn Sie den Dateinamen der Malware finden, löschen Sie ihn unbedingt.

Starten Sie Ihren Computer im normalen Modus neu. Wenn Sie diese Schritte befolgen, sollte jegliche Malware von Ihrem Computer entfernt werden. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschrittene Computerkenntnisse erfordert. Wenn Sie nicht über diese Kenntnisse verfügen, überlassen Sie die Entfernung von Malware Antiviren- und Anti-Malware-Programmen.

Diese Schritte funktionieren möglicherweise nicht bei komplexen Malware-Infektionen. Wie immer ist es besser, einer Infektion vorzubeugen, als später zu versuchen, die Malware zu entfernen. Um Ihren Computer zu schützen, installieren Sie die neuesten Betriebssystem-Updates und verwenden Sie eine Antivirensoftware. Um sicherzugehen, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir, ihn mit Combo Cleaner Antivirus für Windows zu scannen.

Häufig gestellte Fragen (FAQ)

Mein Computer ist mit dem Remus-Stealer infiziert. Sollte ich mein Speichermedium formatieren, um ihn loszuwerden?

Dieser Ansatz kann Remus vollständig entfernen, löscht jedoch auch alle auf dem Gerät gespeicherten Daten und Dateien. Anstatt das System zurückzusetzen oder zu formatieren, wird im Allgemeinen empfohlen, zunächst ein zuverlässiges Sicherheitstool wie Combo Cleaner zu verwenden.

Was sind die größten Probleme, die durch Malware verursacht werden können?

Malware kann sensible Daten sammeln, Dateien verschlüsseln, weitere Schadprogramme einschleusen und andere böswillige Aktionen ausführen. Dies kann zu unbefugtem Zugriff auf Konten, finanziellen Schäden, Datenverlust und Identitätsdiebstahl führen. Insgesamt kann dies schwerwiegende Sicherheits- und Datenschutzprobleme zur Folge haben.

Was ist der Zweck von Remus?

Der Zweck von Remus besteht darin, sensible Daten zu stehlen. Es zielt auf Daten wie Browser-Passwörter, Cookies, Angaben zu Kryptowährungs-Wallets und andere persönliche Informationen ab. Außerdem kann es Informationen aus verschiedenen Anwendungen sammeln.

Wie hat Remus sich in meinen Computer eingeschleust?

Cyberkriminelle verbreiten Malware über betrügerische E-Mails mit schädlichen Links oder Dateien, gefälschte Websites, Raubkopien von Software, irreführende Werbung, Betrugsmaschen im Namen des technischen Supports, Sicherheitslücken in Software und ähnliche Kanäle. Sie ist oft in Dateien wie Dokumenten, Archiven, Skripten oder ausführbaren Dateien versteckt und wird aktiviert, wenn der Nutzer diese öffnet (oder weitere Schritte unternimmt).

Schützt mich Combo Cleaner vor Malware?

Ja, Combo Cleaner kann die meisten bekannten Bedrohungen erkennen und entfernen. Einige komplexere Schadprogramme lassen sich jedoch möglicherweise schwerer aufspüren, da sie sich tief im System verstecken. Deshalb ist ein vollständiger Systemscan wichtig, um sicherzustellen, dass alle Bedrohungen entfernt werden.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden