So entfernen Sie Miolab von einem infizierten macOS System

Mac VirusAuch bekannt als: Miolab Informationsdieb

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was für eine Art von Malware ist Miolab?

Miolab (auch bekannt als Nova) ist ein Informationsdiebstahlprogramm, das auf Nutzer von macOS abzielt. Es wird über Hackerforen nach dem Malware-as-a-Service-Modell (MaaS) an Cyberkriminelle verkauft. Miolab kann Informationen aus Erweiterungen für Kryptowährungs-Wallets, Webbrowsern und verschiedenen Managern stehlen sowie Dateien von infizierten Geräten entwenden. Wird Miolab entdeckt, sollte es unverzüglich entfernt werden.

Miolab im Überblick

Miolab ist kein einfacher Datendiebstahl-Trojaner, da er über ein Kontrollpanel und Tools zur Steuerung von Angriffen verfügt. Dank dieser Ausstattung können selbst Angreifer mit geringen technischen Kenntnissen damit komplexere Angriffe durchführen. Die Malware ist darauf ausgelegt, klein, schnell und schwer zu erkennen zu sein.

Es nutzt eine kompakte und optimierte Datei, wodurch es sich leichter verbreiten lässt und besser vor Entdeckung geschützt ist. Außerdem ist es so konzipiert, dass es auf verschiedenen macOS-Geräten zuverlässig funktioniert, sodass es auf vielen Arten von Apple-Computern ausgeführt werden kann.

Über das Kontrollpanel von Miolab können Administratoren Informationen zu den Opfern einsehen und ordnen, beispielsweise woher sie stammen und welche Daten gestohlen wurden. Das Panel enthält zudem ein Tool, mit dem gestohlene Google-Anmeldesitzungen wiederverwendet werden können, sodass Angreifer ohne Passwörter oder Zwei-Faktor-Authentifizierung auf Konten zugreifen können.

Darüber hinaus ermöglicht es Cyberkriminellen, bösartige Websites oder Verbreitungsseiten einzurichten und Angriffe nach dem Vorbild von ClickFix durchzuführen, sofortige Benachrichtigungen über Telegram zu erhalten und Aufgaben zu automatisieren.

Maßgeschneiderte Informationen

Miolab kann Daten stehlen, die in Webbrowsern gespeichert sind. Es kann gespeicherte Passwörter, Cookies, den Browserverlauf und Daten für die automatische Ausfüllung wie E-Mail-Adressen oder Anschriften erfassen. Außerdem kann es Google-Authentifizierungstoken und Safari-Cookies stehlen. Die Malware zielt auf die gängigsten Browser ab, darunter Chrome, Edge und Firefox.

Zu den weiteren betroffenen Browsern zählen Arc, Brave Browser, Librewolf, Opera und Opera GX, SeaMonkey, Tor Browser, Vivaldi, Waterfox, Yandex und Coc Coc. Miolab stiehlt nicht nur Informationen aus den Browsern selbst, sondern extrahiert auch Daten (hauptsächlich .dat-, .key- und .keys-Dateien) aus über 200 Browser-Erweiterungen für Krypto-Wallets.

Zu den gezielt angegriffenen Krypto-Erweiterungen gehören Atomic Wallet, Binance, Bitcoin, DashCore, Dogecoin, Electrum, Exodus, Guarda, Litecoin, Monero, Tonkeeper und Wasabi Wallet. Miolab stiehlt zudem Daten (24-Wort-Wiederherstellungs-Seeds) aus Apps, die zur Verwaltung von Hardware-Krypto-Wallets verwendet werden, wie beispielsweise Ledger Live, Ledger Wallet und Trezor Suite.

Darüber hinaus kann der Stealer auf Informationen in Messaging- und Notiz-Apps zugreifen. Er kann aktive Anmeldesitzungen aus Apps wie Telegram und Discord stehlen, wodurch Angreifer Konten ohne Passwort übernehmen können. Außerdem durchsucht er „Apple Notes“, wo manche Nutzer versehentlich sensible Informationen wie Passwörter oder Wiederherstellungsphrasen für Kryptowährungen speichern.

Sobald die Informationen gesammelt sind, komprimiert Miolab sie in ein ZIP-Archiv und sendet sie über HTTP an den Angreifer. Nach der Datenübertragung zeigt Miolab eine gefälschte macOS-Fehlermeldung an, in der behauptet wird, die Anwendung könne nicht ausgeführt werden.

| Name | Miolab Informationsdieb |

| Art der Bedrohung | Stealer |

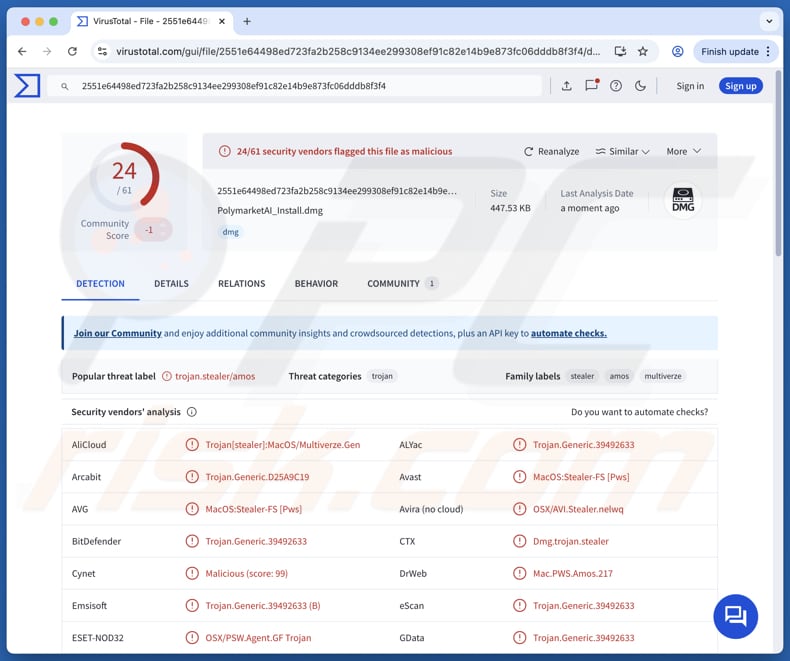

| Bezeichnungen für die Erkennung | Avast (MacOS:Stealer-FS [Pws]), Combo Cleaner (Trojan.Generic.39492633), ESET-NOD32 (OSX/PSW.Agent.GF Trojan), Kaspersky (UDS:Trojan-PSW.OSX. Amos.bg), Symantec (OSX.Trojan.Gen), Vollständige Liste (VirusTotal) |

| Symptome | Stealer sind darauf ausgelegt, sich unbemerkt in den Computer des Opfers einzuschleusen und im Hintergrund zu bleiben, sodass auf einem infizierten Rechner keine besonderen Symptome erkennbar sind. |

| Mögliche Vertriebswege | Social Engineering, gefälschte Bewerbungen. |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, finanzielle Verluste. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Maßgeschneiderte Informationen

Miolab ist eine Malware, die auf macOS-Geräte abzielt und sensible Daten von diesen stiehlt. Sie nutzt Tools, die Angreifern die Verwaltung und Durchführung ihrer Aktivitäten erleichtern. Opfer dieser Angriffe können unter anderem finanzielle Verluste, die Übernahme von Konten, Identitätsdiebstahl, Reputationsschäden und sogar weitere Infektionen erleiden.

Weitere Beispiele für Malware, die auf macOS abzielt, sind SHub, Phexia und NovaStealer.

Wie hat sich Miolab auf meinem Gerät eingenistet?

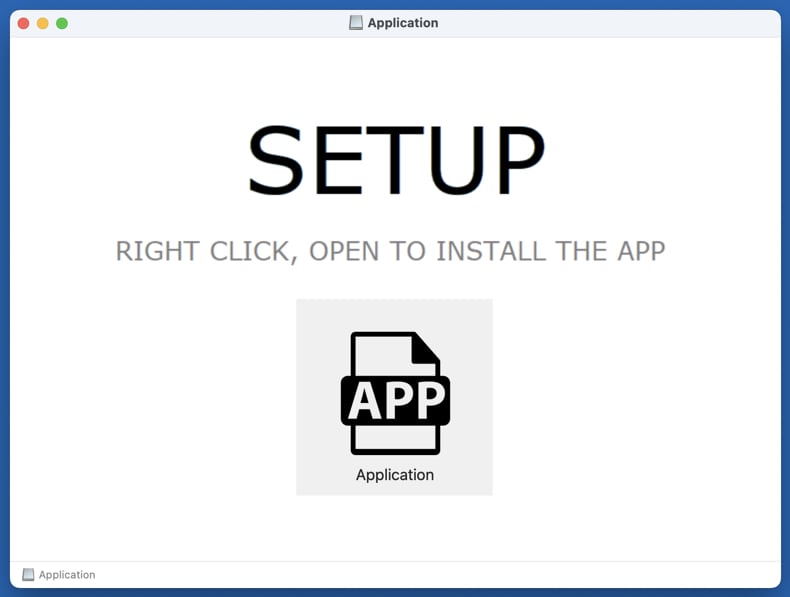

Miolab wird mithilfe von Social-Engineering-Taktiken verbreitet. Cyberkriminelle nutzen gefälschte macOS-Anwendungen, die in Disk-Image-Dateien (.DMG) verpackt sind und wie legitime Software oder nützliche Tools aussehen. Diese Dateien sind oft mit überzeugenden Namen, Symbolen und Installationsbildschirmen getarnt, um Nutzer dazu zu verleiten, sie zu öffnen.

Wenn die Malware ausgeführt wird, zeigt sie zunächst einen gefälschten Installationsbildschirm an, der den Benutzer auffordert, mit der rechten Maustaste zu klicken und „Öffnen“ auszuwählen, um sie zu starten. Nach dem Start versucht sie, die Terminal-App zu beenden, damit der Benutzer nicht ohne Weiteres überprüfen kann, was gerade geschieht. Anschließend zeigt sie mithilfe von macOS-Tools eine gefälschte System-Passwortabfrage an und verleitet den Benutzer dazu, sein Passwort einzugeben.

Die Malware prüft anschließend, ob das Passwort korrekt ist, und sammelt Informationen über den Mac, wie beispielsweise Hardware-Details und die Softwarekonfiguration. Danach durchsucht sie die Ordner „Schreibtisch“, „Dokumente“ und „Downloads“ und sucht nach Dateien wie Dokumenten, Tabellenkalkulationen, PDF-Dateien und Dateien, die Passwörter enthalten.

Schließlich wird dem Nutzer möglicherweise ein Pop-up-Fenster angezeigt, in dem um Zugriff auf Dateien gebeten wird, während die Malware im Hintergrund unbemerkt alle Daten sammelt und für den Diebstahl vorbereitet.

Wie lassen sich Systeminfektionen vermeiden?

Seien Sie vorsichtig bei E-Mails oder Nachrichten von unbekannten Absendern und öffnen Sie keine Anhänge oder klicken Sie nicht auf Links, es sei denn, Sie sind sich sicher, dass diese unbedenklich sind. Halten Sie Ihr Betriebssystem und Ihre Apps auf dem neuesten Stand und laden Sie Software nur von offiziellen Websites oder vertrauenswürdigen App-Stores herunter.

Meiden Sie verdächtige Anzeigen, Pop-ups und unbekannte Links, insbesondere auf nicht vertrauenswürdigen Websites, und lassen Sie keine Benachrichtigungen von unsicheren Seiten zu. Verwenden Sie vertrauenswürdige Sicherheitstools, um Ihr Gerät regelmäßig zu scannen und mögliche Bedrohungen zu erkennen oder zu entfernen.

Falls Ihr Computer bereits infiziert ist, empfehlen wir Ihnen, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um alle Bedrohungen automatisch zu beseitigen.

Installationsprogramm zur Verteilung von Miolab (Quelle: levelblue.com):

Verwaltungsbereich (Quelle: levelblue):

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

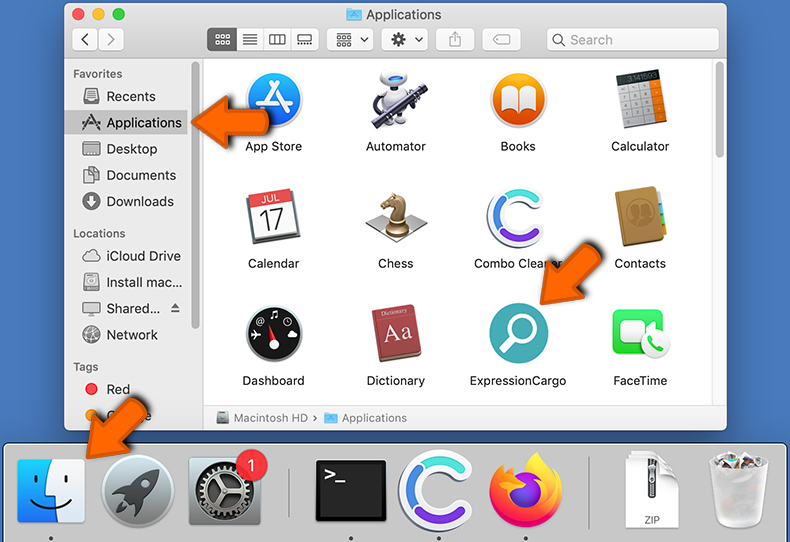

Entfernen unerwünschter Anwendungen:

Entfernen Sie potenziell unerwünschte Anwendungen aus Ihrem Ordner „Anwendungen“:

Klicken Sie auf das Finder-Symbol. Wählen Sie im Finder-Fenster „Programme“ aus. Suchen Sie im Programmordner nach „MPlayerX“, „NicePlayer“ oder anderen verdächtigen Anwendungen und ziehen Sie diese in den Papierkorb. Nachdem Sie die potenziell unerwünschten Anwendungen entfernt haben, die Online-Werbung verursachen, scannen Sie Ihren Mac auf verbleibende unerwünschte Komponenten.

LADEN Sie die Entfernungssoftware herunter

Combo Cleaner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Häufig gestellte Fragen (FAQ)

Mein Gerät ist mit der Miolab-Malware infiziert. Sollte ich mein Speichermedium formatieren, um sie zu entfernen?

Durch das Zurücksetzen eines Geräts kann Malware vollständig entfernt werden, allerdings werden dabei auch alle Daten gelöscht, sofern keine Sicherungskopie erstellt wurde. Bevor Sie das Gerät zurücksetzen, sollten Sie zunächst versuchen, Miolab mit einem bewährten Sicherheitstool wie Combo Cleaner zu entfernen.

Was sind die größten Probleme, die durch Malware verursacht werden können?

Malware kann schwerwiegende Probleme verursachen, darunter den Diebstahl persönlicher Daten, was zu Identitätsdiebstahl oder finanziellen Verlusten führen kann. Sie kann zudem wichtige Dateien auf einem Gerät beschädigen oder löschen und Cyberkriminellen Fernzugriff ermöglichen.

Was ist der Zweck von Miolab?

Miolab dient dazu, Informationen wie Browserdaten (Cookies, Passwörter, Sitzungstoken), Daten zu Krypto-Wallets, Dateien aus dem System sowie Daten aus Apps wie Messaging-Diensten und Notizen zu erfassen.

Wie hat sich Miolab auf meinem Gerät eingenistet?

Miolab wird über gefälschte macOS-Anwendungen verbreitet, die in .DMG-Dateien versteckt sind. Beim Öffnen zeigt es einen gefälschten Installationsbildschirm an, beendet das Terminal und verleitet den Benutzer dazu, sein Passwort über eine gefälschte Eingabeaufforderung einzugeben. Danach dringt es in das System ein und beginnt mit der Datenerfassung.

Schützt mich Combo Cleaner vor Malware?

Ja, Combo Cleaner kann viele bekannte Arten von Malware aufspüren und entfernen. Allerdings können sich komplexere Bedrohungen manchmal im System verstecken. Aus diesem Grund ist es wichtig, einen vollständigen Systemscan durchzuführen, um sicherzustellen, dass alle Infektionen erkannt und entfernt werden.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden