So erkennen Sie Betrugsversuche wie die gefälschte Aufforderung "Update Your Ledger Firmware"

Phishing/BetrugAuch bekannt als: Update Your Ledger Firmware phishing versuch

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist der Betrugsversuch „Update Your Ledger Firmware“?

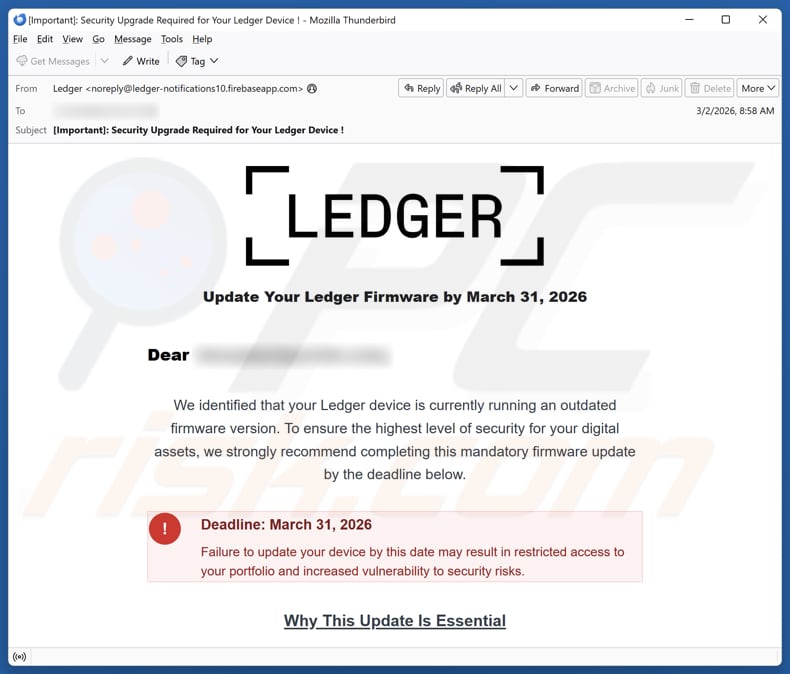

Unser Team hat die E-Mail analysiert und festgestellt, dass sie eine betrügerische Benachrichtigung bezüglich eines Firmware-Updates enthält. Die Nachricht ist so gestaltet, dass sie den Anschein erweckt, als stamme sie von Ledger, einem seriösen Anbieter von Hardware-Wallets für Kryptowährungen. Die Betrüger hinter diesem Betrugsversuch versuchen, die Empfänger auf eine betrügerische Website zu locken, auf der sie aufgefordert werden, sensible Daten anzugeben.

Weitere Informationen zur Betrugs-E-Mail „Update Your Ledger Firmware“

In dieser betrügerischen E-Mail wird behauptet, dass auf dem Ledger-Gerät des Empfängers eine veraltete Firmware-Version installiert ist und diese bis zu einem bestimmten Datum aktualisiert werden muss. Es wird davor gewarnt, dass eine Nichtdurchführung dieses obligatorischen Updates bis zum angegebenen Stichtag zu einem eingeschränkten Zugriff auf das Portfolio des Nutzers und einer erhöhten Anfälligkeit für Sicherheitsrisiken führen kann.

In der Nachricht heißt es, dass das Update wichtige Sicherheitsverbesserungen enthält, die digitale Vermögenswerte vor potenziellen Bedrohungen schützen sollen. Der Empfänger wird aufgefordert, das Gerät unverzüglich über den angegebenen Link (mit der Bezeichnung „Update Your Device Now“) zu aktualisieren. Bei unserer Überprüfung führte der Link zu einer Website, die nicht erreichbar war.

Es scheint jedoch, dass dieser Betrug darauf abzielt, Nutzer dazu zu verleiten, persönliche Daten wie private Schlüssel, Wiederherstellungsphrasen oder andere Anmeldedaten für Konten preiszugeben. Mit diesen Informationen können Angreifer die Kryptowährung des Opfers stehlen, indem sie sie auf ihre eigenen Wallets übertragen.

Da Blockchain-Transaktionen unwiderruflich sind, ist es schwierig, gestohlene Gelder zurückzuerhalten, und an die Wallet eines Betrügers gesendete Vermögenswerte sind in der Regel für immer verloren. Aus diesem Grund ist es von entscheidender Bedeutung, die Echtheit jeder Kryptowährungsplattform zu überprüfen, bevor man mit ihr interagiert.

| Name | E-Mail Betrugsversuch Update Your Ledger Firmware |

| Art der Bedrohung | Phishing, Betrug, Social Engineering, Betrugsversuche |

| Falsche Behauptung | Auf dem Empfänger-Ledger-Gerät ist derzeit eine veraltete Firmware-Version installiert |

| Verkleidung | Offizielle Mitteilung von Ledger |

| Symptome | Unbefugte Online-Käufe, geänderte Passwörter für Online-Konten, Identitätsdiebstahl, unbefugter Zugriff auf den Computer. |

| Vertriebsmethoden | Betrügerische E-Mails, bösartige Online-Pop-up-Anzeigen, Suchmaschinen-Manipulationstechniken, falsch geschriebene Domains. |

| Schaden | Verlust sensibler personenbezogener Daten, finanzielle Verluste, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Fazit

Zusammenfassend lässt sich sagen, dass es sich bei dieser E-Mail um einen Phishing-Versuch handelt, bei dem eine gefälschte Warnung bezüglich eines Firmware-Updates genutzt wird, um die Empfänger zu drängen, sofort zu handeln. Das Ziel besteht darin, die Nutzer auf eine betrügerische Website umzuleiten, auf der sensible Daten gestohlen werden können, was zu einem dauerhaften Verlust von Kryptowährung führt.

In manchen Fällen können E-Mails dieser Art dazu führen, dass Dateien heruntergeladen werden, die darauf abzielen, Geräte zu infizieren. Weitere Beispiele für ähnliche Betrugsmaschen sind „Betrugs-E-Mail zur cPanel-Systemwartung“, „Betrugs-E-Mail Quarantine Report For Your Zoho Account“ und „Betrugs-E-Mail One Time Password Authentication“.

Wie infizieren Spam-Kampagnen Computer?

Angreifer nutzen E-Mails häufig als Übertragungsweg für Malware, indem sie scheinbar harmlose Dateien anhängen. Zu diesen Anhängen können Dokumente, komprimierte Dateien, Skripte, ausführbare Dateien und andere Dateitypen gehören, die die Malware aktivieren, sobald sie geöffnet werden oder wenn bestimmte Funktionen, wie beispielsweise Makros, aktiviert werden.

Eine weitere gängige Taktik ist das Versenden von Links, die Nutzer auf betrügerische oder gehackte Websites weiterleiten. Diese Websites laden möglicherweise unbemerkt Malware herunter oder verleiten Nutzer dazu, selbst eine schädliche Datei (oder Software) herunterzuladen und zu starten.

Wie vermeidet man die Installation von Malware?

Halten Sie Ihr Betriebssystem und Ihre Anwendungen stets auf dem neuesten Stand. Überprüfen Sie Ihr Gerät regelmäßig mit zuverlässiger Sicherheitssoftware und laden Sie Programme nur von offiziellen Websites oder vertrauenswürdigen App-Stores herunter. Vermeiden Sie dabei Raubkopien, Cracks oder nicht autorisierte Aktivierungstools.

Seien Sie vorsichtig im Umgang mit unerwarteten E-Mails oder Nachrichten, insbesondere solchen, die Anhänge oder Links enthalten, und öffnen Sie nichts, was verdächtig erscheint. Klicken Sie außerdem nicht auf Anzeigen, Pop-ups oder Links auf fragwürdigen Websites und erlauben Sie solchen Seiten niemals, Benachrichtigungen zu senden.

So sieht die Betrugs-E-Mail aus (GIF):

Text aus der E-Mail mit dem Betreff „Aktualisieren Sie die Firmware Ihres Ledger“:

LEDGER

Update Your Ledger Firmware by March 31, 2026

Dear ********,

We identified that your Ledger device is currently running an outdated firmware version. To ensure the highest level of security for your digital assets, we strongly recommend completing this mandatory firmware update by the deadline below.

!Deadline: March 31, 2026

Failure to update your device by this date may result in restricted access to your portfolio and increased vulnerability to security risks.

Why This Update Is Essential

This firmware update includes critical security enhancements designed to protect your assets from potential threats. Without it, your device may be exposed to risks that could compromise your access to your funds.

Update Your Device Now

Take a moment to secure your assets by updating your Ledger hardware wallet today.Your security is our top priority, and we are committed to helping you keep your assets safe. If you have any questions or need assistance, please contact our support team.

◯ Best regards,

Security TeamThis notification was sent to ******** as part of our commitment to keeping Ledger device owners informed about important security updates.

Copyright © Ledger SAS. 2026 All rights reserved.

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist Update Your Ledger Firmware phishing versuch?

- Bösartige E-Mail-Arten.

- Wie entdeckt man eine bösartige E-Mail?

- Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

Bösartige E-Mail-Arten:

![]() Phishing E-Mails

Phishing E-Mails

Meistens verwenden Cyberkriminelle betrügerische E-Mails, um Internetnutzer dazu zu bringen, ihre sensiblen privaten Daten preiszugeben, z. B. Anmeldedaten für verschiedene Online-Dienste, E-Mail-Konten oder Online-Banking-Daten.

Solche Angriffe werden als Phishing bezeichnet. Bei einem Phishing-Angriff versenden Cyberkriminelle in der Regel eine E-Mail-Nachricht mit dem Logo eines beliebten Dienstes (z. B. Microsoft, DHL, Amazon, Netflix), erzeugen eine Dringlichkeit (falsche Lieferadresse, abgelaufenes Kennwort usw.) und platzieren einen Link, von dem sie hoffen, dass ihre potenziellen Opfer darauf klicken.

Nach dem Anklicken des Links in einer solchen E-Mail-Nachricht werden die Opfer auf eine gefälschte Website umgeleitet, die der Original-Webseite identisch oder sehr ähnlich aussieht. Die Opfer werden dann aufgefordert, ihr Passwort, ihre Kreditkartendaten oder andere Informationen einzugeben, die von den Cyberkriminellen gestohlen werden.

![]() E-Mails mit bösartigen Anhängen

E-Mails mit bösartigen Anhängen

Ein weiterer beliebter Angriffsvektor ist E-Mail-Spam mit bösartigen Anhängen, die die Computer der Benutzer mit Malware infizieren. Bösartige Anhänge enthalten in der Regel Trojaner, die Passwörter, Bankdaten und andere sensible Informationen stehlen können.

Bei solchen Angriffen besteht das Hauptziel der Cyberkriminellen darin, ihre potenziellen Opfer dazu zu bringen, einen infizierten E-Mail-Anhang zu öffnen. Um dieses Ziel zu erreichen, wird in den E-Mail-Nachrichten in der Regel über kürzlich erhaltene Rechnungen, Faxe oder Sprachnachrichten gesprochen.

Wenn ein potenzielles Opfer auf die Verlockung hereinfällt und den Anhang öffnet, wird sein Computer infiziert, und die Cyberkriminellen können eine Menge vertraulicher Informationen sammeln.

Es ist zwar eine kompliziertere Methode, um persönliche Daten zu stehlen (Spam-Filter und Antivirenprogramme erkennen solche Versuche in der Regel), aber wenn sie erfolgreich ist, können Cyberkriminelle eine viel breitere Palette von Daten erhalten und Informationen über einen langen Zeitraum sammeln.

![]() Sex-Erpressungs-E-Mails

Sex-Erpressungs-E-Mails

Dies ist eine Art von Phishing. In diesem Fall erhalten die Nutzer eine E-Mail, in der behauptet wird, dass ein Cyberkrimineller auf die Webcam des potenziellen Opfers zugreifen konnte und ein Video von dessen Masturbation aufgenommen hat.

Um das Video loszuwerden, werden die Opfer aufgefordert, ein Lösegeld zu zahlen (normalerweise in Bitcoin oder einer anderen Kryptowährung). All diese Behauptungen sind jedoch falsch - Nutzer, die solche E-Mails erhalten, sollten sie ignorieren und löschen.

Wie entdeckt man eine bösartige E-Mail?

Während Cyberkriminelle versuchen, ihre Köder-E-Mails vertrauenswürdig aussehen zu lassen, gibt es einige Dinge, auf die Sie achten sollten, wenn Sie versuchen, eine Phishing-E-Mail zu erkennen:

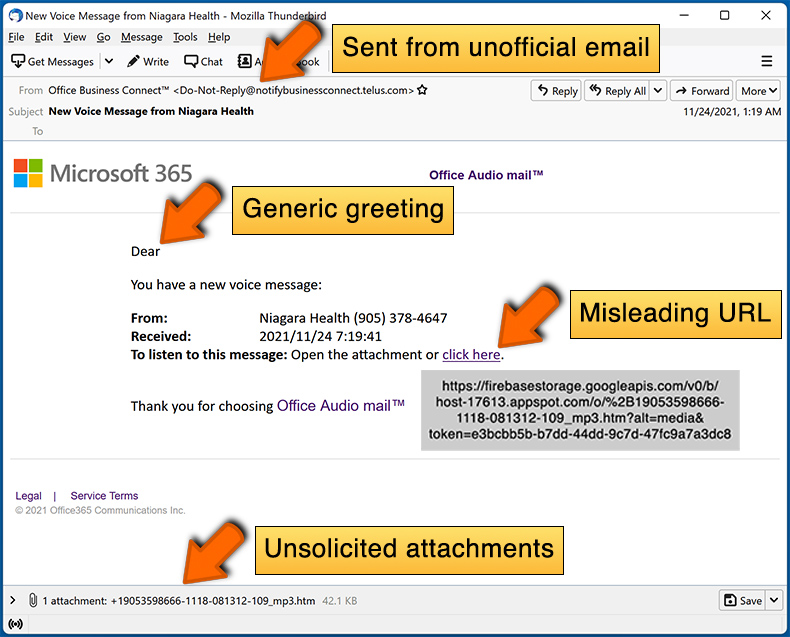

- Überprüfen Sie die ("von") E-Mail-Adresse des Absenders: Fahren Sie mit der Maus über die Absenderadresse und prüfen Sie, ob sie seriös ist. Wenn Sie beispielsweise eine E-Mail von Microsoft erhalten haben, sollten Sie überprüfen, ob die E-Mail-Adresse @microsoft.com lautet und nicht etwas Verdächtiges wie @m1crosoft.com, @microsfot.com, @account-security-noreply.com usw.

- Prüfen Sie auf allgemeine Begrüßungen: Wenn die Begrüßung in der E-Mail "Sehr geehrter Benutzer", "Sehr geehrter @youremail.com", "Sehr geehrter Kunde" lautet, sollte dies misstrauisch machen. In der Regel werden Sie von Unternehmen mit Ihrem Namen angesprochen. Das Fehlen dieser Information könnte ein Hinweis auf einen Phishing-Versuch sein.

- Überprüfen Sie die Links in der E-Mail: Fahren Sie mit der Maus über den Link in der E-Mail. Wenn Ihnen der Link verdächtig vorkommt, klicken Sie ihn nicht an. Wenn Sie zum Beispiel eine E-Mail von Microsoft erhalten haben und der Link in der E-Mail anzeigt, dass er zu firebasestorage.googleapis.com/v0... führt, sollten Sie ihm nicht trauen. Klicken Sie am besten nicht auf die Links in den E-Mails, sondern besuchen Sie die Webseite des Unternehmens, von dem Sie die E-Mail erhalten haben.

- Vertrauen Sie nicht blindlings auf E-Mail-Anhänge: In der Regel fordern seriöse Unternehmen Sie auf, sich auf ihrer Website anzumelden und dort Dokumente einzusehen. Wenn Sie eine E-Mail mit einem Anhang erhalten haben, sollten Sie diese mit einem Virenschutzprogramm überprüfen. Infizierte E-Mail-Anhänge sind ein gängiges Angriffsmittel von Cyberkriminellen.

Um das Risiko des Öffnens von Phishing- und bösartigen E-Mails zu minimieren, empfehlen wir die Verwendung von Combo Cleaner Antivirus für Windows.

Beispiel für eine Spam-E-Mail:

Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

- Wenn Sie auf einen Link in einer Phishing-E-Mail geklickt und Ihr Passwort eingegeben haben, sollten Sie Ihr Passwort so bald wie möglich ändern. Normalerweise sammeln Cyberkriminelle gestohlene Zugangsdaten und verkaufen sie dann an andere Gruppen, die sie für böswillige Zwecke verwenden. Wenn Sie Ihr Kennwort rechtzeitig ändern, haben die Kriminellen wahrscheinlich nicht genug Zeit, um Schaden anzurichten.

- Wenn Sie Ihre Kreditkartendaten eingegeben haben, wenden Sie sich so schnell wie möglich an Ihre Bank und erklären Sie die Situation. Es ist gut möglich, dass Sie Ihre kompromittierte Kreditkarte sperren und eine neue Karte beantragen müssen.

- Wenn Sie Anzeichen für einen Identitätsdiebstahl feststellen, sollten Sie sich umgehend an die Federal Trade Commission wenden. Diese Institution wird Informationen über Ihre Situation sammeln und einen persönlichen Wiederherstellungsplan erstellen.

- Wenn Sie einen bösartigen Anhang geöffnet haben, ist Ihr Computer wahrscheinlich infiziert. Sie sollten ihn mit einem seriösen Antivirenprogramm scannen. Zu diesem Zweck empfehlen wir die Anwendung Combo Cleaner Antivirus für Windows.

- Helfen Sie anderen Internetnutzern - melden Sie Phishing-E-Mails an die Anti-Phishing Arbeitsgruppe, das Beschwerdezentrum für Internetverbrechen des FBI, das nationale Betrugsinformationszentrum und das U.S. Justizministerium.

Häufig gestellte Fragen (FAQ)

Warum habe ich diese E-Mail erhalten?

Betrugs-E-Mails werden in der Regel an eine große Anzahl von Empfängern versendet und sind selten personalisiert. Die E-Mail-Adressen stammen meist aus Datenlecks, betrügerischen Websites und ähnlichen Quellen.

Ich habe meine persönlichen Daten preisgegeben, nachdem ich auf diese E-Mail hereingefallen bin. Was soll ich tun?

Setzen Sie die Passwörter und alle anderen offengelegten Anmeldedaten für möglicherweise betroffene Konten zurück und informieren Sie Ihre Bank oder die zuständigen Behörden, falls Ihre Finanzdaten kompromittiert worden sein könnten.

Ich habe eine schädliche Datei heruntergeladen und geöffnet, die einer E-Mail angehängt war. Ist mein Computer infiziert?

Schädliche ausführbare Dateien können ein Gerät bereits beim Start kompromittieren. Im Gegensatz dazu stellen Dateien wie Dokumente in der Regel nur dann eine Gefahr dar, wenn der Benutzer zusätzliche Schritte unternimmt. Daher hängt die Wahrscheinlichkeit einer Infektion vom Dateityp und den Handlungen des Benutzers ab.

Ich habe die E-Mail gelesen, aber den Anhang nicht geöffnet. Ist mein Computer infiziert?

Das bloße Öffnen einer Betrugs-E-Mail ist in der Regel unbedenklich. Ein Gerät kann sich nur dann infizieren, wenn der Nutzer auf Links klickt oder schädliche Dateien herunterlädt und ausführt.

Entfernt Combo Cleaner Malware-Infektionen, die in E-Mail-Anhängen enthalten waren?

Combo Cleaner kann die meisten Bedrohungen beseitigen, doch wird empfohlen, einen vollständigen Systemscan durchzuführen, um versteckte oder komplexere Malware aufzudecken.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden