Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was für eine Art von Malware ist RMC?

RMC ist eine Malware vom Typ Stealer, die auf dem Electron-Framework basiert. Der mögliche Ursprung dieses Schadprogramms ist der Verkauf des Quellcodes des Leet-Stealers im April 2025, da es Hinweise darauf gibt, dass der Code bei der Entwicklung von RMC verwendet wurde. Diese Malware sowie die Stealer Leet und Sniffer wurden durch ausgeklügelte Kampagnen verbreitet, deren Köder sich auf Videospiele konzentrierten.

Übersicht über die RMC-Malware

RMC wurde entwickelt, um sensible Informationen aus Systemen zu stehlen, und wird aufgrund dieses Verhaltens als Stealer klassifiziert. Diese Malware verfügt über Mechanismen zur Verhinderung von Analysen und Erkennung, wie z. B. die Überprüfung auf Sandbox-Umgebungen anhand einer Ausschlussliste, die Betriebssysteme, GPUs (Grafikprozessoren), Hostnamen, Benutzernamen und laufende Prozesse enthält.

RMC Stealer kann Daten aus verschiedenen Browsern extrahieren, darunter Google Chrome, Brave, Microsoft Edge, Opera, Vivaldi, Yandex und Chromium. Zu den interessanten Informationen gehören Browser-Cookies, Benutzernamen/Passwörter und personenbezogene Daten.

Weitere Zielprogramme sind Messenger (Discord, BetterDiscord, WhatsApp, Telegram) und Gaming-Software (Steam, Growtopia, Minecraft, Epic Games). Der Stealer kann umfangreiche Informationen aus Discord extrahieren, wodurch die Angreifer Zugriff auf die Server, Freundeslisten, Nachrichten und andere persönliche Daten des Benutzers erhalten.

Darüber hinaus kann RMC Ketteninfektionen verursachen. Theoretisch können Programme, die zusätzliche Payloads herunterladen/installieren können, jede Art von Malware in Systeme einschleusen (z. B. Trojaner, Ransomware, Kryptowährungs-Miner usw.). In der Praxis unterliegen diese Programme jedoch bestimmten Einschränkungen oder Spezifikationen.

Es ist erwähnenswert, dass eine ältere Variante von Leet, der Stealer, der wahrscheinlich als Grundlage für den RMC-Stealer diente, über mehr Funktionen verfügt – z. B. das Stehlen von Kryptowährungs-Wallets, das Ausführen von PowerShell-Befehlen, das Anzeigen von Remote-Desktop-Funktionen usw. Ebenso ist zu erwähnen, dass Malware-Entwickler ihre Software/Methoden häufig verbessern. Daher könnten mögliche zukünftige Versionen von RMC zusätzliche/andere Funktionen und Merkmale aufweisen.

Zusammenfassend lässt sich sagen, dass das Vorhandensein von Software wie dem RMC-Stealer auf Geräten zu mehreren Systeminfektionen, schwerwiegenden Datenschutzproblemen, finanziellen Verlusten und Identitätsdiebstahl führen kann.

| Name | RMC malware |

| Art der Bedrohung | Trojaner, Stealer, Passwort stehlender Virus. |

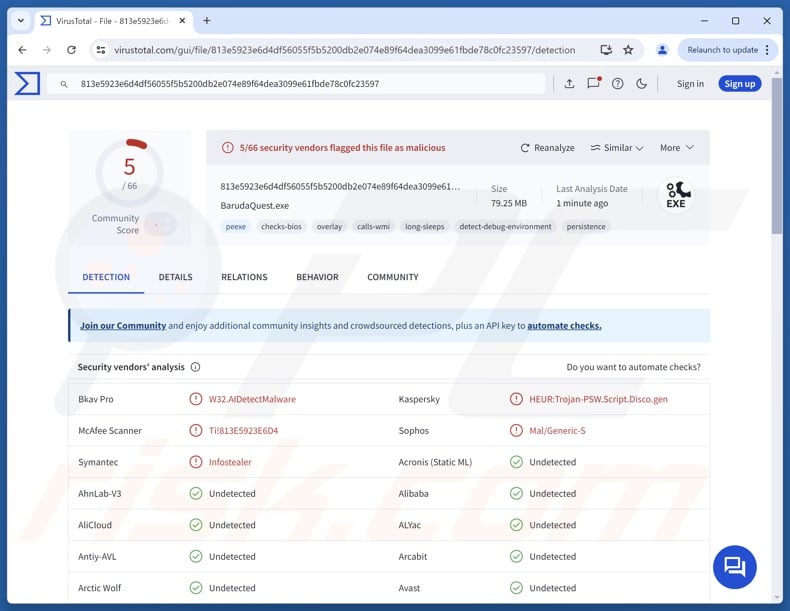

| Erkennungsnamen | Bkav Pro (W32.AIDetectMalware), Kaspersky (HEUR:Trojan-PSW.Script. Disco.gen), McAfee Scanner (Ti!813E5923E6D4), Sophos (Mal/Generic-S), Symantec (Infostealer), Vollständige Liste der Erkennungen (VirusTotal) |

| Symptome | Trojaner sind so konzipiert, dass sie sich heimlich in den Computer des Opfers einschleichen und dort unbemerkt bleiben. Daher sind auf einem infizierten Rechner keine besonderen Symptome erkennbar. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software-„Cracks”. |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, Aufnahme des Computers des Opfers in ein Botnetz. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Beispiele für Malware vom Typ „Stealer”

Wir haben bereits über zahlreiche Schadprogramme berichtet; SHUYAL, Myth und Scruffy sind nur zwei unserer neuesten Artikel über Stealer.

Diese Programme können unglaublich vielseitig sein oder nur bestimmte Daten anvisieren. Unabhängig davon, welche Informationen (wenn überhaupt) die Malware zu stehlen versucht, bleibt ihre Präsenz auf einem System eine Bedrohung für die Integrität des Geräts und die Sicherheit des Benutzers. Daher müssen alle Bedrohungen sofort nach ihrer Entdeckung beseitigt werden.

Wie ist RMC in meinen Computer gelangt?

Wie in der Einleitung erwähnt, wurden Kampagnen mit Gaming-Thematik genutzt, um die Stealer RMC, Leet und Sniffer zu verbreiten. Die Malware gelangte als Videospiele auf die Systeme. Einige der Spiele waren gefälscht und hatten eigene Websites und YouTube-Kanäle, um den Eindruck von Legitimität zu erwecken.

Die Webseiten stützten sich auf das Branding und die Grafiken echter Spiele, z. B. „WarHeirs” von The Braves, „Dire Talon” von Project Feline, „Warstorm Fire” von Crossfire: Sierra Squad und „Baruda Quest” von Club Cooee. Die meisten dieser „offiziellen“ Spielewebseiten waren auf Portugiesisch, und eine beträchtliche Anzahl der Opfer befand sich in Brasilien. Zahlreiche Infektionen wurden auch in den USA und der Türkei festgestellt. Diese vermeintlichen Videospiele wurden auf Discord beworben.

Die ausführbaren Dateien des RMC-Stealers hatten Namen, die sich auf Steam, Setups und Indie-Spielen. Zum Zeitpunkt der Erstellung dieses Artikels sind einige der legitimen Titel (z. B. Eden, Rooted, Catly), die in den Dateinamen verwendet wurden, auf Steam gelistet, aber noch nicht veröffentlicht worden. Dies hat jedoch keine negativen Auswirkungen auf die Verbreitung der Malware, da Steam ein Early-Access-Programm anbietet.

Es muss erwähnt werden, dass RMC auch durch andere Methoden verbreitet werden könnte. Phishing und Social Engineering sind Standard bei der Verbreitung von Malware. Schädliche Programme werden oft als normale Inhalte getarnt oder mit diesen gebündelt.

Virulente Dateien gibt es in verschiedenen Formaten, z. B. als ausführbare Dateien (.exe, .run usw.), Archive (ZIP, RAR usw.) oder Dokumente (Microsoft Office, Microsoft OneNote, PDF usw.), JavaScript usw. Das bloße Öffnen einer schädlichen Datei kann bereits ausreichen, um die Infektionskette im System auszulösen.

Malware wird vorwiegend über Trojanern (Backdoors/Loader), Drive-by-Downloads (heimliche/betrügerische Downloads), nicht vertrauenswürdigen Download-Kanälen (z. B. inoffiziellen und kostenlosen Datei-Hosting-Seiten, Peer-to-Peer-Netzwerken, etc.), Spam-E-Mails/Nachrichten, Malvertising, Online-Betrug, raubkopierte Programme/Medien, illegale Softwareaktivierung („Cracking”) Tools und gefälschte Updates.

Einige Schadprogramme können sich über lokale Netzwerke und Wechseldatenträger (z. B. USB-Sticks, externe Festplatten usw.) selbst verbreiten.

Wie kann man die Installation von Malware vermeiden?

Wir empfehlen dringend, Software zu recherchieren und nur von offiziellen/verifizierten Quellen herunterzuladen. Alle Programme müssen mit legitimen Funktionen/Tools aktiviert und aktualisiert werden, da solche, die von Dritten erworben wurden, Malware enthalten können.

Eine weitere Empfehlung ist, beim Surfen wachsam zu sein, da betrügerische und gefährliche Online-Inhalte in der Regel echt und harmlos erscheinen. Eingehende E-Mails und andere Nachrichten müssen mit Vorsicht behandelt werden. Anhänge oder Links in verdächtigen Nachrichten dürfen nicht geöffnet werden, da sie virulent sein können.

Für die Sicherheit von Geräten/Benutzern ist es von größter Bedeutung, ein seriöses Antivirenprogramm zu installieren und auf dem neuesten Stand zu halten. Diese Software muss verwendet werden, um regelmäßige Systemscans durchzuführen und Bedrohungen und Probleme zu beseitigen. Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir Ihnen, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um eingeschleuste Malware automatisch zu entfernen.

Screenshot von gefälschten Spielewebsites, die für den RMC-Stealer werben (Bildquelle Acronis):

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist RMC?

- SCHRITT 1. Manuelles Entfernen der RMC-Malware.

- SCHRITT 2. Überprüfen Sie, ob Ihr Computer sauber ist.

Wie kann man Malware manuell entfernen?

Die manuelle Entfernung von Malware ist eine komplizierte Aufgabe – in der Regel ist es am besten, dies automatisch von Antiviren- oder Anti-Malware-Programmen durchführen zu lassen. Um diese Malware zu entfernen, empfehlen wir die Verwendung von Combo Cleaner Antivirus für Windows.

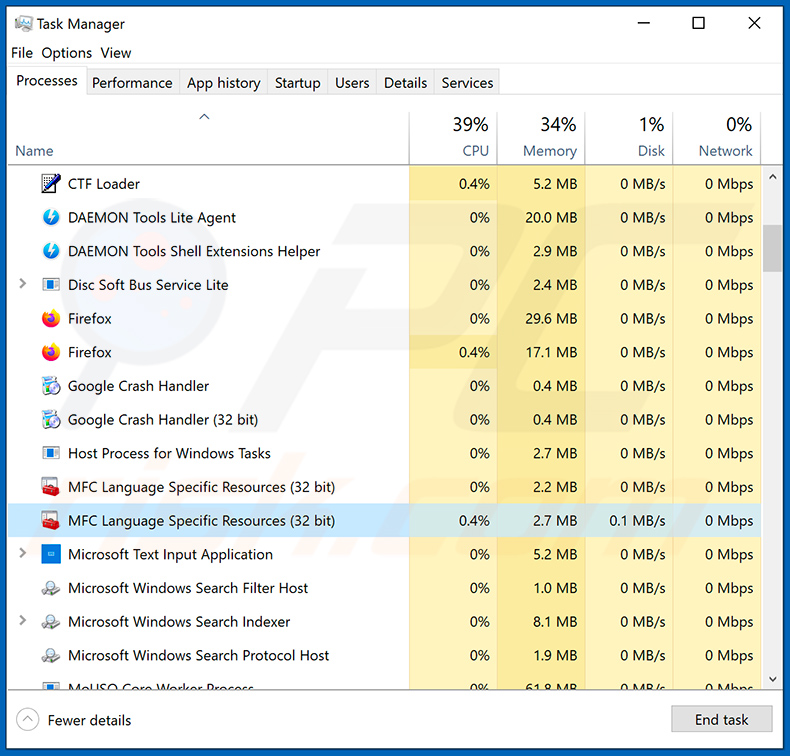

Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste der auf Ihrem Computer ausgeführten Programme überprüft haben, beispielsweise mithilfe des Task-Managers, und ein verdächtiges Programm identifiziert haben, sollten Sie mit den folgenden Schritten fortfahren:

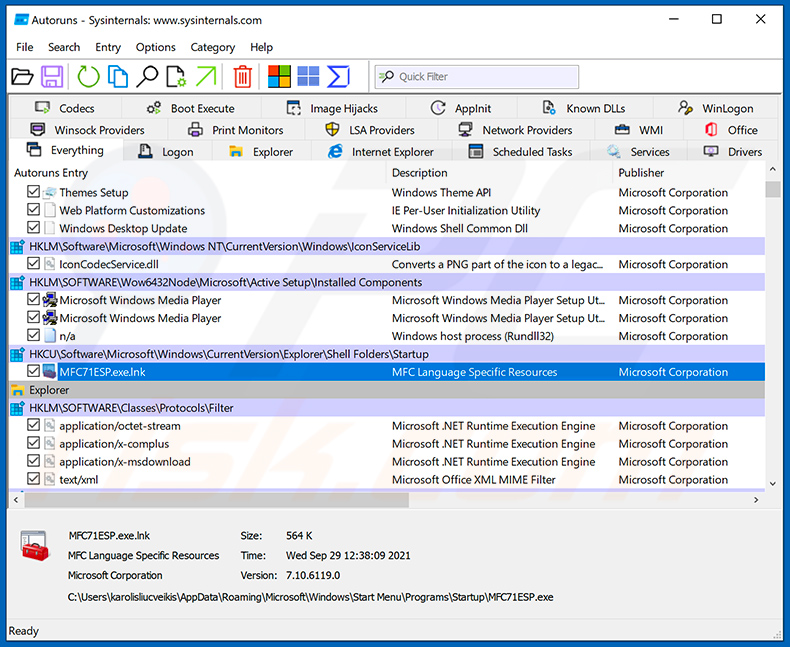

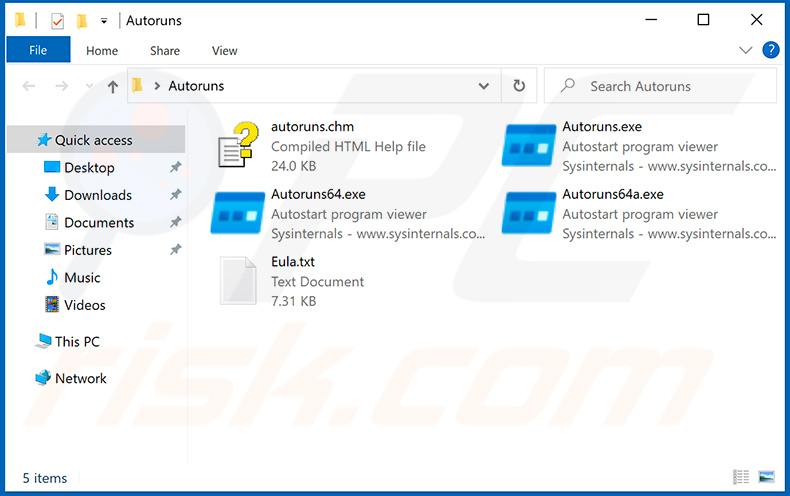

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, die Registrierung und Dateisystemspeicherorte an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, die Registrierung und Dateisystemspeicherorte an:

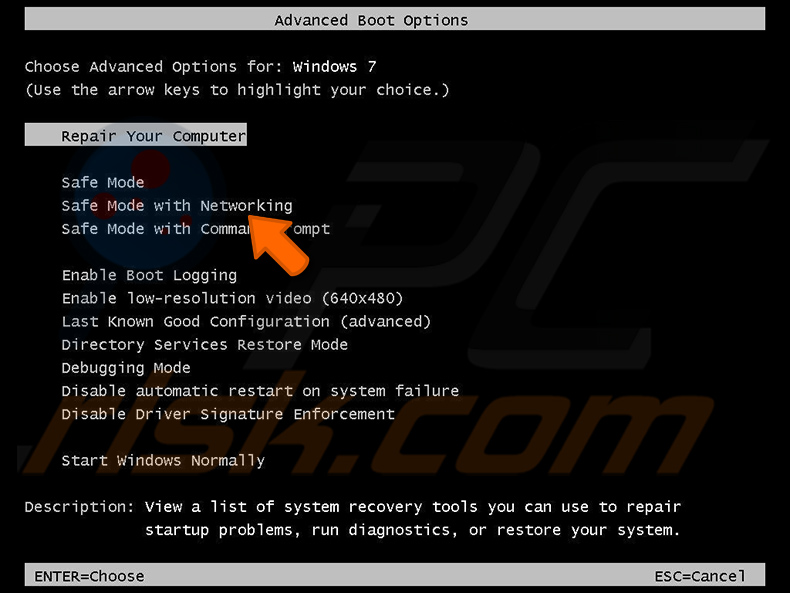

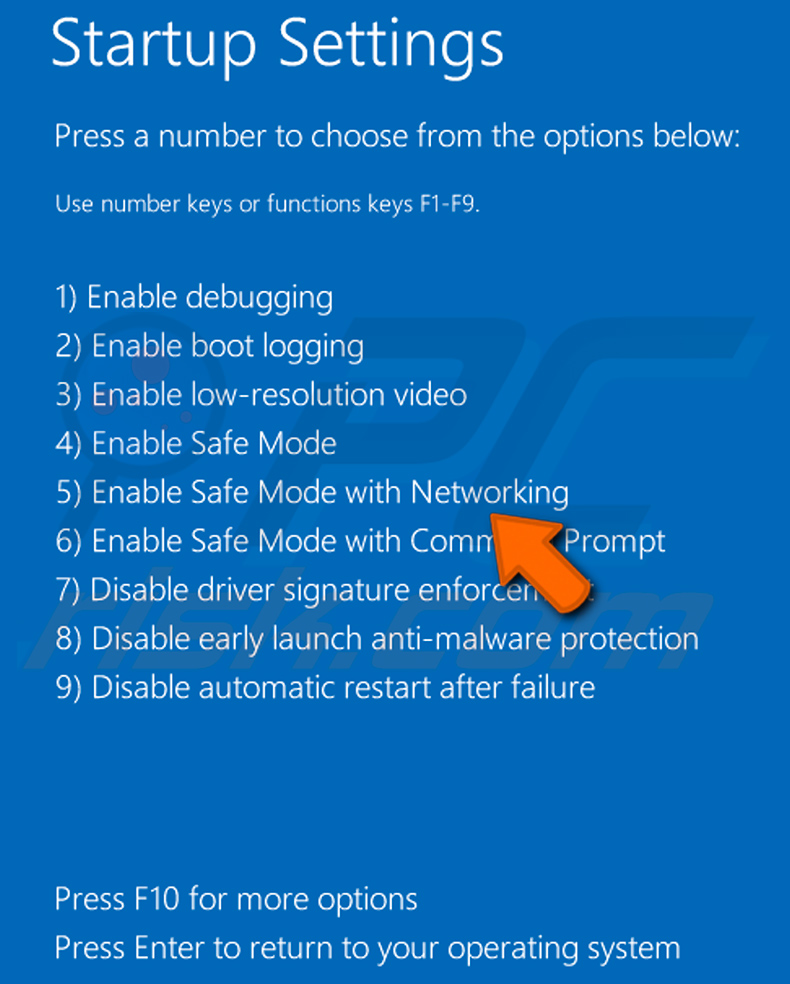

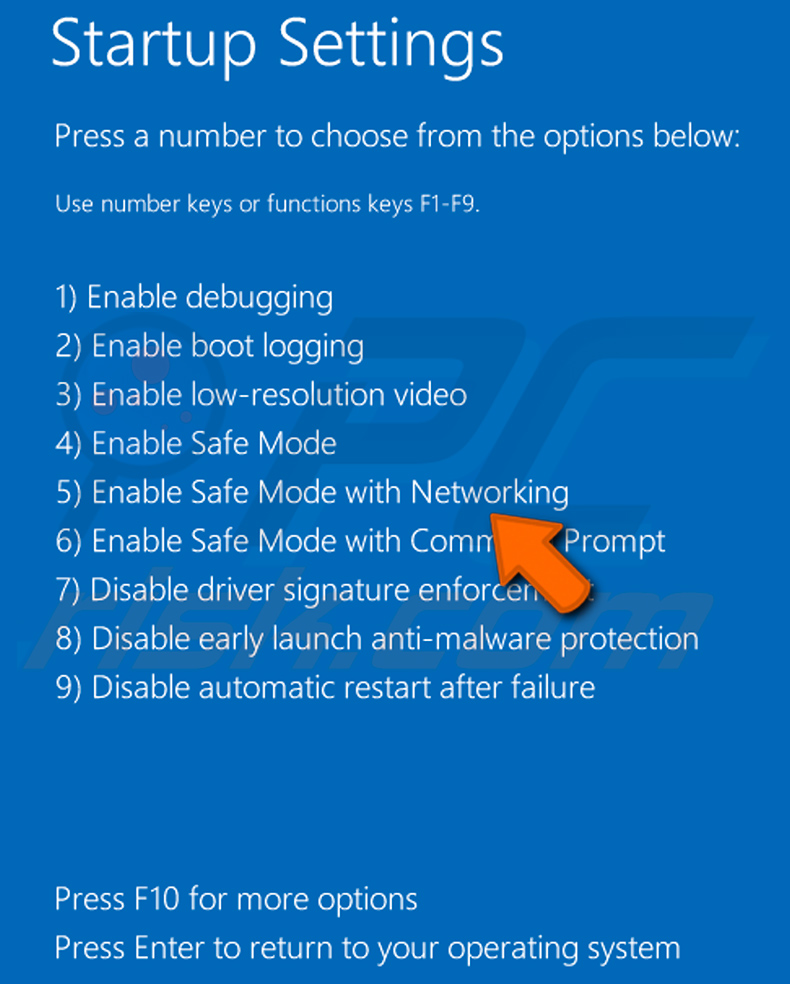

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf „Start“, dann auf „Herunterfahren“, dann auf „Neustart“ und schließlich auf „OK“. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis das Menü „Erweiterte Windows-Startoptionen“ angezeigt wird, und wählen Sie dann „Abgesicherter Modus mit Netzwerktreibern“ aus der Liste aus.

Video, das zeigt, wie man Windows 7 im „abgesicherten Modus mit Netzwerkunterstützung” startet:

Windows 8-Benutzer: Starten Sie Windows 8 im abgesicherten Modus mit Netzwerkunterstützung – Gehen Sie zum Windows 8-Startbildschirm, geben Sie „Erweitert” ein und wählen Sie in den Suchergebnissen „Einstellungen” aus. Klicken Sie auf „Erweiterte Startoptionen” und wählen Sie im geöffneten Fenster „Allgemeine PC-Einstellungen” die Option „Erweiterter Start” aus.

Klicken Sie auf die Schaltfläche „Jetzt neu starten“. Ihr Computer wird nun neu gestartet und das Menü „Erweiterte Startoptionen“ angezeigt. Klicken Sie auf die Schaltfläche „Problembehandlung“ und anschließend auf die Schaltfläche „Erweiterte Optionen“. Klicken Sie im Bildschirm „Erweiterte Optionen“ auf „Starteinstellungen“.

Klicken Sie auf die Schaltfläche „Neustart“. Ihr PC wird neu gestartet und zeigt den Bildschirm „Startup Settings“ (Startkonfiguration) an. Drücken Sie F5, um im abgesicherten Modus mit Netzwerkunterstützung zu starten.

Video, das zeigt, wie man Windows 8 im „abgesicherten Modus mit Netzwerkunterstützung” startet:

Windows 10-Benutzer: Klicken Sie auf das Windows-Logo und wählen Sie das Symbol „Power“. Klicken Sie im geöffneten Menü auf „Restart“, während Sie die Umschalttaste auf Ihrer Tastatur gedrückt halten. Klicken Sie im Fenster „Wählen Sie eine Option“ auf „Fehlerbehebung“ und wählen Sie anschließend „Erweiterte Optionen“.

Wählen Sie im Menü „Erweiterte Optionen“ die Option „Startup Settings“ (Startoptionen) und klicken Sie auf die Schaltfläche „Restart“ (Neustart). Im folgenden Fenster sollten Sie die Taste „F5“ auf Ihrer Tastatur drücken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Netzwerkunterstützung neu gestartet.

Video, das zeigt, wie man Windows 10 im „abgesicherten Modus mit Netzwerkunterstützung” startet:

Entpacken Sie das heruntergeladene Archiv und führen Sie die Datei „Autoruns.exe“ aus.

Entpacken Sie das heruntergeladene Archiv und führen Sie die Datei „Autoruns.exe“ aus.

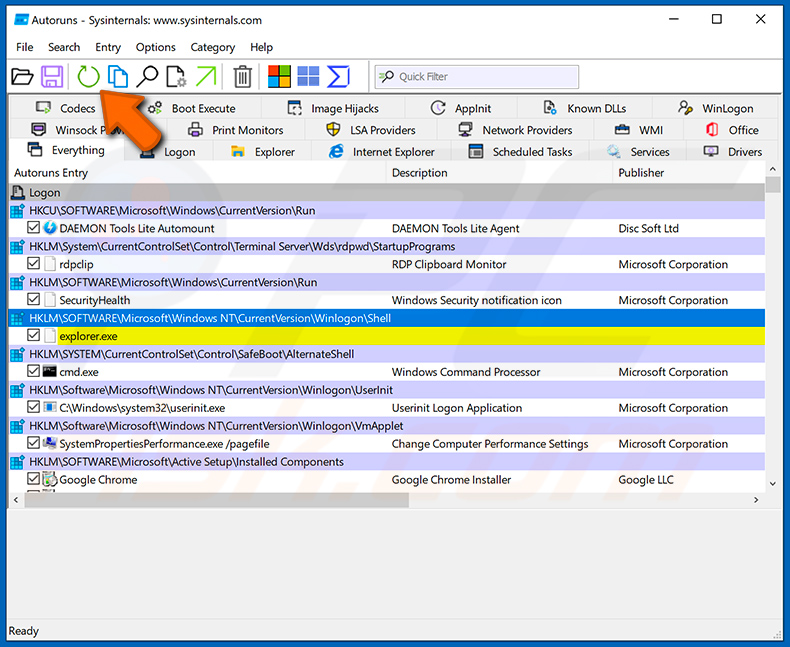

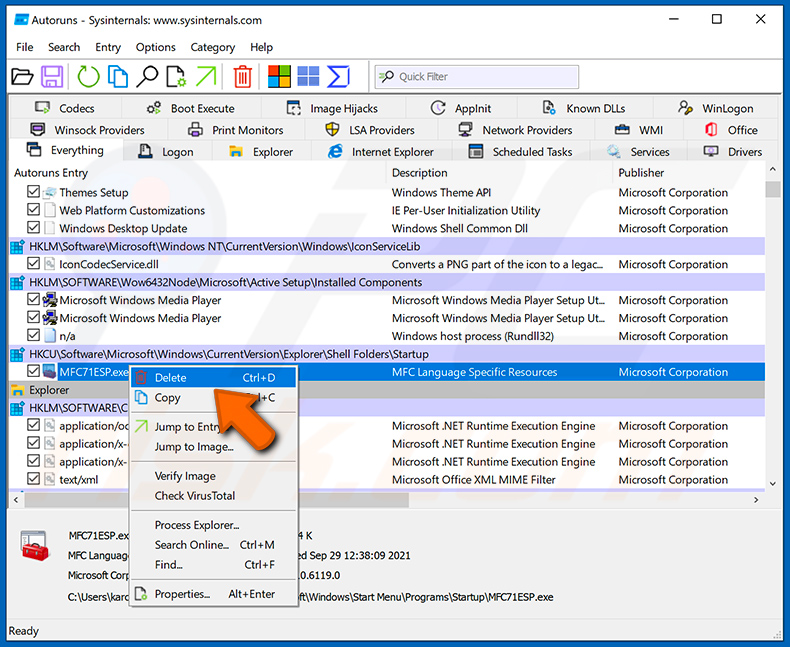

Klicken Sie in der Anwendung „Autoruns“ oben auf „Optionen“ und deaktivieren Sie die Optionen „Leere Speicherorte ausblenden“ und „Windows-Einträge ausblenden“. Klicken Sie anschließend auf das Symbol „Aktualisieren“.

Klicken Sie in der Anwendung „Autoruns“ oben auf „Optionen“ und deaktivieren Sie die Optionen „Leere Speicherorte ausblenden“ und „Windows-Einträge ausblenden“. Klicken Sie anschließend auf das Symbol „Aktualisieren“.

Überprüfen Sie die von der Anwendung „Autoruns“ bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Überprüfen Sie die von der Anwendung „Autoruns“ bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Sie sollten den vollständigen Pfad und Namen notieren. Beachten Sie, dass manche Malware-Programme ihre Prozessnamen unter legitimen Windows-Prozessnamen verstecken. In dieser Phase ist es sehr wichtig, dass Sie keine Systemdateien löschen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf den Namen und wählen Sie „Löschen“.

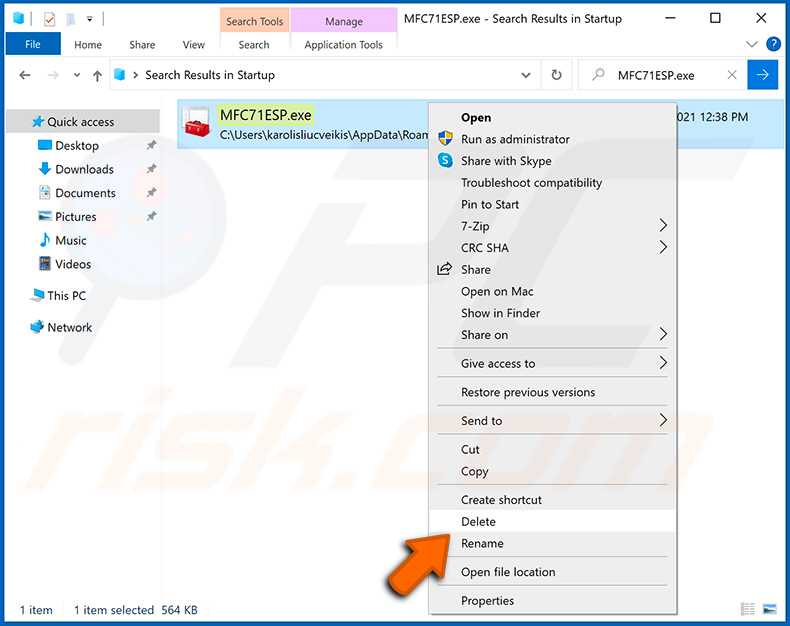

Nachdem Sie die Malware über die Anwendung „Autoruns“ entfernt haben (dadurch wird sichergestellt, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Namen der Malware suchen. Stellen Sie sicher, dass Sie versteckte Dateien und Ordner anzeigen, bevor Sie fortfahren. Wenn Sie den Dateinamen der Malware finden, entfernen Sie ihn unbedingt.

Starten Sie Ihren Computer im normalen Modus neu. Wenn Sie diese Schritte befolgen, sollte jegliche Malware von Ihrem Computer entfernt werden. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschrittene Computerkenntnisse erfordert. Wenn Sie nicht über diese Kenntnisse verfügen, überlassen Sie die Malware-Entfernung Antiviren- und Anti-Malware-Programmen.

Diese Schritte funktionieren möglicherweise nicht bei fortgeschrittenen Malware-Infektionen. Wie immer ist es besser, einer Infektion vorzubeugen, als zu versuchen, Malware später zu entfernen. Um Ihren Computer sicher zu halten, installieren Sie die neuesten Betriebssystem-Updates und verwenden Sie Antiviren-Software. Um sicherzugehen, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir, ihn mit Combo Cleaner Antivirus für Windows zu scannen.

Häufig gestellte Fragen (FAQ)

Mein Computer ist mit RMC-Malware infiziert. Sollte ich mein Speichergerät formatieren, um sie zu entfernen?

Höchstwahrscheinlich nicht. Die Entfernung von Malware erfordert selten so drastische Maßnahmen.

Was sind die größten Probleme, die RMC-Malware verursachen kann?

Die Gefahren einer Infektion hängen von den Fähigkeiten des Schadprogramms und der Vorgehensweise der Cyberkriminellen ab. RMC ist ein Stealer, der sensible Daten extrahieren und Ketteninfektionen verursachen kann. Daher kann seine Präsenz auf einem Gerät zu mehreren Systeminfektionen, schwerwiegenden Datenschutzproblemen, finanziellen Verlusten und Identitätsdiebstahl führen.

Was ist der Zweck von RMC-Malware?

Das häufigste Motiv für Infektionen ist finanzieller Gewinn. Angreifer können Malware jedoch auch verwenden, um sich zu amüsieren, persönliche Rache zu üben, Prozesse zu stören (z. B. Websites, Dienste, Unternehmen usw.), Hacktivismus zu betreiben und politisch/geopolitisch motivierte Angriffe zu starten.

Wie ist die RMC-Malware auf meinen Computer gelangt?

RMC wurde unter dem Deckmantel von Videospielen verbreitet, für die es eigene Websites und YouTube-Kanäle gab und die auf Discord intensiv beworben wurden.

Andere Tarnungen und Verbreitungsmethoden sind möglich. Im Allgemeinen wird Malware über Trojaner, Drive-by-Downloads, Spam-Mails, Malvertising, Online-Betrug, verdächtige Download-Quellen (z. B. Freeware- und kostenlose Datei-Hosting-Websites, P2P-Sharing-Netzwerke usw.), raubkopierte Inhalte, gefälschte Updater und illegale Software-Aktivierungstools („Cracks“) verbreitet. Einige Schadprogramme können sich selbst über lokale Netzwerke und Wechseldatenträger verbreiten.

Schützt mich Combo Cleaner vor Malware?

Ja, Combo Cleaner kann praktisch alle bekannten Malware-Infektionen erkennen und entfernen. Denken Sie daran, dass eine vollständige Systemprüfung unerlässlich ist, da sich hochentwickelte Schadsoftware in der Regel tief im System versteckt.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden