So entfernen Sie die ApolloShadow-Malware aus dem Betriebssystem

TrojanerAuch bekannt als: ApolloShadow virus

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was für eine Art von Malware ist ApolloShadow?

ApolloShadow ist der Name eines Schadprogramms, das im Rahmen von Cyberspionagekampagnen beobachtet wurde. Es handelt sich um eine speziell entwickelte Malware, die von einer als „Secret Blizzard” bezeichneten Gruppe von Angreifern eingesetzt wird. Diese Gruppe soll Teil des FSB (Föderaler Sicherheitsdienst der Russischen Föderation) . Secret Blizzard wird mit den Bedrohungsakteuren ATG26, Blue Python, Snake, Turla, Uroburos, VENOMOUS BEAR, Waterbug und Wraith in Verbindung gebracht.

Die Malware ApolloShadow wird seit mindestens 2024 in laufenden Kampagnen eingesetzt. Diese Aktivitäten richten sich gegen diplomatische Einrichtungen und andere sensible Operationen mit Sitz in Moskau. Es ist nicht unwahrscheinlich, dass die ApolloShadow-Kampagnen ausgeweitet werden.

ApolloShadow-Malware im Überblick

ApolloShadow ist eine maßgeschneiderte Malware, die von der staatlich unterstützten russischen Hackergruppe „Secret Blizzard“ eingesetzt wird. Kampagnen zur Verbreitung dieser Malware basierten auf der AiTM-Technik (Adversary-in-The-Middle). AiTM ist eine Methode, bei der sich der Angreifer zwischen zwei (oder mehr) Netzwerke schaltet, um bestimmte Aktivitäten (z. B. die Verbreitung von Malware) zu erleichtern. Diese Technik ist für Secret Blizzard nicht neu, da diese Gruppe ähnliche Taktiken bereits in früheren Kampagnen gegen osteuropäische Außenministerien eingesetzt hat.

Bei den jüngsten ApolloShadow-Kampagnen, die darauf abzielten, diplomatische Einrichtungen, ausländische Botschaften und andere hochsensible Organisationen in Moskau zu kompromittieren, erfolgte der AiTM-Angriff auf ISP-Ebene (Internet Service Provider).

Genauer gesagt wurde das Zielgerät hinter einem Captive Portal platziert und der Windows-Dienst „Test Connectivity Status Indicator” ausgeführt – doch anstatt dass der Browser die entsprechende Seite öffnete, wurde das Opfer auf eine vom Angreifer kontrollierte Domain umgeleitet. Da die Infektionskette von ApolloShadow auf der Installation eines Root-Zertifikats basiert, ist es sehr wahrscheinlich, dass die geöffnete Website den Benutzer dazu verleiten soll, dieses zu installieren (z. B. durch Anzeige eines Zertifikatsvalidierungsfehlers) . Eine der bekannten Tarnungen für das Root-Zertifikat war Kaspersky Anti-Virus.

Es wird vermutet, dass ApolloShadow-Infektionen TLS/SSL-Stripping-Angriffe ermöglichen, bei denen Browser gezwungen werden, sich unter Umgehung von Sicherheitsmaßnahmen wie SSL-Verschlüsselung mit Websites zu verbinden. In diesem Fall wäre die Malware in der Lage, auf die meisten Browsing-Aktivitäten des Opfers sowie auf bestimmte Tokens und Anmeldedaten zuzugreifen.

Um zu verdeutlichen, wie diese Kampagne die ISP-Ebene erreicht: Die angegriffenen Unternehmen nutzten lokale russische Internet-/Telekommunikationsdienste, und Secret Blizzard ist ein staatlich unterstützter Bedrohungsakteur.

Durch das Herunterladen/Installieren des Stammzertifikats bringt das Opfer ApolloShadow auf das Gerät. Die Malware beginnt ihre Aktivitäten mit dem Sammeln relevanter Geräteinformationen, einschließlich Netzwerkdaten und IP-Adresse.

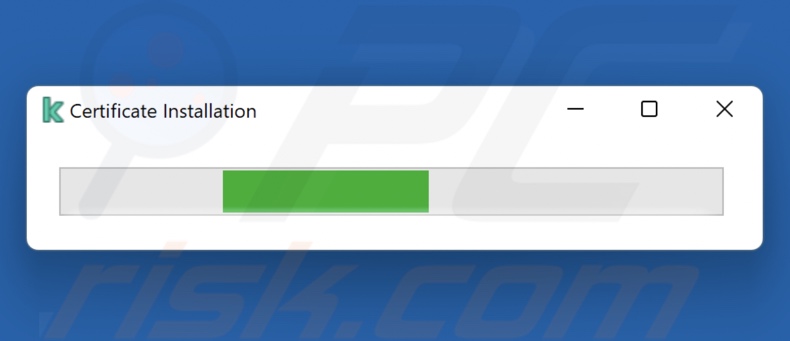

Dieses Programm versucht, Administratorrechte zu erlangen. Verfügt das Benutzerkonto nicht über diese Rechte, wird das UAC-Popup-Fenster (Benutzerkontensteuerung) angezeigt. In diesem Fenster wird die Installation des Stammzertifikats angefordert. Bei den beobachteten Angriffen trug die zu installierende Datei den Namen „CertificateDB.exe” und wurde, wie bereits erwähnt, als Kaspersky-Installationsprogramm dargestellt. Die Malware kann ein Popup-Fenster anzeigen, in dem behauptet wird, dass Zertifikate installiert werden.

Nach erfolgreicher Eskalation der Berechtigungen macht ApolloShadow das Gerät im Netzwerk auffindbar. Es kann auch eine von zwei Methoden verwenden, um die Firewall zu schwächen und die Dateifreigabe zu ermöglichen. Chromium-basierte Browser akzeptieren das Zertifikat von ApolloShadow als vertrauenswürdig, während das Schadprogramm die Einstellungen für den Mozilla Firefox-Browser ändern muss, um eine Ablehnung des Zertifikats zu vermeiden.

Darüber hinaus erstellt ApolloShadow ein neues Administratorkonto (in den bekannten Infektionen mit dem Namen „UpdatusUser”) mit einem fest codierten Passwort ohne Ablaufdatum – auf diese Weise sichert sich die Malware dauerhaften Zugriff.

ApolloShadow wird für Cyberspionage eingesetzt, und das Ausmaß des Schadens, den diese Malware anrichten kann, insbesondere da sie über einen längeren Zeitraum verborgen bleiben kann, lässt sich nicht genau beziffern. Unabhängig davon stellt dieses Schadprogramm eine ernsthafte Bedrohung dar, insbesondere wenn man bedenkt, dass es für politisch/geopolitisch motivierte Angriffe eingesetzt wird.

| Name | ApolloShadow virus |

| Art der Bedrohung | Trojaner, Spyware. |

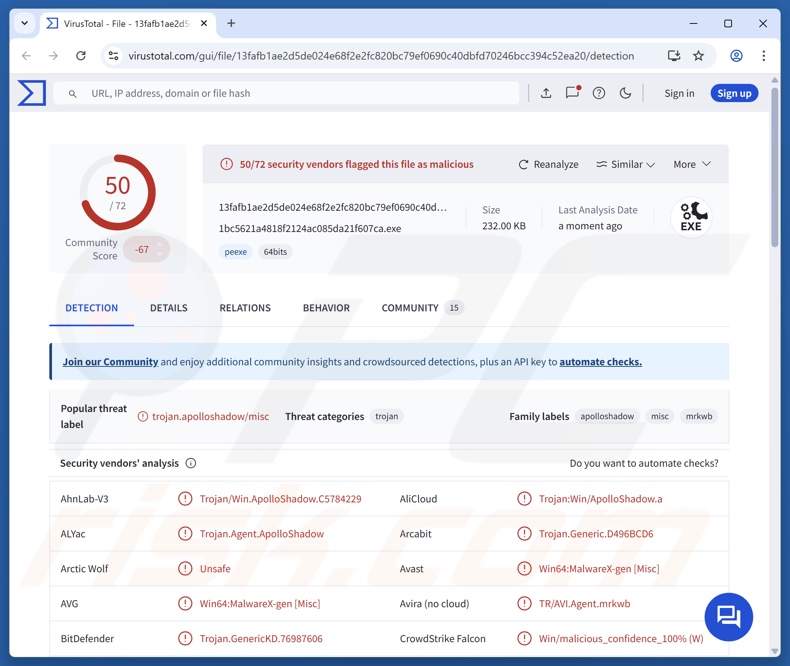

| Erkennungsnamen | Avast (Win64:MalwareX-gen [Misc]), Combo Cleaner (Trojan.GenericKD.76987606), ESET-NOD32 (Win64/Turla.CY), Kaspersky (Trojan.Win64.ApolloShadow.a), Microsoft (Trojan:Win64/ApolloShadow.A!dha) , Vollständige Liste der Erkennungen (VirusTotal) |

| Symptome | Trojaner sind so konzipiert, dass sie sich heimlich in den Computer des Opfers einschleichen und dort unbemerkt bleiben. Daher sind auf einem infizierten Rechner keine besonderen Symptome erkennbar. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software-„Cracks”. |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, Einbindung des Computers des Opfers in ein Botnetz. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Beispiele für Malware, die bei Cyberspionage eingesetzt wird

Wir haben über Tausende von Schadprogrammen geschrieben; Shadowpad, TONEINS, RomCom, und HyperBro sind nur einige unserer Artikel über Programme, die bei Cyber-Spionageangriffen eingesetzt wurden.

Malware ist ein weit gefasster Begriff, der Software mit verschiedenen bösartigen Funktionen umfasst, die von Datendiebstahl bis hin zur Verschlüsselung von Dateien zur Erpressung von Lösegeld reichen.

Natürlich wird diese Software häufig für Angriffe mit politischen und geopolitischen Motiven eingesetzt. Der häufigste Grund ist jedoch finanzieller Gewinn. Weitere Motive sind Prozessstörungen (z. B. Websites, Dienste, Unternehmen, Institutionen usw.), Angreifer, die sich amüsieren oder persönliche Rachegelüste ausleben wollen, sowie Hacktivismus.

Es muss betont werden, dass unabhängig davon, wie Malware funktioniert oder zu welchem Zweck sie eingesetzt wird, das Vorhandensein dieser Software auf einem System die Integrität des Geräts und die Sicherheit der Benutzer gefährdet. Daher müssen alle Bedrohungen sofort nach ihrer Entdeckung beseitigt werden.

Wie ist ApolloShadow in meinen Computer gelangt?

Organisationen, die für die Secret Blizzard-Gruppe von Interesse sind und lokale russische Internetdienstanbieter nutzen, sind unglaublich anfällig für die neueste ApolloShadow-Kampagne, die auch Social-Engineering-Taktiken einsetzt, um die Infektion zu erleichtern.

Diese Malware könnte jedoch auch mit anderen Techniken verbreitet werden. Social-Engineering- und Phishing-Techniken sind Standard bei der Verbreitung von Malware.

Im Allgemeinen wird bösartige Software über Backdoor-/Loader-Typ Trojanern, Drive-by-Downloads (heimliche/betrügerische Downloads), nicht vertrauenswürdigen Download-Kanälen (z. B. inoffiziellen und kostenlosen Datei-Hosting-Websites, Peer-to-Peer-Netzwerken usw.), Online-Betrug, bösartigen Anhängen/Links in Spam-Mails (z. B. E-Mails, PMs/DMs, Social-Media-Beiträgen usw.), etc.), Malvertising, illegale Software-Aktivierungstools („Cracks“) und gefälschte Updates.

Darüber hinaus können sich einige Schadprogramme über lokale Netzwerke und Wechseldatenträger (z. B. externe Festplatten, USB-Sticks usw.) selbst verbreiten.

Wie kann man die Installation von Malware vermeiden?

Aufgrund der besonderen Natur der ApolloShadow-Kampagnen umfasst der Ratschlag zur Risikominderung die Sicherstellung, dass der Netzwerkverkehr sicher über einen verschlüsselten Tunnel geleitet wird. Der Datenverkehr muss zu einem vertrauenswürdigen Netzwerk oder VPN (Virtual Private Network) weitergeleitet werden, das nicht von potenziell feindlichen Dritten kontrolliert wird oder mit diesen verbunden ist.

Zu den weiteren allgemeinen Empfehlungen gehört, Software zu recherchieren und nur aus offiziellen/verifizierten Quellen herunterzuladen. Alle Programme müssen mit legitimen Funktionen/Tools aktiviert und aktualisiert werden, da solche von Drittanbietern Malware enthalten können.

Darüber hinaus raten wir zu Vorsicht beim Surfen, da das Internet voller irreführender und bösartiger Inhalte ist. Eingehende E-Mails und andere Nachrichten müssen mit Vorsicht behandelt werden. Anhänge oder Links in verdächtigen/irrelevanten E-Mails dürfen nicht geöffnet werden, da sie virulent sein können.

Es ist von größter Bedeutung, ein zuverlässiges Antivirenprogramm zu installieren und auf dem neuesten Stand zu halten. Mit Sicherheitssoftware müssen regelmäßig Systemscans durchgeführt und erkannte Bedrohungen entfernt werden. Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir Ihnen, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um eingeschleuste Malware automatisch zu entfernen.

Screenshot des Pop-ups, das ApolloShadow während der Installation anzeigt:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist ApolloShadow?

- SCHRITT 1. Manuelles Entfernen der ApolloShadow-Malware.

- SCHRITT 2. Überprüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung von Malware ist eine komplizierte Aufgabe – in der Regel ist es am besten, dies automatisch von Antiviren- oder Anti-Malware-Programmen durchführen zu lassen. Um diese Malware zu entfernen, empfehlen wir die Verwendung von Combo Cleaner Antivirus für Windows.

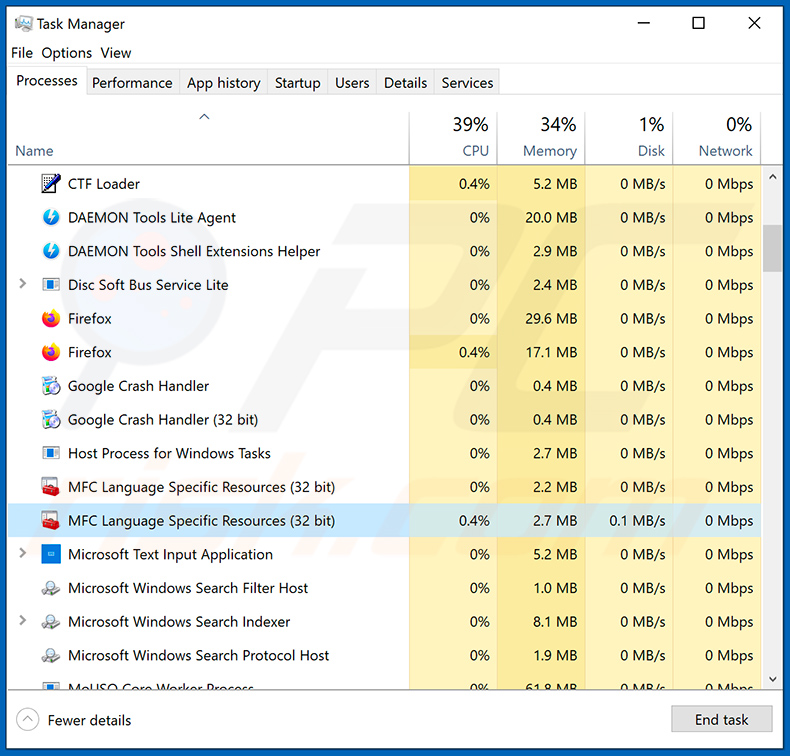

Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste der auf Ihrem Computer ausgeführten Programme überprüft haben, beispielsweise mit dem Task-Manager, und ein verdächtiges Programm identifiziert haben, sollten Sie mit den folgenden Schritten fortfahren:

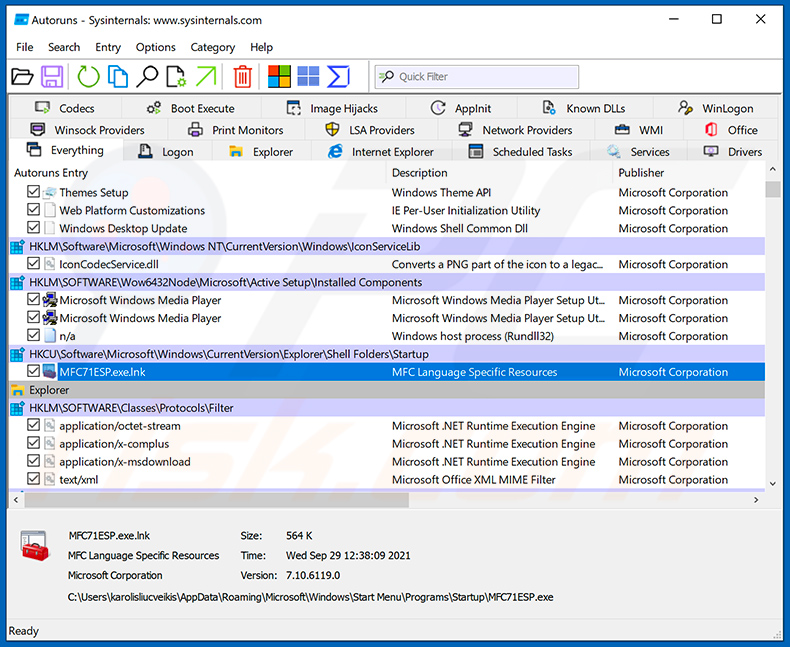

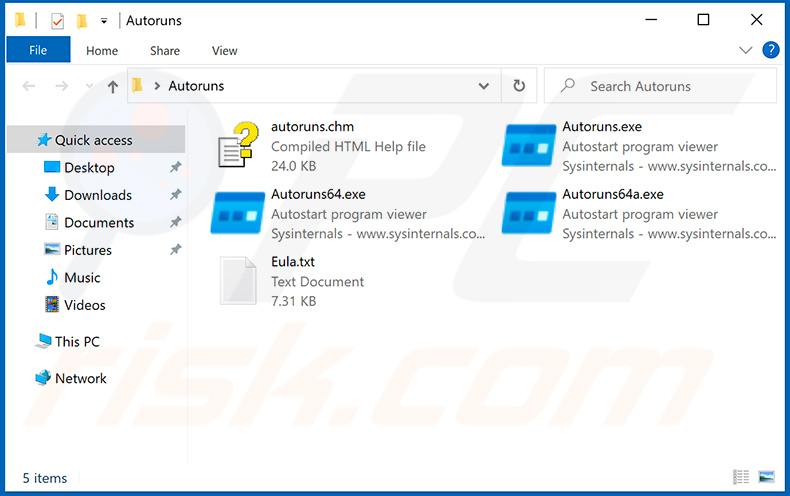

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, die Registrierung und Dateisystemspeicherorte an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, die Registrierung und Dateisystemspeicherorte an:

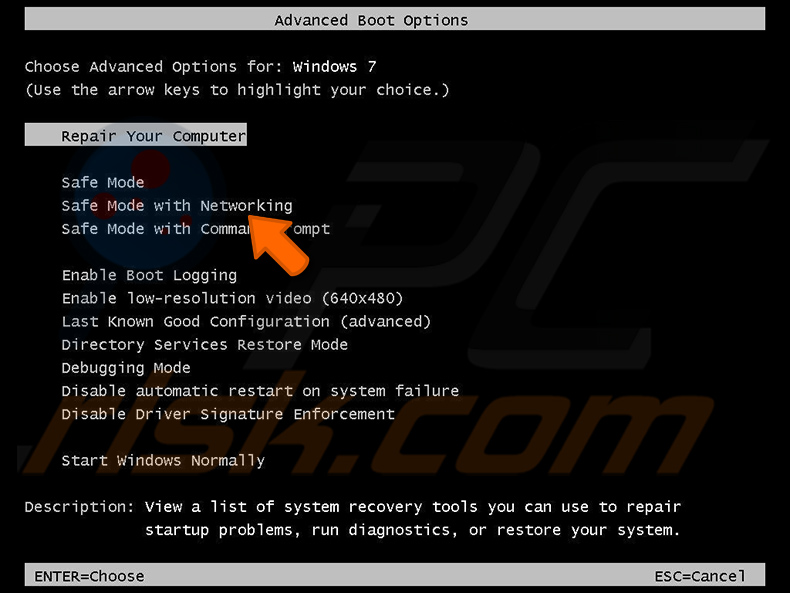

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf „Start“, dann auf „Herunterfahren“, dann auf „Neustart“ und schließlich auf „OK“. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die F8-Taste auf Ihrer Tastatur, bis das Menü „Erweiterte Windows-Startoptionen“ angezeigt wird, und wählen Sie dann „Abgesicherter Modus mit Netzwerktreibern“ aus der Liste aus.

Video, das zeigt, wie Sie Windows 7 im „abgesicherten Modus mit Netzwerkunterstützung” starten:

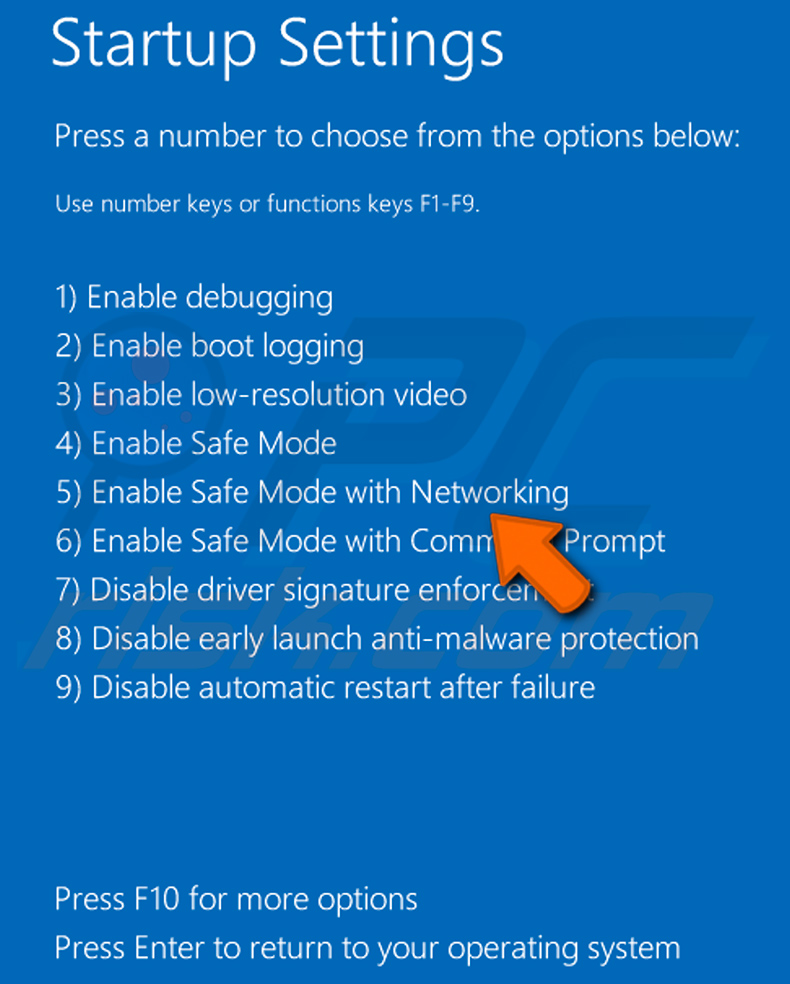

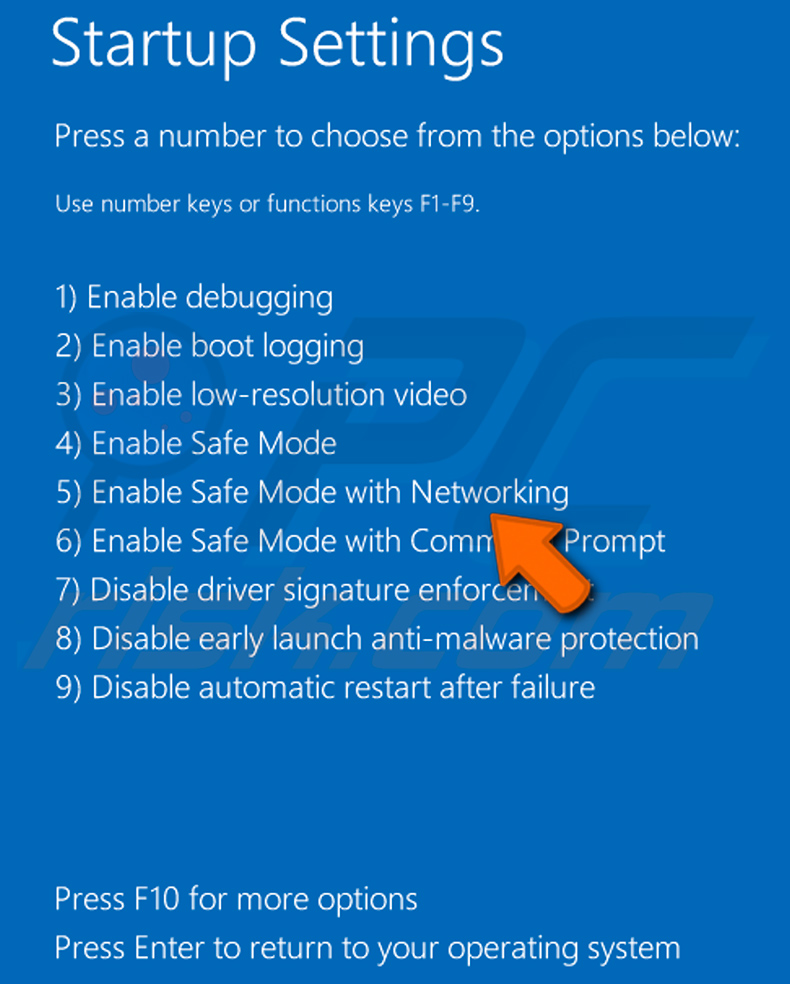

Benutzer von Windows 8: Starten Sie Windows 8 im abgesicherten Modus mit Netzwerkunterstützung – Gehen Sie zum Startbildschirm von Windows 8, geben Sie „Erweitert” ein und wählen Sie in den Suchergebnissen „Einstellungen” aus. Klicken Sie auf „Erweiterte Startoptionen” und wählen Sie im geöffneten Fenster „Allgemeine PC-Einstellungen” die Option „Erweiterter Start” aus.

Klicken Sie auf die Schaltfläche „Jetzt neu starten”. Ihr Computer wird nun neu gestartet und das Menü „Erweiterte Startoptionen“ angezeigt. Klicken Sie auf die Schaltfläche „Problembehandlung“ und dann auf die Schaltfläche „Erweiterte Optionen“. Klicken Sie im Bildschirm „Erweiterte Optionen“ auf „Starteinstellungen“.

Klicken Sie auf die Schaltfläche „Neustart“. Ihr PC wird neu gestartet und der Bildschirm „Starteinstellungen“ angezeigt. Drücken Sie F5, um im abgesicherten Modus mit Netzwerkunterstützung zu starten.

Video, das zeigt, wie Sie Windows 8 im „abgesicherten Modus mit Netzwerkunterstützung” starten:

Windows 10-Benutzer: Klicken Sie auf das Windows-Logo und wählen Sie das Symbol „Power“. Klicken Sie im geöffneten Menü auf „Neustart“, während Sie die Umschalttaste auf Ihrer Tastatur gedrückt halten. Klicken Sie im Fenster „Option auswählen“ auf „Problembehandlung“ und wählen Sie anschließend „Erweiterte Optionen“.

Wählen Sie im Menü „Erweiterte Optionen“ die Option „Starteinstellungen“ und klicken Sie auf die Schaltfläche „Neustart“. Im folgenden Fenster sollten Sie die Taste „F5“ auf Ihrer Tastatur drücken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Netzwerkunterstützung neu gestartet.

Video, das zeigt, wie Sie Windows 10 im „abgesicherten Modus mit Netzwerkunterstützung” starten:

Entpacken Sie das heruntergeladene Archiv und führen Sie die Datei „Autoruns.exe“ aus.

Entpacken Sie das heruntergeladene Archiv und führen Sie die Datei „Autoruns.exe“ aus.

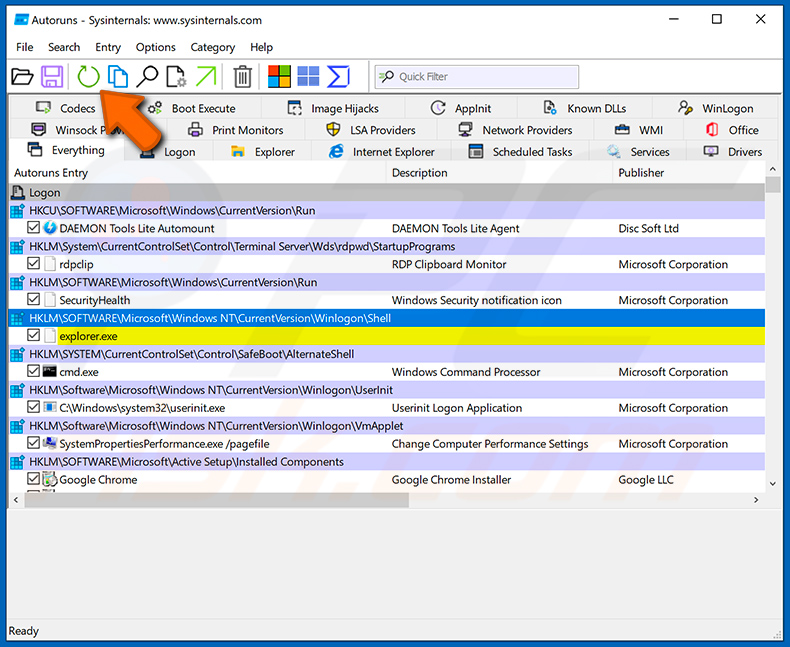

Klicken Sie in der Anwendung „Autoruns“ oben auf „Optionen“ und deaktivieren Sie die Optionen „Leere Speicherorte ausblenden“ und „Windows-Einträge ausblenden“. Klicken Sie anschließend auf das Symbol „Aktualisieren“.

Klicken Sie in der Anwendung „Autoruns“ oben auf „Optionen“ und deaktivieren Sie die Optionen „Leere Speicherorte ausblenden“ und „Windows-Einträge ausblenden“. Klicken Sie anschließend auf das Symbol „Aktualisieren“.

Überprüfen Sie die Liste der Anwendung „Autoruns“ und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Überprüfen Sie die Liste der Anwendung „Autoruns“ und suchen Sie die Malware-Datei, die Sie entfernen möchten.

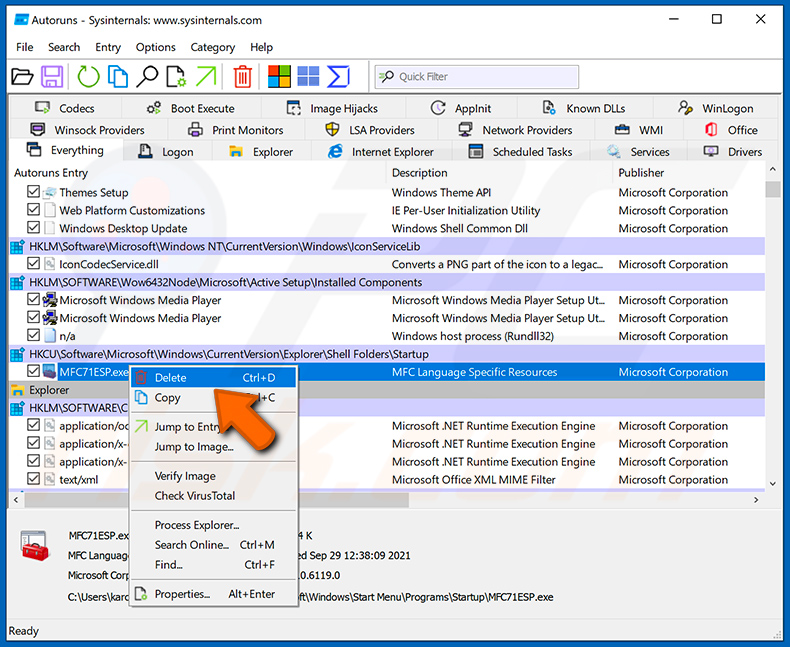

Notieren Sie sich den vollständigen Pfad und Namen. Beachten Sie, dass einige Malware-Programme ihre Prozessnamen unter legitimen Windows-Prozessnamen verstecken. In dieser Phase ist es sehr wichtig, dass Sie keine Systemdateien löschen. Wenn Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf den Namen und wählen Sie „Löschen”.

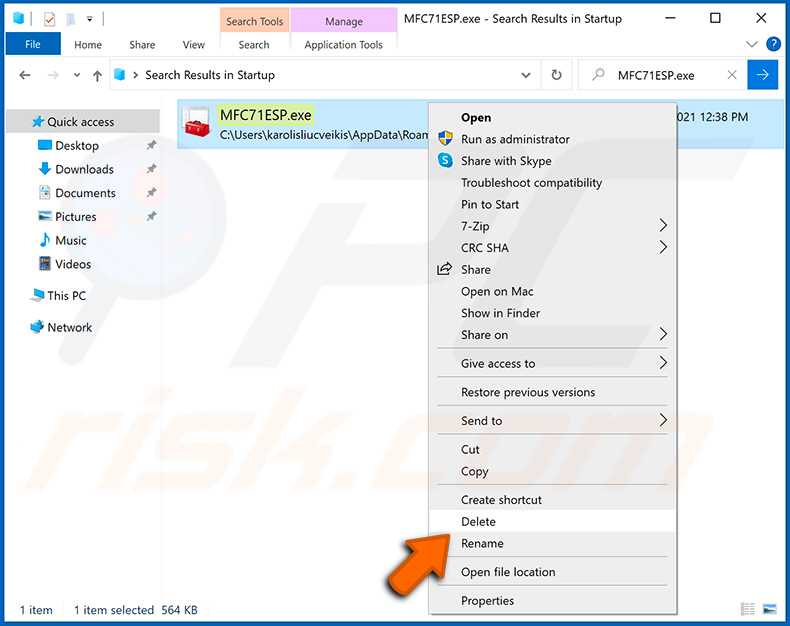

Nachdem Sie die Malware über die Anwendung „Autoruns“ entfernt haben (dadurch wird sichergestellt, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Namen der Malware suchen. Stellen Sie sicher, dass Sie versteckte Dateien und Ordner aktivieren, bevor Sie fortfahren. Wenn Sie den Dateinamen der Malware finden, entfernen Sie ihn unbedingt.

Starten Sie Ihren Computer im normalen Modus neu. Wenn Sie diese Schritte befolgen, sollte jegliche Malware von Ihrem Computer entfernt werden. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschrittene Computerkenntnisse erfordert. Wenn Sie nicht über diese Kenntnisse verfügen, überlassen Sie die Malware-Entfernung Antiviren- und Anti-Malware-Programmen.

Diese Schritte funktionieren möglicherweise nicht bei fortgeschrittenen Malware-Infektionen. Wie immer ist es besser, einer Infektion vorzubeugen, als zu versuchen, Malware später zu entfernen. Um Ihren Computer sicher zu halten, installieren Sie die neuesten Betriebssystem-Updates und verwenden Sie Antiviren-Software. Um sicherzugehen, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir, ihn mit Combo Cleaner Antivirus für Windows zu scannen.

Häufig gestellte Fragen (FAQ)

Mein Computer ist mit ApolloShadow-Malware infiziert. Sollte ich mein Speichermedium formatieren, um sie zu entfernen?

Die Entfernung von Malware erfordert selten so drastische Maßnahmen.

Was sind die größten Probleme, die die Malware ApolloShadow verursachen kann?

Die mit einer Infektion verbundenen Gefahren hängen von den Fähigkeiten des Schadprogramms und den Zielen der Angreifer ab. ApolloShadow ist eine maßgeschneiderte Malware, die von einer russischen, staatlich unterstützten Bedrohungsgruppe namens „Secret Blizzard” eingesetzt wird. Sie wurde verwendet, um Botschaften und diplomatische Einrichtungen in Moskau anzugreifen. Cyber-Spionageangriffe dieser Art bergen noch größere Risiken als hochgefährliche Malware, darunter schwerwiegende Datenschutzprobleme, finanzielle Verluste und Identitätsdiebstahl.

Was ist der Zweck der Malware ApolloShadow?

Wie oben erwähnt, wurde ApolloShadow für Cyberspionage eingesetzt. Politisch und geopolitisch motivierte Angriffe sind jedoch nicht die einzige Art. Profit ist der häufigste Grund für Malware-Infektionen, aber bösartige Software wird auch zur Unterhaltung, zur Verwirklichung persönlicher Racheakte, zur Störung von Prozessen (z. B. Websites, Dienste, Unternehmen usw.) und für Hacktivismus eingesetzt.

Wie ist die ApolloShadow-Malware in meinen Computer gelangt?

In den jüngsten Kampagnen basierte die Infiltrationskette von ApolloShadow auf der AiTM-Technik auf ISP-Ebene, sodass Opfer, die lokale russische ISPs nutzten, besonders anfällig waren.

Zu den am häufigsten verwendeten Methoden zur Verbreitung von Malware gehören: Drive-by-Downloads, Trojaner, Spam-Mails, Malvertising, Online-Betrug, dubiose Download-Kanäle (z. B. Freeware- und kostenlose File-Hosting-Websites, Peer-to-Peer-Sharing-Netzwerke usw.), gefälschte Updater und illegale Software-Aktivierungs-Tools („Cracking“). Einige Schadprogramme können sich über lokale Netzwerke und Wechseldatenträger selbst verbreiten.

Schützt mich Combo Cleaner vor Malware?

Combo Cleaner wurde entwickelt, um Systeme zu scannen und alle Arten von Bedrohungen zu beseitigen. Es ist in der Lage, die meisten bekannten Malware-Infektionen zu erkennen und zu entfernen. Beachten Sie, dass die Durchführung eines vollständigen System-Scans unerlässlich ist, da sich ausgeklügelte Schadprogramme in der Regel tief im System verstecken.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden