So vermeidet man den Betrug durch die "A file was shared with you" Phishing-E-Mail

Phishing/BetrugAuch bekannt als: A File Was Shared With You Spam

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist "A file was shared with you"?

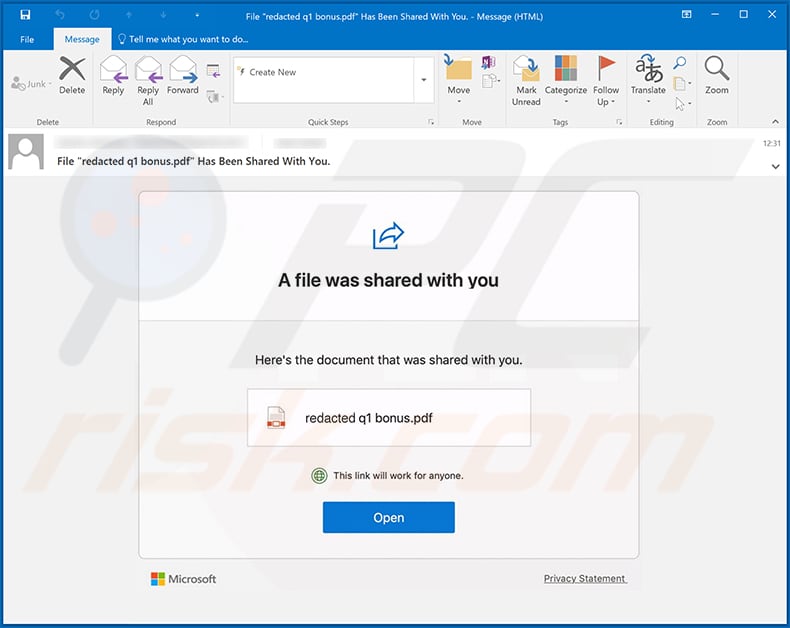

Dies ist eine von vielen Phishing-E-Mails, die von Cyberkriminellen verschickt werden, die versuchen, sensible Informationen von ahnungslosen Benutzern zu stehlen. Beachten Sie, dass Cyberkriminelle, die hinter Phishing-E-Mails stecken, diese als Nachrichten von seriösen Unternehmen oder Einzelpersonen tarnen. In diesem Fall werden die Empfänger benachrichtigt, dass ihnen Dateien über Prämien mitgeteilt wurden.

Sie werden aufgefordert, die Dateien zu überprüfen, indem sie sich über eine "offizielle" Microsoft-Anmeldeseite bei ihrem Microsoft-Konto anmelden. Ziel dieser Masche ist es, die Empfänger dazu zu bringen, einer betrügerischen Anwendung die Erlaubnis zu erteilen, die es den Cyberkriminellen dann ermöglicht, verschiedene Daten aus den Microsoft-Konten der Empfänger zu stehlen. Weder dieser noch anderen ähnlichen E-Mails kann man trauen.

Mehr über die "A file was shared with you“ Betrugs-E-Mail

Die Cyberkriminellen, die hinter dieser Phishing-E-Mail stecken, fordern die Empfänger auf, eine Datei herunterzuladen, die als Dokument über eine Bonuszahlung getarnt ist. Die Empfänger laden sie angeblich über den angegebenen Webseiten-Link herunter, der zu einer offiziellen Microsoft-Anmeldewebseite führt.

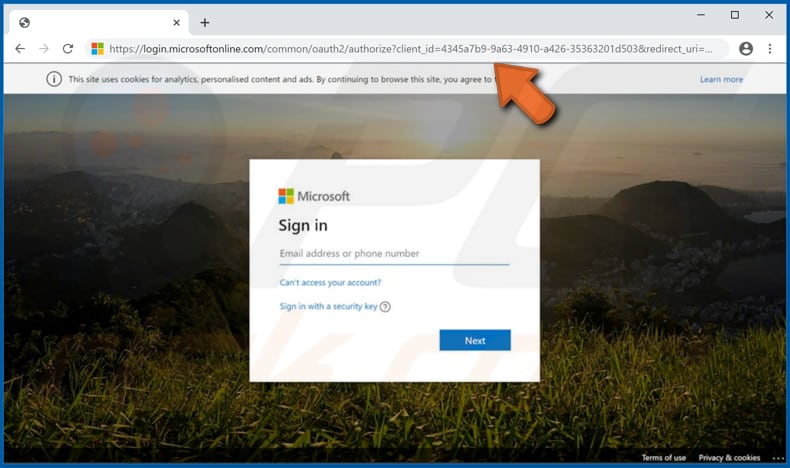

Das Problem mit der geöffneten URL sind ihre Parameter: "response_time", "redirect uri" und "scope". Der erste Parameter gibt an, welche Art von Zugang beantragt wird. In diesem speziellen Fall werden ein ID-Token und ein Autorisierungscode angefordert. Die betrügerische Anwendung tauscht sie in ein Zugriffstoken um, das sie für den Datenzugriff verwendet.

Der zweite Parameter gibt den Ort an, an den die Token und Autorisierungscodes gesendet werden. In diesem Fall auf eine Domäne, die die legitime Office 365-Einheit imitiert, die sich in Bulgarien befindet. Der dritte Parameter enthält die Berechtigungen, die der Benutzer der vorgenannten betrügerischen Anwendung erteilt.

Der Hauptzweck dieses Phishing-Angriffs besteht darin, die Empfänger zur Eingabe ihrer Microsoft-Kontodaten zu verleiten, damit sie sich über die Protokolle OAuth2 und OIDC authentifizieren.

Nach der Authentifizierung autorisieren diese Protokolle den Zugriff für die betrügerische Anwendung, die dann von Cyberkriminellen genutzt werden kann, um auf Microsoft-Produkte und -Dienste wie Office, Skype, Outlook, OneDrive usw. zuzugreifen (d. h. auf gehostete Dateien, Fotos, Kontakte und andere Inhalte).

Cyberkriminelle können die abgerufenen Informationen nutzen, um betrügerische Käufe zu tätigen, Phishing-E-Mails (einschließlich dieser), betrügerische E-Mails oder sogar Malware zu verbreiten, Identitäten zu stehlen usw. Diese Aktionen hängen von den Dokumenten und anderen Daten ab, auf die die betrügerische Anwendung auf den Microsoft-Produkten oder -Diensten der Benutzer zugreifen kann.

Daher kann diese Situation vermieden werden, indem diese Phishing-E-Mails einfach ignoriert und der böswillige Zugriff auf Daten nicht genehmigt wird.

| Name | A file was shared with you Email Scam. |

| Art der Bedrohung | Phishing, E-Mail-Betrug, Social Engineering, Betrug. |

| Tarnung | Diese E-Mail ist als Nachricht über einen Q1-Bonus getarnt. |

| Symptome | Unbefugte Online-Einkäufe, geänderte Online-Kontopasswörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethoden | Betrügerische E-Mails, betrügerische Online-Popup-Werbung, Techniken zur Vergiftung von Suchmaschinen, falsch geschriebene Domains. |

| Schaden | Verlust sensibler privater Informationen, finanzieller Verlust, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Ähnliche Betrügereien

Weitere Beispiele für E-Mail-Betrügereien sind: "Your Google Ads Account Has Been Suspended", "ShareFile Attachment" und "Attn Lucky Winner". In den meisten Fällen versuchen die dahinter stehenden Cyberkriminellen, die Empfänger dazu zu verleiten, ihnen vertrauliche Informationen (z. B. Anmeldedaten und Kreditkartendetails) zu geben oder Geld zu überweisen.

Die E-Mails werden häufig dazu benutzt, die Empfänger zur Installation von Malware (z. B., Ransomware, Trojaner) zu installieren. Geben Sie niemals sensible, persönliche Informationen über E-Mails oder unbekannte Webseiten weiter oder öffnen Sie darin enthaltene Dateien/Links.

Wie werden Computer durch Spam-Kampagnen infiziert?

Malware wird über E-Mails installiert, wenn Benutzer bösartige Anhänge oder Dateien öffnen, die über Links in den Nachrichten heruntergeladen wurden. Einige Beispiele für Dateien, die Cyberkriminelle häufig an ihre E-Mails anhängen, sind bösartige Microsoft Office-Dokumente, PDF-Dokumente, ausführbare Dateien (.exe), Archivdateien (ZIP, RAR) und JavaScript-Dateien.

Beachten Sie, dass bösartige MS-Office-Dokumente Computer nur dann infizieren, wenn die Benutzer ihnen die Berechtigung erteilen, die Bearbeitung/Inhalte (Makrobefehle) zu aktivieren. Beachten Sie, dass bösartige Dokumente, die mit älteren Versionen als Microsoft Office 2010 geöffnet werden, Malware installieren, ohne nach Berechtigungen zu fragen (da diese Versionen keinen geschützten Ansichtsmodus enthalten).

Wie kann man die Installation von Malware vermeiden?

Trauen Sie E-Mails nicht und öffnen Sie sie nicht, wenn sie irrelevant sind, von verdächtigen, unbekannten Adressen stammen oder Anhänge und/oder Links zu Webseiten enthalten. Die Software sollte nur von offiziellen Webseiten und über direkte Download-Links heruntergeladen werden.

Peer-to-Peer-Netzwerke, Downloadprogramme von Drittanbietern, inoffiziellen Seiten usw. sollte nicht vertraut werden, da sie zur Verbreitung bösartiger Dateien und Programme genutzt werden können. Auch Installationsprogramme von Drittanbietern werden zur Verbreitung von Malware verwendet. Die installierte Software muss mit Hilfe von Funktionen und Werkzeugen, die von offiziellen Entwicklern entwickelt wurden, aktualisiert und aktiviert werden (falls erforderlich).

Beachten Sie, dass es illegal ist, lizenzierte Software mit Werkzeugen von Drittanbietern zu aktivieren, und dass diese oft Computer mit Malware infizieren. Schließlich ist es wichtig, den Computer regelmäßig mit einem seriösen Antiviren- oder Anti-Spyware-Programm auf Bedrohungen zu überprüfen und es auf dem neuesten Stand zu halten.

Wenn Sie haben bereits bösartige Anhänge geöffnet ist, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Offizielle Microsoft-Anmeldeseite, die für den Zugriff auf die betrügerische Anwendung verwendet wird:

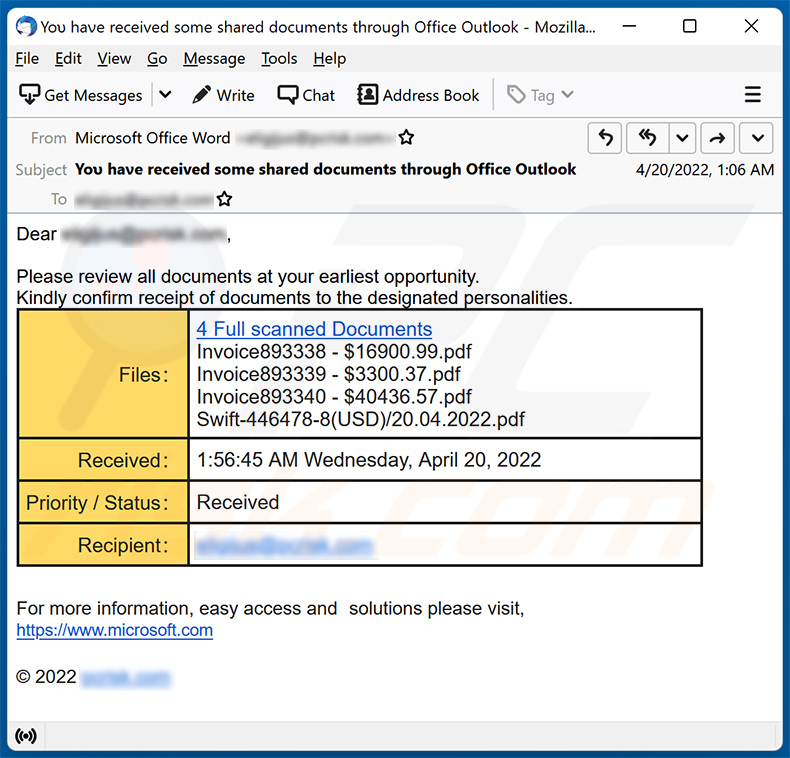

Ein weiteres Beispiel für eine Spam-E-Mail mit dem Thema „Spam-E-Mail", die zur Werbung für eine Phishing-Webseite verwendet wird:

Darin angezeigter Text:

Subject: You have received some shared documents through Office Outlook

Dear ********,

Please review all documents at your earliest opportunity.

Kindly confirm receipt of documents to the designated personalities.

Files:4 Full scanned Documents

Invoice893338 - $16900.99.pdf

Invoice893339 - $3300.37.pdf

Invoice893340 - $40436.57.pdf

Swift-446478-8(USD)/20.04.2022.pdf

Received: 1:56:45 AM Wednesday, April 20, 2022

Priority / Status: Received

Recipient: ********For more information, easy access and solutions please visit,

hxxps://www.microsoft.com© 2022 ********

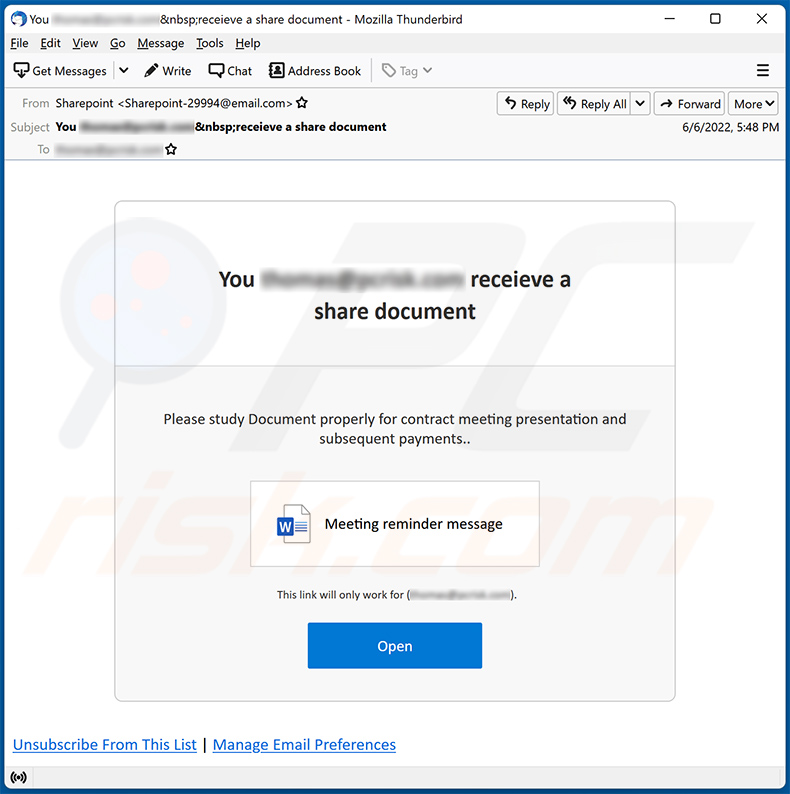

Ein weiteres Beispiel für eine Spam-E-Mail mit dem Thema Dateifreigabe, die eine Phishing-Website bewirbt:

Darin angezeigter Text:

Subject: You - receieve a share document

You - receieve a share document

Please study Document properly for contract meeting presentation and subsequent payments..

Meeting reminder message

This link will only work for (-).

Open

Unsubscribe From This List | Manage Email Preferences

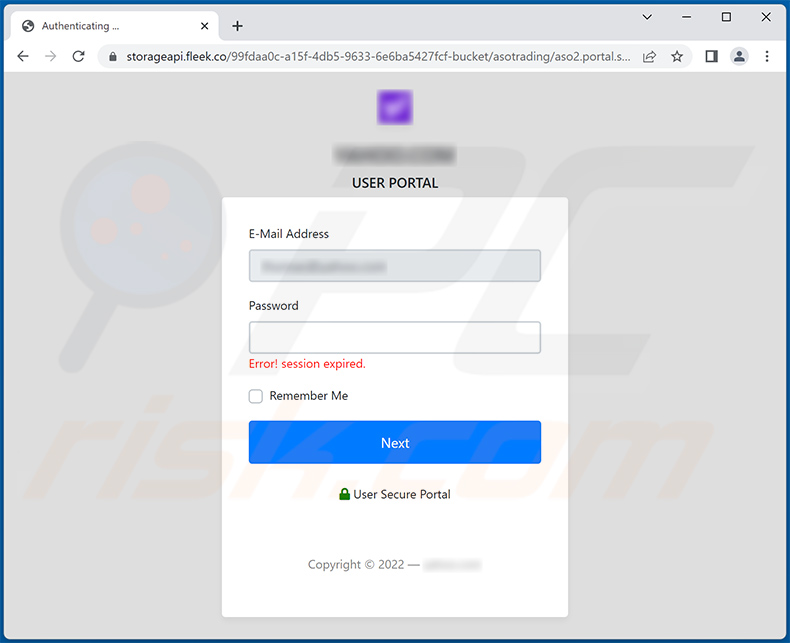

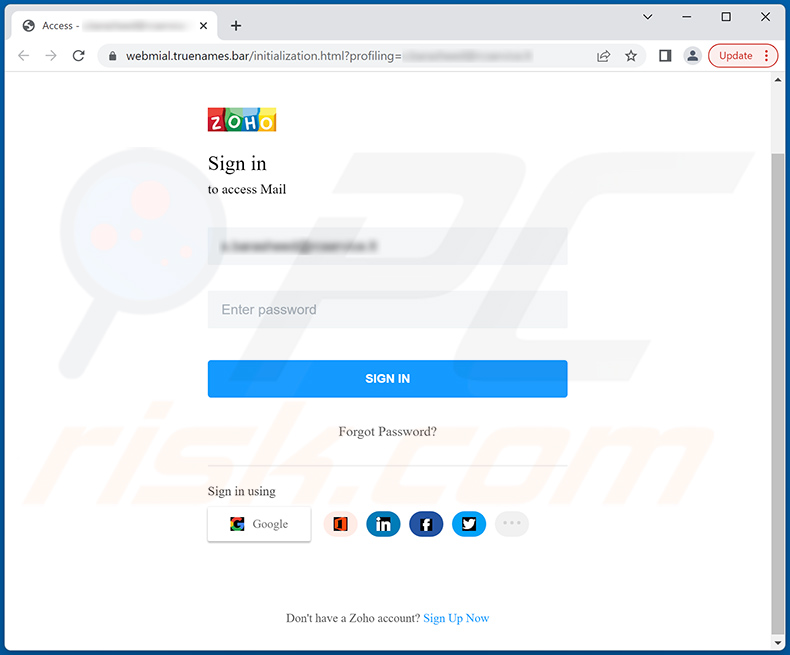

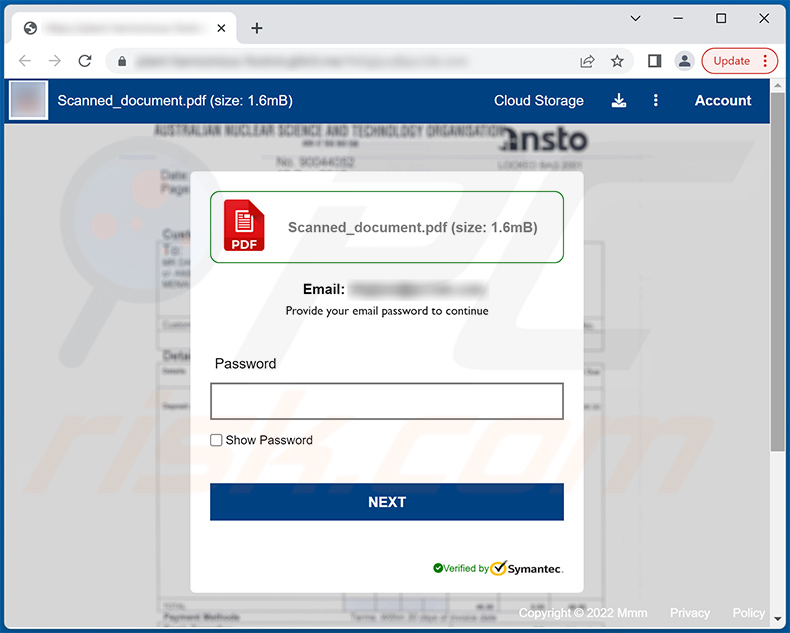

Screenshot der beworbenen Phishing-Webseite:

Noch ein weiteres Beispiel für eine Spam-E-Mail mit dem Thema Dateifreigabe, die eine Phishing-Website bewirbt:

Darin angezeigter Text:

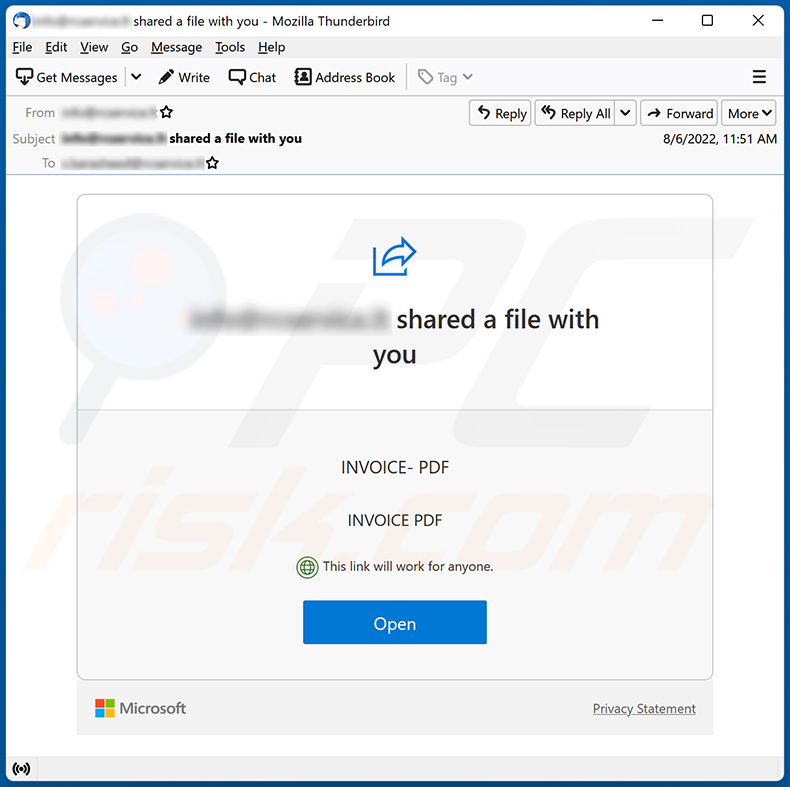

Subject: ******** shared a file with you

******** shared a file with you

INVOICE- PDF

INVOICE PDF

permission globe icon This link will work for anyone.

Open

Microsoft Privacy Statement

Screenshot der beworbenen Phishing-Webseite:

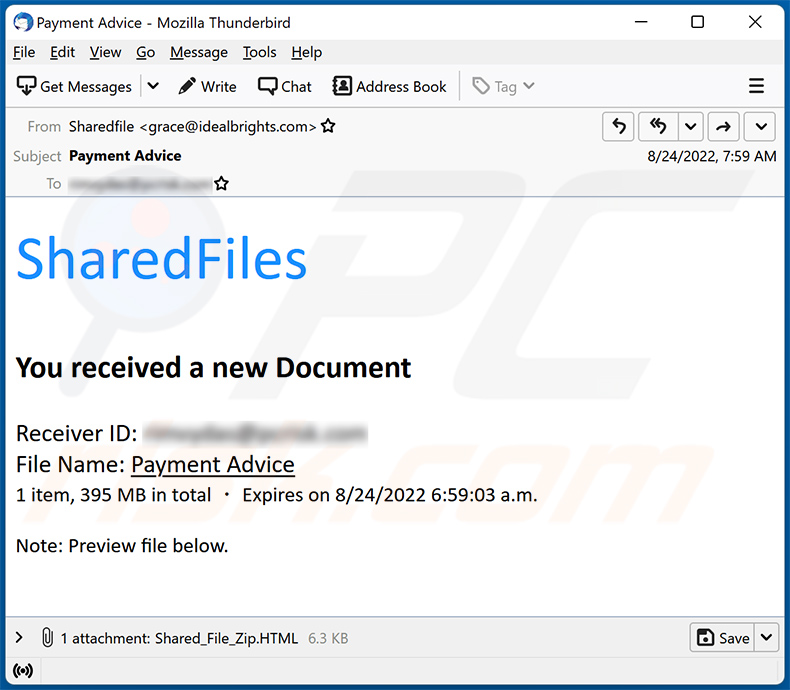

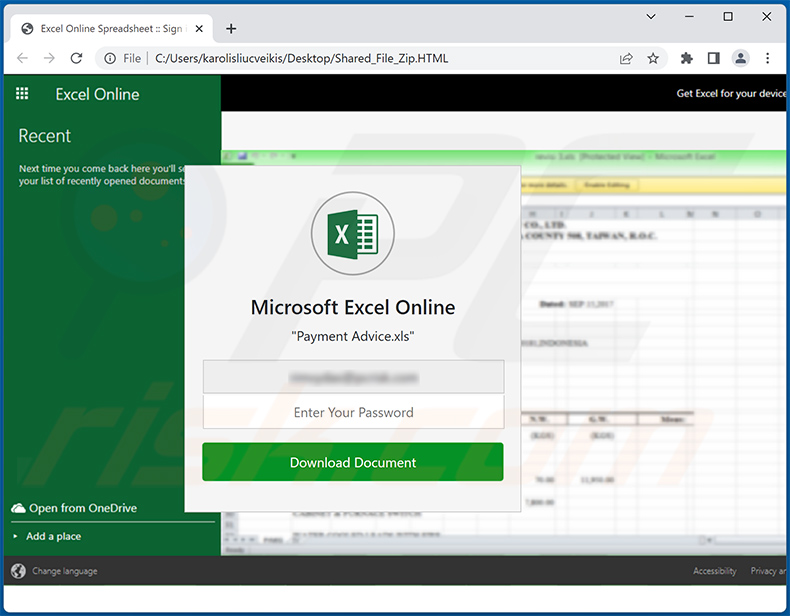

Ein weiteres Beispiel für eine Spam-E-Mail zum Thema Dateifreigabe, die ein HTML-Dokument zu Phishing-Zwecken verbreitet:

Darin angezeigter Text:

Subject: Payment Advice

SharedFiles

You received a new Document

Receiver ID: -

File Name: Payment Advice

1 item, 395 MB in total ・ Expires on 8/24/2022 6:59:03 a.m.Note: Preview file below.

Screenshot des beigefügten HTML-Dokuments:

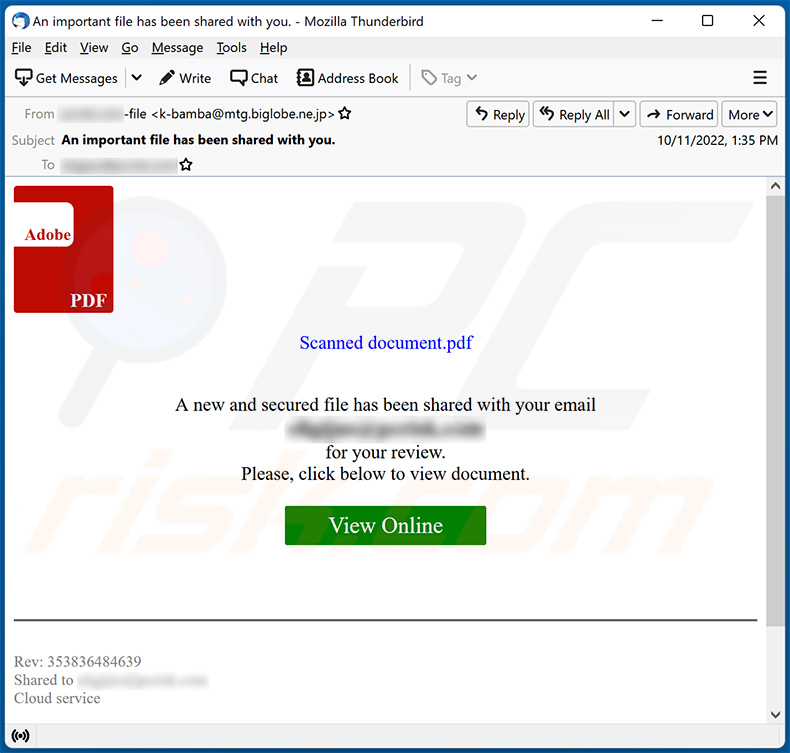

Ein weiteres Beispiel für eine E-Mail der Spam-Kampagne "Eine Datei wurde mit Ihnen geteilt"

Darin angezeigter Text:

Subject: An important file has been shared with you.

Adobe PDF

Scanned document.pdf

A new and secured file has been shared with your email

-

for your review.

Please, click below to view document.View Online

Rev: 353836484639

Shared to -

Cloud service

Screenshot der beworbenen Phishing-Webseite:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist A File Was Shared With You Spam?

- Bösartige E-Mail-Arten.

- Wie entdeckt man eine bösartige E-Mail?

- Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

Bösartige E-Mail-Arten:

![]() Phishing E-Mails

Phishing E-Mails

Meistens verwenden Cyberkriminelle betrügerische E-Mails, um Internetnutzer dazu zu bringen, ihre sensiblen privaten Daten preiszugeben, z. B. Anmeldedaten für verschiedene Online-Dienste, E-Mail-Konten oder Online-Banking-Daten.

Solche Angriffe werden als Phishing bezeichnet. Bei einem Phishing-Angriff versenden Cyberkriminelle in der Regel eine E-Mail-Nachricht mit dem Logo eines beliebten Dienstes (z. B. Microsoft, DHL, Amazon, Netflix), erzeugen eine Dringlichkeit (falsche Lieferadresse, abgelaufenes Kennwort usw.) und platzieren einen Link, von dem sie hoffen, dass ihre potenziellen Opfer darauf klicken.

Nach dem Anklicken des Links in einer solchen E-Mail-Nachricht werden die Opfer auf eine gefälschte Website umgeleitet, die der Original-Webseite identisch oder sehr ähnlich aussieht. Die Opfer werden dann aufgefordert, ihr Passwort, ihre Kreditkartendaten oder andere Informationen einzugeben, die von den Cyberkriminellen gestohlen werden.

![]() E-Mails mit bösartigen Anhängen

E-Mails mit bösartigen Anhängen

Ein weiterer beliebter Angriffsvektor ist E-Mail-Spam mit bösartigen Anhängen, die die Computer der Benutzer mit Malware infizieren. Bösartige Anhänge enthalten in der Regel Trojaner, die Passwörter, Bankdaten und andere sensible Informationen stehlen können.

Bei solchen Angriffen besteht das Hauptziel der Cyberkriminellen darin, ihre potenziellen Opfer dazu zu bringen, einen infizierten E-Mail-Anhang zu öffnen. Um dieses Ziel zu erreichen, wird in den E-Mail-Nachrichten in der Regel über kürzlich erhaltene Rechnungen, Faxe oder Sprachnachrichten gesprochen.

Wenn ein potenzielles Opfer auf die Verlockung hereinfällt und den Anhang öffnet, wird sein Computer infiziert, und die Cyberkriminellen können eine Menge vertraulicher Informationen sammeln.

Es ist zwar eine kompliziertere Methode, um persönliche Daten zu stehlen (Spam-Filter und Antivirenprogramme erkennen solche Versuche in der Regel), aber wenn sie erfolgreich ist, können Cyberkriminelle eine viel breitere Palette von Daten erhalten und Informationen über einen langen Zeitraum sammeln.

![]() Sex-Erpressungs-E-Mails

Sex-Erpressungs-E-Mails

Dies ist eine Art von Phishing. In diesem Fall erhalten die Nutzer eine E-Mail, in der behauptet wird, dass ein Cyberkrimineller auf die Webcam des potenziellen Opfers zugreifen konnte und ein Video von dessen Masturbation aufgenommen hat.

Um das Video loszuwerden, werden die Opfer aufgefordert, ein Lösegeld zu zahlen (normalerweise in Bitcoin oder einer anderen Kryptowährung). All diese Behauptungen sind jedoch falsch - Nutzer, die solche E-Mails erhalten, sollten sie ignorieren und löschen.

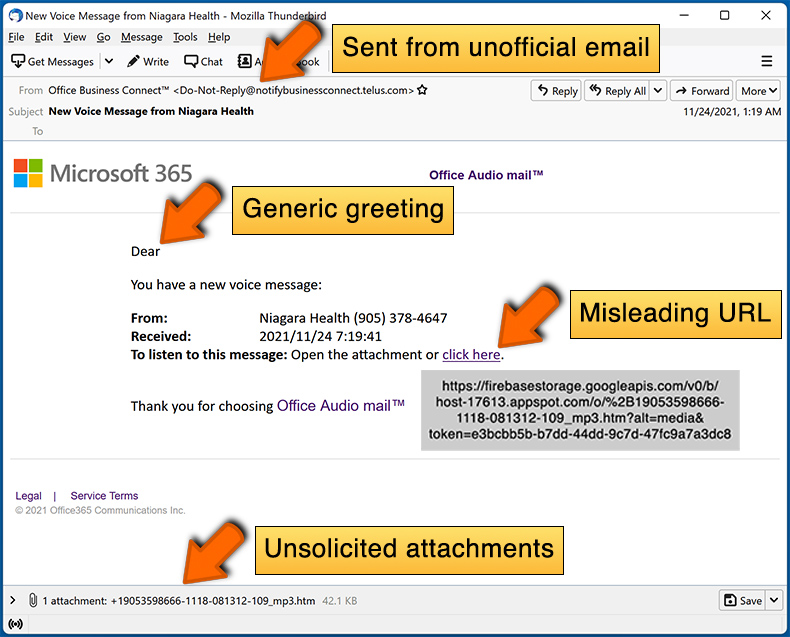

Wie entdeckt man eine bösartige E-Mail?

Während Cyberkriminelle versuchen, ihre Köder-E-Mails vertrauenswürdig aussehen zu lassen, gibt es einige Dinge, auf die Sie achten sollten, wenn Sie versuchen, eine Phishing-E-Mail zu erkennen:

- Überprüfen Sie die ("von") E-Mail-Adresse des Absenders: Fahren Sie mit der Maus über die Absenderadresse und prüfen Sie, ob sie seriös ist. Wenn Sie beispielsweise eine E-Mail von Microsoft erhalten haben, sollten Sie überprüfen, ob die E-Mail-Adresse @microsoft.com lautet und nicht etwas Verdächtiges wie @m1crosoft.com, @microsfot.com, @account-security-noreply.com usw.

- Prüfen Sie auf allgemeine Begrüßungen: Wenn die Begrüßung in der E-Mail "Sehr geehrter Benutzer", "Sehr geehrter @youremail.com", "Sehr geehrter Kunde" lautet, sollte dies misstrauisch machen. In der Regel werden Sie von Unternehmen mit Ihrem Namen angesprochen. Das Fehlen dieser Information könnte ein Hinweis auf einen Phishing-Versuch sein.

- Überprüfen Sie die Links in der E-Mail: Fahren Sie mit der Maus über den Link in der E-Mail. Wenn Ihnen der Link verdächtig vorkommt, klicken Sie ihn nicht an. Wenn Sie zum Beispiel eine E-Mail von Microsoft erhalten haben und der Link in der E-Mail anzeigt, dass er zu firebasestorage.googleapis.com/v0... führt, sollten Sie ihm nicht trauen. Klicken Sie am besten nicht auf die Links in den E-Mails, sondern besuchen Sie die Webseite des Unternehmens, von dem Sie die E-Mail erhalten haben.

- Vertrauen Sie nicht blindlings auf E-Mail-Anhänge: In der Regel fordern seriöse Unternehmen Sie auf, sich auf ihrer Website anzumelden und dort Dokumente einzusehen. Wenn Sie eine E-Mail mit einem Anhang erhalten haben, sollten Sie diese mit einem Virenschutzprogramm überprüfen. Infizierte E-Mail-Anhänge sind ein gängiges Angriffsmittel von Cyberkriminellen.

Um das Risiko des Öffnens von Phishing- und bösartigen E-Mails zu minimieren, empfehlen wir die Verwendung von Combo Cleaner Antivirus für Windows.

Beispiel für eine Spam-E-Mail:

Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

- Wenn Sie auf einen Link in einer Phishing-E-Mail geklickt und Ihr Passwort eingegeben haben, sollten Sie Ihr Passwort so bald wie möglich ändern. Normalerweise sammeln Cyberkriminelle gestohlene Zugangsdaten und verkaufen sie dann an andere Gruppen, die sie für böswillige Zwecke verwenden. Wenn Sie Ihr Kennwort rechtzeitig ändern, haben die Kriminellen wahrscheinlich nicht genug Zeit, um Schaden anzurichten.

- Wenn Sie Ihre Kreditkartendaten eingegeben haben, wenden Sie sich so schnell wie möglich an Ihre Bank und erklären Sie die Situation. Es ist gut möglich, dass Sie Ihre kompromittierte Kreditkarte sperren und eine neue Karte beantragen müssen.

- Wenn Sie Anzeichen für einen Identitätsdiebstahl feststellen, sollten Sie sich umgehend an die Federal Trade Commission wenden. Diese Institution wird Informationen über Ihre Situation sammeln und einen persönlichen Wiederherstellungsplan erstellen.

- Wenn Sie einen bösartigen Anhang geöffnet haben, ist Ihr Computer wahrscheinlich infiziert. Sie sollten ihn mit einem seriösen Antivirenprogramm scannen. Zu diesem Zweck empfehlen wir die Anwendung Combo Cleaner Antivirus für Windows.

- Helfen Sie anderen Internetnutzern - melden Sie Phishing-E-Mails an die Anti-Phishing Arbeitsgruppe, das Beschwerdezentrum für Internetverbrechen des FBI, das nationale Betrugsinformationszentrum und das U.S. Justizministerium.

Häufig gestellte Fragen (FAQ)

Warum habe ich diese E-Mail erhalten?

Die Betrüger schicken identische Schreiben an zahlreiche Empfänger, in der Hoffnung, dass jemand auf ihre Masche hereinfällt. Diesen Spam-E-Mails fehlt jegliche Personalisierung.

Ich habe meine persönlichen Daten angegeben, als ich von dieser E-Mail hereingelegt wurde, was sollte ich tun?

Wenn Sie Ihre Zugangsdaten (z. B. Benutzernamen und Kennwörter) weitergegeben haben, sollten Sie alle Ihre Kennwörter sofort ändern. Wenn Sie andere persönliche Informationen wie Kreditkarten- oder Ausweisdaten weitergegeben haben, sollten Sie sich so schnell wie möglich mit den zuständigen Behörden in Verbindung setzen.

Ich habe eine schädliche Datei heruntergeladen und geöffnet, die an eine E-Mail angehängt war. Ist mein Computer infiziert?

Wenn es sich bei dieser Datei um eine ausführbare Datei handelt, ist die Wahrscheinlichkeit einer Infektion hoch. Wenn es sich jedoch um ein Dokument wie .pdf oder .doc handelt, besteht die Möglichkeit, dass Sie der Malware entkommen konnten, da das bloße Öffnen des Dokuments in bestimmten Fällen nicht unbedingt zu einer Infiltration des Systems führt.

Ich habe die E-Mail gelesen, aber den Anhang nicht geöffnet, ist mein Computer infiziert?

Das bloße Öffnen einer E-Mail ist in keiner Weise schädlich. Die eigentliche Gefahr besteht darin, auf Links in den E-Mails zu klicken oder Anhänge zu öffnen, da diese Aktionen zu Systeminfektionen führen können.

Entfernt Combo Cleaner Malware-Infektionen, die in E-Mail-Anhängen enthalten waren?

Combo Cleaner kann fast alle bekannten Arten von Malware-Infektionen erkennen und entfernen. Es ist jedoch wichtig zu wissen, dass sich ausgeklügelte Malware oft tief im System verstecken kann. Deshalb ist eine umfassende Systemprüfung unerlässlich, um eine vollständige Entfernung zu gewährleisten.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden