So entfernen Sie den Spectre Fernzugrifftrojaner von Ihrem System

TrojanerAuch bekannt als: Spectre Fernzugrifftrojaner

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Welche Art von Malware ist Spectre RAT?

Spectre ist ein bösartiges Programm, das als Fernzugriffstrojaner (Remote Access Trojan - RAT) klassifiziert wird. Malware dieser Art ermöglicht den heimlichen Fernzugriff und die Kontrolle über einen infizierten Computer. RATs können über eine Vielzahl von gefährlichen Funktionen verfügen, die auf ebenso vielfältige Weise genutzt werden können.

Spectre arbeitet als Informationsdieb, Keylogger, Clipper/Swapper, Backdoor und hat auch bestimmte Botnet-Funktionen. Diese bösartige Software ist sehr gefährlich und muss daher sofort nach der Entdeckung entfernt werden.

Spectre RAT im Detail

Der Spectre RAT verfügt über Anti-Analyse- und Verschleicherungsfunktionen. Er kann kompromittierte Geräte in ein Botnetz einbinden, das dann für eine Vielzahl von Zwecken verwendet werden kann. Zum Beispiel, um Spamkampagnen zu erleichtern oder DDoS-Angriffe (Distributed Denial of Service) zu verwenden.

Ziel dieser Angriffe ist es, einen Online-Dienst für die Benutzer unzugänglich/unempfänglich zu machen, indem das System mit unzähligen Anfragen überlastet wird.

Der Spectre-Trojaner verfügt über erhebliche Fähigkeiten zum Diebstahl von Informationen. Es sammelt Hardware-Daten des Geräts und Informationen über installierte Programme. Dieses bösartige Programm kann Screenshots erstellen. Es kann auch auf dem System gespeicherte Dateien finden (z.B. anhand des Dateinamens und/oder der Erweiterung) und diese exfiltrieren (herunterladen).

Sollten sensible/kompromittierende Inhalte gefunden werden, können die Cyberkriminellen diese für Lösegeldzwecke verwenden. Dieser RAT kann gespeicherte Passwörter aus der FTP-Anwendung (File Transfer Protocol) FileZilla und den Browsern Google Chrome, Mozilla Firefox und Microsoft Edge extrahieren.

Außerdem kann Spectre von diesen Browsern Verläufe, Internet-Cookies und Autofill-Daten abrufen. Die Malware kann gespeicherte Kreditkartendaten speziell aus Chrome- und Edge-Browsern auslesen. Eine weitere browserbezogene Funktion ist das Öffnen von Webseiten in Chrome und Firefox.

Der Trojaner verfügt über Keylogging-Funktionen. D.h., er kann Tastenanschläge (getippte Informationen) aufzeichnen. Mithilfe dieser Funktionen zum Informationsdiebstahl können Kriminelle verschiedene Konten, Plattformen und Dienste stehlen.

Die gestohlenen Konten können dann verwendet werden, um Malware zu verbreiten, die Kontakte des echten Besitzers um Kredite zu bitten, betrügerische Transaktionen und Online-Einkäufe durchzuführen.

Clipper/Swapper-Funktionen werden eingesetzt, um die Adressen von Kryptowährungs-Geldbörsen durch die Adressen von Kryptowährungen zu ersetzen, die den Cyberkriminellen gehören. Das heißt, wenn Benutzer versuchen, Kryptowährungstransaktionen durchzuführen, werden diese auf die Geldbörsen der Kriminellen übertragen.

Spectre kann die Adressen von Bitcoin-, Ethereum- und Monery-Kryptowährungsgeldbörsen ersetzen. Dieser RAT kann auch als "Hintertür" für andere Malware (z.B. Ransomware, Kryptoschürfer, etc.) fungieren, indem er Dateien in das System einschleust und diese anschließend ausführt.

Zusammenfassend lässt sich sagen, dass Spectre-Infektionen zu mehrfachen Systeminfektionen, schweren Datenschutzproblemen, finanziellen Einbußen und Identitätsdiebstahl führen können. Wenn bekannt ist/vermutet wird, dass Spectre (oder andere Malware) das Gerät bereits infiziert hat, muss ein Antivirenprogramm verwendet werden, um ihn unverzüglich zu entfernen.

| Name | Spectre Fernzugrifftrojaner |

| Art der Bedrohung | Trojaner, passwortstehlendes Virus, Banking-Malware, Spyware. |

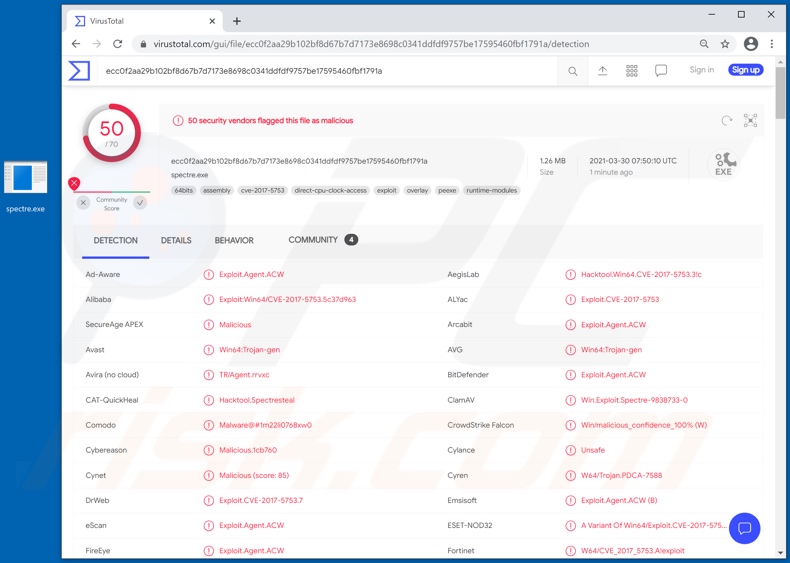

| Erkennungsnamen | Avast (Win64:Trojan-gen), BitDefender (Exploit.Agent.ACW), ESET-NOD32 (eine Variante von Win64/Exploit.CVE-2017-5753.A), Kaspersky (Exploit.Win64.CVE-2017-5753.c), Microsoft (HackTool:Win32/SpectreSteal.A!dha), vollständige Liste von Erkennungen (VirusTotal) |

| Symptome | Trojaner sind so konzipiert, dass sie sich heimlich und unbemerkt in den Computer des Opfers einschleusen und ruhig verhalten, so dass auf einem infizierten Rechner keine besonderen Symptome zu erkennen sind. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software „Cracks“. |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, der Computer des Opfers wird in ein Botnetz integriert. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Wie hat Spectre meinen Computer infiltriert?

Da Spectre RAT online zum Verkauf angeboten wird, hängt es von den Cyberkriminellen ab, wie genau er verbreitet wird.

Bösartige Programme werden häufig als normale Software/Medien getarnt oder mit diesen gebündelt und dann über nicht vertrauenswürdige Downloadkanäle (z.B. inoffizielle und kostenlose Filehosting-Webseiten, Peer-to-Peer-Tauschnetzwerke und andere Downloadprogramme von Drittanbietern) verbreitet.

Illegale Aktivierungswerkzeuge ("Cracks") und gefälschte Updates sind Paradebeispiele für Malware-verbreitende Inhalte, die typischerweise von solchen dubiosen Quellen stammen. „Cracking“-Werkzeuge können Infektionen verursachen (d.h. Malware herunterladen/installieren), anstatt lizenzierte Produkte zu aktivieren.

Gefälschte Updateprogramme infizieren Systeme, indem sie Schwachstellen veralteter Programme ausnutzen und/oder bösartige Software anstelle der versprochenen Updates installieren.

Spamkampagnen werden auch zur Verbreitung von Malware genutzt. Der Begriff bezeichnet eine Massenaktion, bei der Tausende von betrügerischen E-Mails verschickt werden. Diese Nachrichten werden in der Regel als "offiziell", "dringend", "wichtig", "vorrangig" und ähnliches bezeichnet.

Die betrügerischen E-Mails enthalten Download-Links für infektiöse Dateien, und/oder die Dateien sind einfach an die E-Mails angehängt. Virulente Dateien können in verschiedenen Formaten vorliegen, z.B. Microsoft Office und PDF-Dokumente, Archive (ZIP, RAR, etc.), ausführbare Dateien (.exe, .run, etc.), JavaScript, und so weiter.

Wenn die Dateien ausgeführt, gestartet oder anderweitig geöffnet werden, wird der Infektionsprozess ausgelöst.

Wie kann man die Installation von Malware vermeiden?

Um die Verbreitung von Malware über Spam-Mails zu vermeiden, wird dringend davon abgeraten, verdächtige oder irrelevante E-Mails zu öffnen, insbesondere solche, die Anhänge oder Links enthalten.

Außerdem sollten Sie Microsoft Office-Versionen verwenden, die nach 2010 veröffentlicht wurden. Bösartige Programme verbreiten sich auch über nicht vertrauenswürdige Downloadkanäle (z.B. inoffizielle und kostenlose Filehosting-Webseiten, Peer-to-Peer-Tauschnetzwerke und andere Drittanbieter-Downloadprogramme), illegale Software-Aktivierungswerkzeuge ("Cracking") und gefälschte Updateprogramme.

Laden Sie daher nur von offiziellen/überprüften Quellen herunter und aktivieren und aktualisieren Sie Software mit Werkzeugen/Funktionen, die von legitimen Entwicklern bereitgestellt werden.

Um die Integrität des Geräts und den Schutz der Privatsphäre des Benutzers zu gewährleisten, sollten Sie ein seriöses Antiviren-/Antispyware-Programm installieren und auf dem neuesten Stand halten. Verwenden Sie diese Programme außerdem, um Ihr System regelmäßig zu überprüfen und entdeckte/potentielle Bedrohungen zu entfernen.

Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Das Aussehen von Spectre RAT, wie er online beworben wird (GIF):

Screenshots des Spectre RAT-Verwaltungsbereichs:

Screenshots des aktualisierten Spectre RAT-Verwaltungsbereichs:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist Spectre RAT?

- SCHRITT 1. Manuelle Entfernung von Spectre RAT Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Das manuelle Entfernen von Malware ist eine komplizierte Aufgabe - normalerweise ist es das Beste, es Anti-Virus- oder Anti-Malware-Programmen zu erlauben, dies automatisch durchzuführen. Um diese Malware zu entfernen, empfehlen wir die Verwendung von Combo Cleaner Antivirus für Windows.

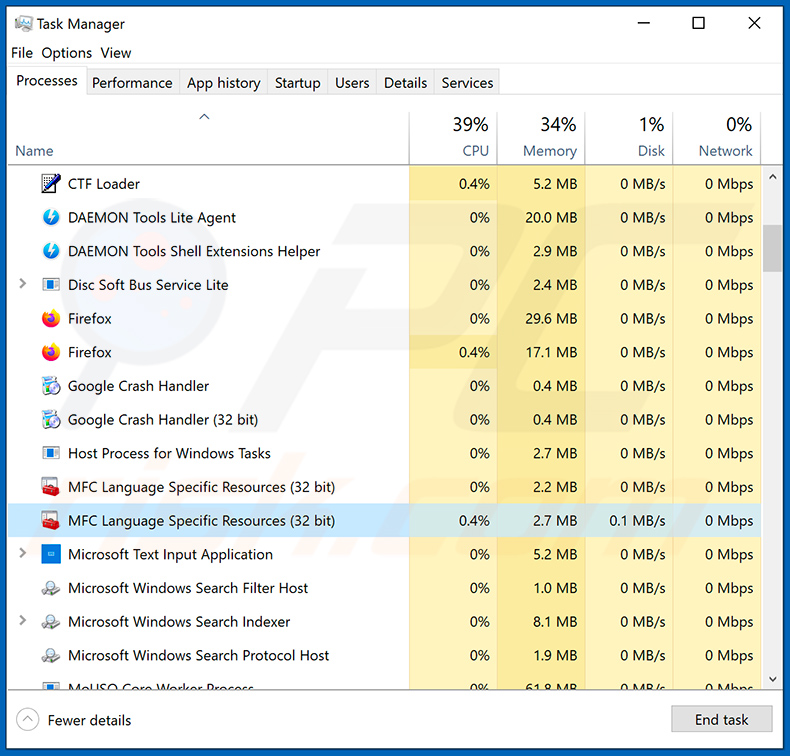

Falls Sie Malware manuell entfernen möchten, besteht der erste Schritt darin, den Namen der Malware zu identifizieren, die sie versuchen zu entfernen. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers ausgeführt wird:

Falls Sie die Liste der Programme überprüft haben, die auf Ihrem Computer laufen, wie beispielsweise mithilfe des Task-Managers und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

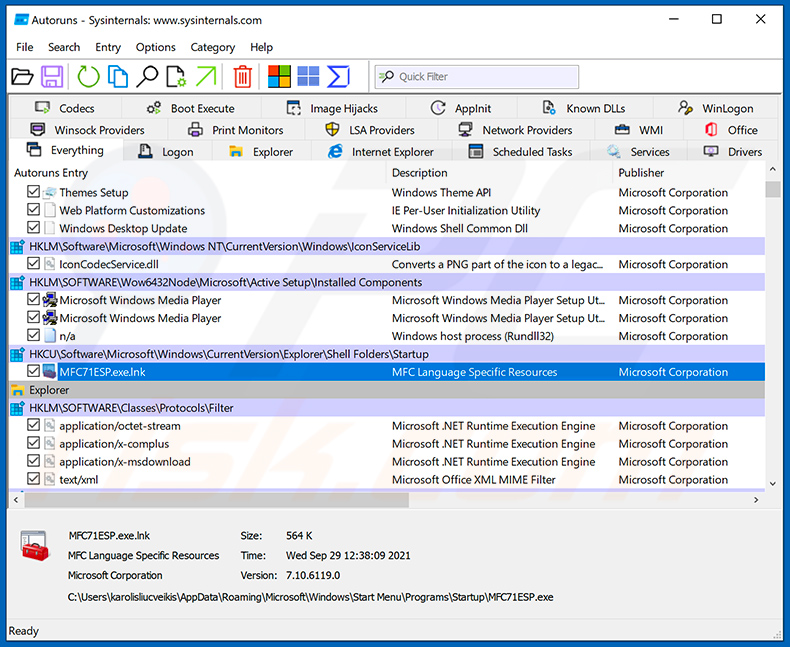

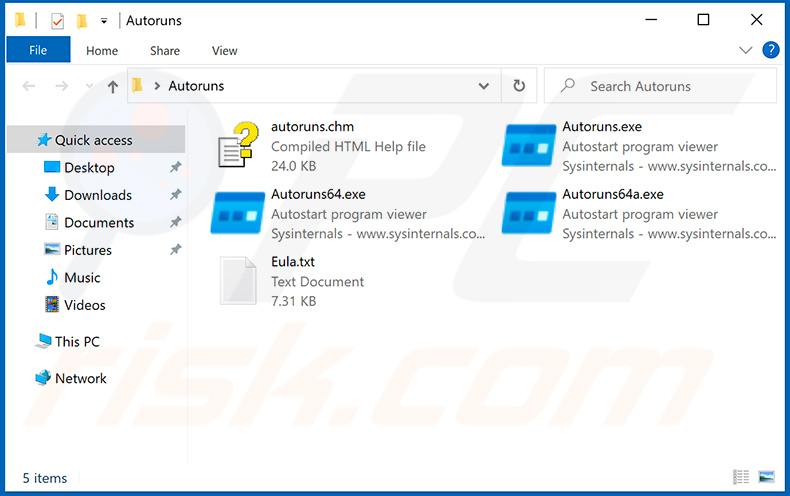

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

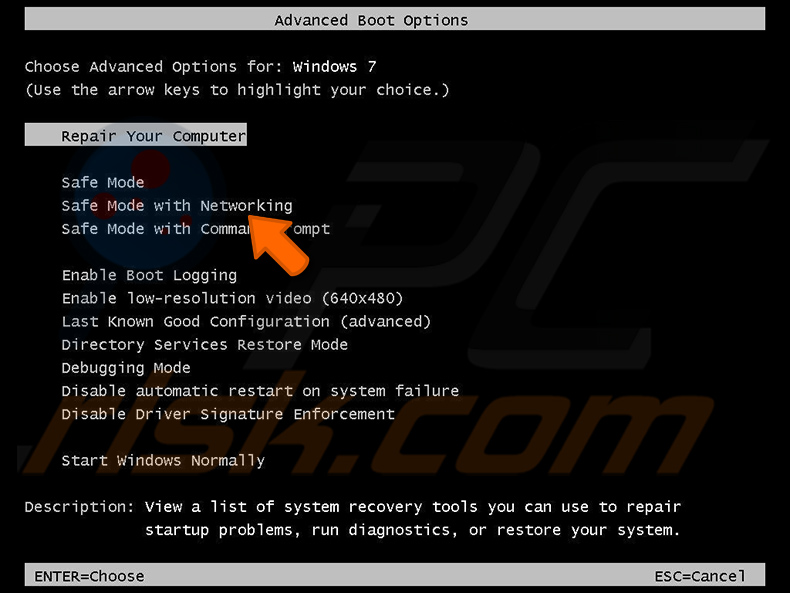

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf Neu starten, klicken Sie auf OK. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis das Menü Erweitere Windows-Optionen angezeigt wird und wählen Sie dann Den abgesicherten Modus mit Netzwerktreibern verwenden aus der Liste aus.

Ein Video, das zeigt, wie Windows 7 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

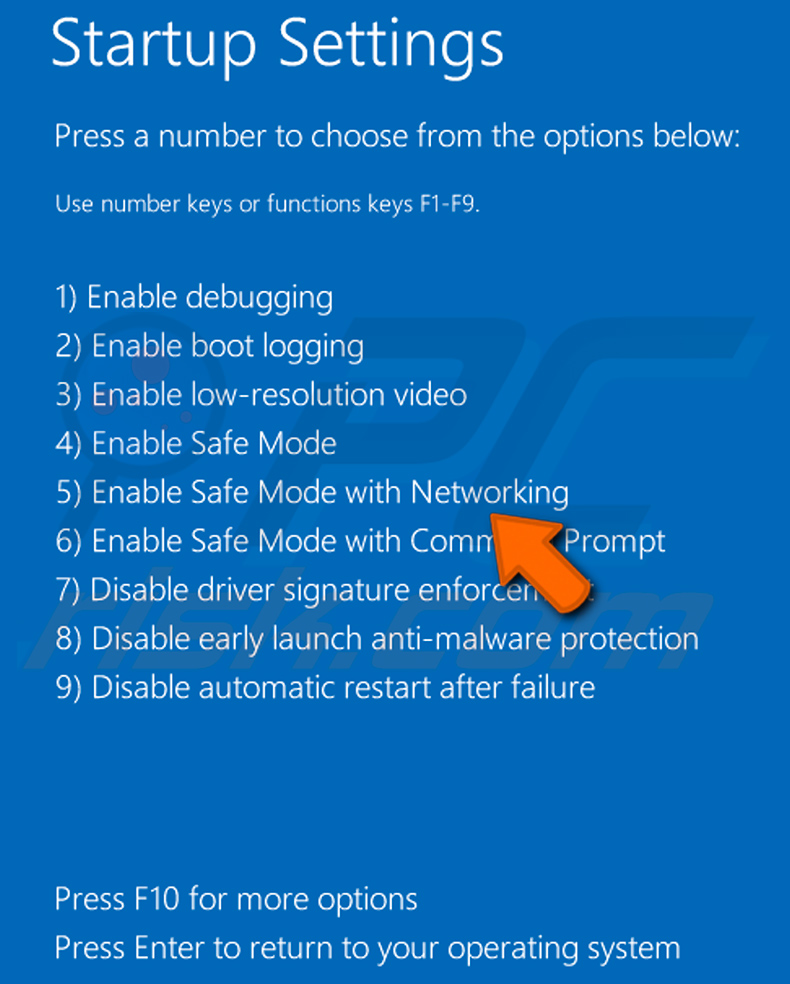

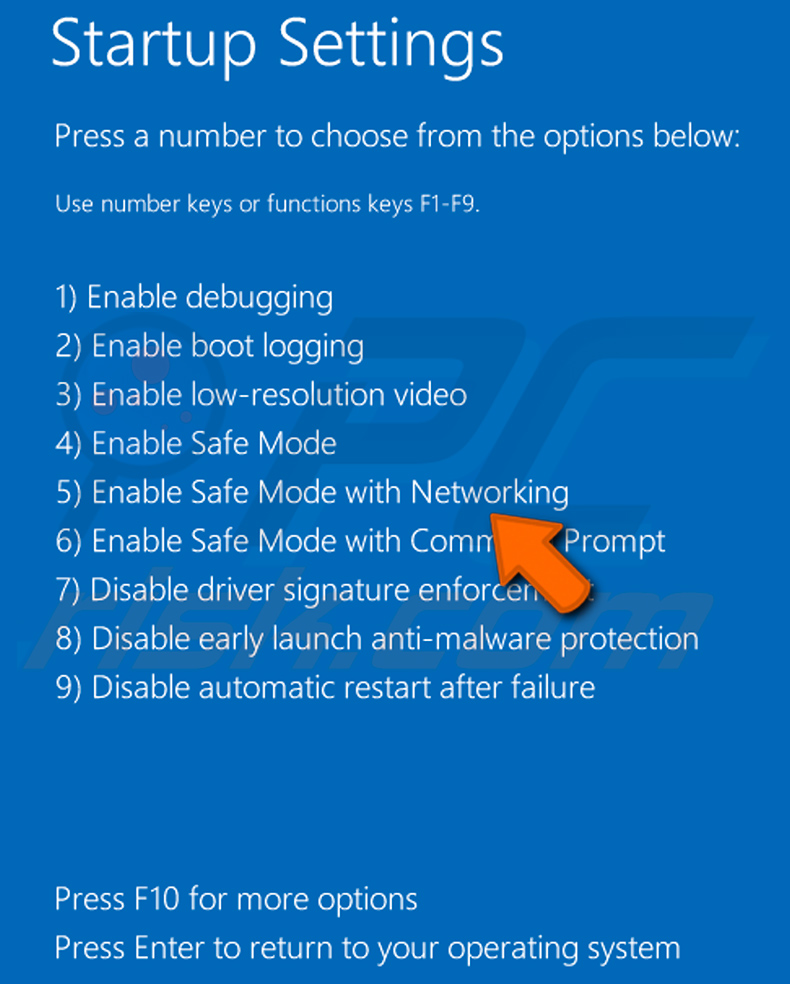

Windows 8-Benutzer: Starten Sie Windows 8 im Abgesicherten Modus mit Vernetzung - Gehen Sie zum Startbildschirm von Windows 8, geben Sie "Erweitert" ein und wählen Sie in den Suchergebnissen "Einstellungen". Klicken Sie auf "Erweiterte Startoptionen", im geöffneten Fenster "Allgemeine PC-Einstellungen" wählen Sie "Erweiterter Start".

Klicken Sie auf die Schaltfläche "Jetzt neu starten". Ihr Computer startet nun neu und zeigt das Menü "Erweiterte Startoptionen" an. Klicken Sie auf die Schaltfläche "Problembehandlung" und dann auf die Schaltfläche "Erweiterte Optionen". Klicken Sie im Bildschirm mit den erweiterten Optionen auf "Starteinstellungen".

Klicken Sie auf die Schaltfläche "Neu starten". Ihr PC wird neu gestartet und zeigt den Bildschirm "Starteinstellungen" an. Drücken Sie F5, um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Ein Video, das zeigt, wie Windows 8 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Windows 10-Benutzer: Klicken Sie auf das Windows-Logo und wählen Sie das Power-Symbol. Klicken Sie im geöffneten Menü auf "Neu starten", während Sie die Umschalttaste auf Ihrer Tastatur gedrückt halten. Klicken Sie im Fenster "Option auswählen" auf "Fehlerbehebung" und anschließend auf "Erweiterte Optionen".

Wählen Sie im erweiterten Optionsmenü "Starteinstellungen" aus und klicken Sie auf die Schaltfläche "Neu starten". Im folgenden Fenster sollten Sie auf Ihrer Tastatur auf die Taste "F5" klicken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Netzwerktreibern neu gestartet.

Ein Video, das zeigt, wie Windows 10 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

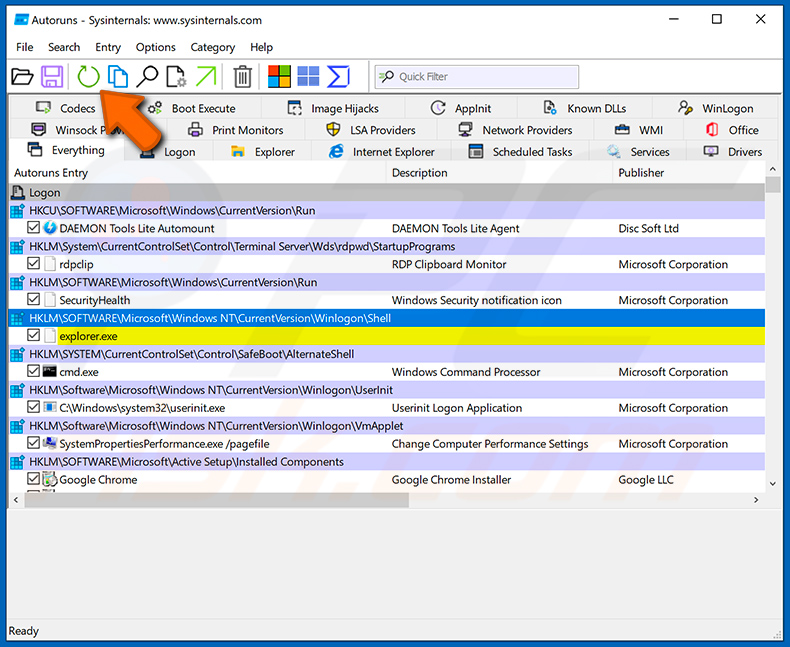

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

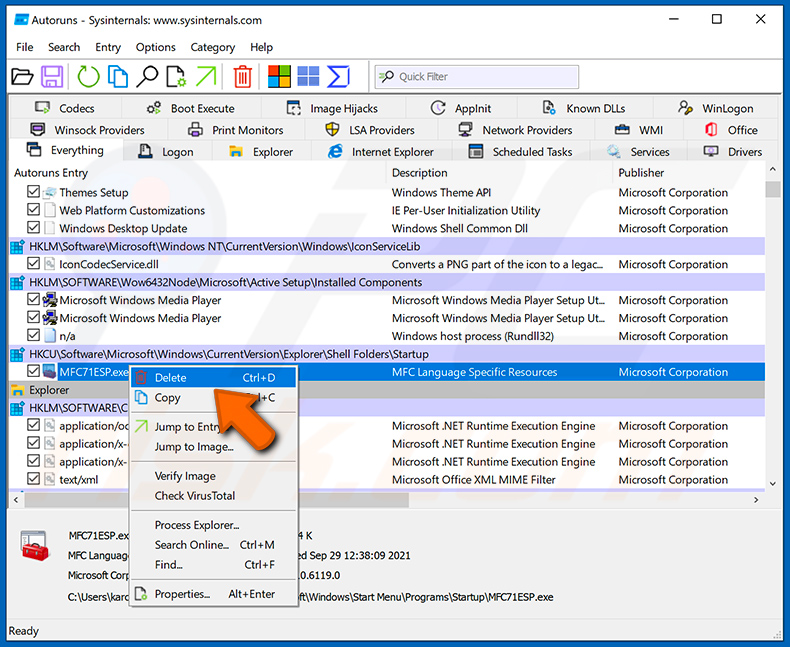

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass manche Malware Prozessnamen unter seriösen Windows-Prozessnamen versteckt. In diesem Stadium ist es sehr wichtig, das Entfernen von Systemdateien zu vermeiden. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf den Namen und wählen Sie "Löschen".

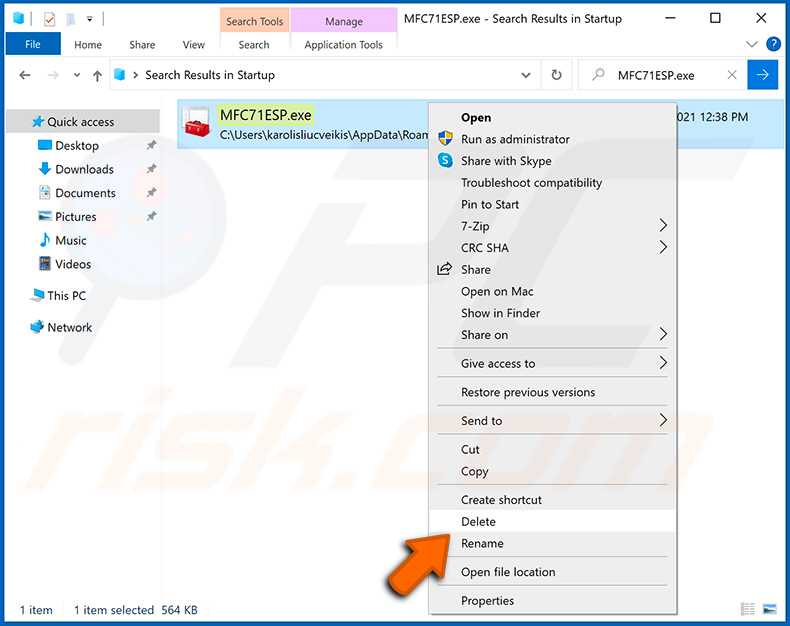

Nachdem Sie die Malware über die Anwendung Autoruns entfernt haben (dies stellt sicher, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Malware-Namen suchen. Stellen Sie sicher, dass Sie verstecke Dateien und Ordner aktivieren, bevor Sie fortfahren. Falls Sie den Dateinamen der Malware finden, dann stellen Sie sicher, ihn zu entfernen.

Starten Sie Ihren Computer im normalen Modus neu. Das Befolgen dieser Schritte sollte alle Malware von Ihrem Computer entfernen. Beachten Sie, dass die manuelle Entfernung erweiterte Computerkenntnisse voraussetzt. Wenn Sie diese Fähigkeiten nicht haben, überlassen Sie die Entfernung den Antivirus- und Anti-Malware-Programmen.

Diese Schritte funktionieren bei erweiterten Malware-Infektionen womöglich nicht. Wie immer ist es am Besten, Infektionen zu vermeiden, anstatt Malware später zu entfernen. Um Ihren Computer sicher zu halten, installieren Sie die neuesten Betriebssystem-Updates und benutzen Sie Antivirus-Software. Um sicherzugehen, dass Ihr Computer keine Malware-Infektionen aufweist, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows.

Häufig gestellte Fragen (FAQ)

Mein Computer ist mit Spectre RAT infiziert. Sollte ich mein Speichergerät formatieren, um es loszuwerden?

Diese Malware kann mit Antivirensoftware oder manuell entfernt werden (indem Sie die Schritte in unserer Entfernungsanleitung oben befolgen).

Was sind die größten Probleme, die Malware verursachen kann?

Malware kann dazu verwendet werden, Dateien zu verschlüsseln, Identitäten und Geld zu stehlen, zusätzliche Malware einzuschleusen, Kryptowährungen zu schürfen, Computer zu Botnetzen hinzuzufügen, Betriebssysteme zu beschädigen und vieles mehr.

Was ist der Zweck von Spectre RAT?

Spectre ist ein Fernzugriffstrojaner, der es Cyberkriminellen ermöglicht, verschiedene Aufgaben auf infizierten Computern durchzuführen. Er kann Tastenanschläge protokollieren (Tastatureingaben aufzeichnen), Dateien von infizierten Computern herunterladen, Passwörter (und andere Informationen) aus Internetbrowsern extrahieren, in der Zwischenablage gespeicherte Kryptowährungsgeldbörsen mit denen von Cyberkriminellen ersetzen, andere Malware auf Computern einschleusen und vieles mehr.

Wie hat eine Malware meinen Computer infiltriert?

In den meisten Fällen werden Computer über E-Mails (bösartige Links oder Anhänge), Dateien, die von unzuverlässigen Quellen heruntergeladen werden (z.B. P2P-Netzwerke, betrügerische Seiten, kostenlose Datei-Hosting-Webseiten), bösartige Installationsprogramme für geknackte Software und Cracking-Werkzeuge, gefälschte Software-Aktualisierungswerkzeuge, etc. infiziert. Bedrohungsakteure haben Erfolg, wenn Benutzer Malware selbst herunterladen und ausführen.

Wird Combo Cleaner mich vor Malware schützen?

Ja, Combo Cleaner kann fast alle bekannten Malware erkennen und entfernen. Hochwertige Malware versteckt sich in der Regel tief im System. Aus diesem Grund müssen Computer, die mit hochwertiger Malware infiziert sind, mit einer vollständigen Systemüberprüfung gescannt werden.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden