So deinstalliert man Jupyter Malware vom Betriebssystem

TrojanerAuch bekannt als: Jupyter Information-Stealer

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist Jupyter?

Jupyter ist der Name einer Malware, die als Anzeigen-Informations-Stealer fungiert und über die Fähigkeiten eines Backdoor-Trojaners verfügt. Sie kann verwendet werden, um sensible Informationen von bestimmten Browsern zu stehlen, Computer mit zusätzlicher Malware zu infizieren, PowerShell-Scripts, Befehle und Hollow Processes auszuführen.

Wenn es Grund zu der Annahme gibt, dass Jupyter bereits auf dem Betriebssystem installiert ist, sollte sie sofort deinstalliert werden.

Jupyter kann verwendet werden, um vertrauliche Informationen von Chromium-, Firefox- und Chrome-Browsern zu stehlen. Normalerweise visieren Cyberkriminelle Daten wie Logindaten (Benutzernamen, E-Mail-Adressen, Passwörter), Autovervollständigungs-Daten, Cookies, Zertifikate, Kreditkartendaten und/oder andere Informationen an, die für bösartige Zwecke missbraucht werden könnten.

Zum Beispiel, um Identitäten, persönliche Konten zu stehlen, betrügerische Käufe, Transaktionen zu tätigen und so weiter. Außerdem können Cyberkriminelle Jupyter verwenden, um zusätzliche unerwünschte, bösartige Software zu installieren. Zum Beispiel Ransomware, Kryptowährungs-Miner, andere Arten von Trojanern.

Wie in der Einleitung erwähnt, kann diese Malware auch verwendet werden, um PowerShell-Scripts, Befehle, Hollow Processes auszuführen (ihre Backdoor-Fähigkeiten zu verwenden).

| Name | Jupyter Information-Stealer |

| Art der Bedrohung | Gestohlene Informationen, Backdoor-Trojaner, passwortstehlender Virus |

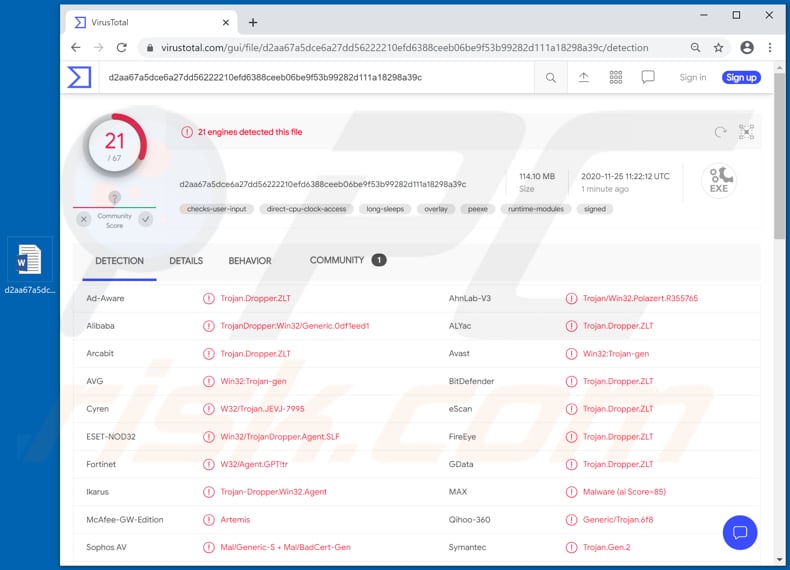

| Erkennungsnamen | Avast (Win32:Trojan-gen), BitDefender (Trojan.Dropper.ZLT), ESET-NOD32 (Win32/TrojanDropper.Agent.SLF), Symantec (Trojan.Gen.2), Vollständige Liste (VirusTotal) |

| Symptome | Trojaner werden entwickelt, um den Computer des Opfers heimlich zu infiltrieren und ruhig zu bleiben und daher sind auf einer infizierten Maschine keine bestimmten Symptome klar erkennbar. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbeanzeigen, Social Engineering, Software-"Cracks". |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, der Computer des Opfers wurde einem Botnetz hinzugefügt. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Zusammenfassend lässt sich sagen, dass Opfer des Jupiter-Angriffs finanzielle und Datenverluste erleiden, den Zugriff auf persönliche Konten verlieren, Opfer von Identitätsdiebstahl werden, andere Malware mit anderen Fähigkeiten auf ihren Computern installiert haben, auf Probleme im Zusammenhang mit dem Online-Datenschutz, der Browsersicherheit und/oder andere Probleme haben könnten.

Einige Beispiele für bösartige Programme, die Jupyter mehr oder weniger ähnlich sind, sind FickerStealer, MoistStealer und Jeefo.

Wie hat Jupyter meinen Computer infiltriert?

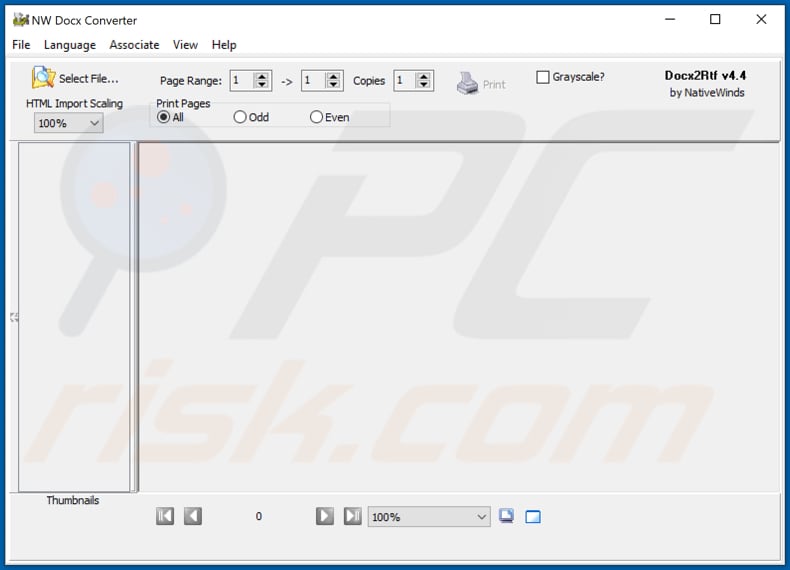

Untersuchungen zeigen, dass die Installationsprogramme von Jupyter verbreitet werden, indem sie als die Installationsprogramme für einige Arten von seriöser Software (Docx2Rtf, Magix Photo Manager) getarnt werden. Es ist jedoch nicht bekannt, welche genaue Methode oder Methoden Cyberkriminelle verwenden, um Benutzer zum Herunterladen und Ausführen dieser Installationsprogramme zu verleiten.

Normalerweise wird Malware mithilfe von Malspam-E-Mails, nicht vertrauenswürdigen Daten- und Software-Downloadquellen, gefälschten Software-Aktualisierungswerkzeugen und inoffiziellen Aktivierungs-("Cracking")-Werkzeugen verbreitet.

Es kommt häufig vor, dass Cyberkriminelle E-Mails mit in ihnen enthaltenen bösartigen Dateien (Anhängen) oder Download-Links für bösartige Dateien versenden. Sie versuchen, Empfänger dazu zu verleiten, eine bösartige Datei zu öffnen, die entwickelt wurde, um Malware zu installieren, indem sie solche E-Mails als wichtig, offiziell, seriös tarnen.

Beispiele für Dateien, die Cyberkriminelle ihren E-Mails anhängen, sind bösartige Microsoft Office-Dokumente, PDF-Dokumente, Archivdateien wie ZIP, RAR, ausführbare Dateien (wie .exe), JavaScript-Dateien.

Darüber hinaus können bösartige Programme über Peer-to-Peer-Netzwerke wie Torrent Clients, eMule, Freeware-Download-Webseiten, kostenlose File-Hosting-Webseiten, Downloadprogramme Dritter und andere ähnliche Downloadquellen verbreitet werden.

Cyberkriminelle haben Erfolg, wenn Benutzer bösartige Dateien herunterladen und ausführen. Um dies zu erreichen, tarnen sie diese Dateien als seriös, gewöhnlich. Gefälschte/inoffizielle Aktualisierungswerkzeuge infizieren Systeme, indem sie Bugs, Fehler der veralteten Software ausnutzen oder indem sie bösartige Software anstelle von Updates, Fixes für die installierte installieren.

Inoffizielle Software-Aktualisierungswerkzeuge können, falls sie verwendet werden, um lizensierte Software zu aktivieren, Computer stattdessen mit Malware infizieren. Es kommt häufig vor, dass Cyberkriminelle solche Werkzeuge verwenden, um Benutzer, die bereit sind, die Aktivierung von Software zu umgehen, dazu zu verleiten, Malware zu installieren.

Wie kann die Installation von Malware vermieden werden?

Installierte Software muss mithilfe von Werkzeugen oder eingebauten Funktionen aktualisiert und aktiviert werden, die von ihren offiziellen Entwicklern zur Verfügung gestellt werden. Keines der inoffiziellen Werkzeugen Dritter sollte dafür verwendet werden - sie können zur Installation von Malware entwickelt worden sein.

Ein weiteres Problem bei inoffiziellen Aktivierungswerkzeugen besteht darin, dass es nicht legal ist, sie zum Aktivieren von jeglichen lizensierten Programmen zu verwenden (genauso wie das Verwenden von Installationsprogrammen für raubkopierte Software).

Darüber hinaus sollten Anhänge und Webseiten-Links in irrelevanten E-Mails, die von unbekannten, verdächtigen Adressen empfangen werden, ebenfalls nicht geöffnet werden - es kommt häufig vor, dass E-Mails dieser Art verwendet werden, um Malware zu übermitteln.

Software und Dateien sollten von offiziellen Webseiten und über direkte Links heruntergeladen werden. Andere Quellen, Werkzeuge (Beispiele wurden im vorherigen Absatz erwähnt) können auch verwendet werden, um bösartige Dateien/Programme zu verbreiten.

Daher sollten jegliche Dateien und Programme ausschließlich von offiziellen Webseiten und über direkte Links heruntergeladen werden. Darüber hinaus sollte das Betriebssystem mithilfe einer namhaften Anti-Virus- oder andere Spyware-Suite regelmäßig auf Bedrohungen untersucht werden.

Falls Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um infiltrierte Malware automatisch zu beseitigen.

Software (Docx2Rtf), die nach dem Ausführen einer bösartigen Datei gestartet wird, die zur Verbreitung der Malware Jupyter verwendet wird:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist Jupyter?

- SCHRITT 1. Manuelle Entfernung von Jupyter Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung einer Bedrohung ist eine komplizierte Aufgabe und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner Antivirus für Windows zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "F5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden