So entfernen Sie den Ratty Fernzugrifftrojaner (RAT) vom Betriebssystem

TrojanerAuch bekannt als: Ratty Fernzugrifftrojaner

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist der Ratty RAT?

Ratty ist ein bösartiges Programm, das als Remote Access Tool (RAT) eingestuft wird. Falls für bösartige Zwecke verwendet, werden RATS als Remote Access Trojans bezeichnet.

Die Malware Ratty ist ein Open Source-Java-RAT. Dieser Trojaner wurde auf der Softwareentwicklungsplattform GitHub zur Verfügung gestellt und in HackForums stark unterstützt. Irgendwann während der Jahre 2016/2017 löschte Rattys ursprünglicher Uploadprogramm sein Repository, es existieren jedoch noch mehrere Klone (möglicherweise andere Varianten) von Ratty.

Remote Access-Trojaner ermöglichen den Fernzugriff und die Kontrolle über infizierte Geräte. Diese bösartigen Programme können eine Vielzahl an Funktionen haben, die einen gleichermaßen breitgefächerten Missbrauch ermöglichen. RATs sind sehr gefährlich und daher müssen alle Infektionen sofort beseitigt werden.

Fernzugriff-Trojaner können eine maßgebliche Kontrolle über eine infizierte Maschine haben und in einigen Fällen die Kontrolle auf Benutzerebene gewähren. Normalerweise können diese Trojaner mit der Windows-Registrierungsdatenbank interagieren und diese verwalten, die Informationen (z. B. Einstellungen, Optionen, Werte und andere Details) zu auf dem Betriebssystem installierter Software und Hardware enthält.

Aus diesem Grund können RATs System- und persönliche Dateien verwalten (d.h. betrachten, umbenennen, kopieren, löschen). Sie können sogar Gerätesoftware und Hardware manipulieren.

Die bösartigen Programme können auf Dateien/Anwendungen zugreifen, sie ausführen, betreiben und deren Prozesse beenden. Sie können über angeschlossene oder integrierte Mikrofone/Kameras spionieren (z.B. Audio/Video live streamen oder aufnehmen).

Das Aufzeichnen und/oder Beziehen von Standbildern (d.h. Screenshots) des Bildschirms ist ebenfalls eine Funktion von dieser Art von Malware. RATs können häufig auf dem System gespeicherte Daten herausschleusen (herunterladen) und einige können sie infiltrieren (hochladen).

Falls bösartige Software in der Lage ist, Dateien zu infiltrieren und sie auszuführen, kann dies Ketteninfektionen (d.h. Download/Installation von zusätzlicher Malware) verursachen. Ebenso wie die Fähigkeit, gespeicherte Inhalte herunterzuladen, verfügen Remote Access-Trojaner häufig über andere Funktionen, die speziell auf den Diebstahl von Informationen ausgerichtet sind.

Keylogging (d.h. das Aufzeichnen von Tastenanschlägen) ist eine gängige Funktion und die Fähigkeit, gespeicherte/aufbewahrte Anmeldeinformationen (d.h. IDs, Benutzernamen und Kennwörter) aus Browsern und anderen Anwendungen zu extrahieren. Falls die gespeicherten/aufgezeichneten Inhalte besonders sensibel und/oder kompromittierend sind, können sie zur Erpressung verwendet werden.

Verschiedene Online-Konten werden insbesondere von Cyberkriminellen anvisiert. Gestohlene E-Mail-, Social Networking-/Medien- und andere Kommunikationskonten können von Kriminellen verwendet werden, um nach Krediten von Kontakten/Freunden zu bitten und um Malware zu verbreiten, indem unter der Gestalt des rechtmäßigen Besitzers infektiöse Dateien zu teilen.

Konten, die sich mit Finanzinformationen befassen (z.B. Banking, E-Commerce, Geldtransfers und andere), können für betrügerische Transaktionen und für das Durchführen von Online-Einkäufen verwendet werden. Zusammenfassend kann gesagt werden, dass Infektionen von Ratty zu erheblichen Schäden an Geräten und Daten, finanziellen Verlusten, schwerwiegenden Problemen bei der Privatsphäre und Identitätsdiebstahl führen können.

Falls vermutet wird/es bekannt ist, dass der RAT Ratty (oder andere Malware) das System bereits infiziert hat, dann verwenden Sie Anti-Virus-Software, um ihn unverzüglich zu entfernen.

| Name | Ratty Fernzugrifftrojaner |

| Art der Bedrohung | Trojaner, Passwortstehlender Virus, Banking-Malware, Spyware. |

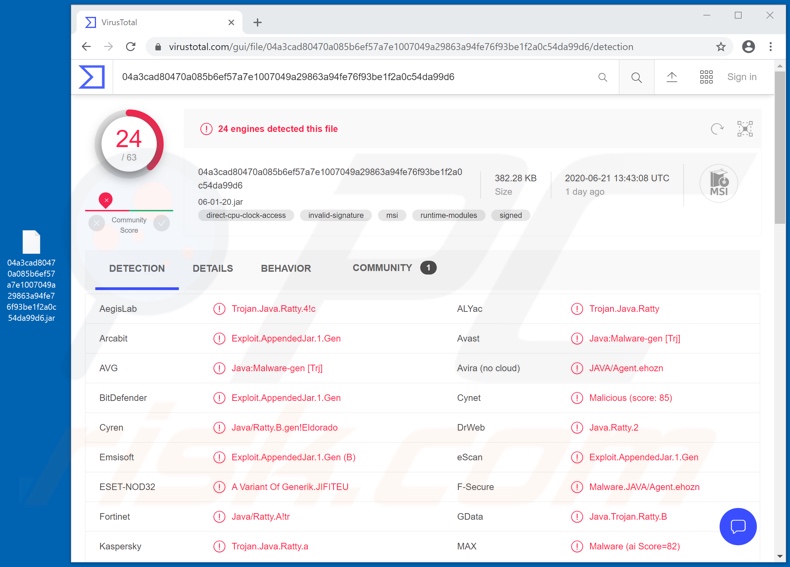

| Erkennungsnamen | Avast (Java:Malware-gen [Trj]), BitDefender (Exploit.AppendedJar.1.Gen), ESET-NOD32 (eine Variante von Generik.JIFITEU), Kaspersky (Trojan.Java.Ratty.a), vollständige Liste (VirusTotal) |

| Symptome | Trojaner werden entwickelt, um den Computer des Opfers heimlich zu infiltrieren und ruhig zu bleiben und daher sind auf einer infizierten Maschine keine bestimmten Symptome klar erkennbar. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbeanzeigen, Social Engineering, Software-"Cracks". |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, der Computer des Opfers wurde einem Botnetz hinzugefügt. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

VanTom, DarkTrack, EpicSplit, Hupigon und Luminosity sind einige Beispiele für andere RATs. Wie bereits erwähnt, können diese bösartigen Programme multifunktional sein und eine besonders ernsthafte Bedrohung für die Sicherheit von Geräten/Benutzern darstellen.

Unabhängig davon, wie Malware agiert, ist der Zweck identisch: Einnahmen für die Cyberkriminellen zu generieren. Daher erfordern alle Malware-Infektionen eine sofortige Entfernung.

Wie hat Ratty meinen Computer infiltriert?

Zu den primären Malware-Verteilungstechniken gehören Spam-Kampagnen, illegale Aktivierungswerkzeuge ("Cracks"), gefälschte Updates und zweifelhafte Download-Kanäle. "Spam-Kampagnen" sind Operationen, in deren Zuge massenweise irreführende/betrügerische E-Mails versendet werden.

Diese Briefe werden normalerweise als "offiziell", "dringend", "wichtig" und so weiter getarnt. Diesen E-Mails wurden infektiöse Dateien angehängt oder sie wurden in ihnen verlinkt.

Bösartige Dateien können in verschiedenen Formaten auftreten (z.B. Archiven, ausführbaren Dateien, Microsoft Office- und PDF-Dokumenten, JavaScript usw.) und wenn sie ausgeführt, betrieben oder sonstwie geöffnet werden, wird der(die Infektionsprozess/-kette eingeleitet.

Anstatt lizenzierte Produkte zu aktivieren, können illegale "Cracking"-Werkzeuge Malware herunterladen/installieren. Gefälschte Aktualisierungsprogramme verursachen Infektionen, indem sie Fehler veralteter Produkte ausnutzen und/oder einfach bösartige Programme anstelle der versprochenen Aktualisierungen installieren.

Malware wird häufig versehentlich von nicht vertrauten Quellen, wie beispielsweise inoffiziellen und kostenlosen File-Hosting-Webseiten, Peer-to-Peer-Sharing-Netzwerken und anderen Downloadprogrammen Dritter heruntergeladen.

Wie kann die Installation von Malware vermieden werden?

Um Systeminfektionen durch Malware zu vermeiden, die über Spam-Kampagnen verbreitet wird. Öffnen Sie keine verdächtigen oder irrelevanten E-Mails, insbesondere nicht jene mit irgendwelchen in ihnen zu findenden Anhängen oder Links.

Verwenden Sie offizielle und verifizierte Downloadkanäle. Es ist ebenfalls wichtig, Produkte immer mithilfe von Werkzeugen/Funktionen zu aktivieren und zu aktualisieren, die von echten Entwicklern bereitgestellt wurden.

Illegale Aktivierungs-("Cracking")-Werkzeuge und Aktualisierungsprogramme Dritter dürfen nicht verwendet werden, da sie häufig bösartige Software verbreiten. Um die Integrität von Geräten und Sicherheit von Benutzern sicherzustellen, ist es von herausragender Bedeutung, eine namhafte Anti-Virus-Software installiert zu haben.

Dies muss auf dem neuesten Stand gehalten, verwendet werden, um regelmäßige Systemscans durchzuführen und erkannte Bedrohungen/Probleme zu entfernen. Falls Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um infiltrierte Malware automatisch zu beseitigen.

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist Ratty?

- SCHRITT 1. Manuelle Entfernung von Ratty Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung einer Bedrohung ist eine komplizierte Aufgabe und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner Antivirus für Windows zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "F5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden