Vertrauen Sie keiner Phishing E-Mail bezüglich einer gesperrten Apple ID

Mac VirusAuch bekannt als: Mögliche Malware-Infektionen

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist Apple ID email scam?

In der Regel geben sich Cyberkriminelle (Betrüger), die hinter Phishing-E-Mails stecken, als seriöse Firmen, Organisationen oder Entitäten aus, mit dem Zweck, nichtsahnende Personen dazu zu verleiten, sensible Informationen zur Verfügung zu stellen. Die meisten von ihnen visieren Kreditkartendaten und Login-Daten (z.B. Benutzernamen, E-Mail-Adressen, Passwörter) für verschiedene persönliche Konten an.

Es kommt häufig vor, dass Phishing-E-Mails einen Link enthalten, der entwickelt wurde, um eine betrügerische Webseite zu öffnen, auf der Besucher darum gebeten werden, persönliche Informationen einzugeben. Diese Phishing-E-Mail wird verwendet, um Empfänger dazu zu verleiten, einige ihrer Apple ID-Kontoinformationen und bankbezogene Details zur Verfügung zu stellen.

Betrüger hinter dieser Phishing-E-Mail behaupten, dass die Apple ID des Empfängers von einem nicht autorisierten Gerät aus verwendet wird und gesperrt (blockiert) wird, um zu verhindern, dass es in Zukunft verwendet wird. Ihr Hauptziel besteht darin, einen Empfänger dazu zu verleiten zu glauben, dass Apple ID nicht zugänglich sein wird, bis deren Informationen aktualisiert wurden, was angeblich über die zur Verfügung gestellte Webseite ("Jetzt Aktualisieren"-Hyperlink) durchgeführt werden kann.

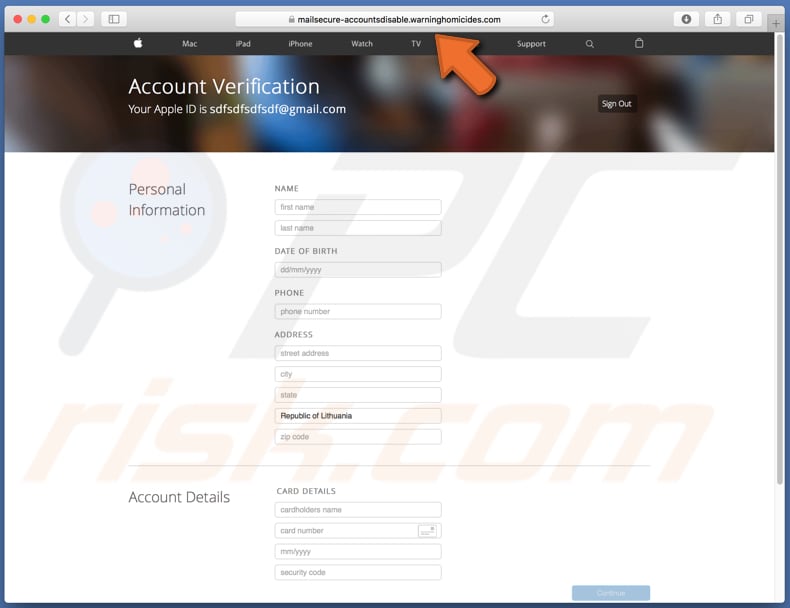

Darüber hinaus behaupten Betrüger, dass das Konto dauerhaft gesperrt wird, wenn ein Empfänger die Informationen zur Apple ID nicht innerhalb von 24 aktualisiert. Die zur Verfügung gestellte gefälschte Apple ID-Login-Webseite bittet darum, die Apple ID (E-Mail-Adresse) einzugeben und dann Daten wie den Vor- und Nachnamen, das Geburtsdatum, Telefonnummer, Adresse (Straße, Stadt, Staat/Bundesland, Postleitzahl) und Kreditkartendaten wie den Namen des Karteninhabers, die Kreditkartennummer, das Ablaufdatum und den Sicherheitscode (CVV-Nummer) zur Verfügung zu stellen.

Normalerweise versuchen Cyberkriminelle, solche Details zu extrahieren, um sie an Dritte (andere Cyberkriminelle) zu verkaufen, sie zu verwenden, um nicht autorisierte Transaktionen, Einkäufe zu tätigen, Identitäten zu stehlen. Es ist wichtig, sich daran zu erinnern, dass die offizielle Apple ID-Seite (appleid.apple.com) nicht um Kreditkartendaten bittet, um das Konto wiederherzustellen oder zu aktualisieren.

Andere gefälschte Apple-Seiten könnten darum bitten, andere sensible Informationen zur Verfügung zu stellen. In jedem Fall sollten keiner der Seiten mit verdächtigen URLs vertraut werden, insbesondere wenn sie darum bitten, persönliche Informationen zur Verfügung zu stellen.

| Name | Mögliche Malware-Infektionen |

| Art der Bedrohung | Phishing, Betrug, Mac-Malware, Mac-Virus |

| Falsche Behauptung | Die Apple ID wird von einem anderen Gerät verwendet |

| Symptome | Nicht autorisierte Online-Einkäufe, Transaktionen, geänderte Online-Konto-Passwörter |

| Verbreitungsmethoden | Betrügerische E-Mails, die sich als Briefe von Apple bezüglich blockierter Apple ID ausgeben |

| Schaden | Verlust sensibler privater Informationen, Geldverlust, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Weitere Beispiele für Phishing-E-Mails, die verwendet werden, um Empfänger dazu zu verleiten, sensible Informationen zur Verfügung zu stellen, sind "Monthly Email Validation Email Scam", "Upgrade Account Email Scam" und "Inode Quota Exceeded Email Scam". Es ist wichtig zu erwähnen, dass Cyberkriminelle durch den Zugriff auf ein Konto auch auf andere Konten zugreifen könnten.

Sie könnten dies tun, wenn diese anderen Konten dieselben Anmeldeinformationen haben. In solchen Fällen wird Benutzern kompromittierter Konten dringend empfohlen, ihre anderen Kennwörter so bald wie möglich zu ändern.

Ein weiteres wichtiges Detail ist, dass Cyberkriminelle E-Mails nicht nur zum Extrahieren persönlicher Informationen, sondern auch zur Übermittlung von Malware verwenden können.

Wie hat E-Mail-Virus meinen Computer infiziert?

E-Mails, die Cyberkriminelle verwenden, um bösartige Software zu übermitteln, wurde eine bösartige Datei angehängt oder die enthalten einen Download-Links für eine bösartige Datei. In jedem Fall besteht der Hauptzweck dieser E-Mails darin, Empfänger dazu zu verleiten, eine bösartige Datei (normalerweise als wichtiges, offizielles Dokument getarnt) herunterzuladen und zu öffnen.

Spam-Kampagnen, die verwendet werden, um bösartige Software zu übermitteln, werden Malspam-Kampagnen genannt. In den meisten Fällen verwenden CyberCyberkriminelle bösartige Microsoft Office-Dokumente, PDF-Dokumente, JavaScript-Dateien, ausführbare Dateien (wie .exe, .run) oder Archivdateien (z.B. ZIP, RAR), um über E-Mail Malware zu übermitteln.

Es ist nennenswert, dass nicht alle Dateien in Malspam-E-Mails direkt Malware installieren, nachdem sie geöffnet werden. Beispielsweise installieren Dokumente, die mit Microsoft Office 2010 und späteren Versionen geöffnet werden Computer nicht, es sei denn, Benutzer aktivieren das Bearbeiten/Inhalte (Makrobefehle). Ältere MS Office-Versionen verfügen jedoch nicht über den Modus "Geschützte Ansicht", welcher Malware daran hindert, installiert zu werden, sobald ein bösartiges Dokument geöffnet wird.

Wie kann die Installation von potenziell unerwünschten, bösartigen Anwendungen vermieden werden?

Installierte Software und Programme muss/müssen mithilfe von Werkzeugen oder Funktionen aktualisiert oder aktiviert werden, die ihre offiziellen Entwickler entwickelt haben. Es ist niemals sicher, Software mithilfe von Werkzeugen Dritter zu aktualisieren oder zu aktivieren - sie können mit Malware (die verwendet wird, um bösartige Programme zu verbreiten) gebündelt werden (und werden dies häufig auch).

Außerdem ist es gegen das Gesetz, lizensierte Software mithilfe von inoffiziellen Werkzeugen zu aktivieren. Dateien, die irrelevanten E-Mails angehängt wurden, die von unbekannten, verdächtigen Adressen aus empfangen wurden, sollten ignoriert werden.

Dasselbe gilt für Webseiten-Links in E-Mails dieser Art. Es kommt häufig vor, dass solche E-Mails wie offizielle, wichtige Briefe von seriösen Unternehmen und so weiter aussehen.

Sie werden jedoch häufig von Cyberkriminellen mit dem Ziel versendet, Malware zu übermitteln. Programme, Dateien sollten von offiziellen, seriösen Webseiten heruntergeladen werden.

Downloadprogramme (und Installationsprogramme) Dritter, inoffizielle Seiten, Peer-to-Peer-Netzwerke wie Torrent Clients, eMule (und andere Netzwerke dieser Art), kostenlose File-Hosting-Seiten und so weiter sind keine sicheren Quellen zum Herunterladen von Programmen.

Außerdem sollte ein Computer regelmäßig auf Bedrohungen gescannt werden, dies sollte mithilfe einer namhaften Anti-Virus- oder Anti-Spyware-Software geschehen. Falls Ihr Computer bereits mit PUAs infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um sie automatisch zu beseitigen.

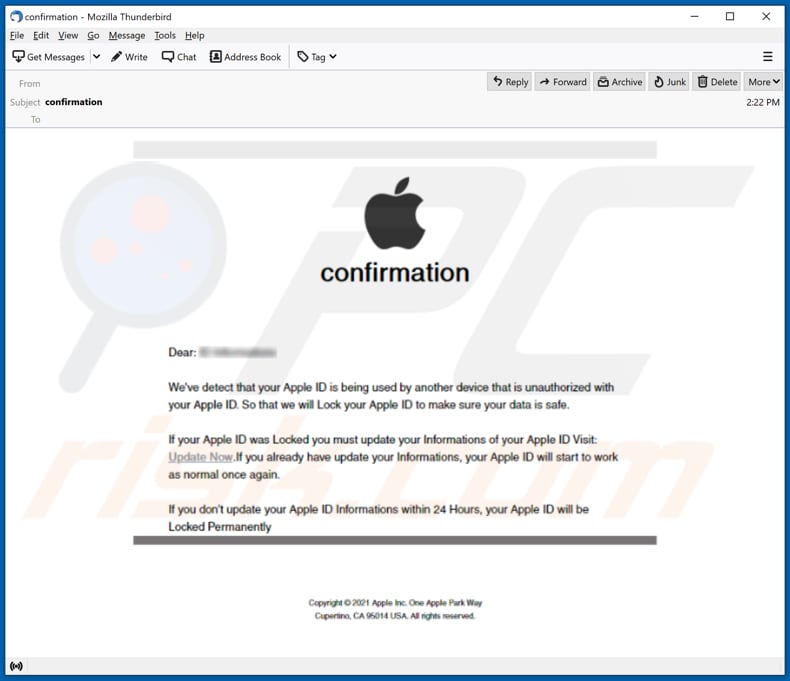

Text in der Apple ID-Phishing-E-Mail:

Subject: confirmation

confirmation

Dear: -We've detect that your Apple ID is being used by another device that is unauthorized with your Apple ID. So that we will Lock your Apple ID to make sure your data is safe.

If your Apple ID was Locked you must update your Informations of your Apple ID Visit:

Update Now.If you already have update your Informations, your Apple ID will start to work as normal once again.If you don't update your Apple ID Informations within 24 Hours, your Apple ID will be Locked Permanently.

Copyright © 2021 Apple Inc. One Apple Park Way

Cupertino, CA 95014 USA. All rights reserved.

Screenshot der gefälschten Apple ID-Anmelde-Webseite:

Screenshot der gefälschten Apple ID-Webseite, die darum bittet, persönliche Informationen zur Verfügung zu stellen, um das Konto zu aktualisieren:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist Apple ID email scam?

- SCHRITT 1. Mit PUAs verwandte Dateien und Ordner von OSX entfernen.

- SCHRITT 2. Betrügerische Erweiterungen von Safari entfernen.

- SCHRITT 3. Betrügerische Add-ons von Google Chrome entfernen.

- SCHRITT 4. Potenziell unerwünschte Plug-ins von Mozilla Firefox entfernen.

Das Video zeigt, wie man Adware und Browserentführer von einem Mac Computer entfernt:

Entfernung potenziell unerwünschter Anwendungen:

Potenziell unerwünschte Anwendungen von Ihrem "Anwendungen" Ordner entfernen:

Klicken Sie auf das Finder Symbol. Im Finder Fenster, wählen Sie "Anwendungen". Im Anwendungsordner, suchen Sie nach “MPlayerX”, “NicePlayer”, oder anderen verdächtigen Anwendungen und ziehen sie diese in den Papierkorb. Nachdem Sie die potenziell unerwünschte(n) Anwendung(en) entfernt haben, die online Werbung verursachen, scannen Sie Ihren Mac auf verbleibende, unerwünschte Komponenten.

LADEN Sie die Entfernungssoftware herunter

Combo Cleaner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Mögliche Malware-Infektionen bezogene Dateien und Ordner entfernen:

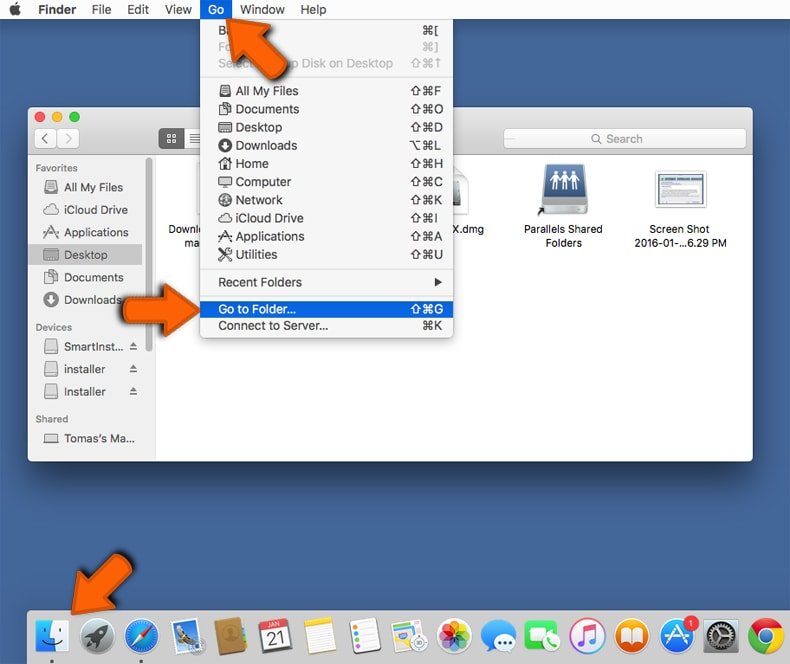

Klicken Sie auf das Finder Symbol aus der Menüleiste, wählen Sie Gehen und klicken Sie auf Zum Ordner gehen...

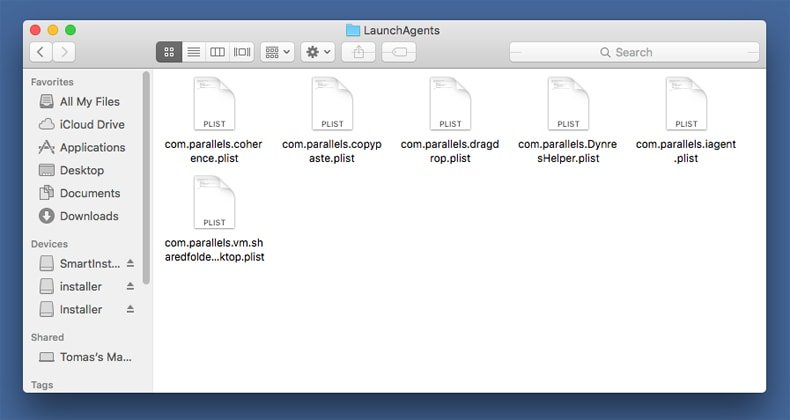

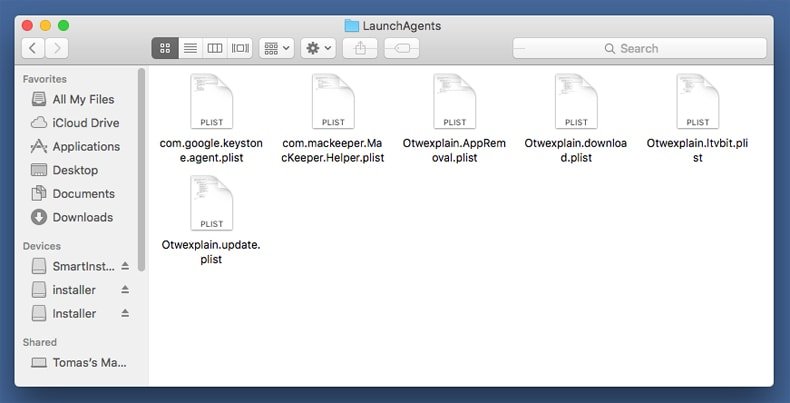

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im /Library/LaunchAgents Ordner:

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im /Library/LaunchAgents Ordner:

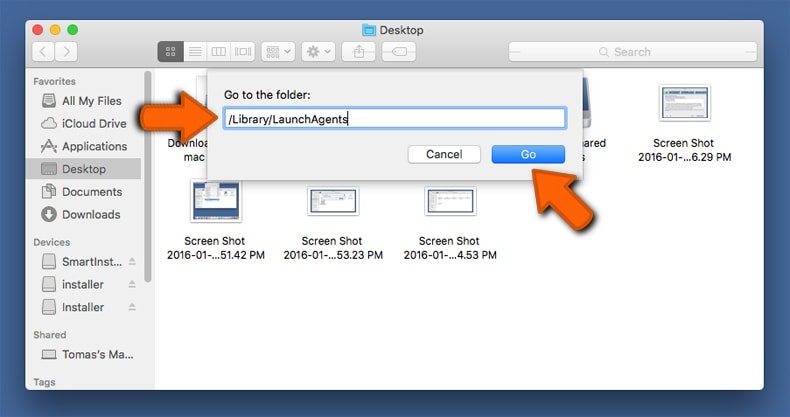

Im Gehen zu Ordner...Leiste, geben Sie ein: /Library/LaunchAgents

Im "LaunchAgents" Ordner, suchen Sie nach allen kürzlich hinzugefügten, verdächtigen Dateien und bewegen Sie diese in den Papierkorb. Beispiele für Dateien, die von werbefinanzierter Software erzeugt wurden - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist", etc. Werbefinanzierte Software installiert häufig mehrere Dateien zur gleichen Zeit.

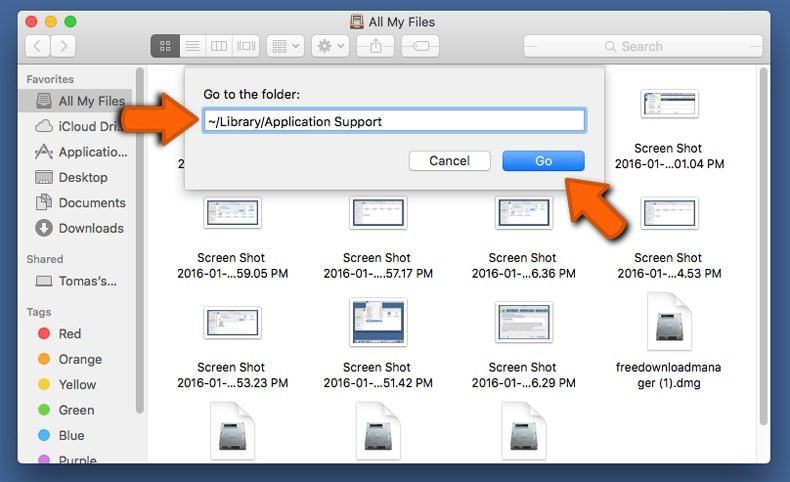

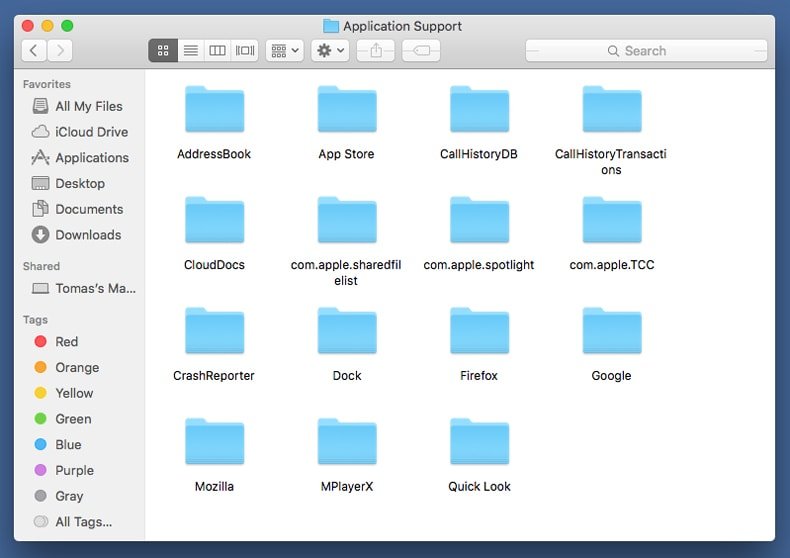

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im /Library/Application Support Ordner:

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im /Library/Application Support Ordner:

Im Gehen zu Ordner...Leiste, geben Sie ein: /Library/Application Support

Im "Application Support" Ordner, suchen Sie nach allen kürzlich hinzugefügten, verdächtigen Ordnern. Zum Beispiel "MplayerX" oder "NicePlayer" und bewegen Sie diese Ordner in den Papierkorb.

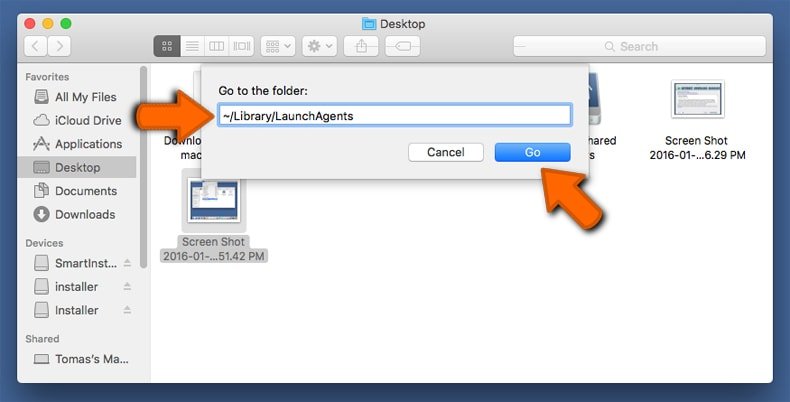

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im ~/Library/LaunchAgents Ordner:

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im ~/Library/LaunchAgents Ordner:

Im Gehen zu Ordner Leiste, geben Sie ein: ~/Library/LaunchAgents

Im "LaunchAgents" Ordner, suchen Sie nach allen kürzlich hinzugefügten, verdächtigen Dateien und bewegen Sie diese Ordner in den Papierkorb. Beispiele für Dateien, die von werbefinanzierter Software erzeugt wurden - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist", etc. Werbefinanzierte Software installiert häufig mehrere Dateien zur gleichen Zeit.

Im "LaunchAgents" Ordner, suchen Sie nach allen kürzlich hinzugefügten, verdächtigen Dateien und bewegen Sie diese Ordner in den Papierkorb. Beispiele für Dateien, die von werbefinanzierter Software erzeugt wurden - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist", etc. Werbefinanzierte Software installiert häufig mehrere Dateien zur gleichen Zeit.

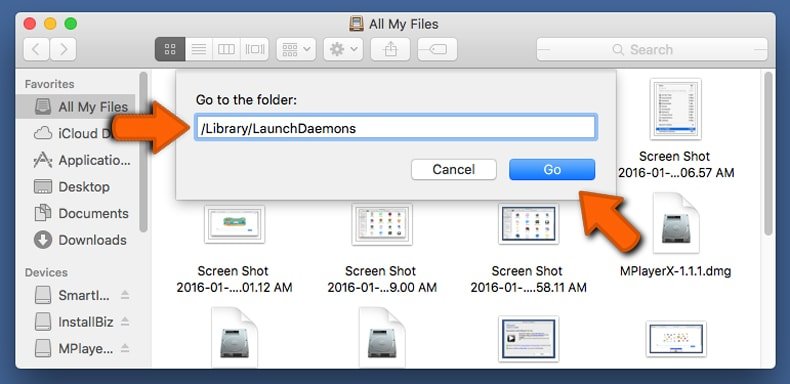

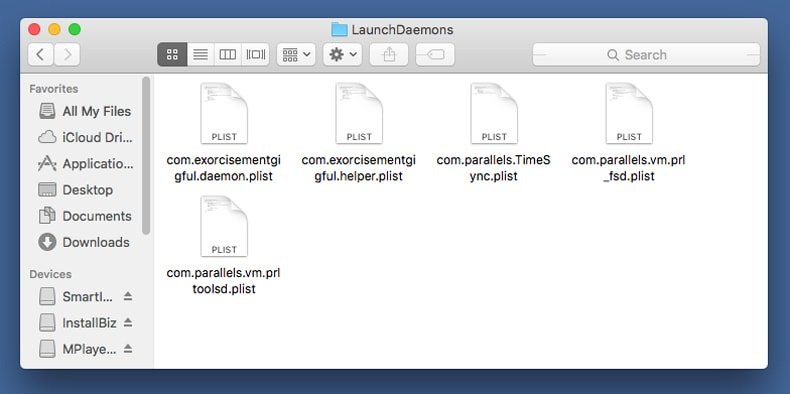

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im /Library/LaunchDaemons Ordner:

Suchen Sie nach Dateien, die von werbefinanzierter Software erzeugt wurden im /Library/LaunchDaemons Ordner:

Im Gehen zu Ordner Leiste, geben Sie ein: ~/Library/LaunchDaemons

Im "LaunchDaemons" Ordner, suchen Sie nach allen kürzlich hinzugefügten, verdächtigen Dateien. Zum Beispiel "com.aoudad.net-preferences.plist", "com.myppes.net-preferences.plist", "com.kuklorest.net-preferences.plist", "com.avickUpd.plist", etc., und bewegen Sie diese in den Papierkorb.

Im "LaunchDaemons" Ordner, suchen Sie nach allen kürzlich hinzugefügten, verdächtigen Dateien. Zum Beispiel "com.aoudad.net-preferences.plist", "com.myppes.net-preferences.plist", "com.kuklorest.net-preferences.plist", "com.avickUpd.plist", etc., und bewegen Sie diese in den Papierkorb.

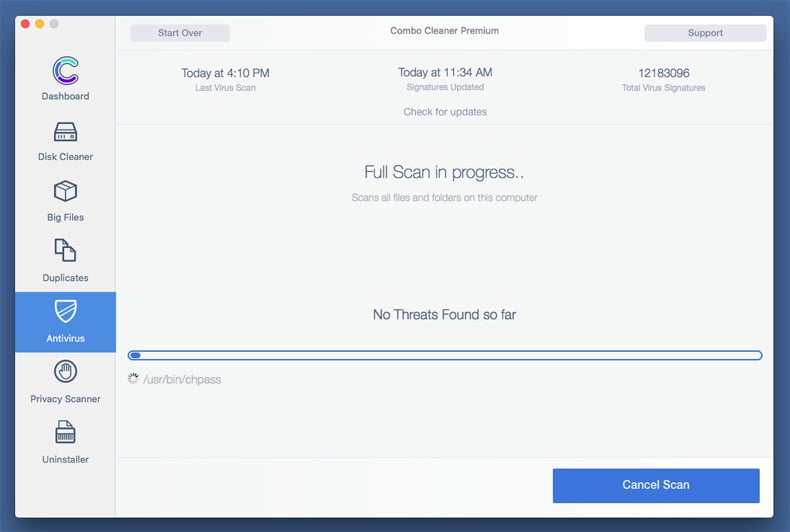

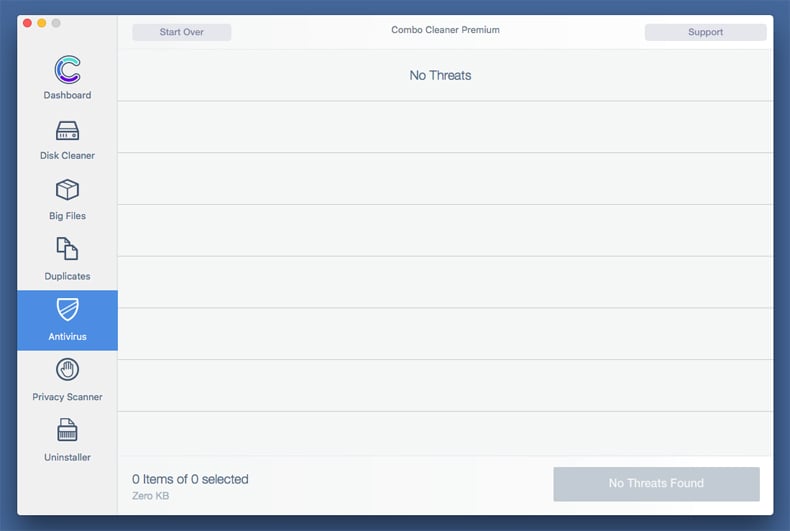

Scannen Sie Ihren Computer mit Combo Cleaner:

Scannen Sie Ihren Computer mit Combo Cleaner:

Wenn Sie alle Schritte in der richtigen Reihenfolge befolgt haben, sollte Ihr Mac frei von Infektionen sein. Um sicherzustellen, dass Ihr System nicht infiziert ist, scannen Sie es mit Combo Cleaner Antivirus. HIER herunterladen. Nach dem Herunterladen der Datei, klicken Sie auf das Installationsprogramm combocleaner.dmg. Ziehen Sie im geöffneten Fenster das Symbol Combo Cleaner auf das Symbol Anwendungen und legen Sie es dort ab. Öffnen Sie jetzt Ihr Launchpad und klicken Sie auf das Symbol Combo Cleaner. Warten Sie, bis Combo Cleaner seine Virendatenbank aktualisiert hat und klicken Sie auf die Schaltfläche „Combo Scan starten“.

Combo Cleaner scannt Ihren Mac jetzt auf Infektionen mit Malware. Wenn der Antivirus-Scan „Keine Bedrohungen gefunden“ anzeigt, heißt das, dass Sie mit dem Entfernungsleitfaden fortfahren können. Andernfalls wird empfohlen, alle gefundenen Infektionen vorher zu entfernen.

Nachdem Dateien und Ordner entfernt wurden, die von dieser werbefinanzierten Software erzeugt wurden, entfernen Sie weiter falsche Erweiterungen von Ihren Internetbrowsern.

Mögliche Malware-Infektionen Startseiten und Standard Internetsuchmaschinen von Internetbrowsern:

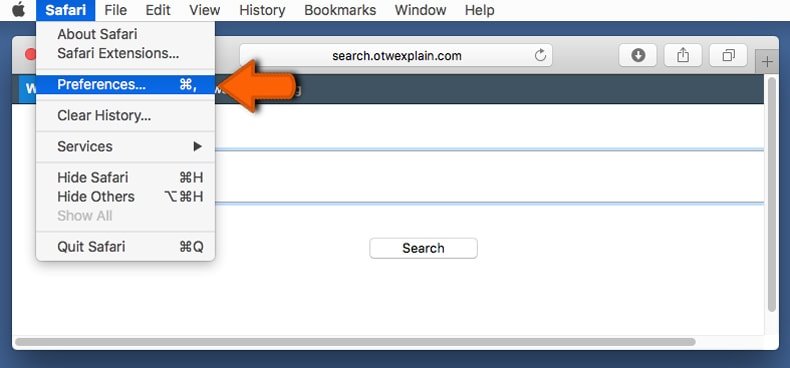

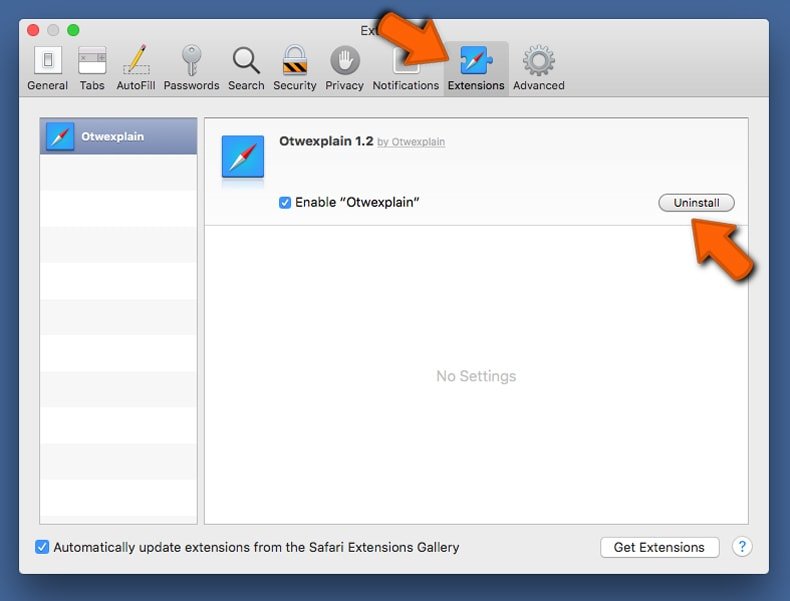

Bösartige Erweiterungen von Safari entfernen:

Bösartige Erweiterungen von Safari entfernen:

Mögliche Malware-Infektionen bezogene Safari Erweiterungen entfernen:

Öffnen Sie den Safari Browser. Aus der Menüleiste wählen Sie "Safari" und klicken Sie auf "Benutzereinstellungen...".

Im Benutzereinstellungen Fenster wählen Sie "Erweiterungen" und suchen Sie nach kürzlich installierten, verdächtigen Erweiterungen. Wenn Sie sie gefunden haben, klicken Sie auf "Deinstallieren" Symbol daneben. Beachten Sie, dass Sie alle Erweiterungen sicher von ihrem Safari Browser deinstallieren können. Keine davon sind unabdingbar für die normale Funktion des Browsers.

- Falls Sie weiterhin Probleme mit Browserweiterleitungen und unerwünschter Werbung haben - Safari zurücksetzen.

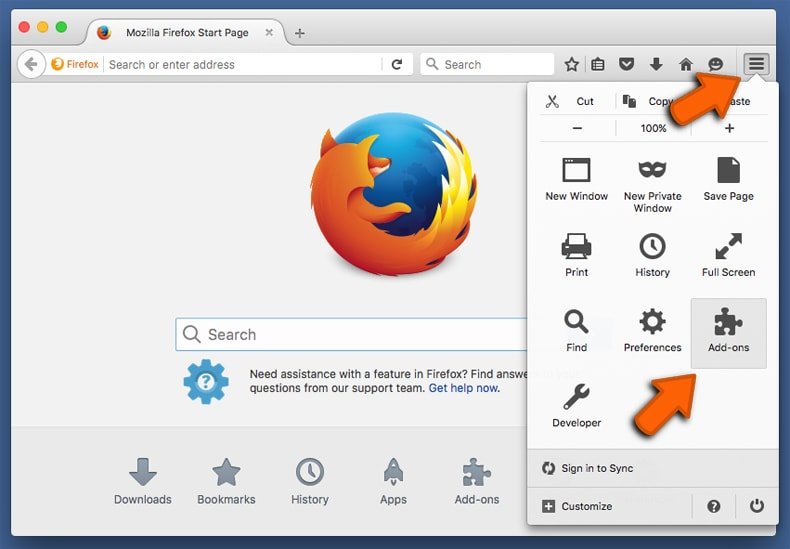

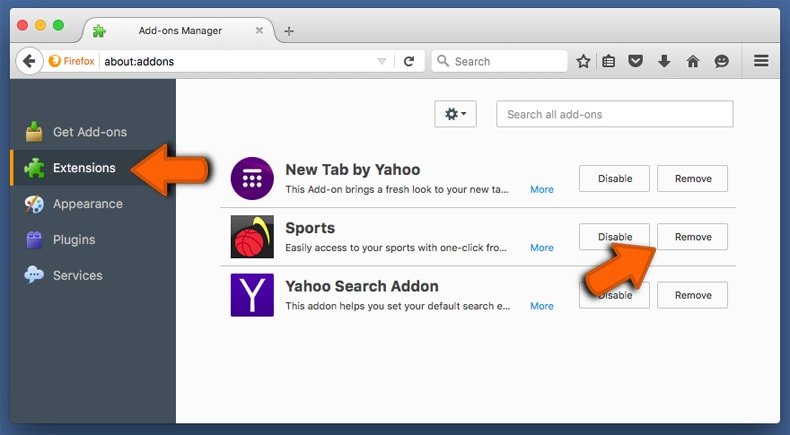

Bösartige Programmerweiterungen von Mozilla Firefox entfernen:

Bösartige Programmerweiterungen von Mozilla Firefox entfernen:

Mögliche Malware-Infektionen bezogene Mozilla Firefox Zusätze entfernen:

Öffen Sie Ihren Mozilla Firefox Browser. In der oberen rechten Ecke des Bildschirms, klicken Sie auf das "Menü öffnen" (drei horizontale Linien) Symbol. Aus dem geöffneten Menü wählen Sie "Zusätze".

Wählen Sie den "Erweiterungen" Reiter und suchen Sie nach allen kürzlich installierten, verdächtigen Zusätzen. Wenn Sie sie gefunden haben, klicken Sie auf das "Entfernen" Symbol daneben. Beachten Sie, dass Sie alle Erweiterungen deinstallieren von Ihrem Mozilla Firefox Browser entfernen können - keine davon sind unabdingbar für die normale Funktion des Browsers.

- Falls Sie weiterhin Probleme mit Browserweiterleitungen und unerwünschter Werbung haben - Mozilla Firefox zurücksetzen.

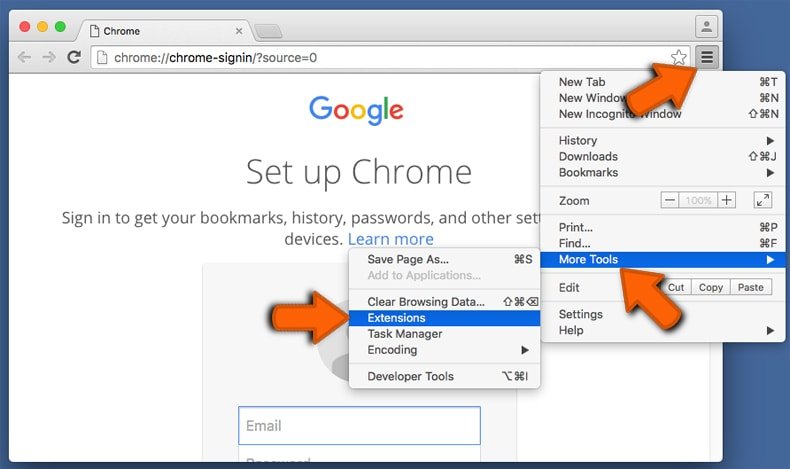

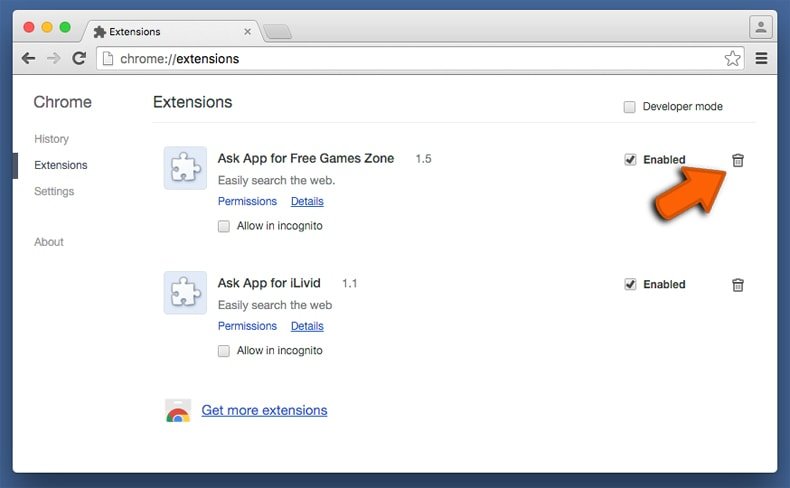

Bösartige Erweiterungen von Google Chrome entfernen:

Bösartige Erweiterungen von Google Chrome entfernen:

Mögliche Malware-Infektionen bezogene Google Chrome Zusätze entfernen:

Öffnen Sie Google Chrome und klicken Sie auf das "Chrome Menü" (drei horizontale Linien) Symbol, das sich in der rechten oberen Ecke des Browserfensters befindet. Vom Klappmenü wählen Sie "Mehr Hilfsmittel" und wählen Sie "Erweiterungen".

Im "Erweiterungen" Fenster, suchen Sie nach allen kürzlich installierten, versächtigen Zusätzen. Wenn Sie sie gefunden haben, klicken Sie auf das "Papierkorb" Symbol daneben. Beachten Sie, dass Sie alle Erweiterungen sicher von Ihrem Google Chrome Browser entfernen können - keine davon sind unabdingbar für die normale Funktion des Browsers.

- IFalls Sie weiterhin Probleme mit Browserweiterleitungen und unerwünschter Werbung haben - Google Chrome zurücksetzen.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden