Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist Nymeria?

Nymeria (auch bekannt als Loda) ist ein hochriskanter Trojanervirus, der als Keylogger und Fernzugriffstool (RAT) dient. Diese Malware wird in der AutoIT Skriptsprache geschrieben.

Obwohl technisch gesehen recht einfach, ist Nymeria äußerst gefährlich und kann zu Problemen in Bezug auf Computersicherheit und Datenschutz führen. Die Forschung zeigt, dass Cyberkriminelle Nymeria in den meisten Fällen vermehren, indem sie Spam-Email-Kampagnen verwenden.

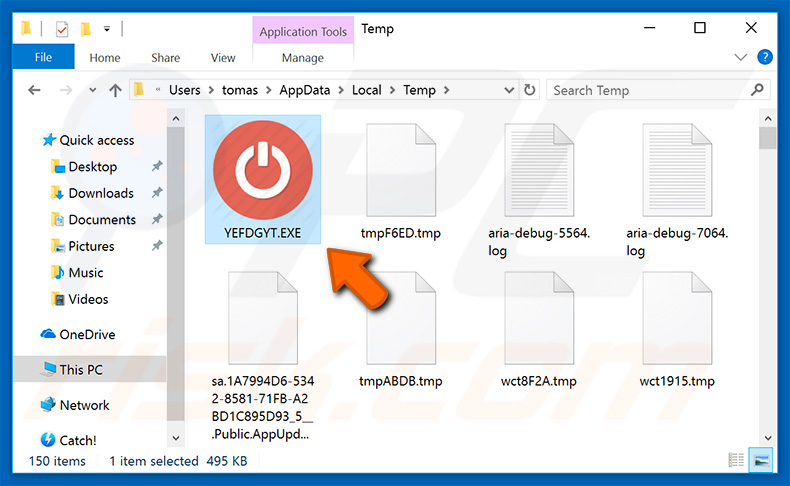

Wie oben erwähnt, ist Nymeria in der Lage, je nach "Bedrohungsakteur" verschiedene Aktionen durchzuführen, da Nymeria für den Empfang von Befehlen von einem Command & Control (C&C-Server) ausgelegt ist. Nach erfolgreicher Infiltration legt Nymeria eine Kopie seines ausführbaren Abbildes im Ordner "%TEMP%" ab und erstellt eine geplante Aufgabe, damit er konstant läuft.

Darüber hinaus zeichnet Nymeria verschiedene Systemparameter/Informationen auf und sendet diese an den externen Server. Sie können die Liste gesammelter Daten untenstehend einsehen.

Anschließend erfolgt die Kommunikation mit dem C&C-Server, von dem Nymeria Dateien herunterladen und hochladen kann. Er zeichnet auch Tastenanschläge auf und sendet die aufgezeichneten Daten an die Leitstelle.

Nymeria kann die Webcam, das Mikrofon, die laufenden Prozesse des Computers steuern und eine Reihe anderer bösartiger Aufgaben ausführen (die Nymeria-Funktionalität ist auch untenstehend aufgeführt). Die Steuerung des Programms erfolgt über einen identischen C&C-Server - so senden Kriminelle aus der Ferne bestimmte Befehle, die Nymeria ausführen kann.

Das Vorhandensein dieser Malware kann zu schwerwiegenden Folgen führen. Erstens könnten Cyberkriminelle Zugang zu den persönlichen Konten des Opfers erhalten, einschließlich E-Mail, soziale Netzwerke, Banken und so weiter.

Sie können die Identität der Opfer stehlen, verschiedene Datenschutzprobleme verursachen und Geld stehlen. Da Nymeria verschiedene Dateien herunterlädt und ausführt, kann es auch als "Hintertür" genutzt werden, um andere Malware in das System einzuschleusen.

Zuvor wurde Nymeria eingesetzt, um eine weitere hochriskante Malware-Infektion namens ISR Stealer zu verbreiten, die auch Kontoinformationen stiehlt. Tatsächlich wird Malware, die in der Lage ist, einen bestimmten Satz von Aktionen auszuführen, oft verwendet, um andere Viren zu vermehren, die unterschiedliche Funktionen abdecken.

In jedem Fall kann die Anwesenheit von Nymeria zu einer Infiltration von Ransomware führen, die zu einem dauerhaften Datenverlust führen kann - Ransomware-Viren sind dazu bestimmt, Dateien zu verschlüsseln und Lösegeldforderungen zu stellen. Die Zahlung eines Lösegeldes ist nicht wirklich wertvoll, da Kriminelle die Opfer oft ignorieren.

Wenn Sie also von einer Ransomware-Infektion betroffen sind, ist die beste Lösung, alles aus einer Datensicherung wiederherzustellen. Beachten Sie, dass Nymeria die Computer-Webcam und das Mikrofon manipulieren kann, die beide zur Aufzeichnung des Benutzers verwendet werden können.

Cyberkriminelle behaupten oft, dass sie kompromittierende Materialien aufgezeichnet haben und verwenden diese für Erpressungszwecke. Zusammenfassend lässt sich sagen, dass Nymeria eine erhebliche Bedrohung für Ihre Privatsphäre, Ihren Computer, Ihre Daten und Ihre finanzielle Sicherheit darstellt. Entfernen Sie diese Infektion daher sofort.

| Name | Trojan.Nymeria Virus |

| Art der Bedrohung | Trojaner, Passwort-stehlender Virus, Banking-Malware, Sypware |

| Erkennungsnamen | Avast (Win32:Malware-gen), BitDefender (AIT:Trojan.Nymeria.219), ESET-NOD32 (eine Variante von Win32/Autoit.CK), Kaspersky (Trojan-Dropper.Win32.Scrop.ecv), Vollständige Liste (VirusTotal) |

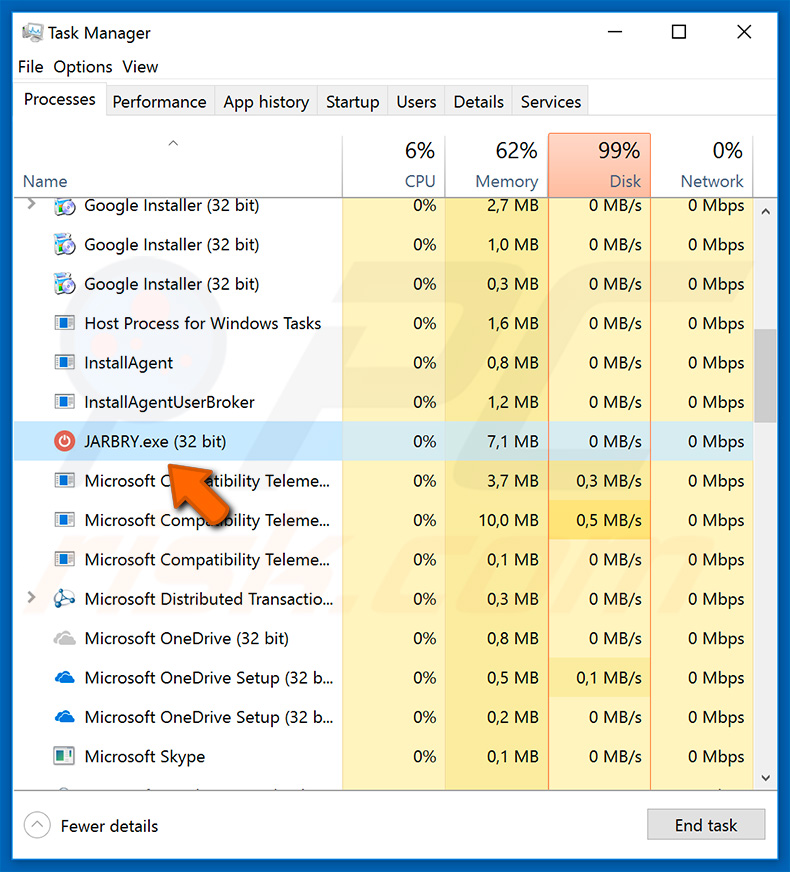

| Name(n) bösartiger Prozesse | JARBRY.exe (der Prozessname kann je nach bösartiger ausführbarer Datei unterschiedlich sein). |

| Symptome | Trojaner wurden entwickelt, um den Computer des Opfers heimlich zu infiltrieren und sich ruhig zu verhalten, so dass auf einem infizierten Computer keine besonderen Symptome deutlich sichtbar sind. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software-Cracks. |

| Schaden | Gestohlene Bankdaten, Passwörter, Identitätsdiebstahl, Computer des Opfers wird einem Botnetz hinzugefügt. |

| Entfernung |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Es gibt viele Trojaner-artige Viren, die Nymeria ähnlich sind, einschließlich FormBook, Hancitor, TrickBot, und Adwind. Nicht alle sind so vielseitig wie Nymeria. Einige sammeln Informationen, während andere Systemressourcen missbrauchen, um Kryptowährungen zu gewinnen oder "Ketteninfektionen" zu verursachen.

Obwohl sich dieses Verhalten unterscheidet, kann sein Auftreten zu Problemen im Zusammenhang mit der Privatsphäre und der Computersicherheit führen. Daher sollten Sie diese Bedrohungen sofort beseitigen.

Wie hat Nymeria meinen Computer infiltriert?

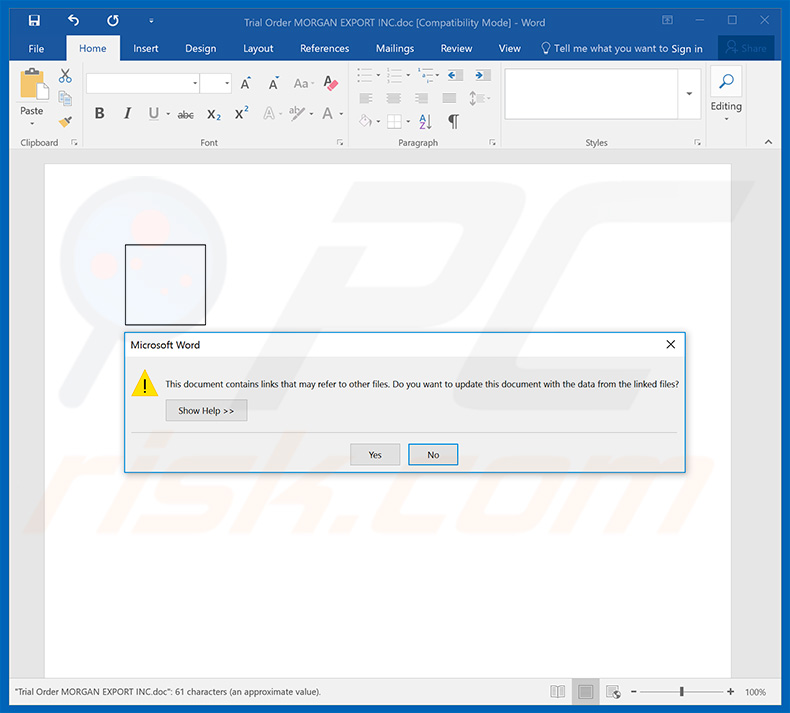

Wie bereits erwähnt, wird Nymeria gewöhnlich über Spam-Email-Kampagnen verbreitet. Cyberkriminelle versenden Tausende von irreführenden E-Mails mit bösartigen Anhängen (typischerweise Microsoft Word-Dokumente).

Diese E-Mails enthalten irreführende Nachrichten, die Benutzer dazu auffordern, angehängte Dateien zu öffnen (oder in einigen Fällen Links, die zu diesen Dateien führen). Kriminelle behaupten oft, Angestellte von bekannten Unternehmen zu sein und legen diese Anlagen als Lieferscheine, Rechnungen usw. vor.

Nach dem Öffnen der MS-Office-Dokumente werden die Benutzer aufgefordert, Makrobefehle zu aktivieren. Dabei erteilen die Benutzer jedoch versehentlich die Berechtigung, Anlagen herunterzuladen und Nymeria auf dem System zu installieren.

Obwohl die meisten Dateien, mit denen Nymeria verbreitet wird, Microsoft Word-Dokumente sind, wurden sie auch über direkte Download-Links, PDFs und ausführbare Dateien verbreitet.

Wie kann man die Installation von Malware vermeiden?

Mangelndes Wissen und rücksichtsloses Verhalten sind die Hauptgründe für Computerinfektionen. Der Schlüssel zur Sicherheit ist die Vorsicht. Passen Sie daher beim Surfen im Internet gut auf. Wir emfphlen, dass Sie vor dem Öffnen von E-Mail-Anhängen genau nachdenken. Wenn die Datei/Link von einer verdächtigen/unerkennbaren Person gesendet wurde oder irrelevant erscheint (Sie nicht betrifft), öffnen Sie sie nicht.

Denken Sie daran, dass diese Menschen oft die Neugier der Benutzer missbrauchen - lassen Sie sich nicht auf diesen Trick ein. Lassen Sie legitime Antiviren-/Anti-Spyware-Software installieren und ausführen, da diese Tools Malware erkennen und beseitigen können, bevor sie Schaden anrichtet.

Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir Ihnen, eine Überprüfung mit Combo Cleaner Antivirus für Windows durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Screenshot der ausführbaren Datei Nymeria im "%TEMP%" Ordner:

Bösartiger Anhang, der Nymeria verbreitet:

Liste der von Nymeria gesammelten Systeminformationen:

- Eine fest kodierte Zeichenkette (gesehen als 'victim', 'Clientv4')

- Eine fest kodierte Zeichenkette (gesehen als ‘ddd’)

- Installierter AV-Anbieter (aufgezählt über laufende Prozessnamen)

- Malware Version, d.h. 1.0.1

- Monitorauflösung in einem speziellen Format ("Pr[Height]X2[Width]X3")

- Betriebssystemtyp (kann "Laptop", "Desktop" oder "x" sein, aufgezählt über die WMI-Abfrage "Select * from Win32_SystemEnclosure")

- Name des Benutzerkontos

- Version (Beta)

- Land des Opfers

- IP-Adresse des Opfers

- Webcam installiert (Ja oder Nein, aufgezählt mit capGetDriverDescription von Avicap32.dll)

- Windows-Architektur (X64 oder X86)

- Windows-Version

Liste der Funktionen von Nymeria:

- ShellExecute Grundbefehl

- Screenshot aufnehmen und an C&C senden

- Hintergrundbild über Registrierungsänderungen modifizieren

- Einen laufenden Prozess beenden

- Schließen Sie den Windows Media Player (wahrscheinlich im Zusammenhang mit dem obenstehenden).

- Datei oder Verzeichnis kopieren (Pfade von C&C angefordert)

- Erstellen eines GUI-Chat-Fensters (Opfer/Angreifer-Gespräch in einer Datei gespeichert; siehe Abbildung 8)

- Chrome/Firefox-Cookies löschen (Browser schließt dafür)

- Keylogger-Daten löschen

- UAC-Einstellungen erkennen

- Herunterladen und Ausführen einer Datei (HTTP-Pfad von C&C angegeben)

- Herunterladen und Abspielen von.wav-Dateien von C&C

- Auflistung der angeschlossenen Laufwerke

- Auflistung der gemeinsamen Ordnerpositionen (Desktop/Bilder/Profil/Appdata/Temp)

- Ausführen eines versteckten Windows Media Players, der von einem arabischen Radio MMS streamt.

- Holen Sie sich Datei- oder Verzeichnisgrößen (Pfad von C&C angefordert).

- Öffnen/schließen des CD-Fachs

- Text für das Opfer mit SAPI.SpVoice lesen (Text von C&C gesendet)

- Daten von C&C empfangen und als Binärdatei (ausführbar) schreiben und ausführen.

- Text von C&C empfangen und in die Datei schreiben (wahrscheinlich für Batch-Dateien)

- Webcam aufzeichnen

- Aufnehmen von Mikrophonlauten mit dem Windows Sound Recorder

- Eine Datei an C&C senden

- Mausklicks senden (links oder rechts sind separate Befehle)

- Senden von Namen laufender Prozesse an C&C

- Opfer des Herunterfahrens PC

- Keylogger-Daten hochladen

- Dateien zippen/entpacken (um nach C&C zu exportieren oder von C&C zu dekomprimieren)

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist Nymeria?

- SCHRITT 1. Manuelle Entfernung von Nymeria Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung einer Bedrohung ist ein komplizierter Prozess und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner Antivirus für Windows zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner Antivirus für Windows.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden