So entfernen Sie OctoRAT von infizierten Geräten

TrojanerAuch bekannt als: OctoRAT Trojaner für Fernzugriff

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was für eine Art von Malware ist OctoRAT?

OctoRAT ist ein Fernzugriffstrojaner, der auf der .NET-Plattform basiert. Die Malware unterstützt über 70 Befehle, verwendet Persistenzmethoden und verfügt über verschiedene Möglichkeiten, UAC zu umgehen und Berechtigungen zu erweitern, sowie über umfassende Funktionen zur Informationsbeschaffung. Die Funktionalität und das Gesamtdesign deuten darauf hin, dass sie wahrscheinlich als Malware-as-a-Service auf Untergrundmärkten angeboten wird.

Mehr über OctoRAT

Wenn OctoRAT ausgeführt wird, führt es einen Einrichtungsprozess durch. Eine seiner ersten Aktionen ist das Laden von SQLite-Datenbankbibliotheken über eine bestimmte Komponente. Dieser Schritt ist wichtig, da moderne Browser sensible Daten wie gespeicherte Passwörter, Cookies und den Browserverlauf in SQLite-Datenbanken speichern.

Durch das Laden dieser Bibliotheken bereitet sich die Malware darauf vor, auf diese Informationen zuzugreifen und sie zu extrahieren. Als Nächstes überprüft OctoRAT seine Berechtigungsstufe auf dem System. Es überprüft mit dem Windows-System, ob es derzeit über Administratorrechte verfügt. Wenn es diese Berechtigungen nicht hat, versucht es, sie zu erweitern.

Der oben genannte Versuch beinhaltet die Verwendung des FodHelper-UAC-Bypasses. Diese Methode nutzt eine Schwachstelle aus, die es FodHelper.exe ermöglicht, mit erhöhten Berechtigungen ausgeführt zu werden. Die Malware erstellt einen Registrierungseintrag, der Windows anweist, OctoRAT anstelle des echten Einstellungshandlers zu starten. Wenn FodHelper.exe ausgeführt wird, startet es die Malware mit Administratorrechten, ohne eine UAC-Eingabeaufforderung anzuzeigen.

Darüber hinaus nutzt OctoRAT den Windows-Taskplaner, um sicherzustellen, dass es auf dem System weiterläuft. Es erstellt eine Aufgabe namens „WindowsUpdate“, sodass es wie ein normaler Windows-Prozess aussieht und keinen Verdacht erregt. Diese Aufgabe sorgt dafür, dass die Malware schnell neu gestartet wird, wenn sie beendet oder entfernt wird.

Anfänglicher Informationsdiebstahl

Bevor OctoRAT eine Verbindung zu seinem Command-and-Control-Server herstellt, stiehlt es zunächst Browser-Daten. Dies geschieht frühzeitig, damit Angreifer auch dann Informationen erhalten können, wenn die Malware schnell entdeckt (erkannt) wird. Ein integriertes Modul scannt SQLite-Datenbanken, die von Browsern wie Chrome, Firefox und Edge verwendet werden.

Es sammelt sensible Daten, darunter gespeicherte Passwörter, Angaben zur automatischen Ausfüllung, den Browserverlauf und Sitzungscookies. Nach der Erfassung werden die Daten an den Server des Angreifers gesendet.

Hauptfunktionen

OctoRAT enthält ein Modul zur Fernsteuerung des Desktops. Es kann den Bildschirm des Opfers streamen, Screenshots machen, die Aufnahmequalität ändern und Maus- oder Tastaturaktionen simulieren. So können Cyberkriminelle den Cursor bewegen, klicken, tippen, scrollen und Eingaben steuern, als würden sie das Gerät des Opfers selbst benutzen.

Außerdem verfügt OctoRAT über Prozessverwaltungsfunktionen, mit denen Angreifer alle laufenden Prozesse anzeigen, ausgewählte Prozesse beenden oder sie unterbrechen können. Es kann auch Laufwerke und Ordner auflisten, Dateien hoch- oder herunterladen und sogar Programme auf dem infizierten Computer ausführen. Diese Funktionen ermöglichen es dem Angreifer, Dokumente zu stehlen, schädliche Dateien zu platzieren oder zusätzliche Tools auf dem System auszuführen.

Darüber hinaus kann OctoRAT einen Keylogger starten und stoppen, um alles aufzuzeichnen, was das Opfer tippt, und es kann auch die Zwischenablage überwachen, um kopierten Text wie Passwörter oder sensible Daten zu erfassen. Zusätzlich zum Diebstahl von Daten aus Browsern (wie zuvor erwähnt) kann die RAT das System nach installierten Krypto-Wallets durchsuchen, alle Wallet-Informationen extrahieren oder bei Bedarf eine bestimmte Wallet anvisieren.

Die RAT zielt auf verschiedene Wallet-Apps ab, darunter Atomic Wallet, Bitcoin Core, Coinomi, Electrum und Exodus. Wallet-Ordner enthalten in der Regel Daten wie verschlüsselte private Schlüssel, Transaktionsprotokolle, Adressbücher und Einstellungen. OctoRAT kann alle Ordner auf einmal sammeln und für die Exfiltration vorbereiten.

Darüber hinaus kann OctoRAT Windows-Dienste verwalten. Cyberkriminelle können alle Dienste auf dem System auflisten, bestimmte Dienste starten oder beenden. Außerdem können sie Registrierungsschlüssel und -werte durchsuchen (und bestimmte Werte ändern), WLAN-Passwörter und Netzwerkdaten (z. B. Adaptertyp, Verbindungsstatus und IP-Adressen) stehlen sowie SOCKS-Proxy-Server starten und beenden.

Zusätzlich zu diesen Funktionen kann OctoRAT Skripte ausführen, nach Python suchen, es bei Bedarf installieren und Python-Code direkt auf dem Gerät des Opfers ausführen. Es enthält auch Befehle zur Umgehung von Sicherheitsmaßnahmen, mit denen UAC und die Windows-Firewall deaktiviert werden können. Zur Selbstverwaltung kann die Malware sich selbst aktualisieren oder ihre Komponenten deinstallieren.

Schließlich enthält OctoRAT eine Reihe von „Streich“-Tools. Es kann Popup-Meldungen anzeigen, Sounds abspielen, den Bildschirm umdrehen, die Maustasten vertauschen, das CD-Fach auswerfen, das Hintergrundbild ändern, Websites öffnen, den Bildschirm mit Explorer-Fenstern überfluten und vieles mehr.

| Name | OctoRAT Trojaner für Fernzugriff |

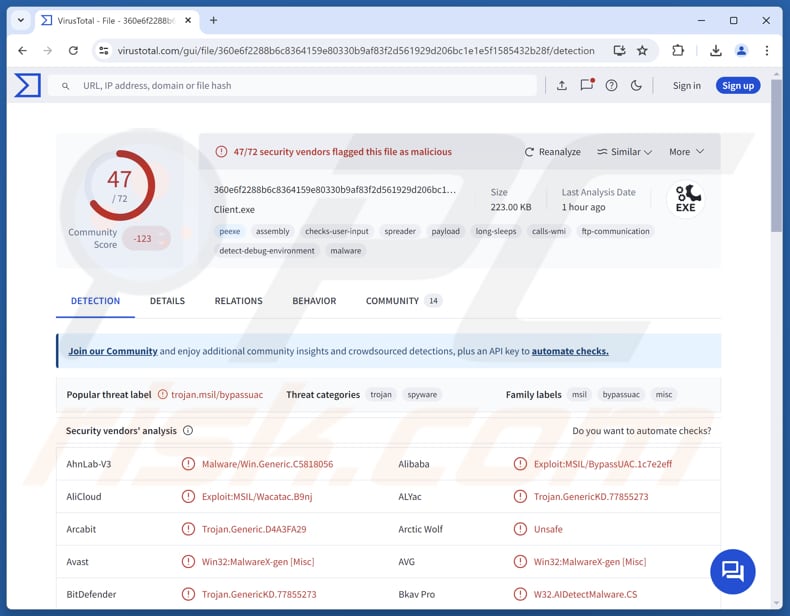

| Art der Bedrohung | Fernzugriffstrojaner |

| Erkennungsnamen | Avast (Win32:MalwareX-gen [Misc]), Combo Cleaner (Trojan.GenericKD.77855273), ESET-NOD32 (MSIL/Spy.Agent.FKR Trojan), Kaspersky (HEUR:Exploit.MSIL. BypassUAC.c), Microsoft (Trojan:MSIL/Vigorf.A), Vollständige Liste (VirusTotal) |

| Symptome | Remote-Administration-Trojaner sind so konzipiert, dass sie sich heimlich in den Computer des Opfers einschleichen und dort unbemerkt bleiben, sodass auf einem infizierten Rechner keine besonderen Symptome erkennbar sind. |

| Mögliche Vertriebsmethoden | Bösartige Visual Studio Code-Erweiterung, Anivia Loader |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, Einbindung des Computers des Opfers in ein Botnetz, zusätzliche Infektionen, finanzielle Verluste (einschließlich Diebstahl von Kryptowährungen), Identitätsdiebstahl und vieles mehr. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Schlussfolgerung

OctoRAT ist ein leistungsstarker und heimlicher Fernzugriffstrojaner, der entwickelt wurde, um das infizierte System zu kontrollieren, Daten zu stehlen und andere böswillige Aktivitäten durchzuführen. Seine große Bandbreite an Befehlen in Kombination mit Ausweichfunktionen macht ihn zu einer erheblichen Bedrohung sowohl für die Systemsicherheit als auch für personenbezogene Daten. Befindet sich die Malware auf einem Gerät, sollte sie umgehend entfernt werden.

Beispiele für andere RATs, die auf Windows abzielen, sind ScoringMathTea, PatoRAT und STD.

Wie hat sich OctoRAT in meinen Computer eingeschleust?

OctoRAT verbreitet sich über eine bösartige VS Code-Erweiterung, die auf den offiziellen VSCode Marketplace hochgeladen wurde. Diese Erweiterung dient als Tool zur Ausführung eines Droppers (namens Anivia), der legitim erscheint, aber heimlich versteckten Code ausführt. Die Erweiterung lädt einen VBScript-Dropper namens Anivia.vbs herunter, der dann einen PowerShell-Loader startet.

Dieser Loader entschlüsselt seine Nutzlast und führt sie direkt im Speicher aus, wodurch die Malware einer Erkennung entgeht. Er injiziert die endgültige Nutzlast, OctoRAT, in einen legitimen Windows-Prozess.

Wie kann man die Installation von Malware vermeiden?

Verwenden Sie keine Raubkopien von Software, Cracking-Tools oder Key-Generatoren. Laden Sie Apps und Dateien von offiziellen Webseiten oder App-Stores herunter. Öffnen Sie keine Links oder Dateien in verdächtigen (z. B. irrelevanten oder unerwarteten) E-Mails oder anderen Nachrichten von unbekannten Absendern. Aktualisieren Sie regelmäßig das System und die installierte Software.

Vertrauen Sie keinen Werbeanzeigen, Links, Schaltflächen, Pop-ups usw. auf dubiosen Seiten und erlauben Sie solchen Websites niemals, Ihnen Benachrichtigungen zu senden. Verwenden Sie außerdem ein zuverlässiges Sicherheitstool und führen Sie regelmäßig Systemscans durch. Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir Ihnen, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um eingeschleuste Malware automatisch zu entfernen.

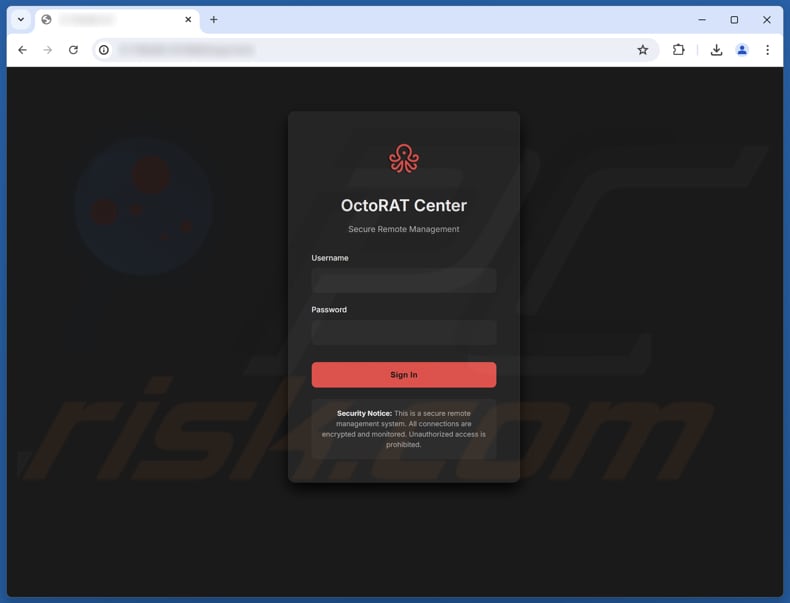

Anmeldeseite des OctoRAT-Verwaltungsfensters:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist OctoRAT?

- SCHRITT 1. Manuelles Entfernen der OctoRAT-Malware.

- SCHRITT 2. Überprüfen Sie, ob Ihr Computer sauber ist.

Wie kann man Malware manuell entfernen?

Die manuelle Entfernung von Malware ist eine komplizierte Aufgabe – in der Regel ist es am besten, dies automatisch von Antiviren- oder Anti-Malware-Programmen durchführen zu lassen. Um diese Malware zu entfernen, empfehlen wir die Verwendung von Combo Cleaner Antivirus für Windows.

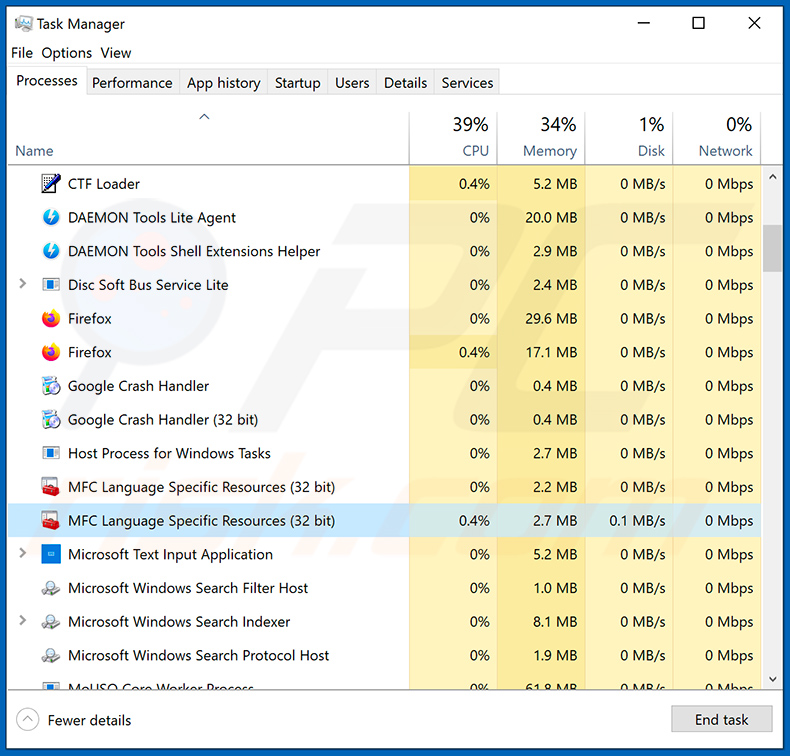

Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste der auf Ihrem Computer ausgeführten Programme überprüft haben, beispielsweise mithilfe des Task-Managers, und ein verdächtiges Programm identifiziert haben, sollten Sie mit den folgenden Schritten fortfahren:

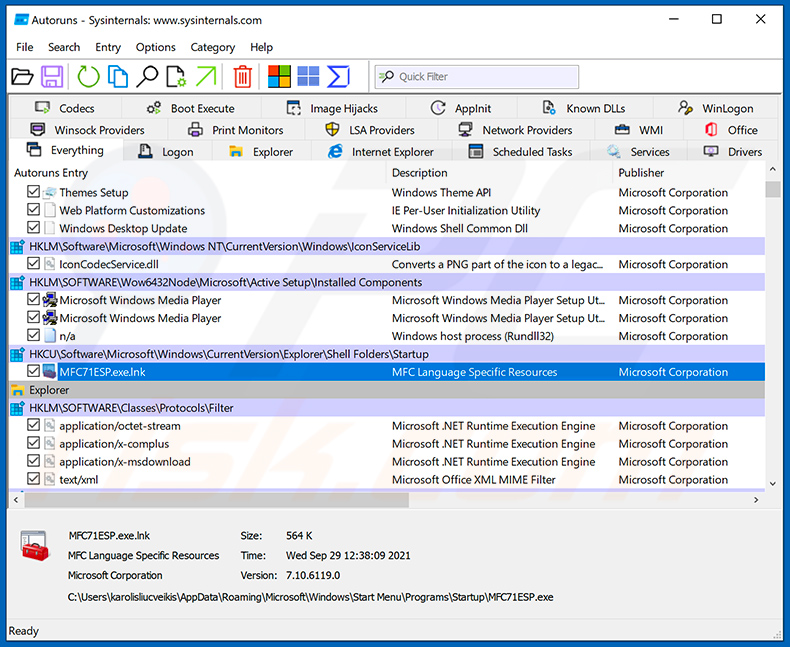

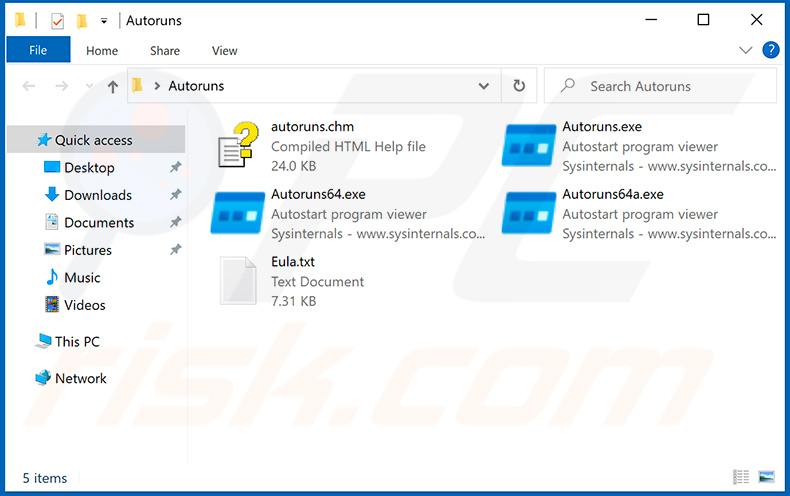

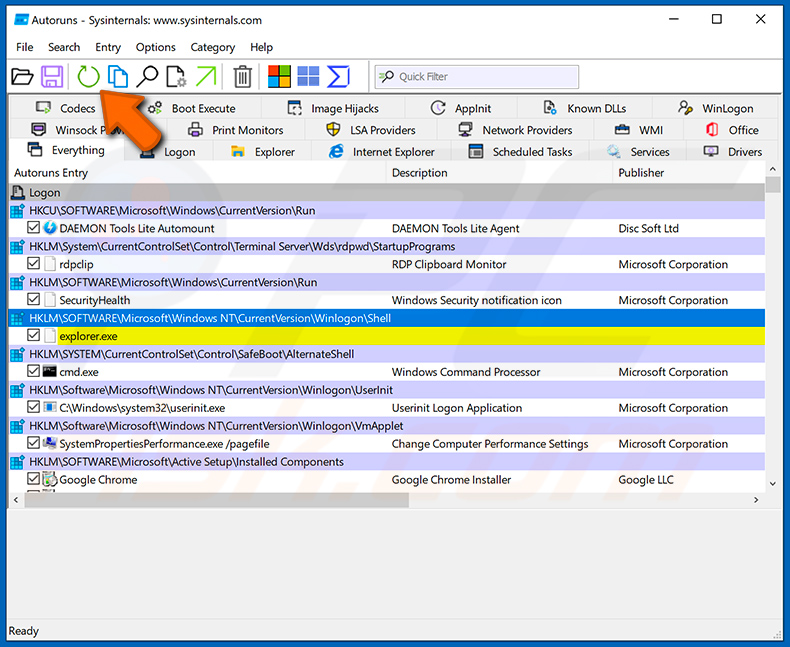

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, die Registrierung und Dateisystemspeicherorte an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, die Registrierung und Dateisystemspeicherorte an:

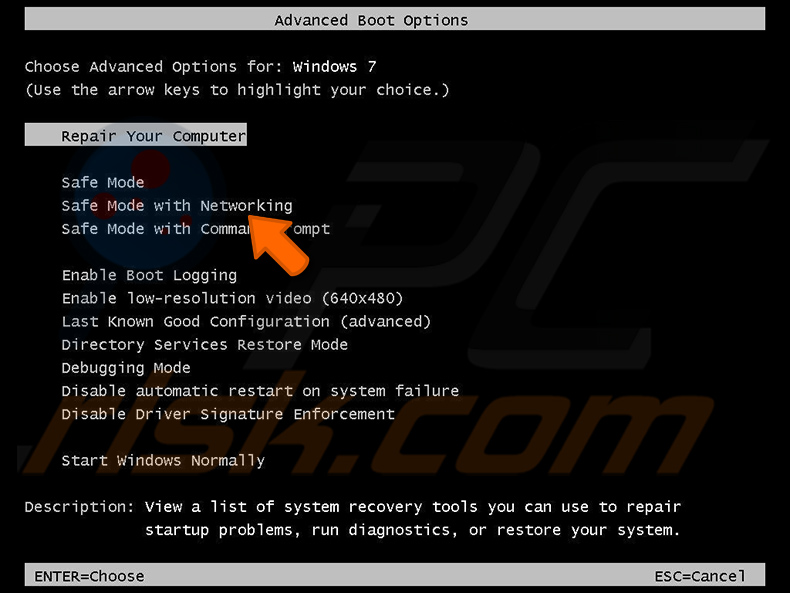

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf „Start“, dann auf „Herunterfahren“, dann auf „Neustart“ und schließlich auf „OK“. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis das Menü „Erweiterte Windows-Startoptionen“ angezeigt wird, und wählen Sie dann „Abgesicherter Modus mit Netzwerktreibern“ aus der Liste aus.

Video, das zeigt, wie man Windows 7 im „abgesicherten Modus mit Netzwerkunterstützung” startet:

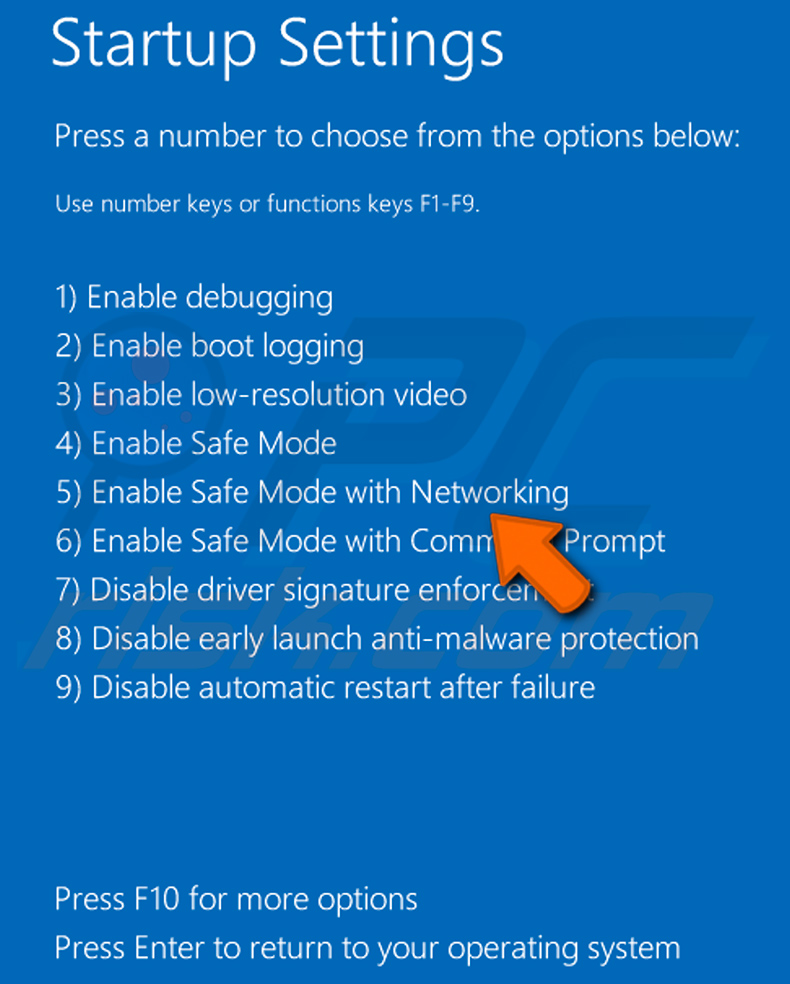

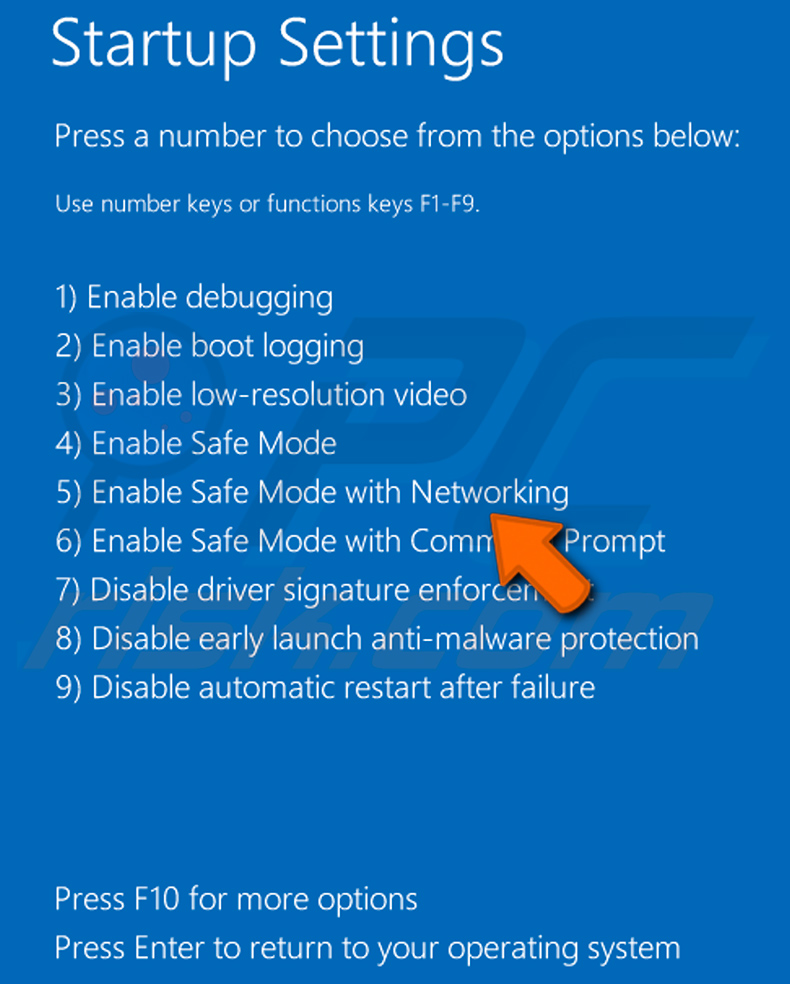

Windows 8-Benutzer: Starten Sie Windows 8 im abgesicherten Modus mit Netzwerkunterstützung – Gehen Sie zum Windows 8-Startbildschirm, geben Sie „Erweitert” ein und wählen Sie in den Suchergebnissen „Einstellungen” aus. Klicken Sie auf „Erweiterte Startoptionen” und wählen Sie im geöffneten Fenster „Allgemeine PC-Einstellungen” die Option „Erweiterter Start” aus.

Klicken Sie auf die Schaltfläche „Jetzt neu starten“. Ihr Computer wird nun neu gestartet und das Menü „Erweiterte Startoptionen“ angezeigt. Klicken Sie auf die Schaltfläche „Problembehandlung“ und anschließend auf die Schaltfläche „Erweiterte Optionen“. Klicken Sie im Bildschirm „Erweiterte Optionen“ auf „Starteinstellungen“.

Klicken Sie auf die Schaltfläche „Neustart“. Ihr PC wird neu gestartet und zeigt den Bildschirm „Startup Settings“ (Startkonfiguration) an. Drücken Sie F5, um im abgesicherten Modus mit Netzwerkunterstützung zu starten.

Video, das zeigt, wie man Windows 8 im „abgesicherten Modus mit Netzwerkunterstützung” startet:

Windows 10-Benutzer: Klicken Sie auf das Windows-Logo und wählen Sie das Symbol „Power“. Klicken Sie im geöffneten Menü auf „Restart“, während Sie die Umschalttaste auf Ihrer Tastatur gedrückt halten. Klicken Sie im Fenster „Wählen Sie eine Option“ auf „Fehlerbehebung“ und wählen Sie anschließend „Erweiterte Optionen“.

Wählen Sie im Menü „Erweiterte Optionen“ die Option „Startup Settings“ (Startoptionen) und klicken Sie auf die Schaltfläche „Restart“ (Neustart). Im folgenden Fenster sollten Sie die Taste „F5“ auf Ihrer Tastatur drücken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Netzwerkunterstützung neu gestartet.

Video, das zeigt, wie man Windows 10 im „abgesicherten Modus mit Netzwerkunterstützung” startet:

Entpacken Sie das heruntergeladene Archiv und führen Sie die Datei „Autoruns.exe“ aus.

Entpacken Sie das heruntergeladene Archiv und führen Sie die Datei „Autoruns.exe“ aus.

Klicken Sie in der Anwendung „Autoruns“ oben auf „Optionen“ und deaktivieren Sie die Optionen „Leere Speicherorte ausblenden“ und „Windows-Einträge ausblenden“. Klicken Sie anschließend auf das Symbol „Aktualisieren“.

Klicken Sie in der Anwendung „Autoruns“ oben auf „Optionen“ und deaktivieren Sie die Optionen „Leere Speicherorte ausblenden“ und „Windows-Einträge ausblenden“. Klicken Sie anschließend auf das Symbol „Aktualisieren“.

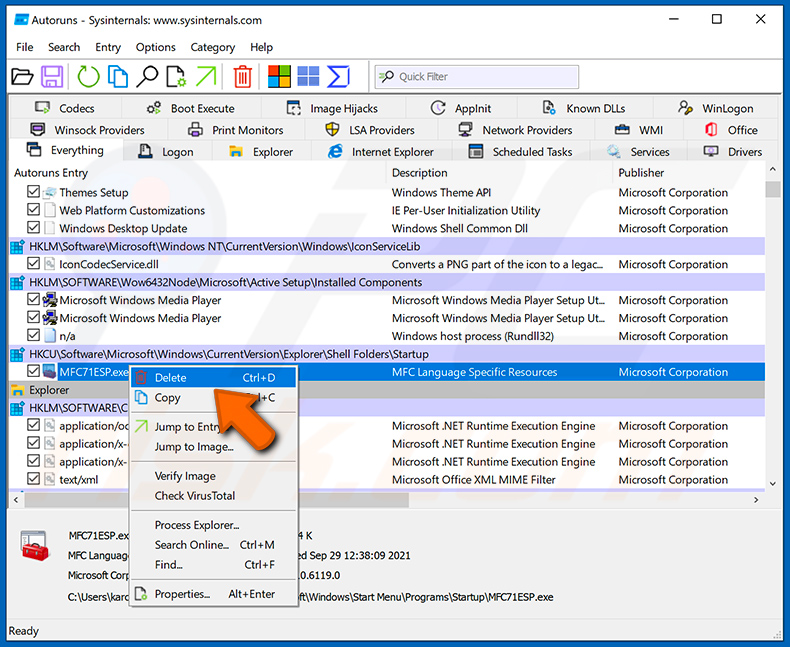

Überprüfen Sie die von der Anwendung „Autoruns“ bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Überprüfen Sie die von der Anwendung „Autoruns“ bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Sie sollten den vollständigen Pfad und Namen notieren. Beachten Sie, dass manche Malware-Programme ihre Prozessnamen unter legitimen Windows-Prozessnamen verstecken. In dieser Phase ist es sehr wichtig, dass Sie keine Systemdateien löschen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf den Namen und wählen Sie „Löschen“.

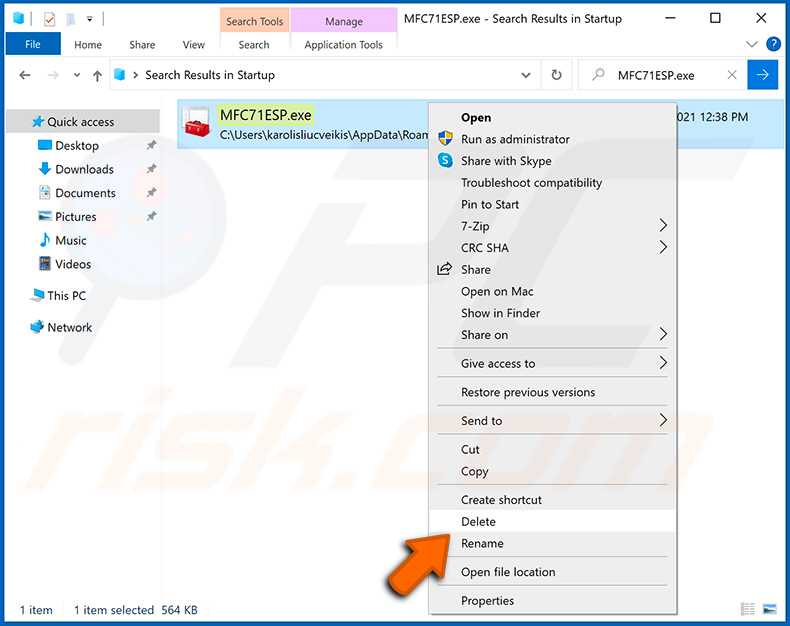

Nachdem Sie die Malware über die Anwendung „Autoruns“ entfernt haben (dadurch wird sichergestellt, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Namen der Malware suchen. Stellen Sie sicher, dass Sie versteckte Dateien und Ordner anzeigen aktivieren, bevor Sie fortfahren. Wenn Sie den Dateinamen der Malware finden, entfernen Sie ihn unbedingt.

Starten Sie Ihren Computer im normalen Modus neu. Wenn Sie diese Schritte befolgen, sollten alle Malware-Programme von Ihrem Computer entfernt werden. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschrittene Computerkenntnisse erfordert. Wenn Sie nicht über diese Kenntnisse verfügen, überlassen Sie die Entfernung von Malware-Programmen Antiviren- und Anti-Malware-Programmen.

Diese Schritte funktionieren möglicherweise nicht bei fortgeschrittenen Malware-Infektionen. Wie immer ist es besser, einer Infektion vorzubeugen, als später zu versuchen, Malware zu entfernen. Um Ihren Computer zu schützen, installieren Sie die neuesten Betriebssystem-Updates und verwenden Sie eine Antivirensoftware. Um sicherzustellen, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir, ihn mit Combo Cleaner Antivirus für Windows zu scannen.

Häufig gestellte Fragen (FAQ)

Mein Computer ist mit der Malware OctoRAT infiziert. Sollte ich mein Speichergerät formatieren, um sie zu entfernen?

Benutzer müssen nicht immer ihr Gerät formatieren, um die Infektion zu beseitigen. Stattdessen sollten Benutzer ein seriöses Antiviren- oder Anti-Malware-Tool wie Combo Cleaner ausführen, um das System zu scannen und OctoRAT sicher zu entfernen.

Was sind die größten Probleme, die Malware verursachen kann?

Malware kann dazu verwendet werden, persönliche Daten zu stehlen, Konten zu kapern, Dateien zu verschlüsseln, Aktivitäten auszuspionieren (z. B. Bildschirmaufzeichnungen oder Screenshots), das infizierte System fernzusteuern, zusätzliche Payloads auszuführen, Identitäten zu stehlen usw.

Was ist der Zweck von OctoRAT?

Der Zweck von OctoRAT besteht darin, Angreifern die vollständige Fernsteuerung eines infizierten Systems zu ermöglichen, damit sie Daten stehlen, auf Konten zugreifen, Dateien verwalten, das Opfer ausspionieren und andere böswillige Aktivitäten durchführen können (einschließlich Belästigung durch „Streich”-Funktionen).

Wie hat sich OctoRAT in meinen Computer eingeschleust?

OctoRAT wird über eine gefälschte VS Code-Erweiterung auf dem offiziellen Marktplatz verbreitet. Die Erweiterung lädt einen VBScript-Dropper namens Anivia.vbs herunter, der dann einen PowerShell-Loader startet. Der Loader entschlüsselt und führt die Malware vollständig im Speicher aus und injiziert die endgültige Nutzlast, OctoRAT, in einen legitimen Windows-Prozess, um einer Erkennung zu entgehen.

Schützt mich Combo Cleaner vor Malware?

Ja, Combo Cleaner kann die meisten bekannten Malware-Programme finden und entfernen, aber einige fortgeschrittene Bedrohungen können sich tief im System verstecken. Aus diesem Grund wird dringend empfohlen, einen vollständigen Systemscan durchzuführen.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden