So entfernen Sie die Albiriox-Malware von Ihrem Android-Gerät

TrojanerAuch bekannt als: Albiriox RAT (Fernzugriffstrojaner)

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was für eine Art von Malware ist Albiriox?

Albiriox ist ein hochentwickelter Android-spezifischer RAT (Remote Access Trojan) mit umfangreichen Banking-Trojaner-Funktionen. Seine Zielliste umfasst über 400 Banken und Finanzdienstleister.

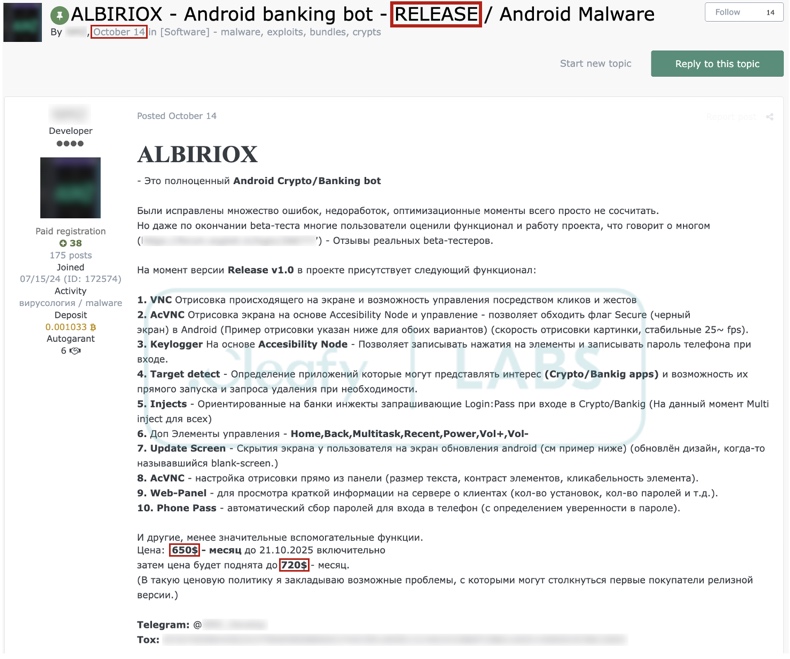

Diese Malware tauchte erstmals im September 2025 auf und wurde einen Monat später als MaaS (Malware-as-a-Service) angeboten. Zum Zeitpunkt der Erstellung dieses Artikels befindet sich Albiriox in der aktiven Entwicklung. Es gibt Hinweise darauf, dass die Betreiber der RAT russischsprachig sind.

Übersicht über die Albiriox-Malware

Die bekannten Albiriox-Infektionen basierten auf einem Dropper. Dieser zeigte dem Opfer eine gefälschte „Systemaktualisierungs“-Oberfläche an, die verschiedene Berechtigungen anforderte. Entscheidend war, dass er Berechtigungen für die Nutzung der Android-Barrierefreiheitsdienste und für die Installation von Anwendungen von Drittanbietern („Install Unknown Apps“) benötigte. Sobald diese erteilt waren, infiltrierte der Dropper Albiriox.

Die Verwendung eines Droppers ist nicht die einzige Anti-Erkennungs-Technik, die von dieser Infektion eingesetzt wird. Die Nutzlast (Albiriox) wird dynamisch entpackt und verfügt über verschleierten Code. Die Betreiber der Malware bieten außerdem ein zusätzliches Anti-Erkennungs-Tool eines anderen Entwicklers an.

Nach erfolgreicher Infiltration stellt es über eine unverschlüsselte TCP-Socket-Verbindung eine Kommunikation mit seinem C&C-Server (Command and Control) her. Die erste Aktion besteht darin, relevante Gerätedaten zu sammeln und an den C&C-Server zu senden (z. B. Hardware-ID, Smartphone-Modell, Android-OS-Version usw.).

Als Remote Access Trojan (RAT) ermöglicht Albiriox den Fernzugriff und die Fernsteuerung infizierter Rechner. Albiriox ermöglicht ein Maß an Kontrolle, das dem eines Benutzers nahekommt. Es führt ein VNC-basiertes (Virtual Network Computing) Fernzugriffsmodul ein. Der Trojaner ermöglicht die Echtzeit-Interaktion mit dem infizierten Gerät. Er kann den Bildschirm live streamen, mit der Benutzeroberfläche interagieren, Gesten simulieren (z. B. Klicks, Tastendrücke, Wischgesten usw.) und verschiedene Befehle ausführen. Somit ist Albiriox in der Lage, böswillige Aktivitäten in Echtzeit auszuführen.

Die RAT kann drei Arten von Overlays anzeigen: Bildschirme, die legitime Systemaktualisierungen vortäuschen, Blackout-Bildschirme, um alle Aktivitäten zu verbergen, und Phishing-Bildschirme, die echte Anwendungen imitieren.

Barrierefreiheitsdienste sollen Benutzern, die darauf angewiesen sind, bei der Interaktion mit Geräten helfen. Durch den Missbrauch dieser Dienste erhalten bösartige Programme Zugriff auf alle Funktionen (z. B. Bildschirm lesen, Touchscreen simulieren, mit der Tastatur interagieren usw.). Die Android-Barrierefreiheitsdienste sind für Albiriox bei der Durchführung betrügerischer Transaktionen und anderer Finanzgeschäfte von entscheidender Bedeutung, da viele verwandte Anwendungen Versuche, Screenshots und Bildschirmaufnahmen zu machen, blockieren oder davor warnen.

Zum Zeitpunkt der Untersuchung umfasste Albiriox über 400 fest programmierte Ziele, darunter Bankwesen, Zahlungsabwicklung, Kryptowährungsbörsen, Krypto-Wallets und andere finanzbezogene Anwendungen. Über die Hälfte der Anwendungen beziehen sich auf Kryptowährungen, und über hundert sind Banking-Apps. Das Netz dieser Malware ist weltweit gespannt; die angegriffenen Dienste sind nicht auf eine bestimmte Region beschränkt.

Albiriox sammelt eine Liste der installierten Software. Es verfolgt geöffnete Anwendungen und kann diese selbst starten. Während der Interaktion mit dem Gerät in Echtzeit kann der Trojaner das schwarze Overlay verwenden und Aktivitäten wie betrügerische Transaktionen und Überweisungen verbergen.

Sobald eine interessante App gestartet wird, kann Albiriox einen Overlay-Angriff durchführen. Dabei wird die Software mit einem Phishing-Bildschirm überlagert, der das Original perfekt imitiert und eingegebene Informationen aufzeichnet (z. B. IDs, Passwörter, Passphrasen, 2FA/MFA-Codes, personenbezogene Daten, Kredit-/Debitkartennummern usw.).

Zu den weiteren Befehlen, die Albiriox auf Geräten ausführen kann, gehören: Abrufen/Zurücksetzen/Entfernen von Gerätesperrdaten (z. B. Muster, Passwort oder PIN), Öffnen von „Zuletzt verwendete Apps”, Auswählen der Schaltfläche/Option „Zurück” und „Home”, Versetzen des Geräts in den Ruhezustand, Aufwecken des Geräts, Erhöhen/Verringern der Lautstärke, Deinstallieren von Apps, Eingeben von Text in ausgewählte Felder usw.

Es sei nochmals darauf hingewiesen, dass sich Albiriox zum Zeitpunkt der Erstellung dieses Artikels noch in der Entwicklung befindet. Daher können zukünftige Varianten dieser RAT zusätzliche/andere Fähigkeiten und Funktionen aufweisen.

Zusammenfassend lässt sich sagen, dass das Vorhandensein von Schadsoftware wie Albiriox auf Geräten zu schwerwiegenden Datenschutzproblemen, erheblichen finanziellen Verlusten und Identitätsdiebstahl führen kann.

| Name | Albiriox RAT (Fernzugriffstrojaner) |

| Art der Bedrohung | Android-Malware, bösartige Anwendung, Trojaner, Fernzugriffstrojaner, Fernwartungstool, RAT. |

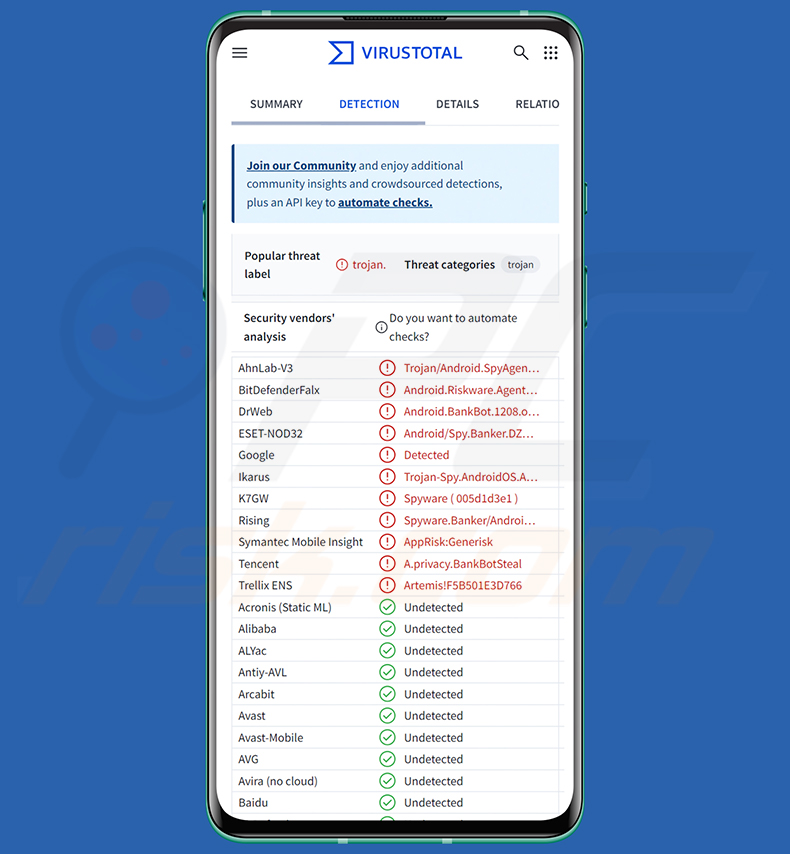

| Erkennungsnamen | AhnLab-V3 (Trojan/Android.SpyAgent.1313398), Combo Cleaner (Android.Riskware.Agent.aARLK), ESET-NOD32 (Android/Spy.Banker.DZC Trojan), Symantec Mobile Insight (AppRisk:Generisk), Vollständige Liste (VirusTotal) |

| Symptome | Das Gerät läuft langsam, Systemeinstellungen werden ohne Zustimmung des Benutzers geändert, fragwürdige Anwendungen erscheinen, der Daten- und Akkuverbrauch steigt erheblich an. |

| Vertriebsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, betrügerische Anwendungen, betrügerische Websites. |

| Schaden | Gestohlene persönliche Daten (private Nachrichten, Anmeldedaten/Passwörter usw.), verminderte Geräteleistung, schneller Batterieverbrauch, verminderte Internetgeschwindigkeit, enorme Datenverluste, finanzielle Verluste, Identitätsdiebstahl (bösartige Apps können Kommunikations-Apps missbrauchen). |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Beispiele für Android-spezifische Fernzugriffstrojaner

Wir haben bereits über zahlreiche Schadprogramme berichtet. Fantasy Hub, BankBot, Asur, G700 und BingoMod sind nur einige unserer Artikel über RATs, die auf Android-Geräte abzielen.

Remote-Access-Trojaner können unglaublich vielseitig sein und ermöglichen es Angreifern, die vollständige Kontrolle über Geräte zu übernehmen. Unabhängig davon, wie Malware funktioniert, gefährdet ihre Präsenz auf dem System jedoch die Integrität des Geräts und die Privatsphäre des Benutzers. Daher müssen alle Bedrohungen sofort nach ihrer Erkennung entfernt werden.

Wie hat sich Albiriox auf mein Gerät eingeschleust?

Wie bereits erwähnt, wird Albiriox in Hackerforen als MaaS angeboten. Daher kann die Art und Weise, wie es verbreitet wird, von den Cyberkriminellen abhängen, die es verwenden (d. h. die Methoden können sich von Angriff zu Angriff unterscheiden).

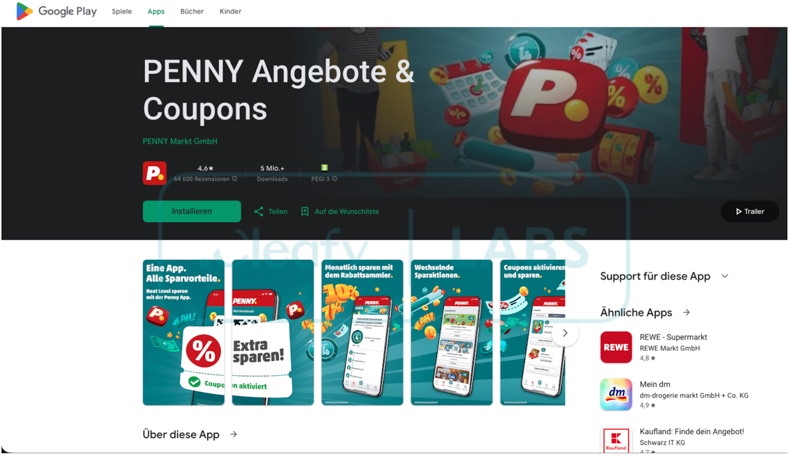

Die erste bekannte Kampagne fand vor der Veröffentlichung des Trojaners als MaaS im Oktober 2025 statt. Es handelte sich um eine kleine und begrenzte Kampagne, die sich an österreichische Nutzer richtete. Sie begann mit SMS-Spam, der eine verkürzte URL enthielt, die die Empfänger zu einer Website führte, die eine deutschsprachige Google Play Store-Seite imitierte. Dort wurde eine gefälschte Anwendung für die Penny-Discount-Supermarktkette beworben. Der Dropper von Albiriox wurde direkt von dieser betrügerischen Webseite heruntergeladen.

In einer weiteren Variante der Penny-Kampagne erfolgte der Download des Droppers indirekt. Auf der Seite wurde angegeben, dass der Download-Link über WhatsApp Messenger gesendet würde, und die Nutzer wurden aufgefordert, ihre Telefonnummern anzugeben.

Genauer gesagt wurden die Nutzer aufgefordert, die Tankstelle auszuwählen, für die sie Rabatte erhalten möchten, „ein Rad zu drehen“, um den Rabattbetrag zu erfahren, und ihre Telefonnummer einzugeben, mit dem Versprechen, dass sich ein Vertreter umgehend mit ihnen in Verbindung setzen würde. Die Kampagne war geoblockt und sammelte nur österreichische Nummern, die dann an den Telegram-Bot der Cyberkriminellen weitergeleitet wurden.

Andere Tarnungen und Verbreitungstechniken sind sehr wahrscheinlich. Social Engineering und Phishing-Taktiken sind Standard. In der Regel werden Schadprogramme als normale Inhalte präsentiert oder mit diesen gebündelt.

Zu den häufigsten Methoden der Malware-Verbreitung gehören: unseriöse Download-Kanäle (z. B. Freeware- und kostenlose File-Hosting-Seiten, P2P-Tauschbörsen, App-Stores von Drittanbietern usw.), Drive-by-Downloads (heimliche, betrügerische Downloads), Online-Betrug, bösartige Anhänge oder Links in Spam-Mails (z. B. E-Mails, PMs/DMs, SMS, Social-Media-Beiträge usw.), Malvertising, Raubkopien, illegale Software-Aktivierungstools („Cracks“) und gefälschte Updates. usw.), Malvertising, Raubkopien, illegale Software-Aktivierungstools („Cracks“) und gefälschte Updates.

Einige Schadprogramme können sich über lokale Netzwerke und Wechseldatenträger (z. B. externe Festplatten, USB-Sticks usw.) selbst verbreiten.

Wie kann man die Installation von Malware vermeiden?

Vorsicht ist oberstes Gebot, um die Sicherheit von Geräten und Benutzern zu gewährleisten. Informieren Sie sich daher immer gründlich über Software, indem Sie die Nutzungsbedingungen und Bewertungen von Experten/Benutzern lesen, die erforderlichen Berechtigungen überprüfen und die Legitimität des Entwicklers überprüfen. Laden Sie Software nur von offiziellen und verifizierten Quellen herunter. Aktivieren und aktualisieren Sie Programme mit Originalfunktionen/-tools, da solche von Drittanbietern Malware enthalten können.

Seien Sie beim Surfen vorsichtig, da das Internet voller gefälschter und bösartiger Inhalte ist. Öffnen Sie keine Anhänge oder Links in verdächtigen/irrelevanten Nachrichten (z. B. E-Mails, PMs/DMs, SMS usw.).

Es ist von größter Bedeutung, ein seriöses Antivirenprogramm zu installieren und auf dem neuesten Stand zu halten. Mit Hilfe von Sicherheitssoftware müssen regelmäßige Systemscans durchgeführt und aktive sowie potenzielle Bedrohungen entfernt werden.

Screenshot einer gefälschten Google Play Store-Seite, über die Albiriox verbreitet wird (Bildquelle – Cleafy LABS):

Screenshot von Albiriox, beworben in einem Hackerforum (Bildquelle – Cleafy LABS):

Schnellmenü:

- Einleitung

- Wie kann man den Browserverlauf aus dem Chrome-Webbrowser löschen?

- Wie deaktiviert man Browser-Benachrichtigungen im Chrome-Webbrowser?

- Wie setzt man den Chrome-Webbrowser zurück?

- Wie kann man den Browserverlauf aus dem Firefox-Webbrowser löschen?

- Wie deaktiviert man Browser-Benachrichtigungen im Firefox-Webbrowser?

- Wie setzt man den Firefox-Webbrowser zurück?

- Wie kann man potenziell unerwünschte und/oder bösartige Anwendungen deinstallieren?

- Wie starte ich das Android-Gerät im „abgesicherten Modus“?

- Wie kann man den Batterieverbrauch verschiedener Anwendungen überprüfen?

- Wie kann man den Datenverbrauch verschiedener Anwendungen überprüfen?

- Wie installiere ich die neuesten Software-Updates?

- Wie kann man das System auf den Standardzustand zurücksetzen?

- Wie kann man Anwendungen mit Administratorrechten deaktivieren?

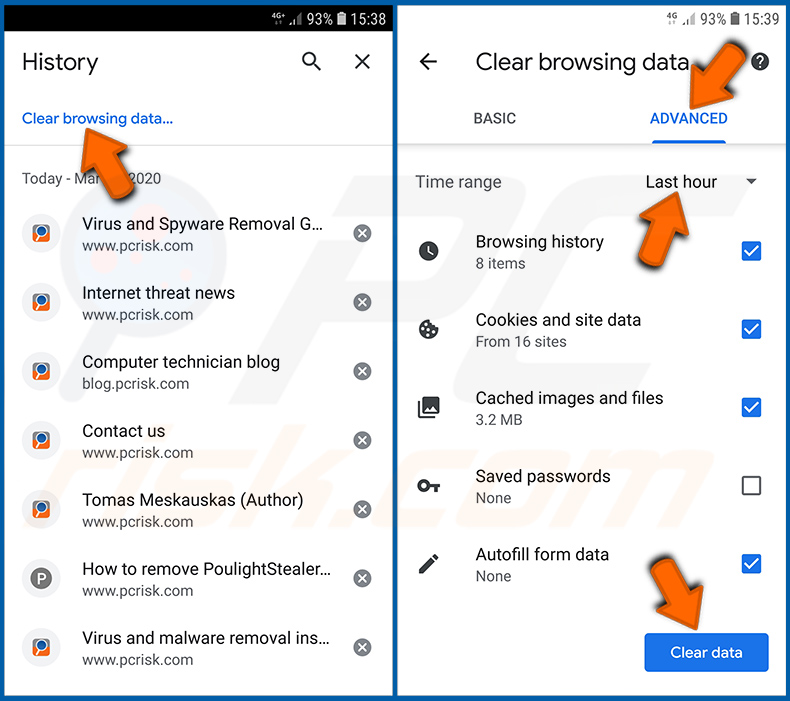

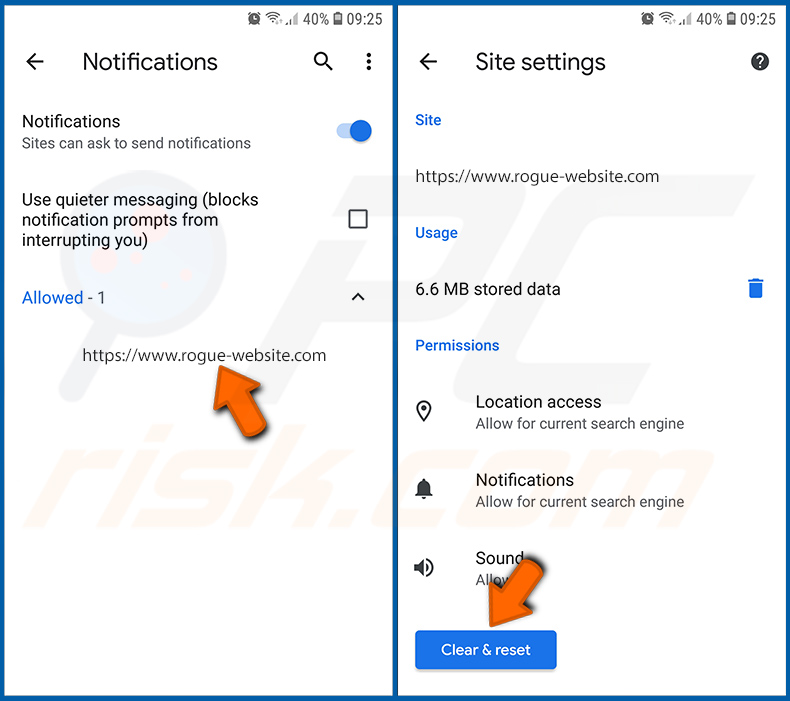

Löschen Sie den Browserverlauf aus dem Chrome-Webbrowser:

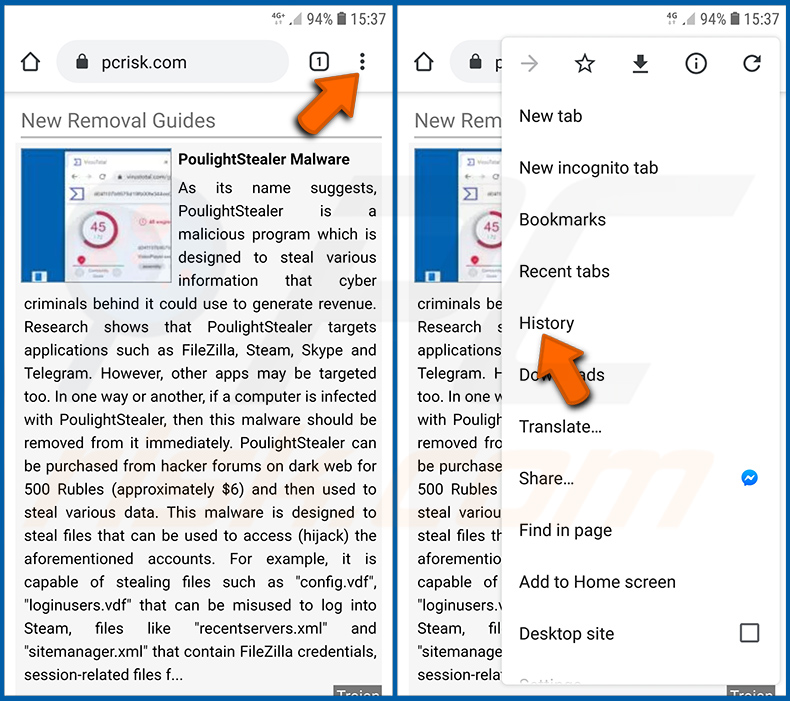

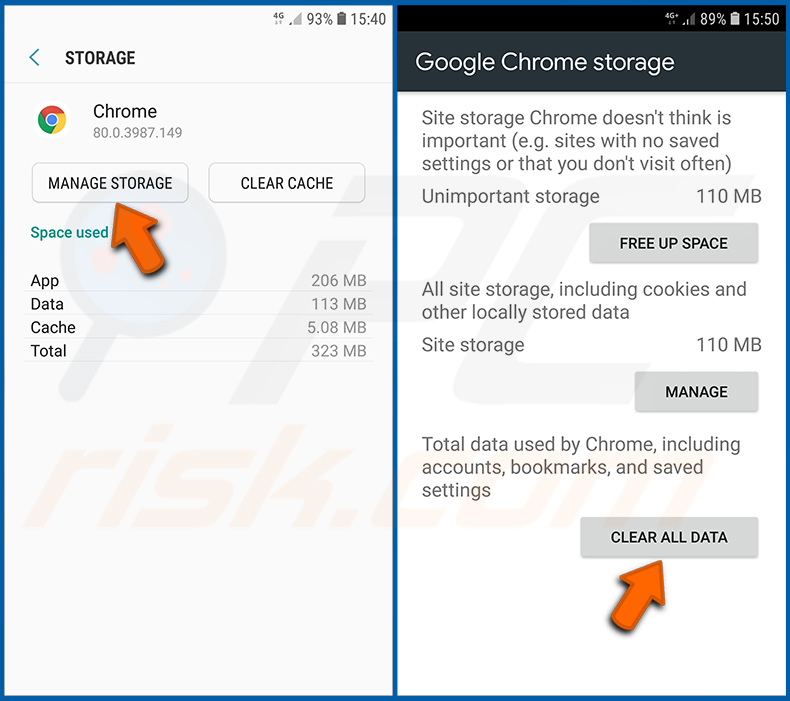

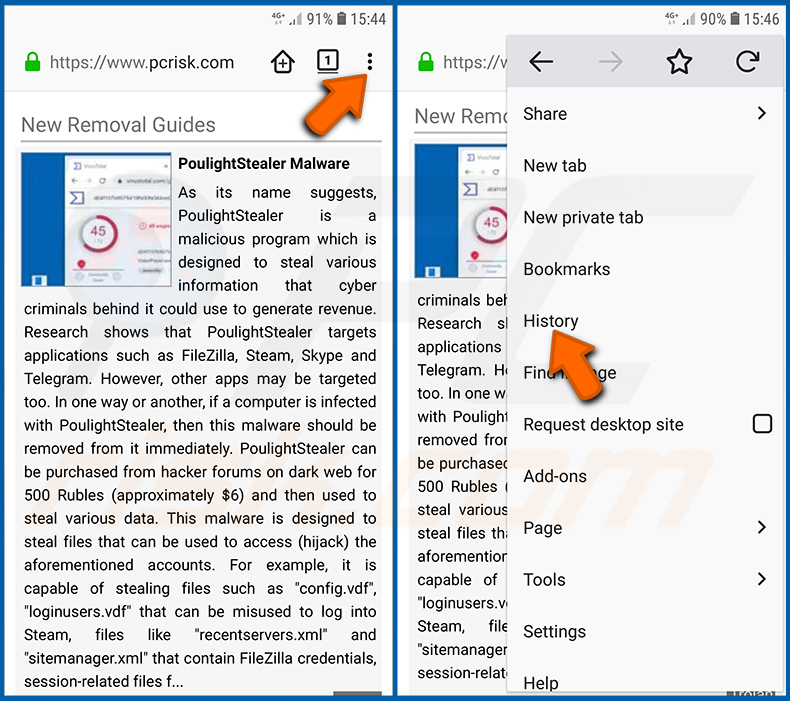

Tippen Sie auf die Schaltfläche „Menü“ (drei Punkte in der oberen rechten Ecke des Bildschirms) und wählen Sie im sich öffnenden Dropdown-Menü „Verlauf“ aus.

Tippen Sie auf „Browsingdaten löschen“, wählen Sie die Registerkarte „ERWEITERT“, wählen Sie den Zeitraum und die Datentypen, die Sie löschen möchten, und tippen Sie auf „Daten löschen“.

[Zurück zum Inhaltsverzeichnis]

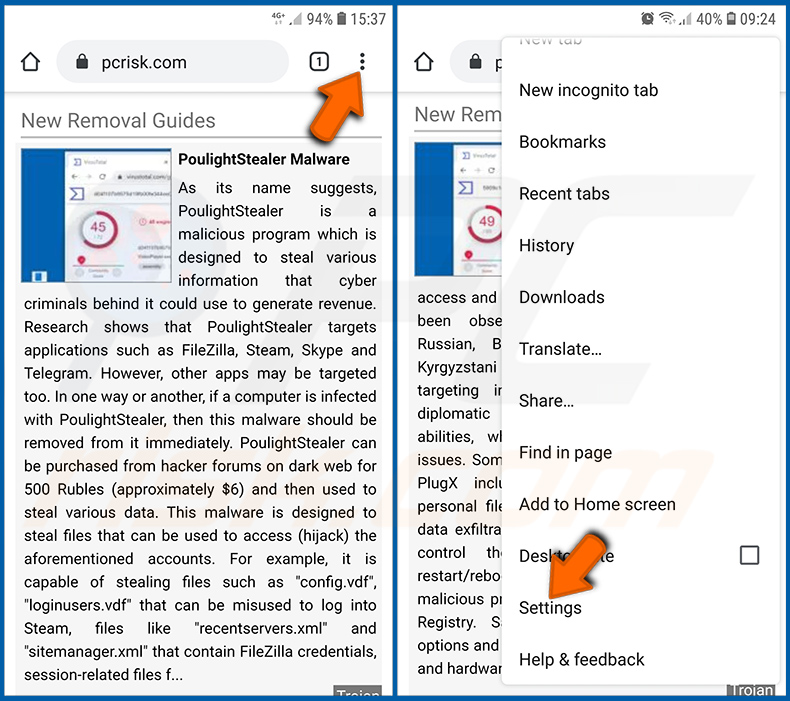

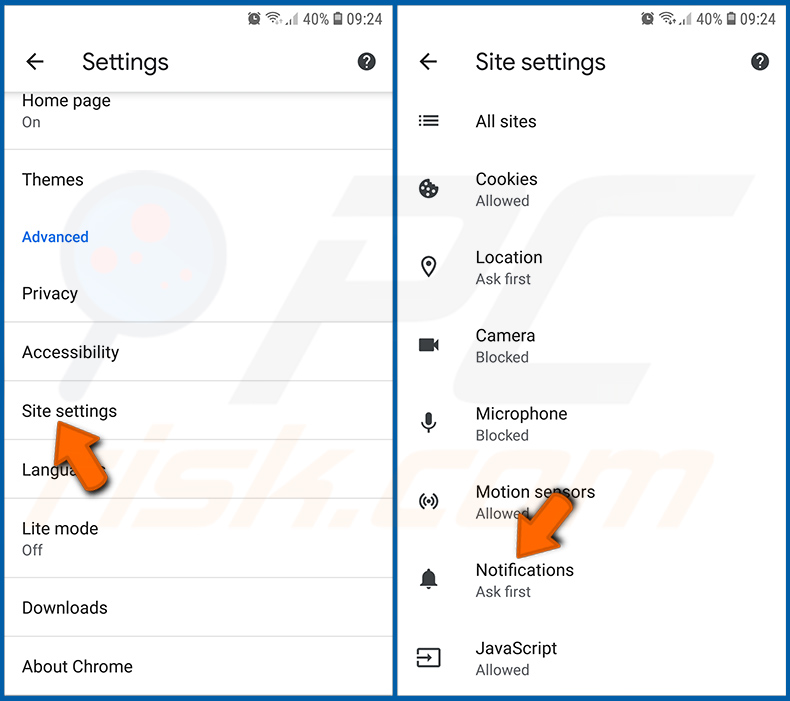

Deaktivieren Sie Browser-Benachrichtigungen im Chrome-Webbrowser:

Tippen Sie auf die Schaltfläche „Menü“ (drei Punkte in der rechten oberen Ecke des Bildschirms) und wählen Sie im sich öffnenden Dropdown-Menü „Einstellungen“ aus.

Scrollen Sie nach unten, bis Sie die Option „Website-Einstellungen“ sehen, und tippen Sie darauf. Scrollen Sie nach unten, bis Sie die Option „Benachrichtigungen“ sehen, und tippen Sie darauf.

Suchen Sie die Websites, die Browser-Benachrichtigungen senden, tippen Sie darauf und klicken Sie auf „Löschen & zurücksetzen“. Dadurch werden die Berechtigungen für diese Websites zum Senden von Benachrichtigungen entfernt. Wenn Sie jedoch dieselbe Website erneut besuchen, wird möglicherweise erneut eine Berechtigung angefordert. Sie können wählen, ob Sie diese Berechtigungen erteilen möchten oder nicht (wenn Sie sich gegen die Erteilung entscheiden, wird die Website in den Abschnitt „Blockiert“ verschoben und fragt Sie nicht mehr nach der Berechtigung).

[Zurück zum Inhaltsverzeichnis]

Chrome-Webbrowser zurücksetzen:

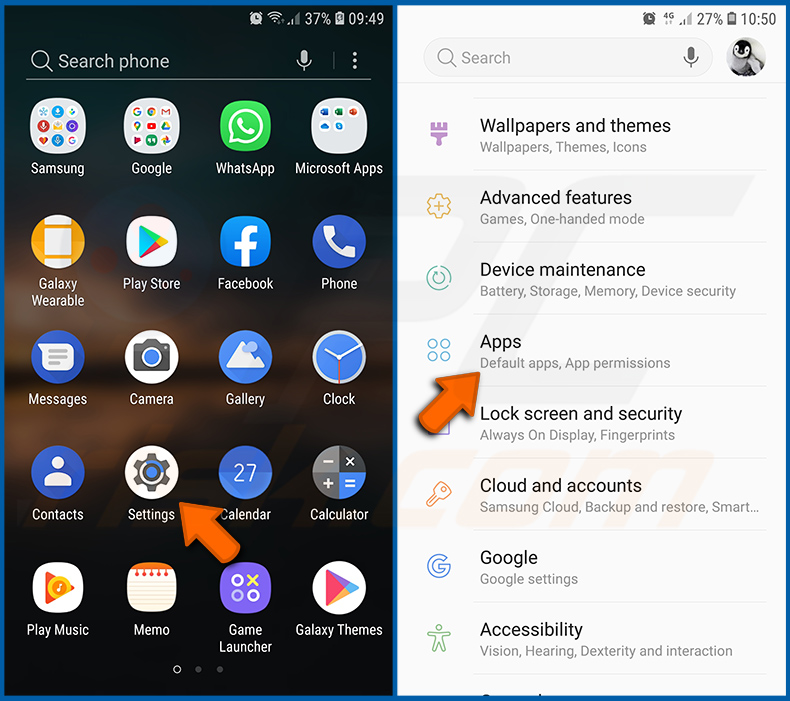

Gehen Sie zu „Einstellungen“, scrollen Sie nach unten, bis Sie „Apps“ sehen, und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie die Anwendung „Chrome“ finden, wählen Sie sie aus und tippen Sie auf die Option „Speicher“.

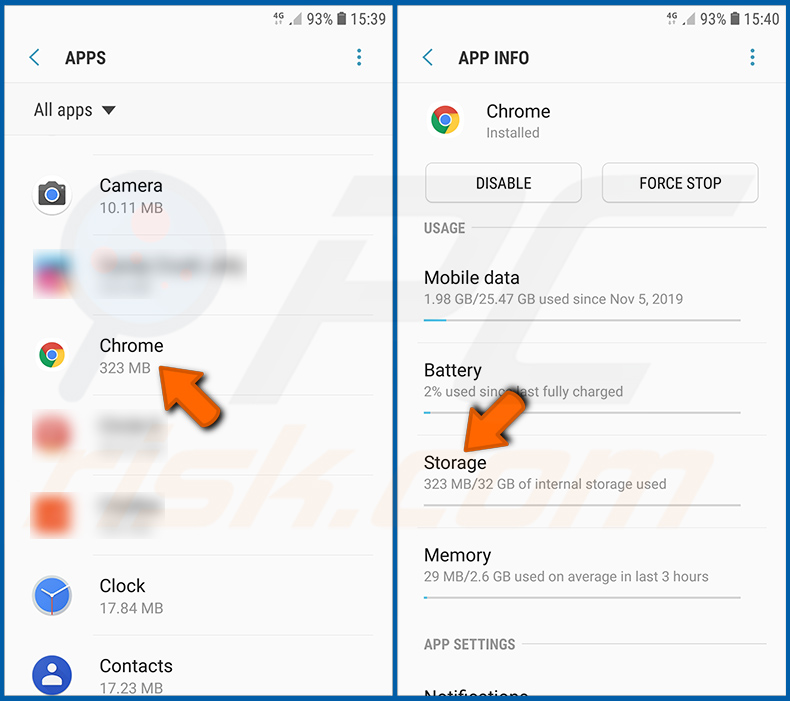

Tippen Sie auf „SPEICHER VERWALTEN“, dann auf „ALLE DATEN LÖSCHEN“ und bestätigen Sie die Aktion durch Tippen auf „OK“. Beachten Sie, dass durch das Zurücksetzen des Browsers alle darin gespeicherten Daten gelöscht werden. Das bedeutet, dass alle gespeicherten Anmeldedaten/Passwörter, der Browserverlauf, nicht standardmäßige Einstellungen und andere Daten gelöscht werden. Außerdem müssen Sie sich erneut bei allen Websites anmelden.

[Zurück zum Inhaltsverzeichnis]

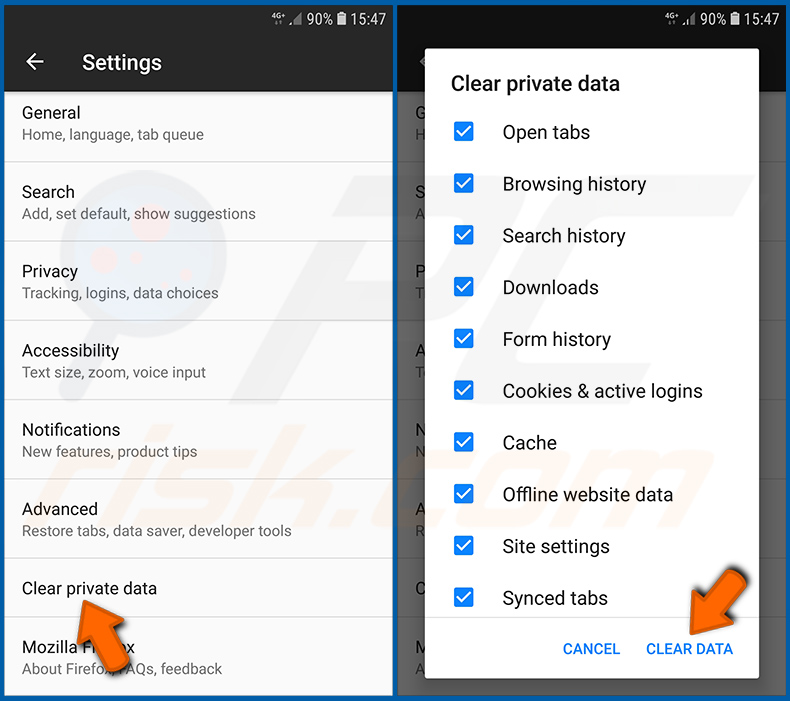

Löschen Sie den Browserverlauf aus dem Firefox-Webbrowser:

Tippen Sie auf die Schaltfläche „Menü“ (drei Punkte in der rechten oberen Ecke des Bildschirms) und wählen Sie „Verlauf“ im sich öffnenden Dropdown-Menü.

Scrollen Sie nach unten, bis Sie „Private Daten löschen“ sehen, und tippen Sie darauf. Wählen Sie die Datentypen aus, die Sie entfernen möchten, und tippen Sie auf „DATEN LÖSCHEN“.

[Zurück zum Inhaltsverzeichnis]

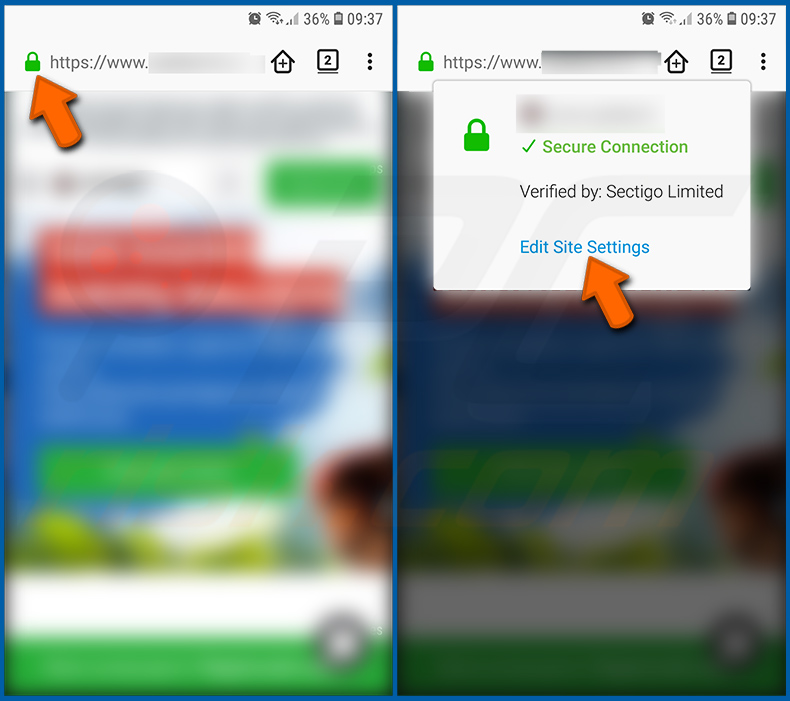

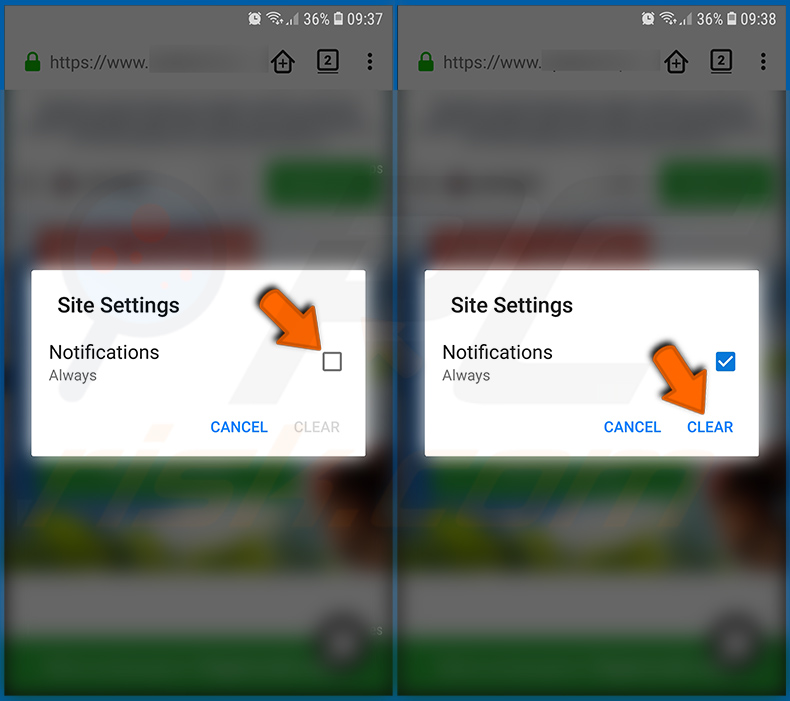

Deaktivieren Sie Browser-Benachrichtigungen im Firefox-Webbrowser:

Rufen Sie die Website auf, die Browser-Benachrichtigungen sendet, tippen Sie auf das Symbol links neben der URL-Leiste (das Symbol muss nicht unbedingt „Sperren” lauten) und wählen Sie „Website-Einstellungen bearbeiten”.

Wählen Sie im geöffneten Pop-up-Fenster die Option „Benachrichtigungen“ und tippen Sie auf „LÖSCHEN“.

[Zurück zum Inhaltsverzeichnis]

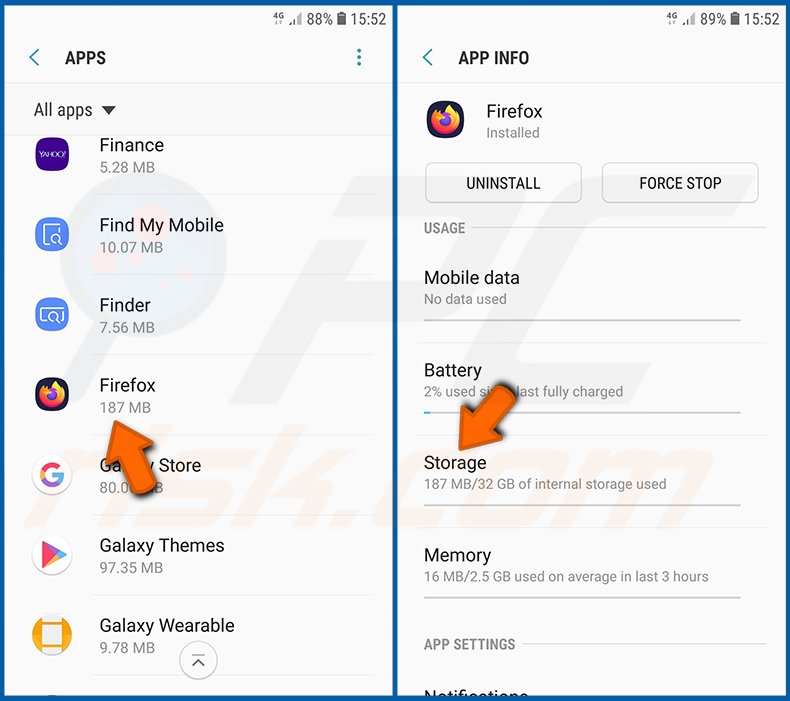

Den Firefox-Webbrowser zurücksetzen:

Gehen Sie zu „Einstellungen“, scrollen Sie nach unten, bis Sie „Apps“ sehen, und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie die Anwendung „Firefox“ finden, wählen Sie sie aus und tippen Sie auf die Option „Speicher“.

Tippen Sie auf „DATEN LÖSCHEN“ und bestätigen Sie den Vorgang durch Tippen auf „LÖSCHEN“. Beachten Sie, dass durch das Zurücksetzen des Browsers alle darin gespeicherten Daten gelöscht werden. Das bedeutet, dass alle gespeicherten Anmeldedaten/Passwörter, der Browserverlauf, nicht standardmäßige Einstellungen und andere Daten gelöscht werden. Außerdem müssen Sie sich erneut bei allen Websites anmelden.

[Zurück zum Inhaltsverzeichnis]

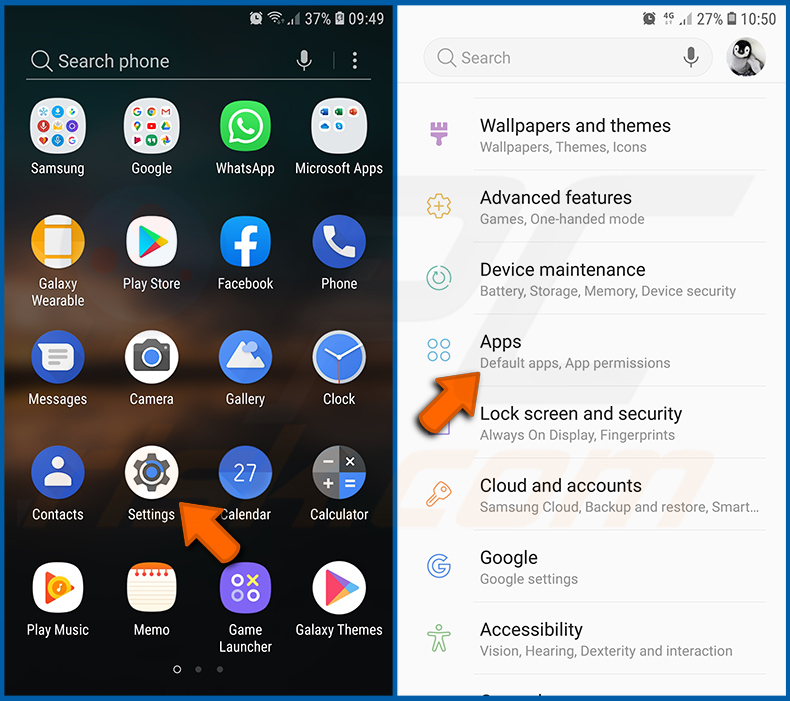

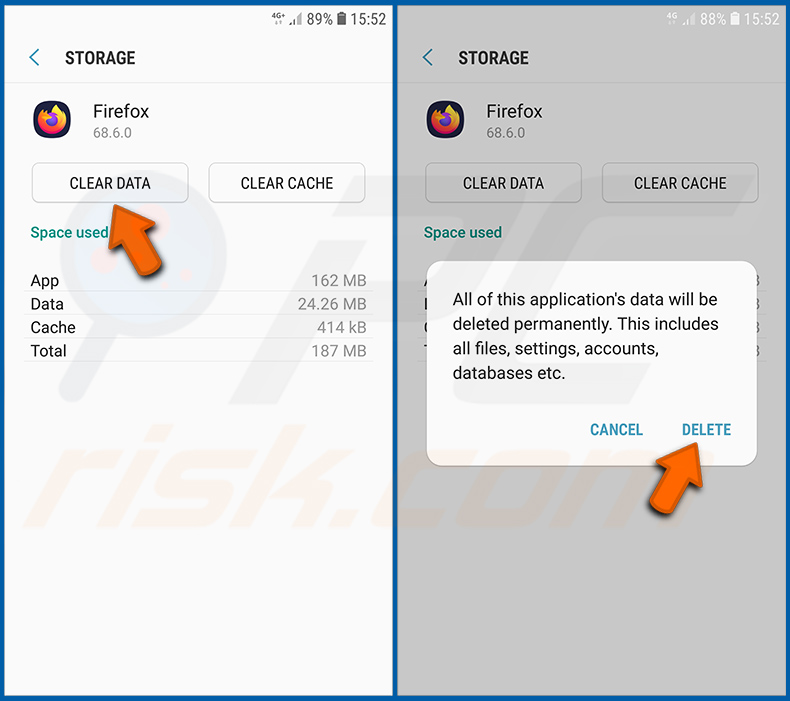

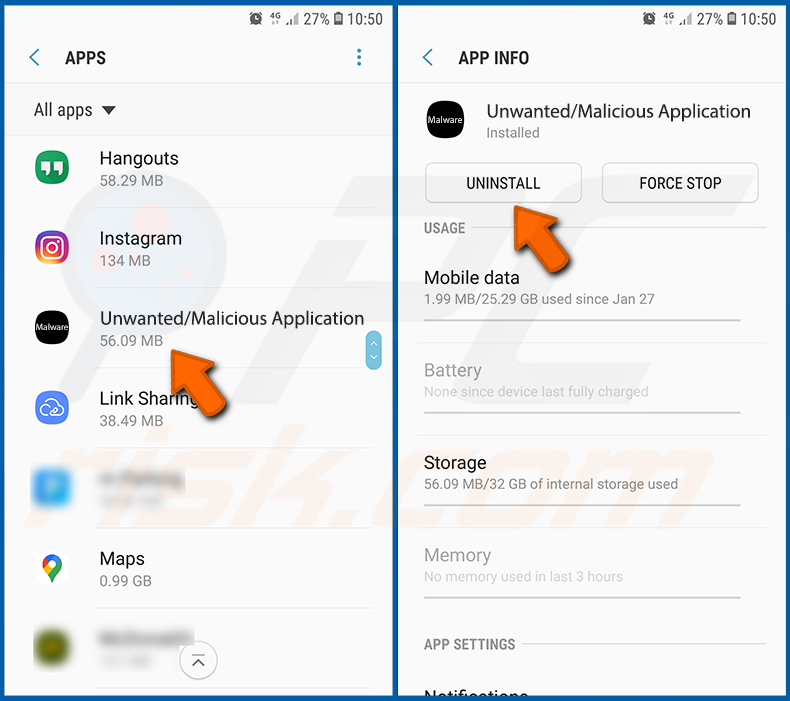

Deinstallieren Sie potenziell unerwünschte und/oder bösartige Anwendungen:

Gehen Sie zu „Einstellungen“, scrollen Sie nach unten, bis Sie „Apps“ sehen, und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie eine potenziell unerwünschte und/oder schädliche Anwendung sehen, wählen Sie diese aus und tippen Sie auf „Deinstallieren“. Wenn Sie die ausgewählte App aus irgendeinem Grund nicht entfernen können (z. B. wenn eine Fehlermeldung angezeigt wird), sollten Sie den „abgesicherten Modus“ verwenden.

[Zurück zum Inhaltsverzeichnis]

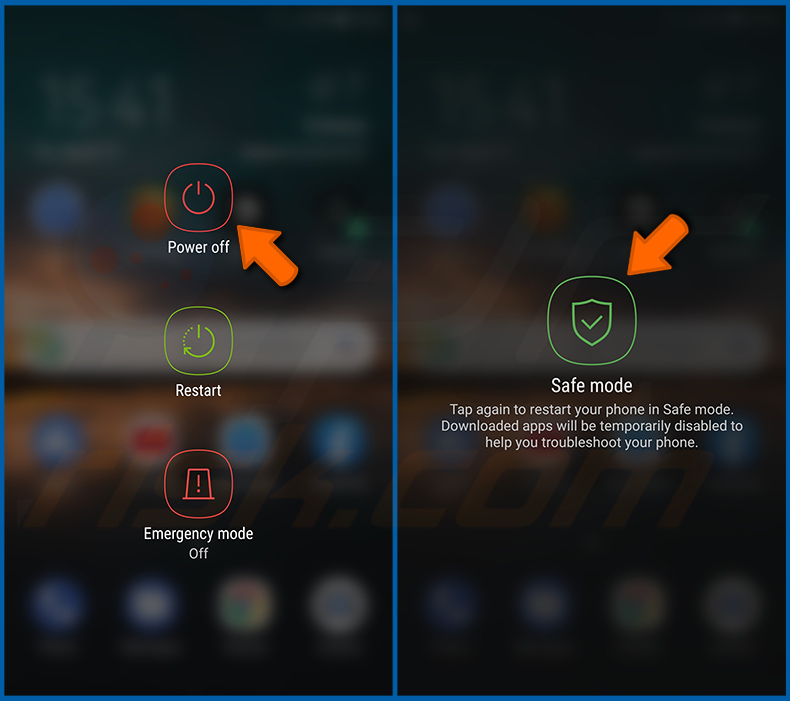

Starten Sie das Android-Gerät im „abgesicherten Modus“:

Der „abgesicherte Modus” im Android-Betriebssystem deaktiviert vorübergehend die Ausführung aller Anwendungen von Drittanbietern. Die Verwendung dieses Modus ist eine gute Möglichkeit, verschiedene Probleme zu diagnostizieren und zu beheben (z. B. das Entfernen bösartiger Anwendungen, die Sie daran hindern, dies zu tun, wenn das Gerät „normal” läuft).

Drücken Sie die Taste „Power“ und halten Sie sie gedrückt, bis der Bildschirm „Power off“ angezeigt wird. Tippen Sie auf das Symbol „Ausschalten“ und halten Sie es gedrückt. Nach einigen Sekunden erscheint die Option „Abgesicherter Modus“, die Sie durch einen Neustart des Geräts ausführen können.

[Zurück zum Inhaltsverzeichnis]

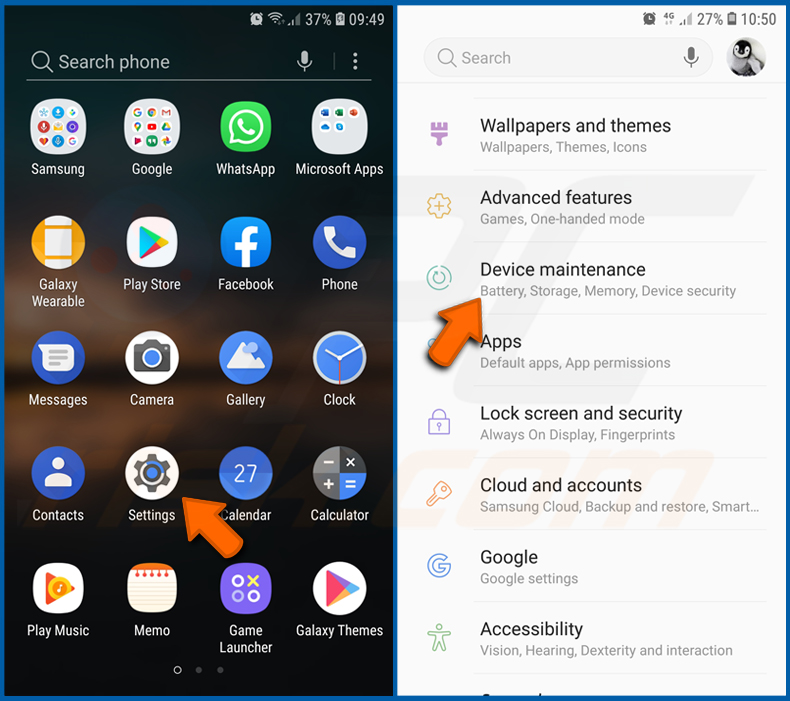

Überprüfen Sie den Batterieverbrauch verschiedener Anwendungen:

Gehen Sie zu „Einstellungen“, scrollen Sie nach unten, bis Sie „Gerätewartung“ sehen, und tippen Sie darauf.

Tippen Sie auf „Akku“ und überprüfen Sie die Nutzung der einzelnen Anwendungen. Legitime/echte Anwendungen sind so konzipiert, dass sie so wenig Energie wie möglich verbrauchen, um die bestmögliche Benutzererfahrung zu bieten und Strom zu sparen. Ein hoher Akkuverbrauch kann daher darauf hindeuten, dass es sich um eine schädliche Anwendung handelt.

[Zurück zum Inhaltsverzeichnis]

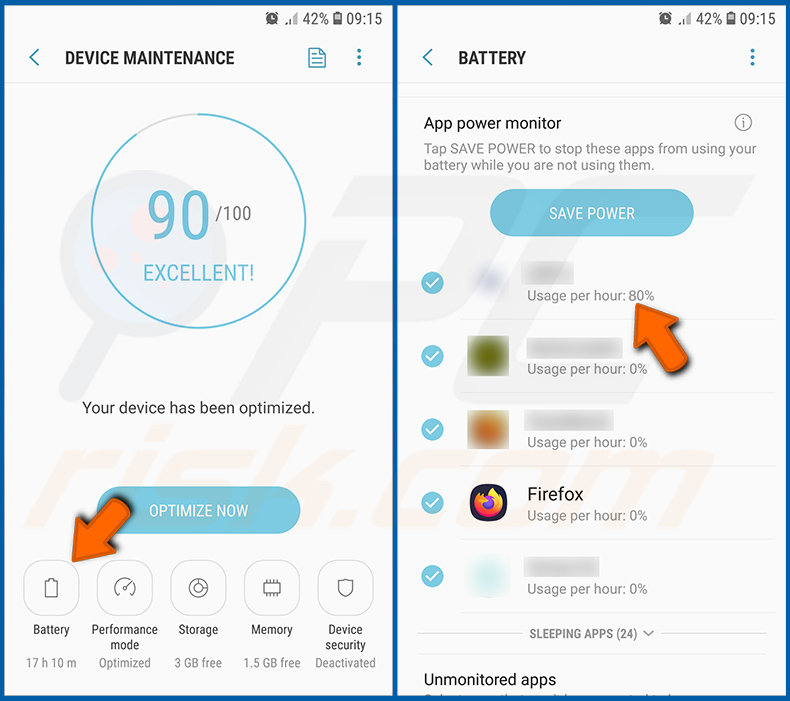

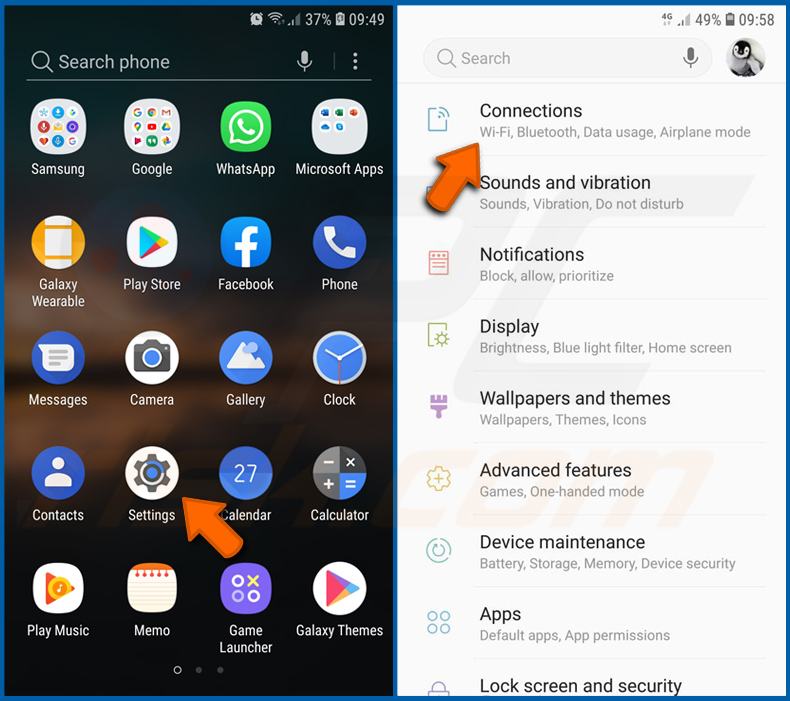

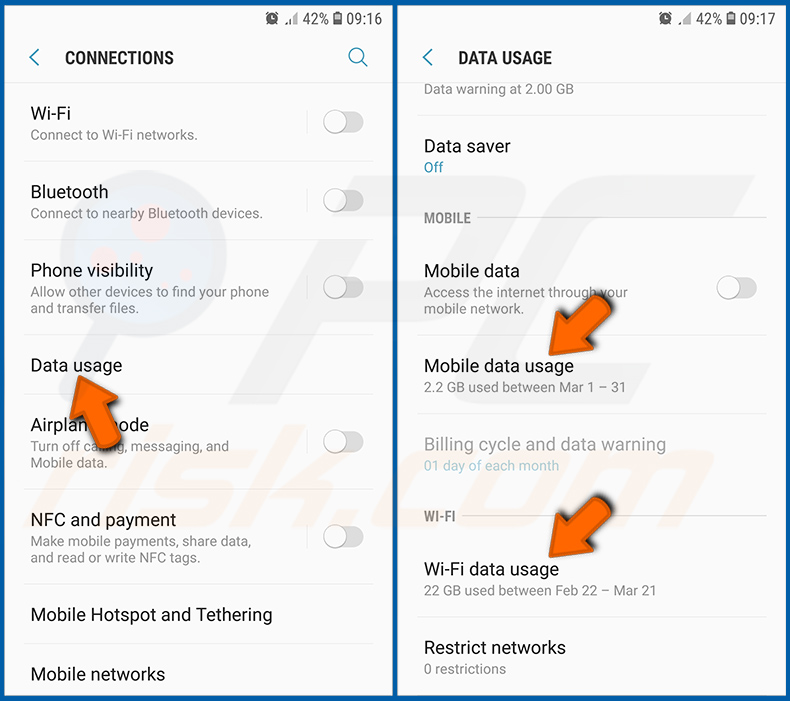

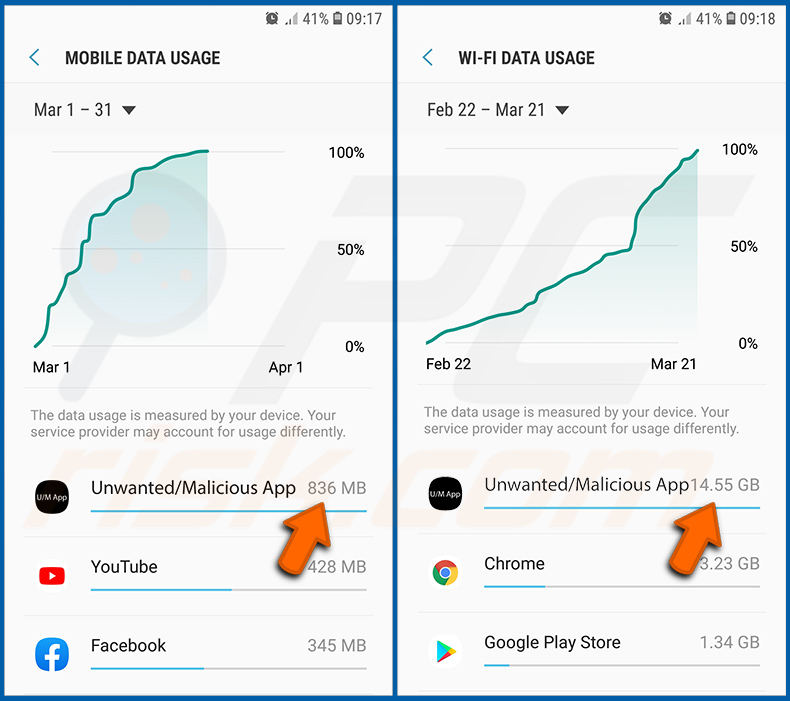

Überprüfen Sie die Datennutzung verschiedener Anwendungen:

Gehen Sie zu „Einstellungen“, scrollen Sie nach unten, bis Sie „Verbindungen“ sehen, und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie „Datennutzung“ sehen, und wählen Sie diese Option aus. Wie beim Akku sind legitime/echte Anwendungen so konzipiert, dass sie die Datennutzung so weit wie möglich minimieren. Das bedeutet, dass eine hohe Datennutzung auf das Vorhandensein einer bösartigen Anwendung hindeuten kann. Beachten Sie, dass einige bösartige Anwendungen möglicherweise so konzipiert sind, dass sie nur funktionieren, wenn das Gerät mit einem drahtlosen Netzwerk verbunden ist. Aus diesem Grund sollten Sie sowohl die mobile als auch die WLAN-Datennutzung überprüfen.

Wenn Sie eine Anwendung finden, die viel Datenvolumen verbraucht, obwohl Sie sie nie nutzen, empfehlen wir Ihnen dringend, sie so schnell wie möglich zu deinstallieren.

[Zurück zum Inhaltsverzeichnis]

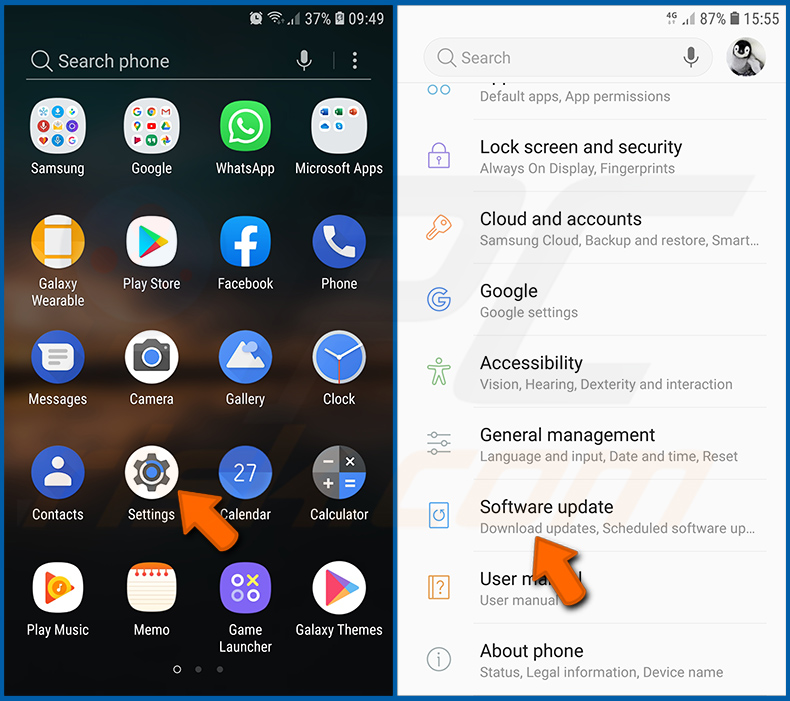

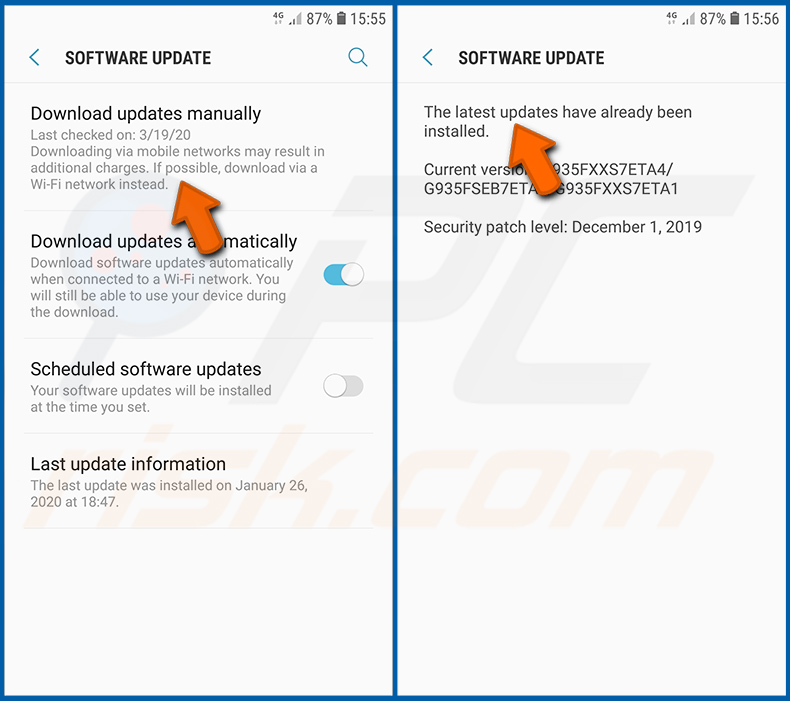

Installieren Sie die neuesten Software-Updates:

Die Software auf dem neuesten Stand zu halten, ist eine bewährte Vorgehensweise, wenn es um die Sicherheit von Geräten geht. Die Gerätehersteller veröffentlichen kontinuierlich verschiedene Sicherheitspatches und Android-Updates, um Fehler und Bugs zu beheben, die von Cyberkriminellen ausgenutzt werden können. Ein veraltetes System ist wesentlich anfälliger, weshalb Sie immer sicherstellen sollten, dass die Software Ihres Geräts auf dem neuesten Stand ist.

Gehen Sie zu „Einstellungen“, scrollen Sie nach unten, bis Sie „Software-Update“ sehen, und tippen Sie darauf.

Tippen Sie auf „Updates manuell herunterladen” und überprüfen Sie, ob Updates verfügbar sind. Wenn ja, installieren Sie diese sofort. Wir empfehlen außerdem, die Option „Updates automatisch herunterladen” zu aktivieren. Dadurch wird das System in die Lage versetzt, Sie zu benachrichtigen, sobald ein Update verfügbar ist, und/oder dieses automatisch zu installieren.

[Zurück zum Inhaltsverzeichnis]

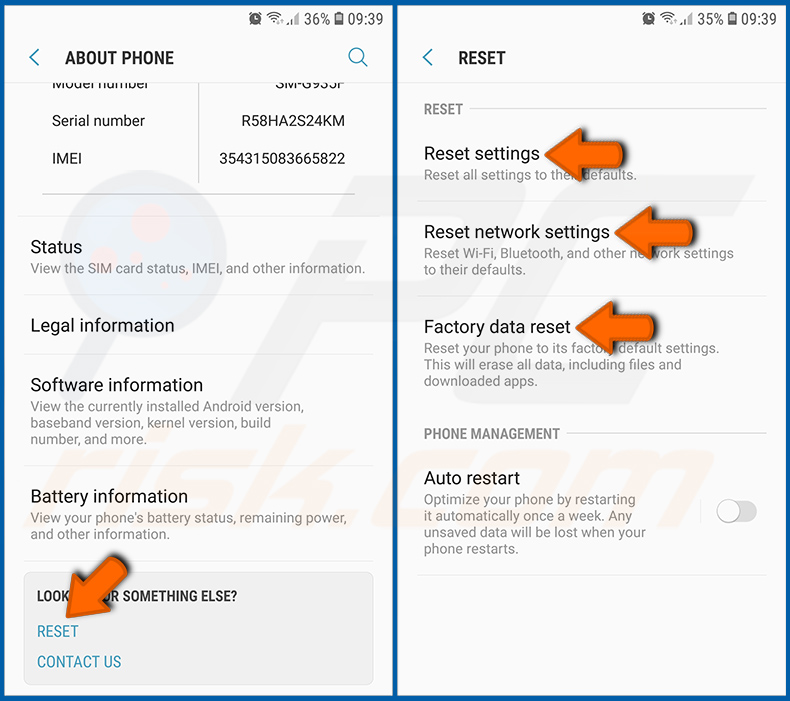

Das System auf den Standardzustand zurücksetzen:

Das Durchführen eines „Zurücksetzen auf Werkseinstellungen” ist eine gute Möglichkeit, alle unerwünschten Anwendungen zu entfernen, die Systemeinstellungen auf die Standardeinstellungen zurückzusetzen und das Gerät insgesamt zu bereinigen. Sie müssen jedoch bedenken, dass alle Daten auf dem Gerät gelöscht werden, einschließlich Fotos, Video-/Audiodateien, Telefonnummern (die auf dem Gerät gespeichert sind, nicht auf der SIM-Karte), SMS-Nachrichten usw. Mit anderen Worten: Das Gerät wird in seinen ursprünglichen Zustand zurückversetzt.

Sie können auch die grundlegenden Systemeinstellungen und/oder einfach nur die Netzwerkeinstellungen wiederherstellen.

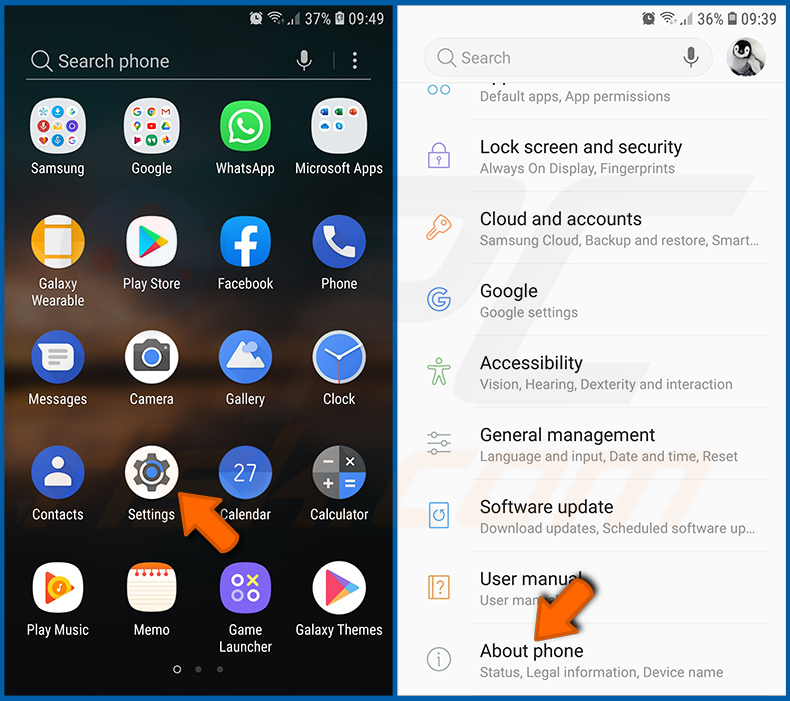

Gehen Sie zu „Einstellungen“, scrollen Sie nach unten, bis Sie „Über das Telefon“ sehen, und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie „Zurücksetzen“ sehen, und tippen Sie darauf. Wählen Sie nun die Aktion aus, die Sie ausführen möchten:

„Einstellungen zurücksetzen“ – alle Systemeinstellungen auf die Standardeinstellungen zurücksetzen;

„Netzwerkeinstellungen zurücksetzen“ – alle netzwerkbezogenen Einstellungen auf die Standardeinstellungen zurücksetzen;

„Werkseinstellungen zurücksetzen“ – das gesamte System zurücksetzen und alle gespeicherten Daten vollständig löschen;

[Zurück zum Inhaltsverzeichnis]

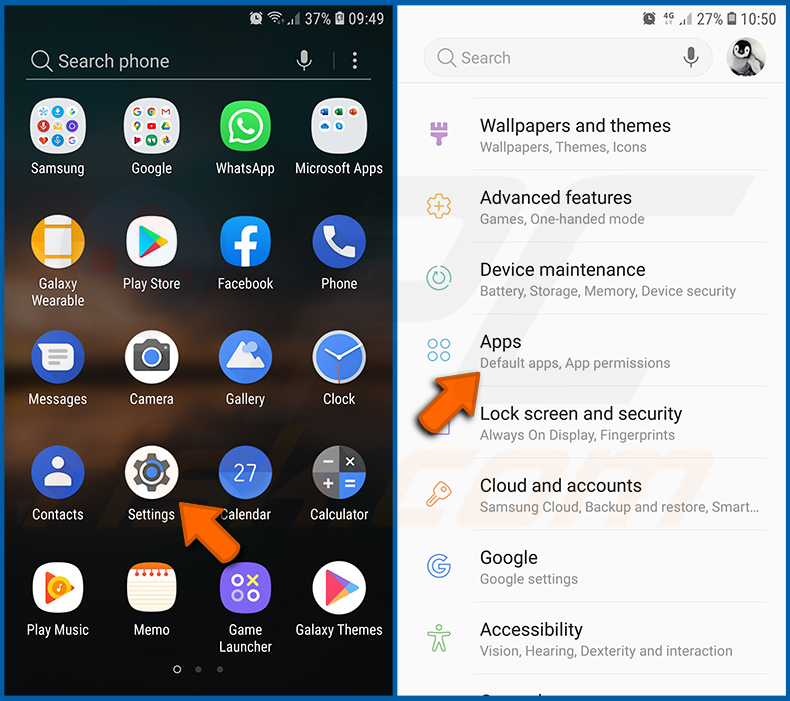

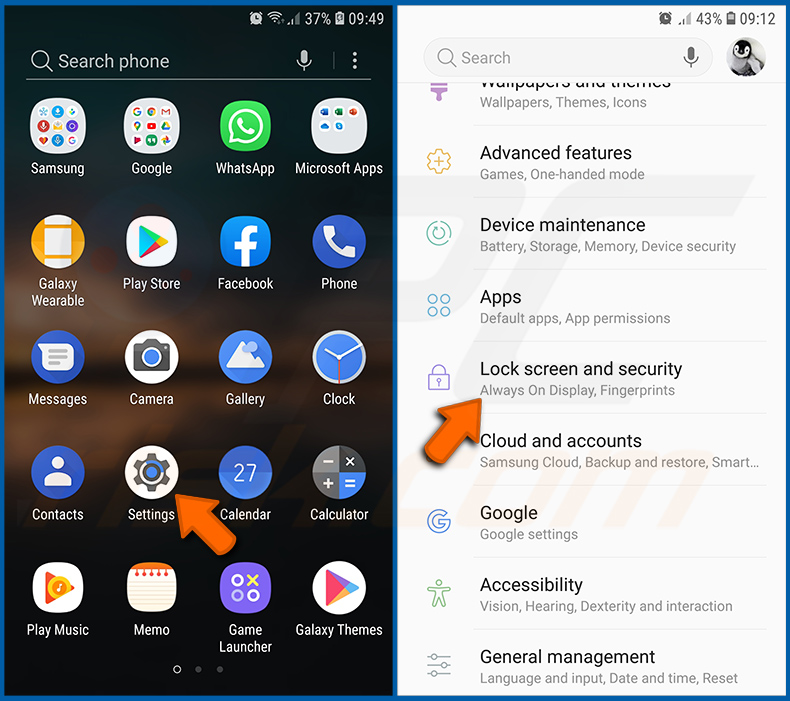

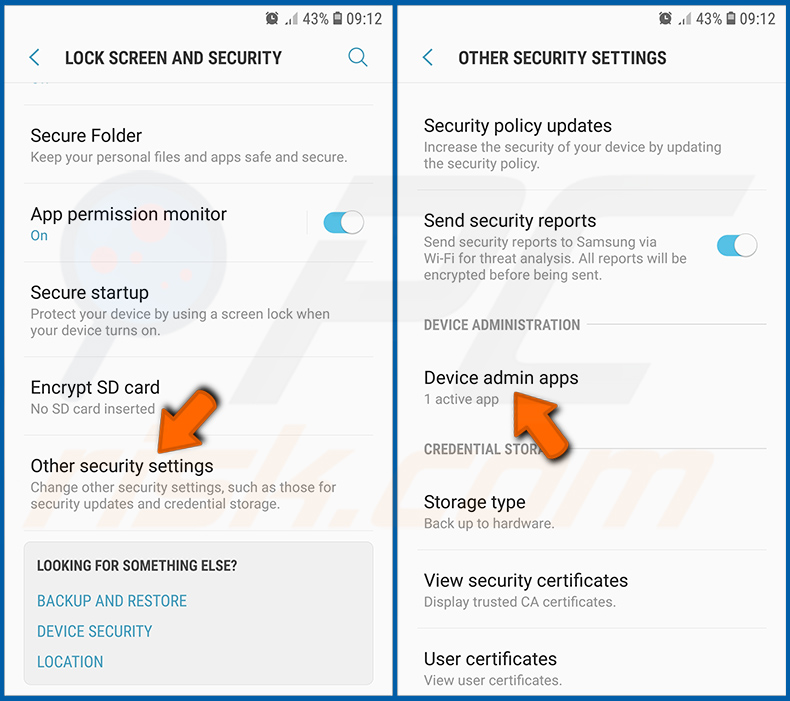

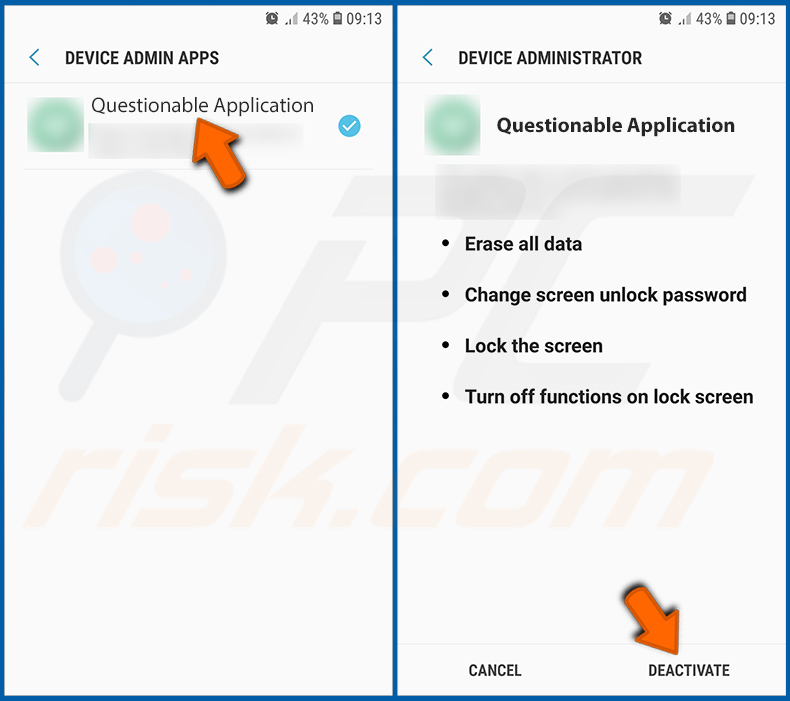

Deaktivieren Sie Anwendungen, die über Administratorrechte verfügen:

Wenn eine bösartige Anwendung Administratorrechte erhält, kann sie das System ernsthaft beschädigen. Um das Gerät so sicher wie möglich zu halten, sollten Sie immer überprüfen, welche Apps über solche Rechte verfügen, und diejenigen deaktivieren, die diese Rechte nicht haben sollten.

Gehen Sie zu „Einstellungen“, scrollen Sie nach unten, bis Sie „Bildschirmsperre und Sicherheit“ sehen, und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie „Weitere Sicherheitseinstellungen“ sehen, tippen Sie darauf und anschließend auf „Geräteadministrator-Apps“.

Identifizieren Sie Anwendungen, die keine Administratorrechte haben sollten, tippen Sie darauf und dann auf „DEAKTIVIEREN“.

Häufig gestellte Fragen (FAQ)

Mein Android-Gerät ist mit der Malware Albiriox infiziert. Sollte ich mein Speichermedium formatieren, um sie zu entfernen?

Höchstwahrscheinlich nicht – da die Entfernung von Malware selten derart drastische Maßnahmen erfordert.

Was sind die größten Probleme, die die Albiriox-Malware verursachen kann?

Die Gefahren, die von einer Infektion ausgehen, hängen von den Fähigkeiten der Malware und den Zielen der Angreifer ab. Albiriox ist ein Fernzugriffstrojaner, der sich auf den Diebstahl finanzbezogener Daten konzentriert. Im Allgemeinen kann das Vorhandensein solcher Software zu schwerwiegenden Datenschutzproblemen, finanziellen Verlusten und Identitätsdiebstahl führen.

Was ist der Zweck der Albiriox-Malware?

Gewinn ist bei weitem die häufigste Motivation für Malware-Angriffe, und die Fähigkeiten von Albiriox sind darauf ausgerichtet. Weitere häufige Gründe sind die Suche nach Unterhaltung oder persönliche Rachegefühle der Angreifer, Prozessstörungen (z. B. Websites, Dienste, Unternehmen usw.), Hacktivismus sowie politische/geopolitische Motive.

Wie hat sich die Albiriox-Malware auf mein Android-Gerät eingeschleust?

Albiriox wurde über gefälschte Google Play-Seiten als Rabatt-App für eine seriöse Supermarktkette verbreitet. Andere Verbreitungsmethoden sind wahrscheinlich.

Malware verbreitet sich hauptsächlich über Drive-by-Downloads, verdächtige Download-Quellen (z. B. Freeware- und kostenlose Datei-Hosting-Websites, P2P-Tauschbörsen, App-Stores von Drittanbietern usw.), Online-Betrug, Spam-Mails, Malvertising, raubkopierte Inhalte, Tools zur illegalen Softwareaktivierung („Cracking“) und gefälschte Updates. Einige Schadprogramme können sich über lokale Netzwerke und Wechseldatenträger selbst verbreiten.

Schützt mich Combo Cleaner vor Malware?

Combo Cleaner kann die meisten bekannten Malware-Infektionen erkennen und beseitigen. Beachten Sie, dass eine vollständige Systemprüfung unerlässlich ist, da sich hochwertige Schadprogramme in der Regel tief im System verstecken.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden