Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist "Maersk Email Virus"?

„Maersk Email Virus" wird als eine Spam-Kampagne und Betrug kategrosiert. Wie die meisten Spam-Kampagnen dieser Art, benutzen sie Cyberkriminelle (Betrüger), um die Computer von Personen zu infizieren. Um dies zu erreichen, hängen sie eine bösartige Datei an (oder einen Webseiten-Link, der darauf führt) und hoffen, dass jemand sie öffnet.

In diesem Fall wird „Maersk Email Virus" benutzt, um ein bösartiges Programm namens Pony zu verbreiten. Diese Spam (E-Mail) Kampagne ist ein typischer Betrug, dem nicht vertraut werden sollte. Wichtiger noch, sollte der mitgelieferte Webseiten-Link nicht geöffnete werden.

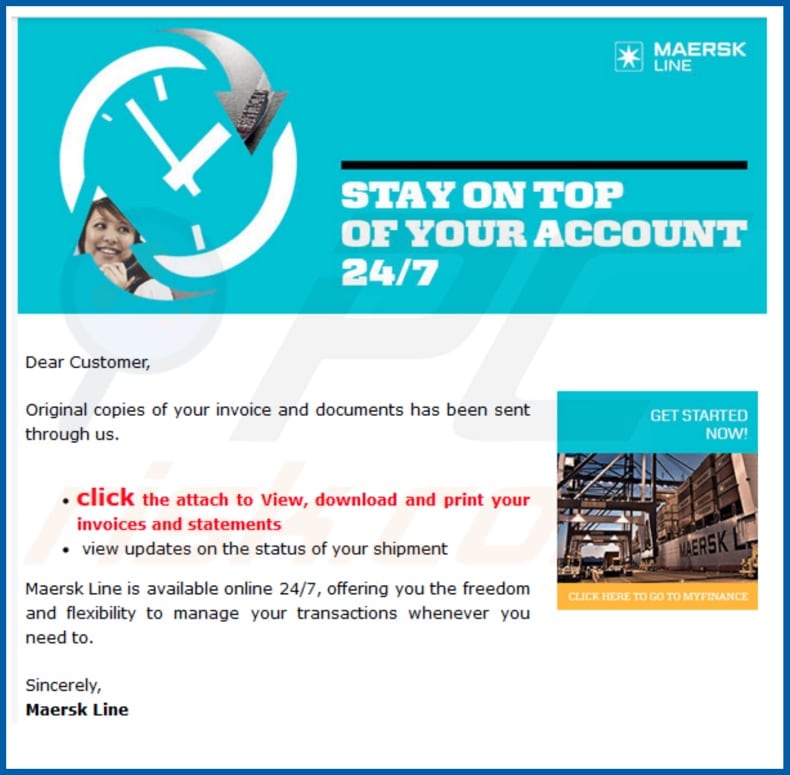

Dieser Betrug wird als E-Mail (Lieferschein) von Maersk, einem dänischen Mischkonzern, dargestellt. Sie besagt, dass ein Lieferschein und Dokumente bereit sind und bittet die Empfänger sie zu prüfen, indem sie auf den Link „auf Anhang klicken zum anzuzeigen, herunterladen und Ihre Lieferscheine und Statements drucken“. Beachten Sie, dass Maersk nichts damit zu tun hat.

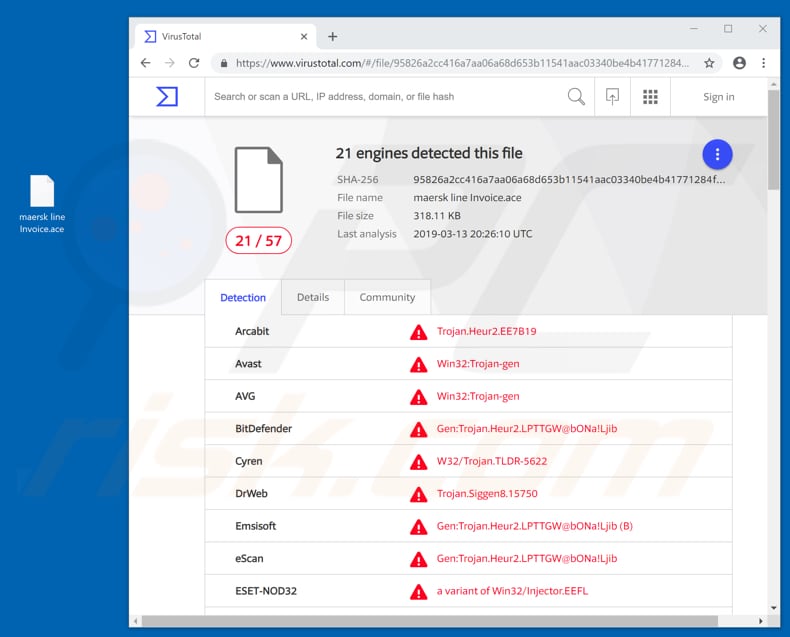

Betrüger tarnen sich oft, indem sie Namen bekannter Firmen benutzen. Falls er angeklickt wird, wird dieser Link die komprimierte Datei „maersk line invoice.ace“ auslösen. Diese Datei wird Pony herunterladen und installieren, ein bösartiges Programm, das persönliche Daten stiehlt.

Es zeichnet Informationen, wie Anmeldedaten und Passwörter auf und sendet die Details an einen externen Server, der von Cyberkriminellen kontrolliert wird. Sie benutzen diese Informationen, um Zugriff auf Bankkonten zu bekommen. Daher kann die Installation dieses Programms zu finanziellen Verlusten führen. Um dies zu vermeiden, empfehlen wir dringend, dass sie die E-Mail „Maersk Email Virus“ und ähnliche E-Mails ignorieren.

| Name | Maersk Spam |

| Art der Bedrohung | Trojaner, passwortstehlendes Virus, Banking-Malware, Spyware. |

| Symptome | Trojaner werden entwickelt, um heimlich den Computer des Opfers zu infiltrieren und sich ruhig zu verhalten, weshalb keine besonderen Symptome deutlich auf einem infizierten Gerät sichtbar sind. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering Software „Cracks“. |

| Schaden | Gestohlen Passwörter und Bankinformationen, Identitätsdiebstahl, der Computer des Opfers wird einem Botnet hinzugefügt. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Ähnliche Spam-Kampagnen sind "Confirm Bank Account Email Virus", "Paychex Email Virus" und "DSKD Email Virus". Dies sind nur einige Beispiele für ähnliche Betrügereien. Alle werden mit bösartigen Programmen auf infizierten Computern vermehrt. Pony ist eine von vielen möglichen Infektionen.

Diese E-Mails können auch benutzt werden, um Computer mit anderen hochriskanten Viren, wie Adwind, TrickBot, FormBook, LokiBot und so weiter, zu infizieren. Cyberkriminelle benutzen sie im Allgemeinen, um sensible Informationen zu stehlen, die benutzt werden können, um Gewinne zu machen. Dies kann finanzielle Verluste und andere Probleme verursachen.

Wie hat „Maersk Email Virus“ meinen Computer infiziert?

In diesem Fall infiziert Pony Computer, wenn der Link „auf Anhang klicken zum anzuzeigen, herunterladen und Ihre Lieferscheine und Statements drucken“ angeklickt wird und die heruntergeladene Datei „maersk line invoice.ace“ geöffent wird. Sie kann nicht installiert werden, ohne zuerst auf den erwähnten Link zu klicken.

Das Gleiche gilt für andere Spam-Kampagnen: Sie enthalten bösartige Anhänge, die zuerst geöffnet werden müssen. Typischerweise, hängen Cyberkriminelle Microsoft Office oder PDF-Dokumente, JavaScript Dateien, ausführbare (.exe Dateien) oder Archive (ZIP, RAR und so weiter) an. Sie können keine Infektionen verursachen, wenn sie geöffnet bleiben.

Wie vermeidet man die Installation von Malware?

Öffnen Sie keine Anhänge oder Links, die in unwichtigen E-Mails enthalten sind, die von verdächtigen, unbekannten Adressen, erhalten wurden. Diese E-Mails werden gewöhnlich als legitim (und offiziell) präsentiert, aber es kann ihnen nicht vertraut werden. Laden Sie außerdem keine Software von nicht offiziellen Webseiten herunter oder benutzen Sie keine Peer-to-Peer-Netzwerke (Torrent Clients, eMule oder ähnliche Werkzeuge), Downloadprogramme Dritter, etc.

Laden Sie sie von offiziellen Webseiten herunter und benutzen Sie direkte Links. Software (oder Betriebssysteme) sollten nicht durch die Benutzung von „Cracking“ Tools Dritter aktiviert werden. Diese lassen zu, dass Personen kostenpflichtige Aktivierungen illegal umgehen. Sie werden aber von Cyberkriminellen benutzt, um Computerinfektionen zu verursachen. Installieren und aktivieren Sie eine seriöse Anti-Spyware oder Antivirius-Software.

Diese Werkzeuge verhindern Computerinfektionen durch Malware oder andere Bedrohungen. Wenn Sie bereits den Anhang „Maersk Email Virus“ geöffnet haben, empfehlen wir die Durchführung eines Scans mit Combo Cleaner Antivirus für Windows, um infiltrierte Malware automatisch zu entfernen.

Text, der in der E-Mail Nachricht „Maersk Email Virus“ angezeigt wird:

Subject: Maersk line Invoice

Dear Customer,

Original copies of your invoice and documents has been sent through us.

click the attach to View, download and print your invoices and statements

view updates on the status of your shipment

Maersk Line is available online 24/7, offering you the freedom and flexibility to manage your transactions whenever you need to.Sincerely,

Maersk Line

Bösartiger Anhang, der über die Spam-Kampagne „Maersk Email Virus“ verbreitet wird:

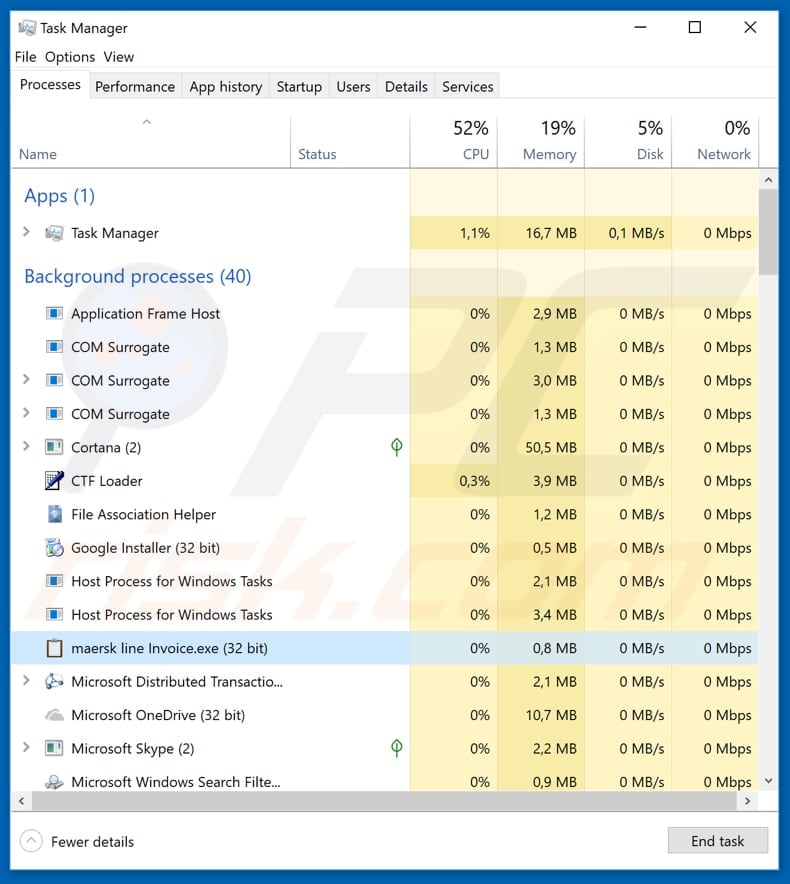

Screenshot eines bösartigen Pony Prozesses, der im Task Manager unter dem Namen „maersk line Invoice.exe (32-bit)“ läuft.

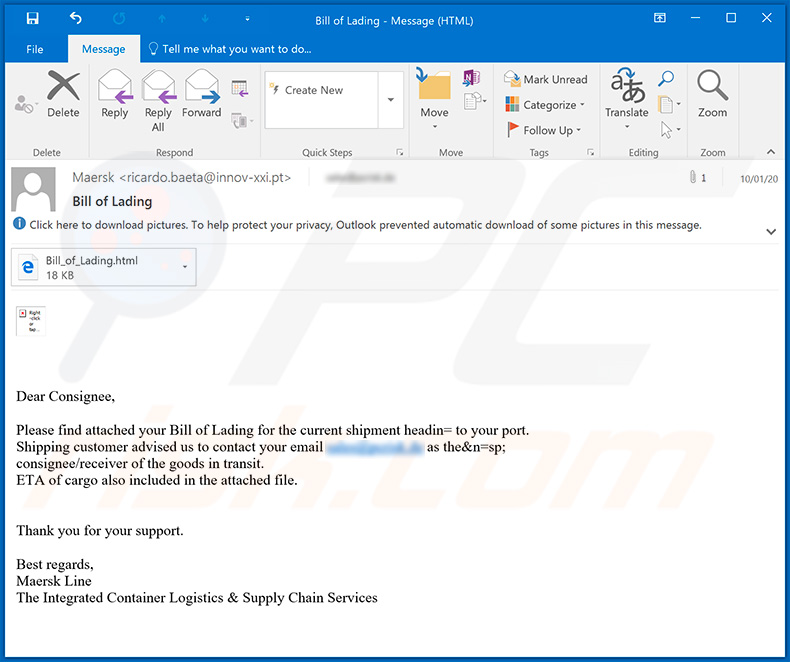

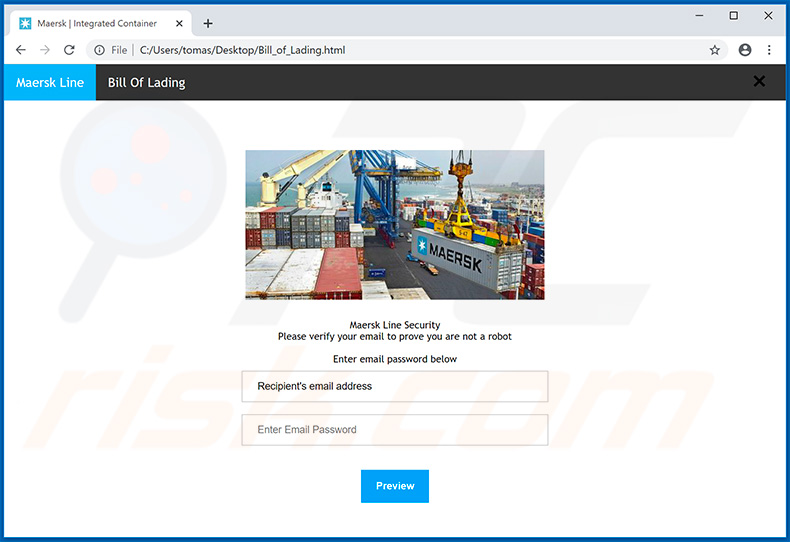

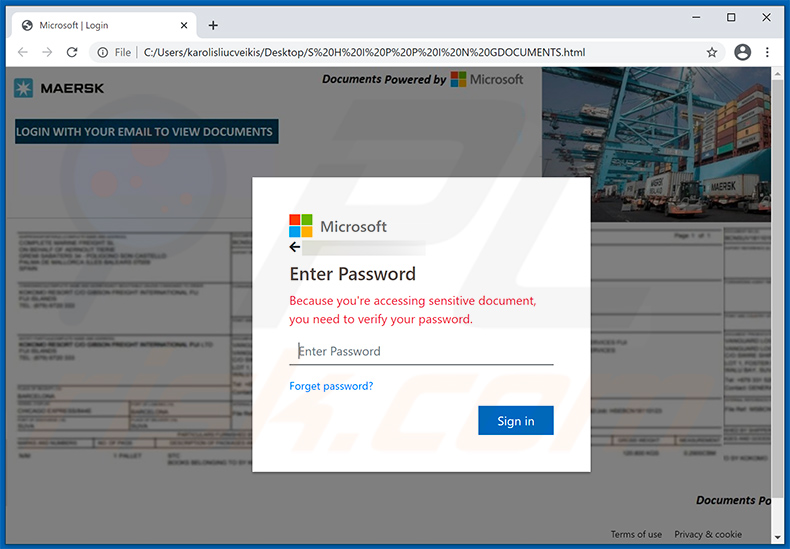

Eine weitere Variante der „Maersk“-E-Mail-Spam-Kampagne, die für Phishing-Zwecke verwendet wird. Die Betrüger versuchen, den Benutzer zur Eingabe seiner Kontodaten (in die angehängte HTML-Datei) zu verleiten, um zu beweisen, dass er/sie kein „Roboter“ ist. Die eingegebenen Anmededaten werden dann auf einem externen Server gespeichert.

In dieser E-Mail angezeigter Text:

Subject: Bill of Lading

Dear Consignee,

Please find attached your Bill of Lading for the current shipment headin= to your port.

Shipping customer advised us to contact your email ********* as the&n=sp;

consignee/receiver of the goods in transit.

ETA of cargo also included in the attached file.Thank you for your support.

Best regards,

Maersk Line

The Integrated Container Logistics & Supply Chain Services

Screenshot des HTML Anhangs ("Bill_of_Lading.html"):

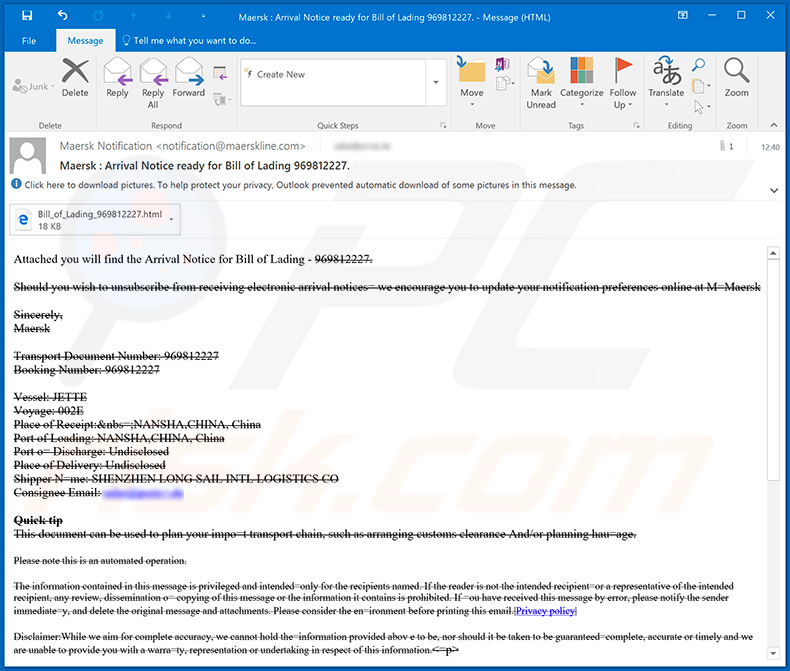

Eine weitere Variante der Maersk Spam-E-Mail, die für Phishing benutzt wird:

In dieser E-Mail angezeigter Text:

Subject: Maersk : Arrival Notice ready for Bill of Lading 969812227.

Attached you will find the Arrival Notice for Bill of Lading - 969812227.

Should you wish to unsubscribe from receiving electronic arrival notices= we encourage you to update your notification preferences online at M=Maersk

Sincerely,

Maersk

Transport Document Number: 969812227

Booking Number: 969812227Vessel: JETTE

Voyage: 002E

Place of Receipt:&nbs=;NANSHA,CHINA, China

Port of Loading: NANSHA,CHINA, China

Port o= Discharge: Undisclosed

Place of Delivery: Undisclosed

Shipper N=me: SHENZHEN LONG SAIL INTL LOGISTICS CO

Consignee Email: -

Quick tip

This document can be used to plan your impo=t transport chain, such as arranging customs clearance And/or planning hau=age.

Please note this is an automated operation.

The information contained in this message is privileged and intended=only for the recipients named. If the reader is not the intended recipient=or a representative of the intended recipient, any review, dissemination o= copying of this message or the information it contains is prohibited. If =ou have received this message by error, please notify the sender immediate=y, and delete the original message and attachments. Please consider the en=ironment before printing this email.|Privacy policy|

Disclaimer:While we aim for complete accuracy, we cannot hold the=information provided abov e to be, nor should it be taken to be guaranteed=complete, accurate or timely and we are unable to provide you with a warra=ty, representation or undertaking in respect of this information.

_______

©Maersk A/S

All Rights Reserved

_______

The information contained in this message is privileged and intended on=y for the recipients named. If the reader is not a representative of the i=tended recipient, any review, dissemination or copying of this message or =he information it contains is prohibited. If you have received this messag= in error, please immediately notify the sender, and delete the original m=ssage and attachments.Maersk will as part of our communication=and interaction with you collect and process your personal data. You can r=ad more about Maersk’s collection and processing of your personal da=a and your rights as a data subject in our privacy policy

Please consider the environment before printing this email.

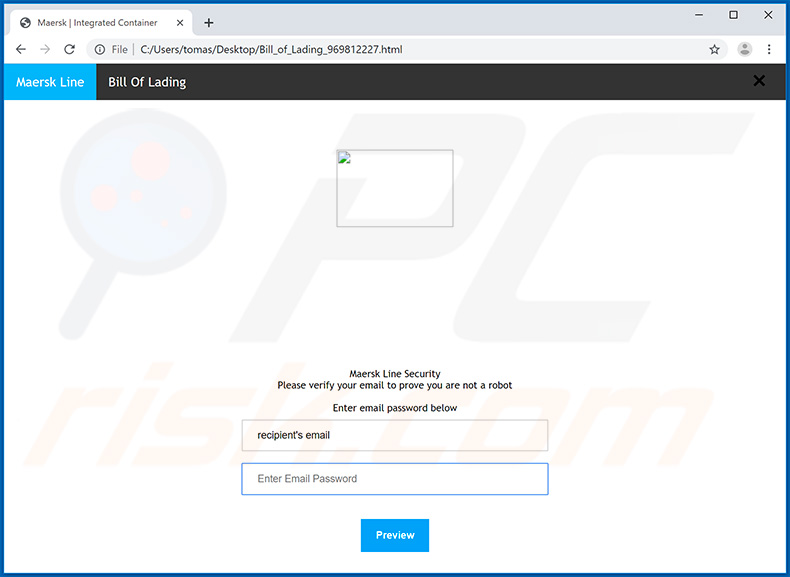

Screenshot des HTML Anhangs ("Bill_of_Lading_969812227.html"):

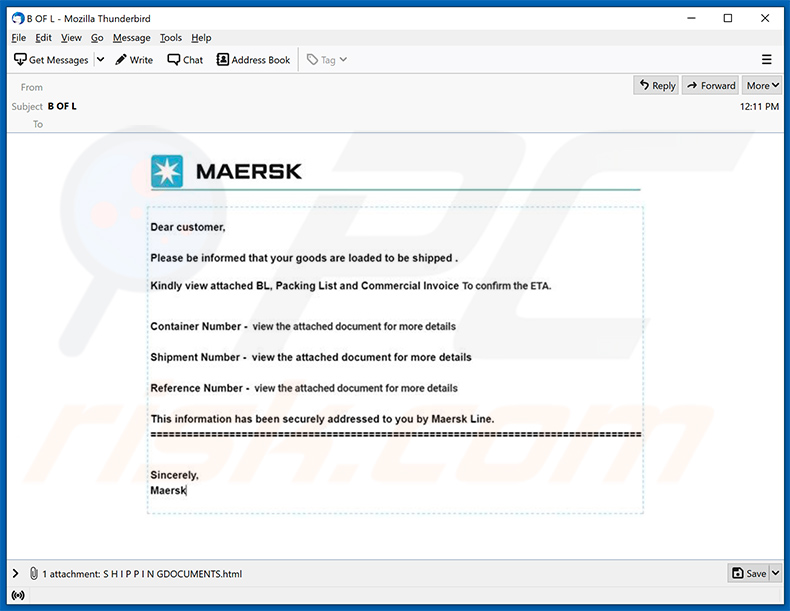

Ein weiteres Beispiel für eine Spam-E-Mail mit dem Thema Maersk, die eine HTML Datei fördert, die für Phishingzwecke benutzt wird:

Darin dargestellter Text:

Subject: B OF L

MAERSK

Dear customer,

Please be informed that your goods are loaded to be shipped.

Kindly view attached BL, Packing List and Commercial Invoice To confirm the ETA.

Container Number - view the attached document for more detailsShipment Number - view the attached document for more details

Reference Number - view the attached document for more details

This information has been securely addressed to you by Maersk Line.

====

Sincerely,

Maersk

Screenshot der beigefügten HTML Datei ("S H I P P I N GDOCUMENTS.html"):

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist Maersk Spam?

- Bösartige E-Mail-Arten.

- Wie entdeckt man eine bösartige E-Mail?

- Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

Bösartige E-Mail-Arten:

![]() Phishing E-Mails

Phishing E-Mails

Meistens verwenden Cyberkriminelle betrügerische E-Mails, um Internetnutzer dazu zu bringen, ihre sensiblen privaten Daten preiszugeben, z. B. Anmeldedaten für verschiedene Online-Dienste, E-Mail-Konten oder Online-Banking-Daten.

Solche Angriffe werden als Phishing bezeichnet. Bei einem Phishing-Angriff versenden Cyberkriminelle in der Regel eine E-Mail-Nachricht mit dem Logo eines beliebten Dienstes (z. B. Microsoft, DHL, Amazon, Netflix), erzeugen eine Dringlichkeit (falsche Lieferadresse, abgelaufenes Kennwort usw.) und platzieren einen Link, von dem sie hoffen, dass ihre potenziellen Opfer darauf klicken.

Nach dem Anklicken des Links in einer solchen E-Mail-Nachricht werden die Opfer auf eine gefälschte Website umgeleitet, die der Original-Webseite identisch oder sehr ähnlich aussieht. Die Opfer werden dann aufgefordert, ihr Passwort, ihre Kreditkartendaten oder andere Informationen einzugeben, die von den Cyberkriminellen gestohlen werden.

![]() E-Mails mit bösartigen Anhängen

E-Mails mit bösartigen Anhängen

Ein weiterer beliebter Angriffsvektor ist E-Mail-Spam mit bösartigen Anhängen, die die Computer der Benutzer mit Malware infizieren. Bösartige Anhänge enthalten in der Regel Trojaner, die Passwörter, Bankdaten und andere sensible Informationen stehlen können.

Bei solchen Angriffen besteht das Hauptziel der Cyberkriminellen darin, ihre potenziellen Opfer dazu zu bringen, einen infizierten E-Mail-Anhang zu öffnen. Um dieses Ziel zu erreichen, wird in den E-Mail-Nachrichten in der Regel über kürzlich erhaltene Rechnungen, Faxe oder Sprachnachrichten gesprochen.

Wenn ein potenzielles Opfer auf die Verlockung hereinfällt und den Anhang öffnet, wird sein Computer infiziert, und die Cyberkriminellen können eine Menge vertraulicher Informationen sammeln.

Es ist zwar eine kompliziertere Methode, um persönliche Daten zu stehlen (Spam-Filter und Antivirenprogramme erkennen solche Versuche in der Regel), aber wenn sie erfolgreich ist, können Cyberkriminelle eine viel breitere Palette von Daten erhalten und Informationen über einen langen Zeitraum sammeln.

![]() Sex-Erpressungs-E-Mails

Sex-Erpressungs-E-Mails

Dies ist eine Art von Phishing. In diesem Fall erhalten die Nutzer eine E-Mail, in der behauptet wird, dass ein Cyberkrimineller auf die Webcam des potenziellen Opfers zugreifen konnte und ein Video von dessen Masturbation aufgenommen hat.

Um das Video loszuwerden, werden die Opfer aufgefordert, ein Lösegeld zu zahlen (normalerweise in Bitcoin oder einer anderen Kryptowährung). All diese Behauptungen sind jedoch falsch - Nutzer, die solche E-Mails erhalten, sollten sie ignorieren und löschen.

Wie entdeckt man eine bösartige E-Mail?

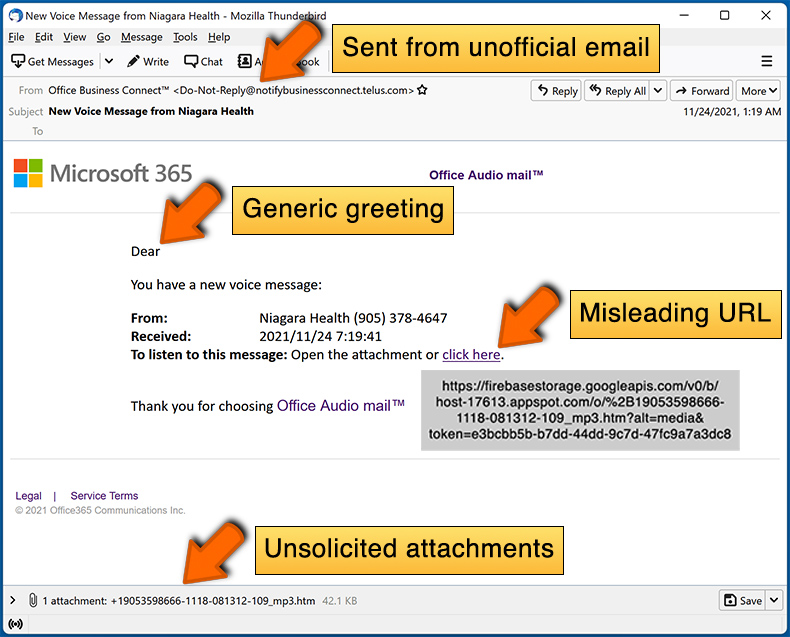

Während Cyberkriminelle versuchen, ihre Köder-E-Mails vertrauenswürdig aussehen zu lassen, gibt es einige Dinge, auf die Sie achten sollten, wenn Sie versuchen, eine Phishing-E-Mail zu erkennen:

- Überprüfen Sie die ("von") E-Mail-Adresse des Absenders: Fahren Sie mit der Maus über die Absenderadresse und prüfen Sie, ob sie seriös ist. Wenn Sie beispielsweise eine E-Mail von Microsoft erhalten haben, sollten Sie überprüfen, ob die E-Mail-Adresse @microsoft.com lautet und nicht etwas Verdächtiges wie @m1crosoft.com, @microsfot.com, @account-security-noreply.com usw.

- Prüfen Sie auf allgemeine Begrüßungen: Wenn die Begrüßung in der E-Mail "Sehr geehrter Benutzer", "Sehr geehrter @youremail.com", "Sehr geehrter Kunde" lautet, sollte dies misstrauisch machen. In der Regel werden Sie von Unternehmen mit Ihrem Namen angesprochen. Das Fehlen dieser Information könnte ein Hinweis auf einen Phishing-Versuch sein.

- Überprüfen Sie die Links in der E-Mail: Fahren Sie mit der Maus über den Link in der E-Mail. Wenn Ihnen der Link verdächtig vorkommt, klicken Sie ihn nicht an. Wenn Sie zum Beispiel eine E-Mail von Microsoft erhalten haben und der Link in der E-Mail anzeigt, dass er zu firebasestorage.googleapis.com/v0... führt, sollten Sie ihm nicht trauen. Klicken Sie am besten nicht auf die Links in den E-Mails, sondern besuchen Sie die Webseite des Unternehmens, von dem Sie die E-Mail erhalten haben.

- Vertrauen Sie nicht blindlings auf E-Mail-Anhänge: In der Regel fordern seriöse Unternehmen Sie auf, sich auf ihrer Website anzumelden und dort Dokumente einzusehen. Wenn Sie eine E-Mail mit einem Anhang erhalten haben, sollten Sie diese mit einem Virenschutzprogramm überprüfen. Infizierte E-Mail-Anhänge sind ein gängiges Angriffsmittel von Cyberkriminellen.

Um das Risiko des Öffnens von Phishing- und bösartigen E-Mails zu minimieren, empfehlen wir die Verwendung von Combo Cleaner Antivirus für Windows.

Beispiel für eine Spam-E-Mail:

Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

- Wenn Sie auf einen Link in einer Phishing-E-Mail geklickt und Ihr Passwort eingegeben haben, sollten Sie Ihr Passwort so bald wie möglich ändern. Normalerweise sammeln Cyberkriminelle gestohlene Zugangsdaten und verkaufen sie dann an andere Gruppen, die sie für böswillige Zwecke verwenden. Wenn Sie Ihr Kennwort rechtzeitig ändern, haben die Kriminellen wahrscheinlich nicht genug Zeit, um Schaden anzurichten.

- Wenn Sie Ihre Kreditkartendaten eingegeben haben, wenden Sie sich so schnell wie möglich an Ihre Bank und erklären Sie die Situation. Es ist gut möglich, dass Sie Ihre kompromittierte Kreditkarte sperren und eine neue Karte beantragen müssen.

- Wenn Sie Anzeichen für einen Identitätsdiebstahl feststellen, sollten Sie sich umgehend an die Federal Trade Commission wenden. Diese Institution wird Informationen über Ihre Situation sammeln und einen persönlichen Wiederherstellungsplan erstellen.

- Wenn Sie einen bösartigen Anhang geöffnet haben, ist Ihr Computer wahrscheinlich infiziert. Sie sollten ihn mit einem seriösen Antivirenprogramm scannen. Zu diesem Zweck empfehlen wir die Anwendung Combo Cleaner Antivirus für Windows.

- Helfen Sie anderen Internetnutzern - melden Sie Phishing-E-Mails an die Anti-Phishing Arbeitsgruppe, das Beschwerdezentrum für Internetverbrechen des FBI, das nationale Betrugsinformationszentrum und das U.S. Justizministerium.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden