Vermeiden Sie die Infektion Ihres Systems durch "Google Pay" Betrugs-E-Mails

TrojanerAuch bekannt als: Taurus Malware

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist die "Google Pay" E-Mail?

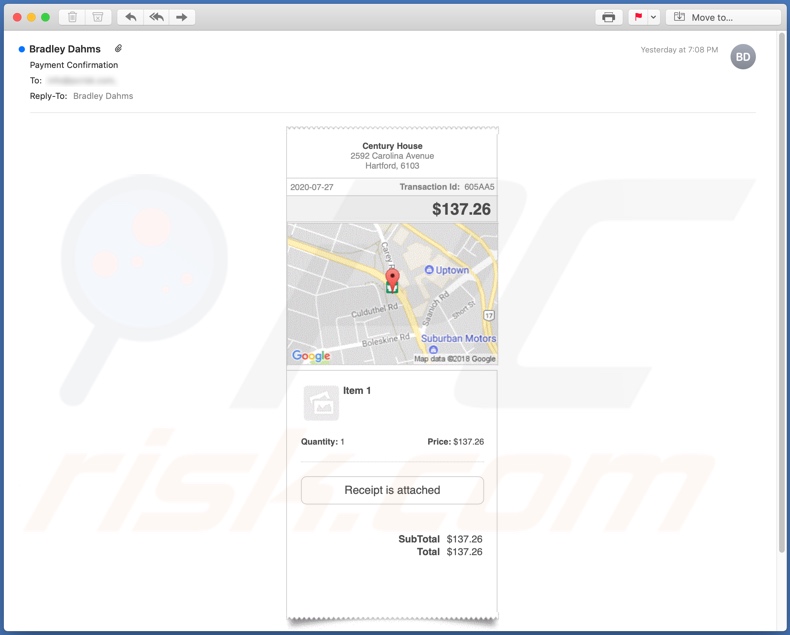

"Google Pay" ist eine Spam-E-Mail-Kampagne, die entwickelt wurde, um die informationsstehlende Malware Taurus stealer - zu verbreiten. Die im Rahmen dieser Kampagne verbreiteten, irreführenden E-Mails werden als Zahlungsbestätigungen präsentiert. Die Nachrichten haben Anhänge mit dem Thema DocuSign.

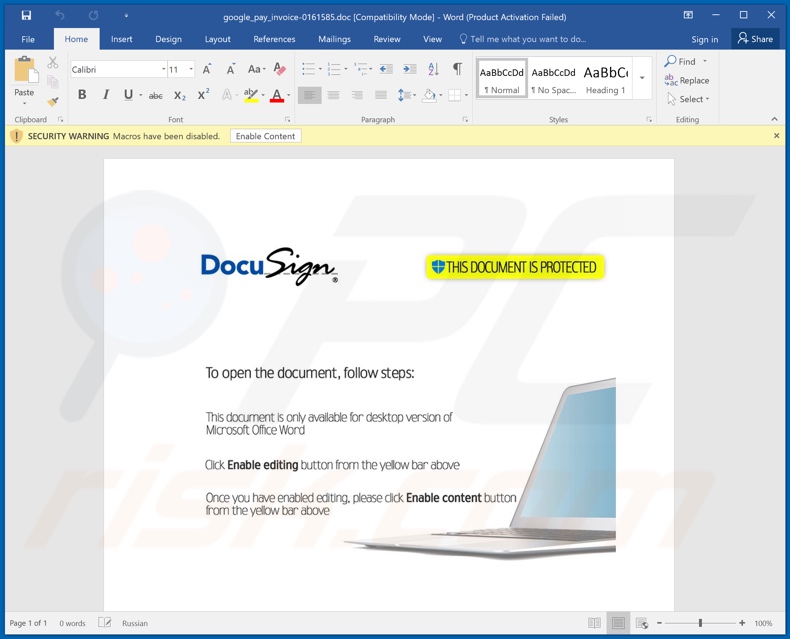

Wenn diese Anhänge geöffnet und Makrobefehle aktiviert werden, beginnt der Download und die Installation des Stealers Taurus.

"Google Pay" "-E-Mails mit dem Betreff/Titel "Zahlungsbestätigung" (diese können variieren) sind nicht vertrauenswürdig und stellen keine bestimmten Informationen zur Verfügung. Dies ist eine gängige Taktik bei betrügerischen E-Mails, denn je weniger Details angegeben werden, desto wahrscheinlicher ist es, dass Benutzer die Nachrichten mit echten Bestellungen, Deals in Verbindung bringen und sie aufgrund von Verwirrung/Neugier weniger wahrscheinlich untersuchen.

Die "Google Pay"-E-Mails sind in keiner Weise mit Google LLC verbunden - dieser Titel wird im Zusammenhang mit dem Namen des infektiösen Anhangs ("google_pay_invoice-0161585.doc") und den irreführenden Nachrichten mit einem Google Maps-Bild zugeordnet.

Diese E-Mails listen außerdem eine Adresse, ein Kaufdatum, eine Transaktions-ID, Artikelkosten und die Menge auf (um welches Produkt es sich selbst handelt wird in keiner Weise angegeben). Der Anhang hat das Thema DocuSign und enthält angeblich den Kaufbeleg. Sobald dieses Microsoft Office-Dokument geöffnet wird und Makros (die Bearbeitung/Inhalte) aktiviert werden, wird der Infektionsprozess des Stealers Taurus ausgelöst.

Der Hauptzweck dieses bösartigen Programms ist Datendiebstahl. Taurus kann verschiedene sensible Informationen aus bestimmten Browsern, E-Mail-Clients, Kryptowährungs-Wallets (Kryptowallets), FTP (File Transfer Protocol)-Anwendungen und anderer Software sowie dem System selbst extrahieren und herausschleusen.

Diese Malware kann auch Ketteninfektionen verursachen. D.h. zusätzliche Malware herunterladen/installieren (z.B. Trojans, Ransomware, Kryptominer usw.). Zusammenfassend lässt sich sagen, dass betrügerischen "Google Pay“-E-Mails zu vertrauen zu hochriskanten Systeminfektionen, finanziellen Verlusten, schwerwiegenden Datenschutzproblemen und Identitätsdiebstahl führen kann.

| Name | Taurus Malware |

| Art der Bedrohung | Trojaner, Passwortstehlender Virus, Banking-Malware, Spyware. |

| Schwindel | E-Mails werden als Kaufbestätigungen getarnt und enthalten Kaufrechnungen. |

| Anhang(Anhänge) | google_pay_invoice-0161585.doc |

| Erkennungsnamen | DrWeb (Trojan.DownLoader34.9302), Fortinet (VBA/Agent.50B9!tr), ESET-NOD32 (VBA/TrojanDownloader.Agent.MUV), Kaspersky (HEUR:Trojan.MSOffice.SAgent.gen), vollständige Liste von Erkennungen (VirusTotal) |

| Symptome | Trojaner werden entwickelt, um den Computer des Opfers heimlich zu infiltrieren und ruhig zu bleiben und daher sind auf einer infizierten Maschine keine bestimmten Symptome klar erkennbar. |

| Nutzlast | Taurus |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbeanzeigen, Social Engineering, Software-"Cracks". |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, der Computer des Opfers wurde einem Botnetz hinzugefügt. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

"Sincere Apologies For This Delay", "Salesforce Email Virus", "Universidade De Lisboa" and "Philippine Overseas Employment Administration" sind einige Beispiele für andere malwareverbreitende E-Mails. Sie werden zu Tausenden verbreitet, während groß angelegten Operationen, die als "Spam-Kampagnen" bezeichnet werden.

Die Nachrichten werden normalerweise als "wichtig", "dringend", "vorrangig" und ähnlich dargestellt. Sie können sogar als E-Mail von seriösen Institutionen, Organisationen, Unternehmen und anderen Entitäten getarnt werden, jedoch ist die Verbreitung von bösartiger Software nicht der einzige Zweck von Spam-Kampagnen. Sie werden auch für Phishing und andere Betrugsmaschen verwendet.

Unabhängig davon, was diese Nachrichten, behaupten anzubieten, ist ihr Zweck identisch: Einnahmen für die Betrüger/Cyberkriminellen hinter ihnen zu generieren.

Wie hat "Google Pay Email Virus" meinen Computer infiziert?

Systeme werden von gefährlichen Dateien infiziert, die im Rahmen von Spam-Kampagnen versendet werden. Bösartige Dateien können in verschiedenen Formaten auftreten (z.B. als Archive, ausführbare Dateien, PDF- und Microsoft Office-Dokumente, JavaScript usw.) und wenn sie ausgeführt, betrieben oder sonstwie geöffnet werden - wird der Infektionsprozess/die Infektionskette (d.h. der Download/die Installation von Malware) eingeleitet.

Beispielsweise infizieren Microsoft Office-Dokumente Systeme, indem sie bösartige Makrobefehle ausführen. In Microsoft Office-Programmen, die vor 2010 veröffentlicht wurden, werden Makros beim Öffnen eines Dokuments ausgeführt, bei späteren Versionen werden Benutzer jedoch aufgefordert, Makrobefehle zu aktivieren (d.h. um das Bearbeiten/Inhalte zu aktivieren) und Infektionsprozesse werden nur dann eingeleitet, wenn Makros manuell aktiviert werden .

Wie kann die Installation von Malware vermieden werden?

Es wird dringend davon abgeraten, verdächtige oder irrelevante E-Mails zu öffnen, insbesondere solche mit Anhängen oder Links, die sich in ihnen befinden, da dies zu einer ernsthaften Systeminfektion führen kann. Darüber hinaus wird Ihnen geraten, Microsoft Office-Versionen zu verwenden, die nach dem Jahr 2010 veröffentlicht wurden.

Neuere Programme verfügen über den Modus "Geschützte Ansicht", der die automatische Ausführung von Makrobefehlen verhindert, Spam-Kampagnen sind jedoch nicht die einzige Verbreitungstechnik von Malware.

Andere gängige Methoden beinhalten die Verbreitung über nicht vertrauenswürdige Downloadkanäle (z.B. inoffizielle und kostenlose File-Hosting-Webseiten, Peer-to-Peer-Sharing-Netzwerke und andere Downloadprogramme Dritter), illegale Aktivierungswerkzeuge ("Cracks") und gefälschte Aktualisierungsprogramme.

Daher ist es wichtig, ausschließlich von offiziellen/verifizierten Quellen aus herunterzuladen und Programme mithilfe von Werkzeugen/Funktionen zu aktivieren/aktualisieren, die von echten Entwicklern zur Verfügung gestellt wurden. Installieren Sie eine namhafte Anti-Virus-/Anti-Spyware-Suite und halten Sie sie auf dem neuesten Stand. Darüber hinaus muss diese Software verwendet werden, um regelmäßige Systemscans durchzuführen und erkannte/potenzielle Bedrohungen zu entfernen.

Falls Sie den Anhang "Google Pay Email Virus" bereits geöffnet haben, empfehlen wir, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Der E-Mail-Nachricht "Google Pay" dargestellte Text:

Subject: Payment Confirmation

Century House

2592 Carolina Avenue

Hartford, 6103

2020-07-27 Transaction Id: 605AA5

$137.26

Item 1

Quantity: 1 Price: $137.26

Receipt is attached

SubTotal

Total

$137.26

$137.26

Bösartiger Anhang mit dem Thema DocuSign, der entwickelt wurde, um Systeme mit dem Stealer Taurus zu infizieren, der über die Spam-Kampagne "Google Pay" ("google_pay_invoice-0161585.doc") verbreitet wird:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist "Google Pay Email Virus"?

- SCHRITT 1. Manuelle Entfernung von Taurus Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie kann Malware manuell entfernt werden?

Das manuelle Entfernen von Malware ist eine komplizierte Aufgabe - normalerweise ist es das Beste, es Anti-Virus- oder Anti-Malware-Programmen zu erlauben, dies automatisch durchzuführen. Um diese Malware zu entfernen, empfehlen wir die Verwendung von Combo Cleaner Antivirus für Windows. Falls Sie Malware manuell entfernen möchten, besteht der erste Schritt darin, den Namen der Malware zu identifizieren, die sie versuchen zu entfernen.

Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers ausgeführt wird:

Falls Sie die Liste der Programme überprüft haben, die auf Ihrem Computer laufen, wie beispielsweise mithilfe des Task-Managers und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf Neu starten, klicken Sie auf OK. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis das Menü Erweitere Windows-Optionen angezeigt wird und wählen Sie dann Den abgesicherten Modus mit Netzwerktreibern verwenden aus der Liste aus.

Ein Video, das zeigt, wie Windows 7 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Windows 8-Benutzer: Starten Sie Windows 8 im abgesicherten Modus mit Netzwerktreibern - Gehen Sie auf den Startbildschirm von Windows 8, geben sie Erweitert ein, wählen Sie bei den Suchergebnissen Einstellungen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie im geöffneten Fenster "Allgemeine PC-Einstellungen" die Option "Erweiterter Start" aus.

Klicken Sie auf die Schaltfläche "Jetzt neu starten". Ihr Computer wird nun im Menü "Erweiterte Startoptionen" neu gestartet. Klicken Sie auf die Schaltfläche "Fehlerbehebung" und dann auf die Schaltfläche "Erweiterte Optionen". Klicken Sie im Bildschirm Erweiterte Optionen auf "Starteinstellungen". Klicken Sie auf die Schaltfläche "Neu starten". Ihr PC wird im Bildschirm Starteinstellungen neu gestartet. Drücken Sie F5, um im abgesicherten Modus mit Netzwerktreibern zu booten.

Ein Video, das zeigt, wie Windows 8 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Windows 10-Benutzer: Klicken Sie auf das Windows-Logo und wählen Sie das Power-Symbol. Klicken Sie im geöffneten Menü auf "Neu starten", während Sie die Umschalttaste auf Ihrer Tastatur gedrückt halten. Klicken Sie im Fenster "Option auswählen" auf "Fehlerbehebung" und anschließend auf "Erweiterte Optionen". Wählen Sie im erweiterten Optionsmenü "Starteinstellungen" aus und klicken Sie auf die Schaltfläche "Neu starten".

Im folgenden Fenster sollten Sie auf Ihrer Tastatur auf die Taste "F5" klicken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Netzwerktreibern neu gestartet.

Ein Video, das zeigt, wie Windows 10 im "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Überprüfen Sie die von der Anwendung Autoruns bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Überprüfen Sie die von der Anwendung Autoruns bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass manche Malware Prozessnamen unter seriösen Windows-Prozessnamen versteckt. In diesem Stadium ist es sehr wichtig, das Entfernen von Systemdateien zu vermeiden. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf den Namen und wählen Sie "Löschen".

Nachdem Sie die Malware über die Anwendung Autoruns entfernt haben (dies stellt sicher, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Malware-Namen suchen. Stell Sie sicher, dass Sie Verstecke Dateien und Ordner aktivieren, bevor Sie fortfahren. Falls Sie den Dateinamen der Malware finden, dann stellen Sie sicher, ihn zu entfernen.

Starten Sie Ihren Computer im normalen Modus neu. Diese Schritte zu befolgen sollte jegliche Malware von Ihrem Computer entfernen. Beachten Sie, dass für die manuelle Entfernung von Bedrohungen fortgeschrittene Computerkenntnisse erforderlich sind. Wenn Sie nicht über diese Fähigkeiten verfügen, überlassen Sie das Entfernen von Malware Anti-Virus- und Anti-Malware-Programmen.

Diese Schritte funktionieren möglicherweise nicht bei fortgeschrittenen Malware-Infektionen. Wie immer ist es am besten, eine Infektion zu verhindern, als später zu versuchen, Malware zu entfernen. Installieren Sie die neuesten Betriebssystem-Updates und verwenden Sie Anti-Virus-Software, um die Sicherheit Ihres Computers zu gewährleisten.

Um sicherzustellen, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir, ihn mit Combo Cleaner Antivirus für Windows zu scannen.

Häufig gestellte Fragen (Frequently Asked Questions - FAQ)

Warum habe ich diese E-Mail erhalten?

In den meisten Fällen visieren Betrüger hinter E-Mails wie dieser nicht bestimmte Personen ah (diese E-Mails sind nicht persönlich). Betrüger versenden dieselbe E-Mails an Tausende von Personen in der Hoffnung, dass einige darauf hereinfallen. In der Regel werden ihre E-Mails entwickelt, um echt auszusehen.

Ich habe eine dieser E-Mail angehängte Datei heruntergeladen und geöffnet, ist mein Computer infiziert?

Der Zweck dieser E-Mail besteht darin, Empfänger dazu zu verleiten, ein bösartiges MS Word-Dokument zu öffnen und in ihm enthaltene Makrobefehle zu aktivieren. Falls Sie dieses Dokument geöffnet, aber keine Makrobefehle (das Bearbeiten/Inhalte) aktiviert haben, haben Sie die Infektion vermieden.

Ich habe eine Spam-E-Mail gelesen, aber den Anhang nicht geöffnet, ist mein Computer infiziert?

Nein, das Öffnen einer E-Mail kann keinen Schaden anrichten. Computer werden nur dann infiziert, wenn Empfänger Dateien oder Links in E-Mails öffnen.

Wird Combo Cleaner in E-Mail-Anhängen vorhandene Malware-Infektionen entfernen?

Ja, Combo Cleaner kann fast alle bekannten Malware-Infektionen erkennen und beseitigen. Da sich High-End-Malware normalerweise tief im Betriebssystem versteckt, sollten Benutzer sie mithilfe eines vollständigen Systemscans scannen.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden