Wir erhalten möglicherweise Provisionen für von uns empfohlene Produkte. Mehr erfahren.

Was ist Torrenting? Ist es sicher und ist es legal?

Was ist Torrenting? Ist es sicher und ist es legal?

Torrenting gehört zu jenen Internet-Technologien, die auf den ersten Blick einfach erscheinen, in der Praxis jedoch komplexe Auswirkungen haben. Theoretisch ist es lediglich eine Möglichkeit, Dateien effizienter auszutauschen. In der Praxis birgt es jedoch häufig Risiken für die Privatsphäre, mit Malware infizierte Downloads, Verwarnungen durch Internetanbieter und urheberrechtliche Probleme. Diese Mischung aus „nützlichem Werkzeug“ und „häufigem Missbrauch“ ist der Grund, warum beim Thema Torrenting immer zwei Fragen aufkommen: Ist es sicher? Ist es legal?

Dieser Leitfaden erklärt das Torrenting auf einfache Weise. Er konzentriert sich auf das Thema Sicherheit, erklärt, wie Torrenting funktioniert, zeigt, wie Ihre Internetverbindung während des Torrentings aussieht, erläutert, warum viele Menschen aus Datenschutzgründen die Nutzung eines VPN empfehlen, und gibt einen Überblick darüber, wie sich die rechtlichen Risiken je nach dem, was Sie herunterladen und wo Sie wohnen, unterscheiden.

Haftungsausschluss: PCrisk befürwortet, fördert oder unterstützt nicht die Nutzung von Torrent-Diensten zum unerlaubten Herunterladen urheberrechtlich geschützter Inhalte. Dieser Artikel dient ausschließlich zu Informationszwecken und soll das allgemeine Bewusstsein für Online-Sicherheit schärfen. Die gesetzlichen Bestimmungen variieren je nach Standort, und die Leser sind dafür verantwortlich, die örtlichen Vorschriften einzuhalten und die Rechte an geistigem Eigentum zu respektieren.

Starten Sie das Torrenting mit NordVPNSonderangebot30-Tage-Geld-zurück-Garantie→

Inhaltsverzeichnis:

- Einleitung

- Was ist Torrenting?

- So nutzt du Torrent über ein VPN

- Die besten VPNs für Torrenting

- Torrenting ohne VPN

- Sicherheit und Risiken

- Rechtmäßigkeit und Folgen

- Häufig gestellte Fragen (FAQ)

Was ist Torrenting?

Torrenting bezeichnet den Vorgang des Herunterladens und Hochladens von Daten mithilfe eines Peer-to-Peer-Protokolls (P2P), meist BitTorrent. Anstatt eine Datei von einem einzelnen Webserver herunterzuladen, wie beim herkömmlichen „Direkt-Download“-Modell, kann ein Torrent-Client verschiedene Teile derselben Datei gleichzeitig von vielen Personen herunterladen. Er kann zudem die Teile, die er bereits hat, mit anderen teilen. Dieses „Many-to-Many“-Modell ist das Kernkonzept: Je mehr Peers beteiligt sind, desto geringer ist die Belastung für jede einzelne Quelle und desto einfacher ist es, große Dateien weitreichend zu teilen.

Wie Torrenting eigentlich funktioniert

Ein BitTorrent-Download beginnt in der Regel auf eine von zwei Arten:

- Eine .torrent-Datei, die manchmal auch als „Metainfo“-Datei bezeichnet wird, enthält Metadaten, die beschreiben, was geteilt wird und wie man Peers findet.

- Ein Magnet-Link enthält genügend Informationen, insbesondere einen „Info-Hash“, damit dein Client die Metadaten des Torrents direkt aus dem Netzwerk abrufen kann. Das bedeutet, dass du die .torrent-Datei nicht erst herunterladen musst.

Von dort aus sieht der Ablauf in der Regel wie folgt aus:

Dein Torrent-Client identifiziert die Zielinhalte anhand eines Info-Hashs oder der Metadaten aus dem „Info“-Verzeichnis des Torrents.

Ihr Client findet Peers über einen oder mehrere Suchmechanismen, wie zum Beispiel:

- Tracker, also Server, die Peer-Listen koordinieren.

- DHT (Distributed Hash Table) ist ein dezentrales System, in dem sich die Teilnehmer gegenseitig dabei helfen, Ressourcen zu finden. Diese Methode wird oft als „trackerlose“ Erkennung bezeichnet.

- PEX (Peer Exchange) ermöglicht es verbundenen Peers, Informationen über andere auszutauschen, um das Schwarmbewusstsein zu verbessern.

Ihr Client lädt die Datei in Segmenten herunter. Jedes Segment kann anhand von Stück-Hashes in den Torrent-Metadaten auf seine Integrität überprüft werden, wodurch das Torrenting widerstandsfähig gegen zufällige Beschädigungen ist.

Während des Herunterladens lädt Ihr Client die heruntergeladenen Segmente automatisch an andere Peers hoch, bis Sie den Torrent stoppen oder den Client beenden. Dieser Upload-Vorgang ist für die Funktion des Torrents unerlässlich.

Unsere Top-Empfehlung für Streaming und Datenschutz. NordVPN führt unsere Tests mit hohen Geschwindigkeiten, zuverlässigem Geo-Unblocking und einer strikten No-Logs-Richtlinie durchgehend an.

- ✔ Entsperrt geo-beschränkte Streaming-Dienste zuverlässig

- ✔ 202+ Standorte in 111 Ländern

- ✔ 30-Tage-Geld-zurück-Garantie · Sonderangebot verfügbar

Wichtige Begriffe aus der Torrent-Szene, die dir überall begegnen werden

In Diskussionen zum Thema Torrenting wird eine spezielle Fachsprache verwendet. Das Verständnis dieser Begriffe schafft Klarheit in Bezug auf technische, datenschutzrechtliche und rechtliche Aspekte.

Swarm: Das gesamte Netzwerk der Peers, die an einem Torrent teilnehmen, einschließlich aller Nutzer, die über die gesamten oder einen Teil der Zieldaten verfügen.

Peer: Ein einzelner Teilnehmer im Netzwerk. Ihr System wird zu einem Peer, wenn Sie einen Torrent-Client verwenden.

Seeder: Ein Peer, der über den vollständigen Inhalt (100 %) verfügt und diesen an andere weitergibt. Das Seeding garantiert weder Rechtmäßigkeit noch Sicherheit, da auch schädliche Torrents weitergeleitet werden können.

Leecher: Ein Peer lädt noch Inhalte herunter (weniger als 100 %). In manchen Communities wird der Begriff „Leecher“ neutral verwendet, während er in anderen negativ verwendet wird, um Nutzer zu bezeichnen, die zwar herunterladen, aber nur wenig Upload-Bandbreite zur Verfügung stellen.

Tracker: Ein Dienst, der Peers dabei hilft, einander zu finden, indem er Listen mit Peers für einen Torrent bereitstellt. Obwohl es Alternativen wie DHT gibt, sind Tracker nach wie vor weit verbreitet.

DHT („trackerloses“ Peer-Finden): Das DHT von BitTorrent verteilt die Kontaktdaten der Peers, sodass diese sich auch ohne zentralen Tracker gegenseitig finden können. Bei der DHT-basierten Peer-Suche kommuniziert Ihr Client mit anderen Knoten, um Peers zu lokalisieren, die mit einem bestimmten Info-Hash verknüpft sind.

Magnet-Link: Ein Linkformat, das Inhalte anhand eines kryptografischen Hashwerts statt anhand eines bestimmten Speicherorts oder einer URL identifiziert. Magnet-Links sind beliebt, da sie keinen zentralen Host erfordern, der .torrent-Dateien verwaltet.

Was Torrenting ist und was es nicht ist

Torrenting ist eine Verbreitungsmethode, keine Art von Inhalt. Nutzer können sowohl legale Inhalte (wie Open-Source-Software, gemeinfreie Archive oder unter Creative-Commons-Lizenzen stehende Medien) als auch unerlaubte Kopien urheberrechtlich geschützter Werke über Torrents verbreiten. Die Technologie selbst entscheidet nicht über die Rechtmäßigkeit; dies liegt in der Verantwortung der Nutzer und der geltenden Urheberrechtsgesetze.

Der dezentrale, auf Peer-to-Peer-Verbindungen basierende Charakter von Torrenting wirft besondere Datenschutzfragen auf. Im Gegensatz zu vielen Streaming- oder Direkt-Download-Methoden kann Torrenting Ihre IP-Adresse anderen Peers offenlegen und Protokolle auf Ihrem Gerät, bei Ihrem Internetanbieter, beim Tracker-Betreiber, bei Überwachungsstellen und möglicherweise auch bei Ihrem VPN-Anbieter erzeugen.

[Zurück zum Inhaltsverzeichnis]

So nutzt du Torrent über ein VPN

Ein VPN trägt dazu bei, Ihre Privatsphäre beim Torrenting zu schützen, indem es Ihre IP-Adresse verbirgt und Ihren Datenverkehr verschlüsselt. Es gibt Ihnen jedoch weder die Erlaubnis, gegen Gesetze zu verstoßen, noch bietet es vollständigen Schutz vor Malware. Betrachten Sie es als einen Bestandteil eines umfassenden Sicherheitskonzepts.

In der folgenden Anleitung wird NordVPN als Beispiel herangezogen, da es laut PCrisk das bestbewertete VPN für das Jahr 2026 ist.

Schritt-für-Schritt-Anleitung für das Herunterladen von Torrents mit einem VPN

1. Wählen Sie einen seriösen VPN-Anbieter mit Servern in vielen Ländern. Für das Jahr 2026 empfehlen wir NordVPN aufgrund seiner hohen Geschwindigkeit, der starken Sicherheitsfunktionen und des großen Servernetzwerks. Dank der weltweiten Serverpräsenz ist es einfach, eine Verbindung über einen Standort herzustellen, von dem aus Pornhub zugänglich ist.

2. Installieren Sie das VPN und melden Sie sich an. Unter Windows 10/11 läuft der Vorgang wie folgt ab: Installieren Sie die NordVPN-App, öffnen Sie sie und melden Sie sich über Ihr Nord-Konto an. In der Dokumentation von Nord werden der Anmeldeablauf und die ersten Einrichtungsschritte für Windows Schritt für Schritt erläutert.

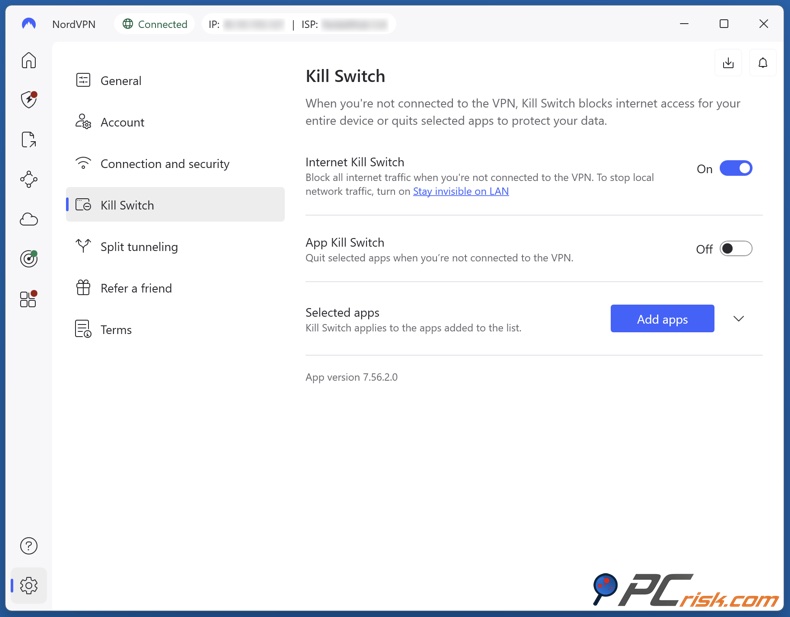

3. Aktivieren Sie einen Kill Switch, bevor Sie Torrents herunterladen. Ein Kill Switch verhindert, dass Ihr Gerät Datenverkehr außerhalb des VPN-Tunnels sendet, falls die VPN-Verbindung unterbrochen wird. In der Dokumentation von NordVPN wird erläutert, dass diese Funktion den „ungeschützten“ Internetzugang blockiert, wenn der Datenverkehr nicht über einen VPN-Server geleitet wird. Diese Einstellung ist besonders wichtig bei langen Downloads, wie sie bei Torrents häufig vorkommen.

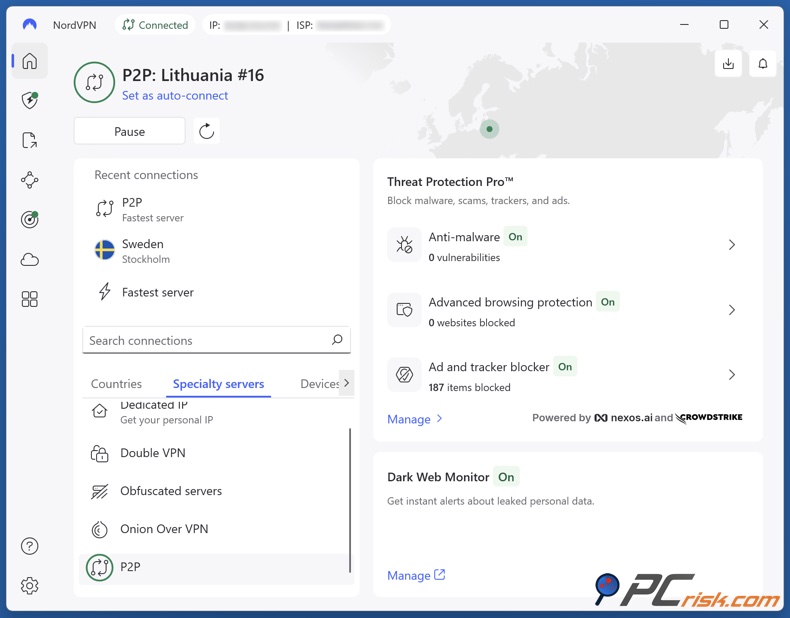

4. Nutzen Sie P2P-optimierte Server, sofern diese unterstützt werden. NordVPN bietet Spezialserver an, darunter P2P-Server, die für den schnellen und sicheren Dateiaustausch ausgelegt sind. In der Support-Dokumentation wird erläutert, wie Sie über die Liste „Spezialserver“ in der App eine Verbindung zu diesen Servern herstellen können.

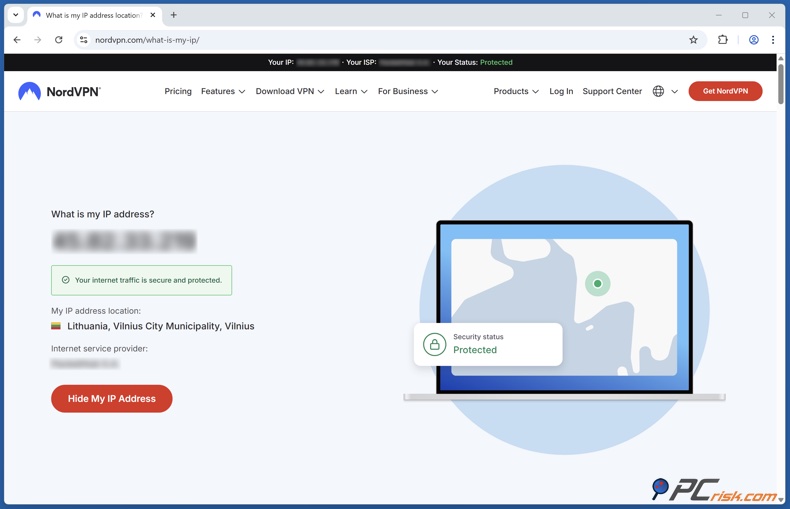

5. Vergewissern Sie sich, dass Sie geschützt sind (Grundlagen zu IP- und DNS-Lecks). Bevor Sie Ihren Torrent-Client öffnen, vergewissern Sie sich, dass Sie mit dem VPN verbunden sind. Überprüfen Sie, ob sich Ihre öffentliche IP-Adresse geändert hat. DNS-Lecks stellen ein weiteres Datenschutzrisiko dar; NordVPN bietet Anleitungen zur Vermeidung von DNS-Lecks und empfiehlt die Nutzung seiner verschlüsselten DNS-Server. Eine regelmäßige Überprüfung Ihrer Verbindung hilft, eine versehentliche Offenlegung zu verhindern.

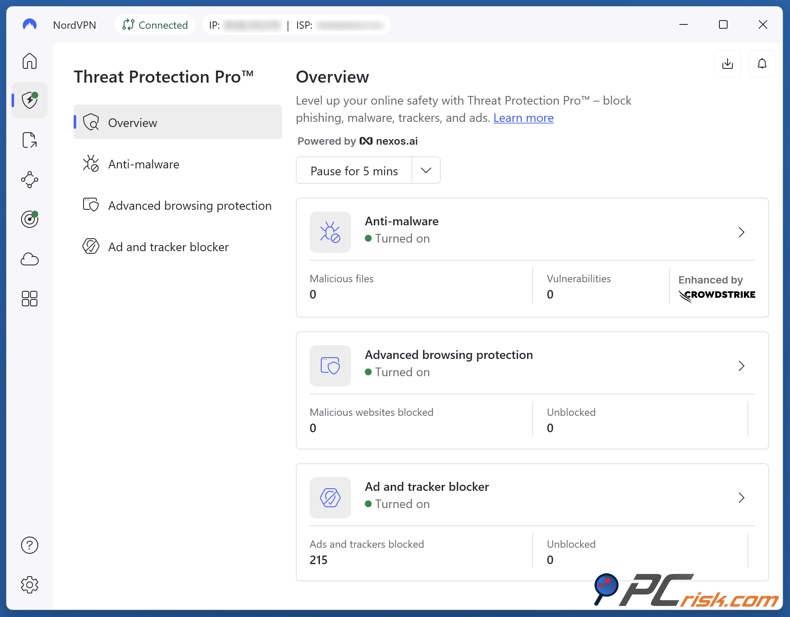

6. Aktivieren Sie Schutzfunktionen, die das Risiko einer versehentlichen Gefährdung verringern. Einige VPN-Apps bieten zusätzliche Funktionen wie das Blockieren von Trackern, das Blockieren bösartiger Domains oder das Scannen von Downloads. Die Funktionen „Threat Protection“ und „Threat Protection Pro“ von NordVPN können je nach Tarif und Plattform unsichere Domains und Tracker blockieren. Diese Tools ersetzen zwar keine Antivirensoftware, tragen aber dazu bei, Risiken durch bösartige Werbung und unsichere Websites zu verringern.

7. Konfigurieren Sie Ihren Torrent-Client verantwortungsbewusst. Öffnen Sie nun Ihren Torrent-Client, beispielsweise qBittorrent, Deluge, Transmission oder eine andere seriöse Alternative. Für das Torrenting muss der Client eine Verbindung zum BitTorrent-Netzwerk und zu anderen Nutzern herstellen.

Aus Sicherheitsgründen sind folgende Verhaltensweisen am wichtigsten:

- Halten Sie die VPN-Verbindung während der gesamten Sitzung aufrecht (einschließlich des Seeding-Vorgangs).

- Lade nur legale Inhalte herunter, wie beispielsweise Open-Source-Software, gemeinfreie Medien oder Dateien, an denen du die Rechte besitzt.

- Laden Sie keine verdächtigen ausführbaren Dateien oder Installationsprogramme aus Torrents herunter, es sei denn, Sie können deren Echtheit überprüfen.

8. Fügen Sie einen zweiten Sicherheitsmechanismus hinzu – binden Sie die Torrent-App an die VPN-Schnittstelle (optional, wird jedoch empfohlen, sofern verfügbar). Bei einigen BitTorrent-Clients können Sie den Client an die Netzwerkschnittstelle des VPN binden, wodurch verhindert wird, dass der Client Ihre reguläre Verbindung nutzt, falls die VPN-Verbindung unterbrochen wird. In der Dokumentation von Proton VPN wird darauf hingewiesen, dass die Bindung den Torrent-Datenverkehr auf die VPN-Schnittstelle beschränkt und eine wertvolle Sicherheitsfunktion darstellt. Dieses Konzept gilt unabhängig von Ihrem VPN-Anbieter und bietet eine zusätzliche Schutzebene, die über einen standardmäßigen Kill Switch hinausgeht.

9. Starten Sie einen legalen Torrent und beobachten Sie, was passiert. Wenn Sie eine .torrent-Datei oder einen Magnet-Link hinzufügen, schließt sich Ihr Client dem Swarm an und beginnt mit dem Herunterladen. Durch die Verwendung legaler Torrents, wie sie beispielsweise von Linux-Distributionen wie Ubuntu bereitgestellt werden, können Sie Ihre Konfiguration ohne rechtliches Risiko testen.

[Zurück zum Inhaltsverzeichnis]

Die besten VPNs für Torrenting

PCrisk bewertet VPNs nach einem sicherheitsorientierten Ansatz und prüft dabei Verschlüsselungsstandards, Schutz vor Datenlecks und die Zuverlässigkeit des Kill-Switches. Die Leistungstests unter realen Bedingungen umfassen Aktivitäten mit hoher Bandbreite wie umfangreiche Downloads und, soweit möglich, Torrenting.

1. NordVPN – NordVPN eignet sich besonders für Nutzer, die ein gängiges VPN mit torrent-freundlichen Funktionen suchen, darunter P2P-Serverkategorien, einen Kill Switch und einen integrierten Leckschutz. Seine modernen Protokolle unterstützen konstante Datenübertragungsraten, und seine Datenschutz-Tools sind darauf ausgelegt, versehentliche Datenpreisgaben zu minimieren.

Die größte Einschränkung beim Torrenting ist das Fehlen der Portweiterleitung, die manche fortgeschrittene Nutzer bevorzugen, um die eingehende Konnektivität und die Seeding-Leistung zu maximieren. Für den meisten alltäglichen Torrenting-Einsatz, insbesondere bei legaler Nutzung, ist dies nicht von Bedeutung, kann jedoch diejenigen beeinträchtigen, die optimale Seeding-Verhältnisse anstreben.

2. Surfshark – Surfshark wird häufig wegen seiner Benutzerfreundlichkeit und der unbegrenzten Geräteanzahl gewählt, was für Nutzer mit mehreren Geräten oder in Mehrpersonenhaushalten von Vorteil ist. Für Torrenting sind die Unterstützung moderner Protokolle, die Verfügbarkeit eines Kill-Switches und der P2P-freundliche Ansatz entscheidende Vorteile.

Surfshark bietet keine Portweiterleitung an, was für fortgeschrittenes Seeding wichtig sein kann. Zwar bieten zusätzliche Funktionen wie das Blockieren von Werbung und Trackern oder Multi-Hop-Optionen einen Mehrwert, doch können bestimmte Funktionen für datenschutzorientiertes Routing die Torrent-Geschwindigkeit verringern.

3. Mullvad – Nutzer, denen Datenschutz wichtig ist, empfehlen häufig Mullvad, da nur wenige persönliche Daten erforderlich sind und der Dienst darauf ausgelegt ist, das Risiko einer Identitätspreisgabe zu minimieren. Beim Torrenting ist die Einfachheit von Mullvad ein Vorteil, da der Dienst weniger werbeorientierte Zusatzfunktionen bietet und sich auf die wesentlichen VPN-Grundfunktionen konzentriert.

Allerdings bietet Mullvad keine Portweiterleitung mehr an, und sein Servernetzwerk ist kleiner als das der großen Konkurrenten. Während dies für die meisten Nutzer ausreichend ist, könnte es für Power-User, die eine größere Serverauswahl oder bestimmte Streaming-Funktionen suchen, einschränkend sein.

4. Proton VPN – Proton VPN ist ein sicherheitsorientierter Dienst, der sich stark für den Datenschutz einsetzt und Open-Source-Anwendungen nutzt. Beim Torrenting zeichnet sich Proton VPN dadurch aus, dass es in bestimmten Umgebungen – in der Regel auf dedizierten P2P-Servern – Portweiterleitung in kostenpflichtigen Tarifen anbietet. Portweiterleitung kann die Peer-Konnektivität und die Seeding-Leistung verbessern, was für Nutzer wichtig ist, denen das Ratio oder konsistente eingehende Verbindungen wichtig sind.

Eine wesentliche Einschränkung besteht darin, dass P2P möglicherweise auf bestimmte Server beschränkt ist, sodass Nutzer für das Torrenting bestimmte Servergruppen auswählen müssen. Der kostenlose Tarif ist im Allgemeinen nicht für eine intensive P2P-Nutzung vorgesehen.

5. ExpressVPN – ExpressVPN wird häufig aufgrund seiner Einfachheit, Stabilität und schnellen Protokolloptionen gewählt. Für Torrenting können Nutzer in der Regel eine Verbindung herstellen, den Kill-Switch-Schutz aktivieren und mit dem Torrenting beginnen, ohne eine bestimmte Serverkategorie auswählen zu müssen.

Eine übliche Einschränkung ist das Fehlen einer benutzerfreundlichen Portweiterleitung, da diese im Standardtarif von ExpressVPN nicht enthalten ist. Wenn Portweiterleitung unverzichtbar ist, ist Proton VPN unter diesen fünf Top-Anbietern die geeignetere Wahl.

[Zurück zum Inhaltsverzeichnis]

Torrenting ohne VPN

Das Herunterladen von Torrents ohne VPN ist nicht automatisch unsicher, birgt jedoch grundsätzlich ein höheres Risiko, selbst wenn legale Inhalte heruntergeladen werden. Torrenting ist darauf ausgelegt, Ihren Client mit anderen Peers zu verbinden, und die Mechanismen zur Peer-Erkennung basieren auf dem Austausch von Kontaktinformationen, damit die Clients Datenblöcke effizient austauschen können. Das Netzwerk funktioniert, weil sich die Peers gegenseitig finden und miteinander kommunizieren können.

Die besten VPN-BewertungenExklusive AngeboteVon Experten getestet · Praxisberichte→

Was können andere sehen, wenn du Torrents ohne VPN nutzt?

In einem typischen Torrent-Schwarm können andere Peers Folgendes sehen:

- Eine Peer-IP-Adresse (Ihre eigene) und ein Port, die für die Verbindung verwendet werden.

- Nachweis, dass eine bestimmte IP-Adresse über einen bestimmten Zeitraum (abhängig von der Überwachungsmethode) an einem Schwarm teilgenommen hat, der mit einem bestimmten Info-Hash in Verbindung steht.

Diese Transparenz ist ein Grund dafür, dass Torrenting in Diskussionen über die Durchsetzung des Urheberrechts häufig zur Sprache kommt: Überwachungsstellen können sich Schwärmen anschließen, IP-Adressen protokollieren und dann (in bestimmten Rechtsordnungen und unter bestimmten Umständen) versuchen, diese IP-Adressen über Internetdienstanbieter oder rechtliche Verfahren mit den Identitäten der Nutzer in Verbindung zu bringen.

Was dein Internetanbieter sehen kann

Ohne VPN hat Ihr Internetanbieter in der Regel direkten Einblick in die Metadaten Ihrer Verbindung und kann oft erkennen, dass BitTorrent-Datenverkehr stattfindet (auch wenn Inhaltsdetails aufgrund von Verschlüsselung und moderner Übertragungsmethoden nicht immer sichtbar sind). Der entscheidende Punkt ist, dass Ihre private IP-Adresse an dem Swarm teilnimmt – und genau darauf stützen sich in der Regel die vom Internetanbieter weitergeleiteten Benachrichtigungen und Identifizierungsversuche.

Selbst wenn Sie legal Torrents nutzen möchten, ist die Verwendung eines VPNs nach wie vor eine sinnvolle Maßnahme zum Schutz Ihrer Privatsphäre, da die Standardfunktion von Torrent-Programmen Ihre IP-Adresse vielen unbekannten Teilnehmern im Netzwerk offenlegt. Ob sich dies lohnt, hängt von Ihrem Bedrohungsszenario und Ihrer Toleranz gegenüber der Gefahr der Nachverfolgung ab.

[Zurück zum Inhaltsverzeichnis]

Sicherheit und Risiko

Die Frage, ob das Herunterladen von Torrents sicher ist, lässt sich nicht einfach mit Ja oder Nein beantworten. Torrenting sollte man am besten als ein Werkzeug verstehen, das Ihr Risikoprofil verändert:

- Die Nutzung kann sicher sein, wenn damit seriöse, geprüfte Inhalte von vertrauenswürdigen Anbietern heruntergeladen werden.

- Das Herunterladen von Torrent-Dateien birgt Risiken, wenn damit unbekannte Dateien von nicht verifizierten Uploadern heruntergeladen werden, insbesondere in Umgebungen, in denen böswillige Akteure gezielt Nutzer ins Visier nehmen, die nach kostenloser Software, Spielen oder neu erschienenen Medien suchen.

Die wichtigsten Sicherheitsaspekte, auf die besonders eingegangen wird, sind die Gefährdung der Privatsphäre, das Risiko durch Schadsoftware und Bedienungsfehler.

Was sind die Vorteile der Nutzung von Torrents?

Das Herunterladen von Torrents bietet berechtigte Vorteile, die seine anhaltende Beliebtheit erklären:

Effiziente Verteilung in großem Maßstab. BitTorrent wurde so konzipiert, dass bei mehreren gleichzeitigen Downloads die Nutzer Daten untereinander austauschen, wodurch die Verteilung skalierbar wird, ohne dass eine einzelne Quelle die gesamten Bandbreitenkosten tragen muss. Dies ist besonders nützlich bei großen Dateien und beliebten Veröffentlichungen.

Ausfallsicherheit und Verfügbarkeit. Da die Inhalte von vielen Peers geteilt werden, bleibt ein Torrent auch dann noch zum Herunterladen verfügbar, wenn ein Host offline geht – insbesondere, wenn genügend Seeder vorhanden sind.

Integritätsprüfung. Die Torrent-Metadaten enthalten Stück-Hashes, mit denen Clients Beschädigungen erkennen und fehlerhafte Teile erneut herunterladen können, was im Vergleich zu einigen Szenarien mit direktem Download einen operativen Vorteil darstellen kann.

Üblich bei legalen Veröffentlichungen. Viele seriöse Organisationen veröffentlichen Torrents zur legalen Verbreitung, häufig für Open-Source-Software und öffentliche Archive, da Torrents die Hosting-Kosten senken und Engpässe beim Herunterladen vermeiden.

Das Datenschutzrisiko, das die meisten Menschen unterschätzen

Das Herunterladen von Torrents kann die Privatsphäre beeinträchtigen, da durch die Erkennung von Peers und den Aufbau von Verbindungen Ihre IP-Adresse anderen Teilnehmern offengelegt werden kann. So ist beispielsweise DHT darauf ausgelegt, Kontaktdaten von Peers dezentral zu speichern und abzurufen, und ist in vielen gängigen BitTorrent-Clients integriert.

Ein VPN kann das Risiko verringern, zufälligen Peers ausgesetzt zu sein, indem es Ihre sichtbare IP-Adresse durch die IP-Adresse des VPN-Servers ersetzt, macht Sie jedoch nicht unsichtbar. VPN-Anbieter können weiterhin bestimmte Informationen auf Verbindungsebene einsehen, und der Datenschutz hängt von den Praktiken des Anbieters, den technischen Kontrollmechanismen sowie davon ab, ob das VPN Ihre echte IP-Adresse über DNS, WebRTC oder Verbindungsabbrüche preisgibt.

Malware ist das größte Sicherheitsproblem beim Torrenting im Jahr 2026

Aus Sicherheitssicht ist das risikoreichste Torrent-Verhalten nicht das Herunterladen von Dateien an sich, sondern das Herunterladen von nicht vertrauenswürdigen Inhalten aus Torrent-Netzwerken, die häufig zur Verbreitung von Raubkopien und vorzeitig veröffentlichten Medien genutzt werden. Angreifer zielen auf diese Zielgruppen ab, indem sie Social Engineering einsetzen; beispielsweise bieten sie einen Crack, einen Keygen, einen Player, einen Launcher oder ein Codec-Paket als Vorwand an, um Nutzer dazu zu verleiten, Malware auszuführen.

Mehrere Quellen aus dem Bereich der Sicherheitsforschung und Berichterstattung haben Malware-Kampagnen dokumentiert, die sich die Nachfrage nach Torrents oder raubkopierter Software zunutze machen:

- Kaspersky hat über die Verbreitung von Malware über Spiel-Torrent-Dateien berichtet, darunter auch über Cryptominer-Kampagnen, die über Torrent-Downloads verbreitet werden.

- Kaspersky hat zudem Bedrohungen beschrieben, die sich über schädliche Torrent-Dateien im Rahmen umfassenderer Kampagnen gegen Nutzer verbreiten.

- Zscaler hat Kampagnen beschrieben, die Websites zur Verbreitung von Raubkopien imitieren, um Info-Stealer zu verbreiten.

- ESET hat erläutert, wie „Black Hats“ Torrent-Netzwerke missbrauchen, um Malware – darunter auch Ransomware – zu verbreiten, indem sie Dateien in Torrent-Netzwerken als Seed bereitstellen.

Über gezielte Kampagnen hinaus gibt es ein umfassenderes strukturelles Problem: Raubkopierte Software wird immer wieder als Verbreitungsweg für Malware identifiziert, und zwar in verschiedenen Kontexten, darunter auch bei der Peer-to-Peer-Verbreitung, da Angreifer Trojaner oder Adware in Installationsprogramme oder Aktivierungstools einbinden können.

Häufige Fehler beim Torrenting, die das Risiko erhöhen

Selbst Nutzer, die wissen, dass sie offensichtliche ausführbare Dateien meiden sollten, können betroffen sein, da Angreifer Gewohnheiten und Ungeduld ausnutzen. Die folgenden Fehler treten häufig bei Malware-Fällen im Zusammenhang mit Torrents auf:

Ausführen von „Hilfsprogrammen“. Gefälschte „Videoplayer“, „Download-Manager“ und „Installationsprogramme“ werden häufig als Köder eingesetzt. Ein aktuelles Beispiel, über das in der Sicherheitsberichterstattung berichtet wurde, betraf ein gefälschtes Torrent-Paket, das einen getarnten Launcher enthielt und Malware zum Diebstahl von Anmeldedaten verbreitete – ein Beispiel dafür, wie realistisch die Verpackung wirken kann.

Dateiüberprüfung ignorieren. Torrent-Integritätsprüfungen bestätigen, dass die Teile mit den Metadaten des Torrents übereinstimmen, nicht jedoch, dass der Torrent selbst legitim ist. Kriminelle können einen Torrent veröffentlichen, dessen Metadaten perfekt mit einer schädlichen Datei übereinstimmen. Der Integritätsmechanismus ist wertvoll, ersetzt jedoch nicht das Vertrauen.

Die Annahme, dass ein VPN vollständige Sicherheit bietet. Ein VPN verbessert den Datenschutz, hält jedoch keine Malware auf und garantiert nicht, dass kein Datenverkehr nach außen dringt, wenn die Einstellungen falsch sind oder ein Kill Switch versagt.

So schützt du dich beim Torrenting

Die Sicherheit beim Torrenting beruht auf mehrstufigen Sicherheitsmaßnahmen. Wenn Sie nur eine Maßnahme ergreifen, sollten Sie darauf achten, keine unbekannten ausführbaren Dateien aus Torrent-Downloads auszuführen. Für einen umfassenden Schutz sind jedoch in der Regel mehrere Sicherheitsstufen erforderlich.

Nutzen Sie Torrents nach Möglichkeit für legale, seriöse Inhalte. Offizielle Torrents von seriösen Anbietern stellen die risikoärmste Art der Torrent-Nutzung dar.

Verwenden Sie ein VPN mit Leckageschutz und einem Kill Switch. Wir bewerten VPNs, indem wir sie auf IP-, DNS- und WebRTC-Leckagen testen und Verbindungsabbrüche simulieren, um zu prüfen, ob der Kill Switch den Datenverkehr blockiert. Das sind die Funktionen, auf die es beim Datenschutz beim Torrenting ankommt.

Verbinden Sie Ihren Torrent-Client mit der VPN-Schnittstelle. Dadurch wird verhindert, dass im Falle eines VPN-Ausfalls stillschweigend auf die Verbindung Ihres Internetanbieters zurückgegriffen wird. Dies ist keine rechtliche Strategie, sondern eine Maßnahme zum Schutz der Privatsphäre, die darauf abzielt, ein versehentliches Aufdecken zu vermeiden.

Halten Sie Ihr System auf dem neuesten Stand und sorgen Sie dafür, dass Ihre Sicherheitssoftware immer aktuell ist. Viele Infektionen über Torrent-Dateien beruhen darauf, dass Nutzer Dateien ausführen, und nicht auf exotischen Zero-Day-Exploits – daher sind das Verhindern der Ausführung, das Erkennen bekannter Malware und das Blockieren bösartiger Domains nach wie vor wirksame Abwehrmaßnahmen.

Scannen Sie Downloads, bevor Sie sie öffnen. Unser eigenes Sicherheitsprodukt, Combo Cleaner, ist als Anti-Malware- und Webschutzlösung mit Echtzeitschutz, On-Demand-Scans und Schutz beim Surfen im Internet positioniert – Funktionen, die direkt dazu beitragen, schädliche Payloads aus riskanten Download-Quellen zu blockieren.

Sichern Sie wichtige Daten. Wenn das Herunterladen von Torrents zu einem Ransomware-Vorfall führt, entscheiden Backups oft darüber, ob es bei einer kleinen Unannehmlichkeit bleibt oder zu einer Katastrophe durch Datenverlust kommt. Selbst Sicherheitssuiten mit Ransomware-Schutz sind kein perfekter Ersatz für Backups.

Wenn Sie Torrents herunterladen, können Sie auf gefälschte Installationsprogramme, versteckte Malware oder gefährliche Download-Seiten stoßen. Combo Cleaner sorgt für Ihre Sicherheit, indem es Ihre Downloads in Echtzeit überprüft und Betrugsversuche, Phishing sowie schädliche Websites blockiert.

Ein VPN verschlüsselt Ihren Datenverkehr — aber Ihr Gerät braucht dennoch Schutz vor Malware und Ransomware. Combo Cleaner bietet die fehlende Schutzschicht.

Combo Cleaner herunterladenAntivirusMalware-Bedrohungen erkennen & entfernen→Öffentliche vs. private Tracker

Ein privater Tracker beschränkt den Zugriff (oftmals durch eine Mitgliedschaft) und kann Regeln für die gemeinsame Nutzung durchsetzen, indem er Nutzerstatistiken führt und Anforderungen an das Hochladen festlegt. In den BitTorrent-Standardisierungsdokumenten werden „private Torrents“ als Torrents beschrieben, die mit einem privaten Flag gekennzeichnet sind. Damit soll die Peer-Erkennung auf den privaten Tracker beschränkt und eine Erkennung über Mechanismen wie DHT oder PEX verhindert werden, die die Zugriffskontrolle des Trackers unterlaufen würden.

Zusammenfassend lässt sich sagen, dass private Tracker zwar einen Teil des Spams reduzieren und die Konsistenz verbessern können, jedoch keine allgemeingültige Sicherheitsgarantie darstellen. Malware kann nach wie vor überall verbreitet werden, wo Nutzer bereit sind, heruntergeladene Dateien auszuführen.

Torrenting vs. Streaming

Beim Streaming werden Medien in der Regel von einem Server an einen Client zur Wiedergabe nahezu in Echtzeit übertragen, anstatt zunächst eine gesamte Datei herunterzuladen. In verschiedenen Definitionen wird Streaming als die Übertragung von Medienpaketen in Echtzeit oder nahezu in Echtzeit zum sofortigen Abruf beschrieben.

Aus Risikosicht ist das Herunterladen von Torrents in der Regel mit einer deutlicheren Peer-to-Peer-Exposition verbunden, da Ihr Client Verbindungen zu vielen anderen Nutzern herstellt und häufig Daten hochlädt, während Streaming in der Regel eine Client-Server-Interaktion darstellt. Das bedeutet jedoch nicht, dass Streaming automatisch legal oder sicher ist; dies hängt von der Quelle ab. Die Architektur verändert jedoch die Auswirkungen auf den Datenschutz und das Malware-Risikoprofil.

Tipps zum Torrenting

Tipps zum Torrenting, bei denen Sicherheit und Rechtmäßigkeit im Vordergrund stehen:

- Verwenden Sie nach Möglichkeit offizielle Torrents von seriösen Organisationen.

- Vermeide Torrents, bei denen du „Installationsprogramme“, „Cracks“, „Keygens“ oder verdächtige „Player“ ausführen musst.

- Verwenden Sie einen VPN-Kill-Switch und überprüfen Sie den Schutz vor Datenlecks, bevor Sie den Torrent-Client starten.

- Halten Sie Ihre Sicherheitssoftware und Betriebssystem-Updates auf dem neuesten Stand und überprüfen Sie Downloads vor dem Öffnen.

[Zurück zum Inhaltsverzeichnis]

Rechtmäßigkeit und Folgen

Die Rechtmäßigkeit von Torrenting hängt von zwei wesentlichen Faktoren ab:

- Was Sie herunterladen/hochladen (autorisierte vs. nicht autorisierte urheberrechtlich geschützte Inhalte).

- Welche Gesetze gelten für Sie (Land, Richtlinien des Internetanbieters und wie die Durchsetzung vor Ort funktioniert)?

Ist das Herunterladen von Torrents legal?

Torrenting ist als Technologie an sich nicht illegal. Viele seriöse Anbieter verbreiten Software und öffentliche Sammlungen über BitTorrent.

Ein rechtliches Risiko entsteht, wenn beim Torrenting urheberrechtlich geschützte Werke ohne Genehmigung vervielfältigt oder verbreitet werden. Nach US-amerikanischem Recht verfügen Urheberrechtsinhaber über ausschließliche Rechte, zu denen auch die Vervielfältigung und Verbreitung gehören, und eine Verletzung dieser ausschließlichen Rechte kann eine Rechtsverletzung darstellen.

Eine Besonderheit beim Torrenting besteht darin, dass das Herunterladen oft mit dem Hochladen einhergeht. Die britische Regierung weist ausdrücklich darauf hin, dass Peer-to-Peer-Software in der Regel Teile des Materials von Ihrem Computer während des Herunterladens an andere weitergibt, da dies für die Funktionsweise solcher Netzwerke von zentraler Bedeutung ist. Dadurch unterscheidet sich das Torrenting (in vielen Fällen) rechtlich von passiven Konsummodellen, da es die Weitergabe des Werks an andere beinhalten kann.

Im Kontext der Europäischen Union umfassen die EU-Urheberrechtsvorschriften ausschließliche Rechte wie das Recht auf Vervielfältigung und das Recht auf öffentliche Wiedergabe bzw. Zugänglichmachung, und EU-Richtlinien sorgen für eine Harmonisierung dieser Rechte in den Mitgliedstaaten (mit lokalen Unterschieden bei der Umsetzung).

Ist das Herunterladen von Torrents in den „Grauzonen“ sicher und legal?

Manche Nutzer gehen davon aus, dass „es online ist, also ist alles dasselbe“. Rechtlich gesehen ist das jedoch nicht der Fall.

- Inhalte aus dem öffentlichen Bereich dürfen grundsätzlich legal geteilt und heruntergeladen werden (vorbehaltlich lokaler Vorschriften und einer korrekten Einstufung).

- Inhalte unter einer Creative-Commons-Lizenz oder einer anderen ausdrücklich genannten Lizenz dürfen zwar legal per Torrent heruntergeladen werden, Sie müssen jedoch die Lizenzbedingungen einhalten.

- Kommerzielle Unterhaltungsangebote und kostenpflichtige Software, die ohne Genehmigung verbreitet werden, gehören häufig zu den Kategorien mit dem höchsten Risiko für Rechtsstreitigkeiten wegen Urheberrechtsverletzungen. Dort ist auch das Malware-Risiko oft am größten, da Angreifer gezielt auf stark nachgefragte „kostenlose“ Downloads abzielen.

Was passiert, wenn ich beim Torrenting erwischt werde?

„Erwischt zu werden“ kann je nach Ort unterschiedliche Bedeutungen haben. Zu den üblichen Folgen gehören:

Warnungen von Internetdienstanbietern oder weitergeleitete Mitteilungen. Im Vereinigten Königreich wird in offiziellen Leitlinien erläutert, dass Nutzer ein Schreiben erhalten können, wenn ein Urheberrechtsinhaber der Ansicht ist, dass jemand seine Internetverbindung genutzt hat, um urheberrechtlich geschütztes Material über Peer-to-Peer-Netzwerke zu verbreiten.

Zivilrechtliche Ansprüche und Vergleichsforderungen. Rechteinhaber können versuchen, die hinter IP-Adressen stehenden Teilnehmer zu identifizieren und Ansprüche geltend zu machen oder Vergleiche anzustreben. Bei Diskussionen über die Durchsetzung von Rechten im Bereich P2P geht es häufig darum, wie die Identifizierung von Teilnehmern anhand von Daten der Internetdienstanbieter erfolgt und wie Rechteinhaber die Durchsetzung ihrer Rechte mit Datenschutzbelangen in Einklang bringen.

Rechtliche Eskalation und Vorladungen in einigen Rechtsordnungen. In den USA sieht der DMCA in bestimmten Fällen Vorladungsmechanismen vor, und in US-amerikanischen Quellen zum Urheberrecht wird beschrieben, wie die Rahmenbedingungen für die Durchsetzung im Internet funktionieren. In der Praxis wird das Recht zwar uneinheitlich durchgesetzt, doch die rechtlichen Instrumente sind vorhanden.

Risiko von Schadenersatzansprüchen (im US-amerikanischen Kontext). In einigen US-amerikanischen Compliance-Leitfäden wird darauf hingewiesen, dass Verstöße für Nutzer erhebliche zivilrechtliche Schadenersatzansprüche und in manchen Fällen sogar strafrechtliche Konsequenzen nach sich ziehen können – was verdeutlicht, warum die Annahme, es handele sich „nur um einen Download“, teuer werden kann.

Sollten Sie eine Mitteilung Ihres Internetanbieters oder eine ähnliche Warnung erhalten, besteht die sicherste Vorgehensweise darin, die auslösende Aktivität einzustellen (insbesondere, wenn es sich um nicht autorisiertes Material handelt), Ihre Geräte zu sichern (da Torrent-Netzwerke ein hohes Malware-Risiko bergen) und qualifizierten Rechtsbeistand in Anspruch zu nehmen, falls die Angelegenheit zu formellen rechtlichen Schritten eskaliert.

[Zurück zum Inhaltsverzeichnis]

Häufig gestellte Fragen (FAQ)

Werde ich wegen Torrenting rechtliche Probleme bekommen?

Theoretisch ja, aber das hängt davon ab, was Sie über Torrent herunterladen und wo Sie wohnen. Die Torrent-Technologie wird für legale Vertriebszwecke genutzt, doch das unbefugte Herunterladen und Hochladen urheberrechtlich geschützter Inhalte kann zu einer Haftung führen. In den USA haben Urheberrechtsinhaber ausschließliche Rechte, darunter das Recht auf Vervielfältigung und Verbreitung, und die Verletzung dieser Rechte kann eine Rechtsverletzung darstellen.

Das Torrenting unterscheidet sich zudem von vielen anderen Konsummodellen, da es häufig sowohl das Hochladen als auch das Herunterladen umfasst. In offiziellen britischen Leitlinien wird darauf hingewiesen, dass Peer-to-Peer-Software in der Regel Teile des Materials von Ihrem Computer weitergibt, während Sie etwas herunterladen. Dieses Upload-Verhalten ist ein zentraler Bestandteil des Systems und ein Hauptgrund dafür, dass sich Streitigkeiten im Zusammenhang mit Torrenting oft auf das „Teilen“ und nicht nur auf das „Ansehen“ konzentrieren.

Wie kann ich Torrents legal nutzen?

Legales Torrenting ist ganz einfach, wenn man sich auf autorisierte Quellen beschränkt. Zu den gängigen legalen Verwendungszwecken gehören:

Das Herunterladen offizieller Torrents für Linux-Distributionen und andere Open-Source-Software (einige Anbieter stellen Torrent-Links speziell zur Entlastung ihrer Server bereit).

Das Herunterladen von gemeinfreien und unter einer offenen Lizenz stehenden Inhalten, die von großen digitalen Archiven über BitTorrent verbreitet werden, darunter Millionen von Titeln, die über Torrent-Verteilung zugänglich gemacht werden.

Das Herunterladen von Werken unter einer Creative-Commons-Lizenz, sofern die Lizenz die Weitergabe erlaubt und Sie die Lizenzbedingungen einhalten.

Im Zweifelsfall ist es am sichersten, Torrents zu verwenden, die vom Rechteinhaber oder von seriösen Organisationen bereitgestellt werden, die klar darlegen, was sie verbreiten und warum.

Woher beziehen die Leute ihre Torrents?

Aus technischer Sicht werden Torrents wie folgt bezogen:

Offizielle Seiten von Herausgebern, die .torrent-Dateien oder Magnet-Links bereitstellen (üblich bei Open-Source Veröffentlichungen und großen Datensätzen).

Öffentliche Archive, die Torrents zur legalen Verbreitung veröffentlichen.

Verzeichnisse und Communities, die Torrents katalogisieren (die Qualität variiert stark, und viele stehen in Verbindung mit nicht autorisierten Inhalten). Aus Sicherheitsgründen ist es ratsam, seriösen, autorisierten Quellen den Vorzug zu geben, da Torrent-Netzwerke häufig zur Verbreitung von Malware und Betrugsversuchen missbraucht werden.

Kann ich mir durch einen Torrent-Download Malware einfangen?

Ja. Malware-Infektionen im Zusammenhang mit Torrents sind so weit verbreitet, dass mehrere Sicherheitsorganisationen Bedrohungen dokumentiert haben, die über Torrent-Netzwerke verbreitet werden, darunter Kampagnen, bei denen Krypto-Miner und andere Malware über Spiel-Torrents und bösartige Torrent-Pakete verbreitet werden.

Das größte Risiko besteht beim Herunterladen von „geknackter“ Software, Schlüsselgeneratoren oder verdächtigen Installationsprogrammen, da Angreifer Malware in scheinbar kostenlose Versionen kostenpflichtiger Produkte einbinden können. In Sicherheitsstudien wurde wiederholt auf Bedrohungskampagnen hingewiesen, die den Vertrieb von Raubkopien imitieren, um Datendiebstahl-Software zu verbreiten.

Um sich zu schützen, sollten Sie Downloads vor dem Öffnen scannen, Ihr System auf dem neuesten Stand halten und vermeiden, unbekannte ausführbare Dateien aus Torrent-Paketen auszuführen. Für Nutzer, die eine zusätzliche Schutzebene wünschen, bietet sich Combo Cleaner von PCrisk an – eine Anti-Malware- und Webschutzlösung, die Echtzeitschutz und On-Demand-Scans umfasst und speziell darauf ausgerichtet ist, schädliche Downloads und Websites zu blockieren, die mit riskanten Dateiquellen in Verbindung stehen.

Teilen:

Rimvydas Iliavicius

Autor von Anleitungen bei PCrisk.

Rimvydas ist ein Forscher mit über vier Jahren Erfahrung in der Cybersicherheitsbranche. Er besuchte die Technische Universität Kaunas und schloss 2017 mit einem Master in Übersetzung und Lokalisierung von technischen Texten ab. Sein Interesse an Computern und Technologie führte ihn dazu, ein vielseitiger Autor in der IT-Branche zu werden. Bei PCrisk ist er für das Schreiben von ausführlichen Anleitungen für Microsoft Windows verantwortlich.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden