Wie man betrügerische E-Mails wie "I Want To Get Straight To The Point"

![]() Verfasst von Tomas Meskauskas am

Verfasst von Tomas Meskauskas am

Was bedeutet "I Want To Get Straight To The Point"?

"I Want To Get Straight To The Point" ist eine Spam-Kampagne, mit der Betrüger Menschen dazu bringen wollen, ihnen Geld zu überweisen. Sie versuchen dies, indem sie behaupten, sie hätten ein kompromittierendes Video aufgenommen oder unter Verwendung des Namens und der gestohlenen persönlichen Daten des Empfängers Drogen und Waffen bestellt.

Mit dieser E-Mail versuchen sie, Menschen zu erpressen, indem sie drohen, das aufgezeichnete Video zu verbreiten und andere Probleme zu verursachen, wenn ihre Lösegeldforderungen nicht erfüllt werden. Wir empfehlen Ihnen dringend, diese und andere ähnliche E-Mails zu ignorieren.

Übersicht über die Spam-Kampagne "I Want To Get Straight To The Point".

Die Betrüger, die diese E-Mail verbreiten, behaupten, dass sie Schadsoftware auf einer Website für Erwachsene platziert haben, die der Empfänger der E-Mail kürzlich besucht hat. Sie behaupten auch, dass der Besuch dieser Website zur Installation der genannten Schadsoftware geführt hat, wodurch die Cyberkriminellen Zugriff auf den Computer des Benutzers erhalten haben.

Offenbar haben sie dieses Programm benutzt, um verschiedene Informationen über das Benutzersystem aufzuzeichnen, wie z. B. die IP-Adresse und Angaben zu sozialen und E-Mail-Konten. Darüber hinaus geben sie an, dass die Betrüger den Computer des Empfängers benutzt haben, um kinderpornografische Websites zu besuchen, diese Videos gespeichert und ein Video des Empfängers über die Webcam aufgenommen haben.

Die Cyber-Kriminellen geben weiter an, dass sie diese Videos verwendet haben, um ein weiteres Video zu erstellen: ein kombiniertes (bearbeitetes) Video des Empfängers, der die Kinderpornografie ansieht. Sie behaupten auch, dass sie den Namen des Empfängers verwendet, ein Konto auf Dream Market und Silk Road erstellt und illegale Bestellungen (Waffen und Drogen) vorgenommen haben.

Um über diese angeblichen Aktionen zu schweigen, fordern die Betrüger die Zahlung von 1000 $ innerhalb von 72 Stunden über die angegebene Bitcoin-Wallet-Adresse. Andernfalls wird das bearbeitete Video an alle gestohlenen Kontakte gesendet und Informationen über illegale Bestellungen an die Behörden weitergeleitet.

Wenn ihre Forderungen jedoch erfüllt werden, versprechen sie, alle Videos, gestohlenen Informationen und erstellten Konten zu löschen. Keine dieser Forderungen sollte ernst genommen werden. Am besten ignorieren Sie die "I Want To Get Straight To The Point"-E-Mail einfach.

| Name | I Want To Get Straight To The Point E-Mail-Betrug |

| Art der Bedrohung | Phishing, Betrug, Social Engineering, Betrug |

| Gefälschter Anspruch | Die Geräte der Empfänger wurden infiziert und dazu benutzt, kompromittierende Videos aufzunehmen, die an ihre Kontakte weitergegeben werden, wenn der Absender nicht bezahlt wird. |

| Cyberkriminelle Cryptowallet-Adressen | 1Dqyd1b4vcGHfGmmt5bh4gNDgtSkKEiLan, bc1qt0sfeqxu3u0qpc7q4fccqupn4fnh7s6xzr9wr7, bc1qleakkc5xxn0hp57qrzcfkw3tq2qqnrjxvd8v55 |

| Symptome | Unbefugte Online-Einkäufe, geänderte Passwörter für Online-Konten, Identitätsdiebstahl, illegaler Zugriff auf den eigenen Computer. |

| Vertriebsmethoden | Betrügerische E-Mails, betrügerische Online-Popup-Werbung, Techniken zur Vergiftung von Suchmaschinen, falsch geschriebene Domains. |

| Schaden | Verlust sensibler privater Informationen, finanzieller Verlust, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Beispiele für ähnliche Kampagnen

Es gibt viele ähnliche Spam-Kampagnen wie "I Know * Is One Of Your Pass", "THIS IS NOT A JOKE", "Yоu May Not Know Mе", und so weiter. Die meisten E-Mails dieser Art werden verschickt, um Menschen dazu zu bringen, Geld an Betrüger zu schicken.

In der Regel behaupten die Betrüger, sie hätten Computer infiziert, Videos aufgenommen usw., und drohen damit, Menschen auf verschiedene Weise zu schaden (Videos, Fotos usw. zu veröffentlichen), wenn sie das Lösegeld nicht erhalten (in der Regel über eine Kryptowährung).

Viele andere Spam-Kampagnen infiltrieren Computer mit hochgefährlichen Computerinfektionen wie LokiBot, TrickBot, Emotet, AZORult, und Adwind. Diese E-Mails enthalten in der Regel Anhänge oder Website-Links, die, sobald sie geöffnet werden, schädliche Programme herunterladen und installieren.

Bei den Anhängen handelt es sich häufig um ausführbare Dateien (.exe), Archivdateien (ZIP, RAR und andere), PDF- oder Microsoft Office-Dokumente usw. Diese Anhänge werden verwendet, um Computer mit Malware zu infizieren, die persönliche Daten wie Logins, Passwörter, Bankkontodaten usw. stiehlt.

Benutzer von Computern, die mit diesen Programmen infiziert sind, haben oft Probleme wie finanzielle Verluste, Probleme mit der Browsersicherheit, dem Datenschutz usw. Einige der bösartigen Programme können so konzipiert sein, dass sie andere Infektionen verbreiten, wie zum Beispiel ransomware.

Wie werden Computer durch Spam-Kampagnen infiziert?

Menschen werden durch Spam-Kampagnen dazu verleitet, ihre Computer zu infizieren - allerdings nur, wenn sie die angebotenen Anhänge oder Links öffnen. Daher können Spam-Kampagnen Computer nicht ohne das manuelle Eingreifen des E-Mail-Empfängers infizieren. Handelt es sich bei dem beigefügten Anhang beispielsweise um ein Microsoft-Office-Dokument, so wird beim Öffnen die Erlaubnis zur Aktivierung von Makrobefehlen verlangt.

Wenn sie aktiviert werden, kann der Anhang ein Schadprogramm herunterladen und installieren. Ähnliche Regeln gelten für andere Dateitypen: Archivdateien müssen zunächst extrahiert und ihr Inhalt geöffnet/ausgeführt werden usw.

Wie kann man die Installation von Malware vermeiden?

Wenn eine E-Mail irrelevant ist oder von einer verdächtigen, unbekannten Adresse gesendet wird und einen Anhang oder einen Link zu einer Website enthält, sollten Sie sie nicht öffnen. Vermeiden Sie außerdem die Verwendung von Downloadern oder Installationsprogrammen Dritter, inoffiziellen/unzuverlässigen Websites, Peer-to-Peer-Netzwerken (Torrents, eMule usw.) und anderen ähnlichen Quellen zum Herunterladen von Dateien oder Software. Verwenden Sie offizielle Websites und direkte Download-Links.

Seien Sie bei der Installation von Software vorsichtig: Prüfen Sie alle verfügbaren "Benutzerdefiniert"-, "Erweitert"- und ähnliche Einstellungen des Installations-/Download-Setups - Setups können dazu verwendet werden, unerwünschte Anwendungen zu verteilen, die Computerinfektionen verursachen können. Aktualisieren Sie Software mithilfe von Tools oder Funktionen, die von offiziellen Softwareentwicklern bereitgestellt werden.

Inoffizielle Aktualisierungsprogramme von Drittanbietern laden oft bösartige Programme herunter und installieren diese anstelle der erwarteten Updates. Verwenden Sie keine Software-Cracking-Tools, da Cyber-Kriminelle diese Tools häufig zur Verbreitung von Malware einsetzen.

Verwenden Sie Microsoft Office-Versionen ab 2010 - diese verfügen über den Modus "Geschützte Ansicht", der verhindert, dass heruntergeladene Anhänge heruntergeladen und Computerinfektionen installiert werden. Wenn Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir, einen Scan mit Combo Cleaner durchzuführen, um eingeschleuste Malware automatisch zu entfernen.

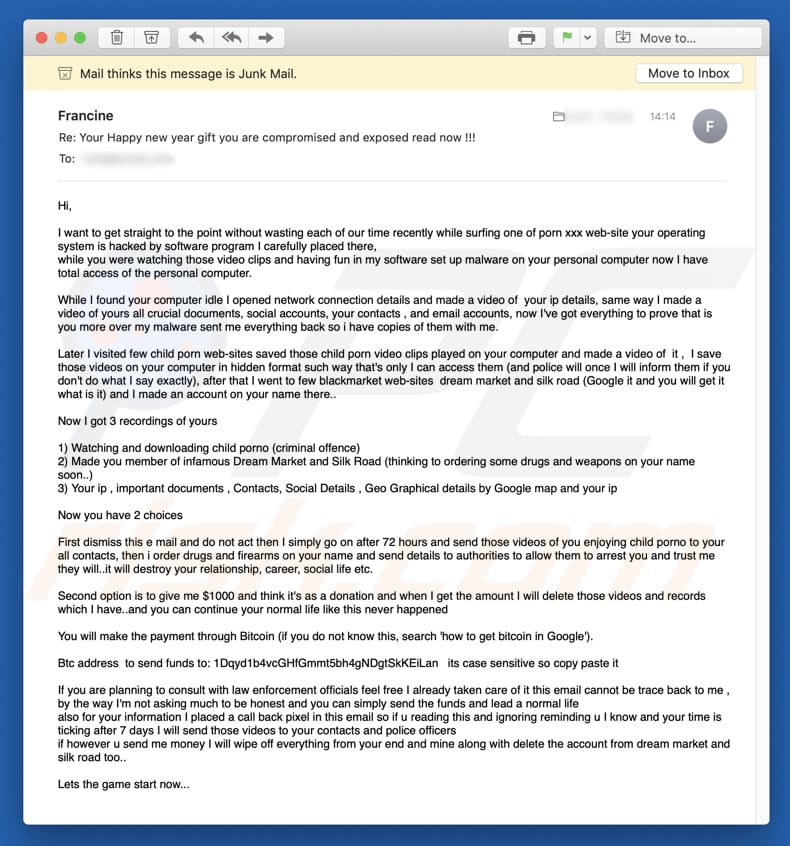

Text in der E-Mail-Nachricht "I Want To Get Straight To The Point":

Subject: Your Happy new year gift you are compromised and exposed read now !!!

Hi,I want to get straight to the point without wasting each of our time recently while surfing one of porn xxx web-site your operating system is hacked by software program I carefully placed there,

while you were watching those video clips and having fun in my software set up malware on your personal computer now I have total access of the personal computer.While I found your computer idle I opened network connection details and made a video of your ip details, same way I made a video of yours all crucial documents, social accounts, your contacts , and email accounts, now I've got everything to prove that is you more over my malware sent me everything back so i have copies of them with me.

Later I visited few child porn web-sites saved those child porn video clips played on your computer and made a video of it , I save those videos on your computer in hidden format such way that's only I can access them (and police will once I will inform them if you don't do what I say exactly), after that I went to few blackmarket web-sites dream market and silk road (Google it and you will get it what is it) and I made an account on your name there..

Now I got 3 recordings of yours

1) Watching and downloading child porno (criminal offence)

2) Made you member of infamous Dream Market and Silk Road (thinking to ordering some drugs and weapons on your name soon..)

3) Your ip , important documents , Contacts, Social Details , Geo Graphical details by Google map and your ipNow you have 2 choices

First dismiss this e mail and do not act then I simply go on after 72 hours and send those videos of you enjoying child porno to your all contacts, then i order drugs and firearms on your name and send details to authorities to allow them to arrest you and trust me they will..it will destroy your relationship, career, social life etc.

Second option is to give me $1000 and think it's as a donation and when I get the amount I will delete those videos and records which I have..and you can continue your normal life like this never happened

You will make the payment through Bitcoin (if you do not know this, search 'how to get bitcoin in Google').

Btc address to send funds to: 1Dqyd1b4vcGHfGmmt5bh4gNDgtSkKEiLan its case sensitive so copy paste it

If you are planning to consult with law enforcement officials feel free I already taken care of it this email cannot be trace back to me , by the way I'm not asking much to be honest and you can simply send the funds and lead a normal life

also for your information I placed a call back pixel in this email so if u reading this and ignoring reminding u I know and your time is ticking after 7 days I will send those videos to your contacts and police officers

if however u send me money I will wipe off everything from your end and mine along with delete the account from dream market and silk road too..Lets the game start now...

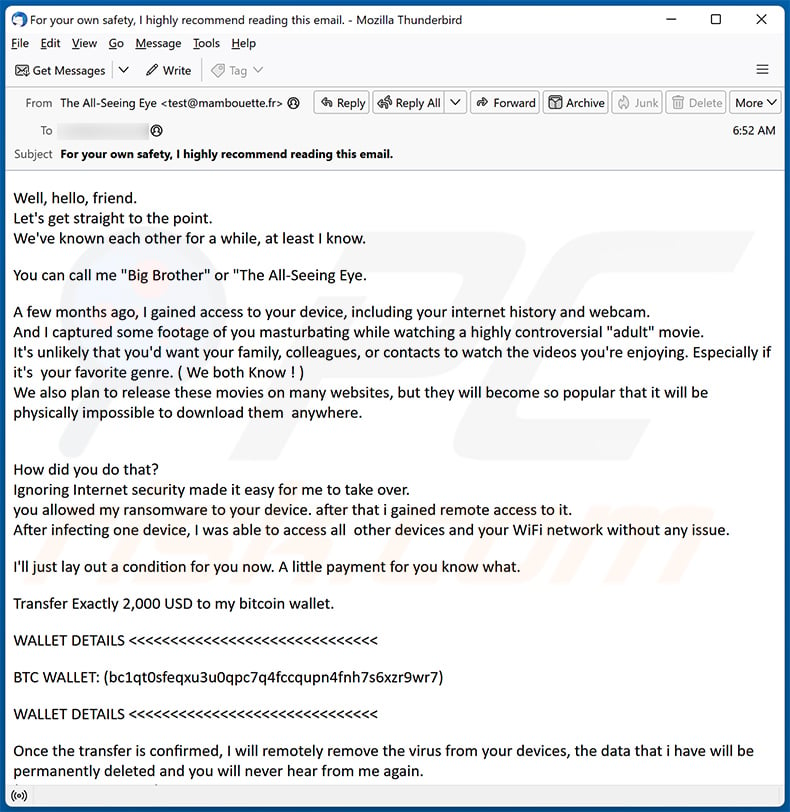

Ein weiteres Beispiel für eine E-Mail der Spam-Kampagne "I Want To Get Straight To The Point":

Der Text wird darin präsentiert:

Subject: For your own safety, I highly recommend reading this email.

Well, hello, friend.

Let's get straight to the point.

We've known each other for a while, at least I know.You can call me "Big Brother" or "The All-Seeing Eye.

A few months ago, I gained access to your device, including your internet history and webcam.

And I captured some footage of you masturbating while watching a highly controversial "adult" movie.

It's unlikely that you'd want your family, colleagues, or contacts to watch the videos you're enjoying. Especially if it's your favorite genre. ( We both Know ! )

We also plan to release these movies on many websites, but they will become so popular that it will be physically impossible to download them anywhere.

How did you do that?

Ignoring Internet security made it easy for me to take over.

you allowed my ransomware to your device. after that i gained remote access to it.

After infecting one device, I was able to access all other devices and your WiFi network without any issue.I'll just lay out a condition for you now. A little payment for you know what.

Transfer Exactly 2,000 USD to my bitcoin wallet.

WALLET DETAILS <<<<<<<<<<<<<<<<<<<<<<<<<<<<<<

BTC WALLET: (bc1qt0sfeqxu3u0qpc7q4fccqupn4fnh7s6xzr9wr7)

WALLET DETAILS <<<<<<<<<<<<<<<<<<<<<<<<<<<<<<

Once the transfer is confirmed, I will remotely remove the virus from your devices, the data that i have will be permanently deleted and you will never hear from me again.

( You Have My Word )Yes, it's a very tiny amount to pay to avoid ruining your reputation in the eyes of people who believe you to be a good person based on your interaction with them using messages. because i've been watching everythin.

You have 48 hours - I'll be notified as soon as you open this email, and from then on it's a countdown.

If you've never dealt with cryptocurrency before, it's super easy - search for "crypto exchange" "MoonPay" "BitPay" ,or else you can use cash to buy using "Bitcoin ATM".

Here's what you shouldn't do:

Don't reply to my email. It was sent from a disposable e-mail account.

Don't report me to law enforcement. as soon as I notice such activity, it will automatically lead to the release of all of your data.

Do not attempt to reinstall your system or factory reset your device.

First of all, I already have the video and all your data, and secondly, as I already said, I have remote access to all your devices and as soon as I notice such an attempt, it will lead to irreversible consequences.

Remember that crypto-addresses are anonymous, so you won't be able to figure me out from my wallet.

Anyway, let's make this a win-win situation.

I always keep my word, unless I'm being tricked.

Advice for the future: take more seriously your security on the Internet. Also regularly change passwords and set up multi-factor authorization on all your accounts.

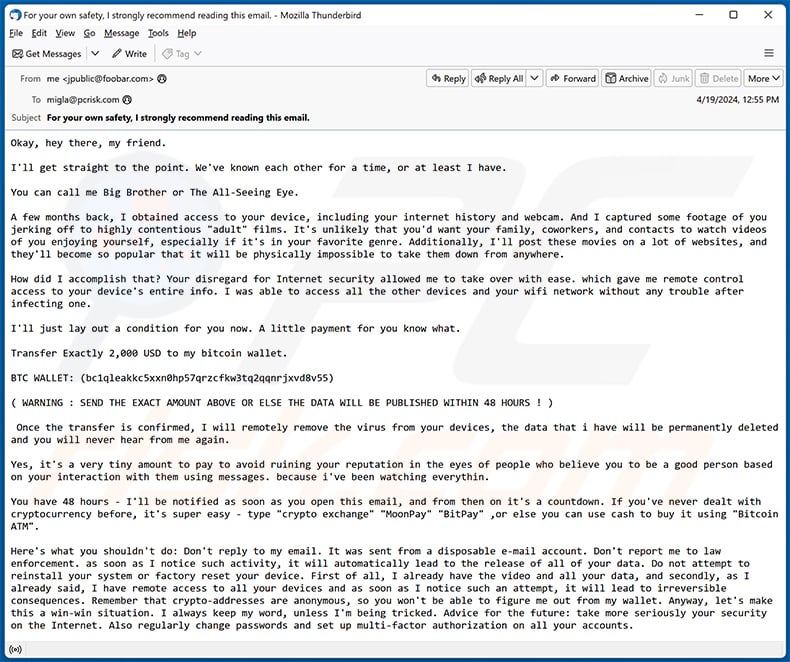

Ein weiteres Beispiel für eine E-Mail der Spam-Kampagne "I Want To Get Straight To The Point":

Der Text wird darin präsentiert:

Subject: For your own safety, I strongly recommend reading this email.

Okay, hey there, my friend.

I'll get straight to the point. We've known each other for a time, or at least I have.

You can call me Big Brother or The All-Seeing Eye.

A few months back, I obtained access to your device, including your internet history and webcam. And I captured some footage of you jerking off to highly contentious "adult" films. It's unlikely that you'd want your family, coworkers, and contacts to watch videos of you enjoying yourself, especially if it's in your favorite genre. Additionally, I'll post these movies on a lot of websites, and they'll become so popular that it will be physically impossible to take them down from anywhere.

How did I accomplish that? Your disregard for Internet security allowed me to take over with ease. which gave me remote control access to your device's entire info. I was able to access all the other devices and your wifi network without any trouble after infecting one.

I'll just lay out a condition for you now. A little payment for you know what.

Transfer Exactly 2,000 USD to my bitcoin wallet.

BTC WALLET: (bc1qleakkc5xxn0hp57qrzcfkw3tq2qqnrjxvd8v55)

( WARNING : SEND THE EXACT AMOUNT ABOVE OR ELSE THE DATA WILL BE PUBLISHED WITHIN 48 HOURS ! )

Once the transfer is confirmed, I will remotely remove the virus from your devices, the data that i have will be permanently deleted and you will never hear from me again.

Yes, it's a very tiny amount to pay to avoid ruining your reputation in the eyes of people who believe you to be a good person based on your interaction with them using messages. because i've been watching everythin.

You have 48 hours - I'll be notified as soon as you open this email, and from then on it's a countdown. If you've never dealt with cryptocurrency before, it's super easy - type "crypto exchange" "MoonPay" "BitPay" ,or else you can use cash to buy it using "Bitcoin ATM".

Here's what you shouldn't do: Don't reply to my email. It was sent from a disposable e-mail account. Don't report me to law enforcement. as soon as I notice such activity, it will automatically lead to the release of all of your data. Do not attempt to reinstall your system or factory reset your device. First of all, I already have the video and all your data, and secondly, as I already said, I have remote access to all your devices and as soon as I notice such an attempt, it will lead to irreversible consequences. Remember that crypto-addresses are anonymous, so you won't be able to figure me out from my wallet. Anyway, let's make this a win-win situation. I always keep my word, unless I'm being tricked. Advice for the future: take more seriously your security on the Internet. Also regularly change passwords and set up multi-factor authorization on all your accounts.

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist I Want To Get Straight To The Point spam?

- Bösartige E-Mail-Arten.

- Wie entdeckt man eine bösartige E-Mail?

- Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

Bösartige E-Mail-Arten:

![]() Phishing E-Mails

Phishing E-Mails

Meistens verwenden Cyberkriminelle betrügerische E-Mails, um Internetnutzer dazu zu bringen, ihre sensiblen privaten Daten preiszugeben, z. B. Anmeldedaten für verschiedene Online-Dienste, E-Mail-Konten oder Online-Banking-Daten.

Solche Angriffe werden als Phishing bezeichnet. Bei einem Phishing-Angriff versenden Cyberkriminelle in der Regel eine E-Mail-Nachricht mit dem Logo eines beliebten Dienstes (z. B. Microsoft, DHL, Amazon, Netflix), erzeugen eine Dringlichkeit (falsche Lieferadresse, abgelaufenes Kennwort usw.) und platzieren einen Link, von dem sie hoffen, dass ihre potenziellen Opfer darauf klicken.

Nach dem Anklicken des Links in einer solchen E-Mail-Nachricht werden die Opfer auf eine gefälschte Website umgeleitet, die der Original-Webseite identisch oder sehr ähnlich aussieht. Die Opfer werden dann aufgefordert, ihr Passwort, ihre Kreditkartendaten oder andere Informationen einzugeben, die von den Cyberkriminellen gestohlen werden.

![]() E-Mails mit bösartigen Anhängen

E-Mails mit bösartigen Anhängen

Ein weiterer beliebter Angriffsvektor ist E-Mail-Spam mit bösartigen Anhängen, die die Computer der Benutzer mit Malware infizieren. Bösartige Anhänge enthalten in der Regel Trojaner, die Passwörter, Bankdaten und andere sensible Informationen stehlen können.

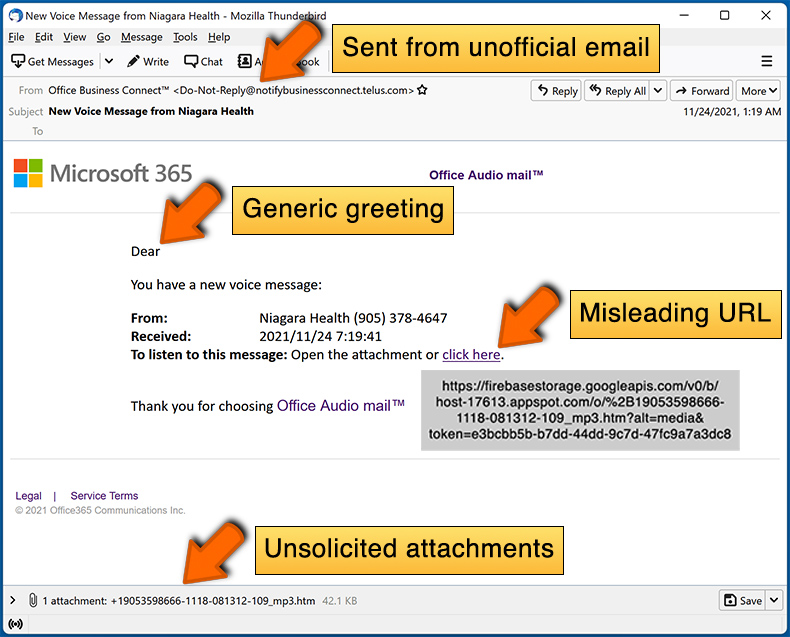

Bei solchen Angriffen besteht das Hauptziel der Cyberkriminellen darin, ihre potenziellen Opfer dazu zu bringen, einen infizierten E-Mail-Anhang zu öffnen. Um dieses Ziel zu erreichen, wird in den E-Mail-Nachrichten in der Regel über kürzlich erhaltene Rechnungen, Faxe oder Sprachnachrichten gesprochen.

Wenn ein potenzielles Opfer auf die Verlockung hereinfällt und den Anhang öffnet, wird sein Computer infiziert, und die Cyberkriminellen können eine Menge vertraulicher Informationen sammeln.

Es ist zwar eine kompliziertere Methode, um persönliche Daten zu stehlen (Spam-Filter und Antivirenprogramme erkennen solche Versuche in der Regel), aber wenn sie erfolgreich ist, können Cyberkriminelle eine viel breitere Palette von Daten erhalten und Informationen über einen langen Zeitraum sammeln.

![]() Sex-Erpressungs-E-Mails

Sex-Erpressungs-E-Mails

Dies ist eine Art von Phishing. In diesem Fall erhalten die Nutzer eine E-Mail, in der behauptet wird, dass ein Cyberkrimineller auf die Webcam des potenziellen Opfers zugreifen konnte und ein Video von dessen Masturbation aufgenommen hat.

Um das Video loszuwerden, werden die Opfer aufgefordert, ein Lösegeld zu zahlen (normalerweise in Bitcoin oder einer anderen Kryptowährung). All diese Behauptungen sind jedoch falsch - Nutzer, die solche E-Mails erhalten, sollten sie ignorieren und löschen.

Wie entdeckt man eine bösartige E-Mail?

Während Cyberkriminelle versuchen, ihre Köder-E-Mails vertrauenswürdig aussehen zu lassen, gibt es einige Dinge, auf die Sie achten sollten, wenn Sie versuchen, eine Phishing-E-Mail zu erkennen:

- Überprüfen Sie die ("von") E-Mail-Adresse des Absenders: Fahren Sie mit der Maus über die Absenderadresse und prüfen Sie, ob sie seriös ist. Wenn Sie beispielsweise eine E-Mail von Microsoft erhalten haben, sollten Sie überprüfen, ob die E-Mail-Adresse @microsoft.com lautet und nicht etwas Verdächtiges wie @m1crosoft.com, @microsfot.com, @account-security-noreply.com usw.

- Prüfen Sie auf allgemeine Begrüßungen: Wenn die Begrüßung in der E-Mail "Sehr geehrter Benutzer", "Sehr geehrter @youremail.com", "Sehr geehrter Kunde" lautet, sollte dies misstrauisch machen. In der Regel werden Sie von Unternehmen mit Ihrem Namen angesprochen. Das Fehlen dieser Information könnte ein Hinweis auf einen Phishing-Versuch sein.

- Überprüfen Sie die Links in der E-Mail: Fahren Sie mit der Maus über den Link in der E-Mail. Wenn Ihnen der Link verdächtig vorkommt, klicken Sie ihn nicht an. Wenn Sie zum Beispiel eine E-Mail von Microsoft erhalten haben und der Link in der E-Mail anzeigt, dass er zu firebasestorage.googleapis.com/v0... führt, sollten Sie ihm nicht trauen. Klicken Sie am besten nicht auf die Links in den E-Mails, sondern besuchen Sie die Webseite des Unternehmens, von dem Sie die E-Mail erhalten haben.

- Vertrauen Sie nicht blindlings auf E-Mail-Anhänge: In der Regel fordern seriöse Unternehmen Sie auf, sich auf ihrer Website anzumelden und dort Dokumente einzusehen. Wenn Sie eine E-Mail mit einem Anhang erhalten haben, sollten Sie diese mit einem Virenschutzprogramm überprüfen. Infizierte E-Mail-Anhänge sind ein gängiges Angriffsmittel von Cyberkriminellen.

Um das Risiko des Öffnens von Phishing- und bösartigen E-Mails zu minimieren, empfehlen wir die Verwendung von Combo Cleaner.

Beispiel für eine Spam-E-Mail:

Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

- Wenn Sie auf einen Link in einer Phishing-E-Mail geklickt und Ihr Passwort eingegeben haben, sollten Sie Ihr Passwort so bald wie möglich ändern. Normalerweise sammeln Cyberkriminelle gestohlene Zugangsdaten und verkaufen sie dann an andere Gruppen, die sie für böswillige Zwecke verwenden. Wenn Sie Ihr Kennwort rechtzeitig ändern, haben die Kriminellen wahrscheinlich nicht genug Zeit, um Schaden anzurichten.

- Wenn Sie Ihre Kreditkartendaten eingegeben haben, wenden Sie sich so schnell wie möglich an Ihre Bank und erklären Sie die Situation. Es ist gut möglich, dass Sie Ihre kompromittierte Kreditkarte sperren und eine neue Karte beantragen müssen.

- Wenn Sie Anzeichen für einen Identitätsdiebstahl feststellen, sollten Sie sich umgehend an die Federal Trade Commission wenden. Diese Institution wird Informationen über Ihre Situation sammeln und einen persönlichen Wiederherstellungsplan erstellen.

- Wenn Sie einen bösartigen Anhang geöffnet haben, ist Ihr Computer wahrscheinlich infiziert. Sie sollten ihn mit einem seriösen Antivirenprogramm scannen. Zu diesem Zweck empfehlen wir die Anwendung Combo Cleaner.

- Helfen Sie anderen Internetnutzern - melden Sie Phishing-E-Mails an die Anti-Phishing Arbeitsgruppe, das Beschwerdezentrum für Internetverbrechen des FBI, das nationale Betrugsinformationszentrum und das U.S. Justizministerium.

Häufig gestellte Fragen (FAQ)

Warum habe ich diese E-Mail erhalten?

Betrüger verschicken massenhaft E-Mails in der Hoffnung, anfällige Zielpersonen zu finden, die auf ihre Tricks hereinfallen könnten. Sie verwenden oft Taktiken wie Phishing oder Impersonation, um die Empfänger zu täuschen. Betrüger beschaffen sich E-Mail-Adressen auf verschiedene Weise, z. B. durch den Kauf von Listen von Datenmaklern, das Auslesen von Websites oder das Ausnutzen von Sicherheitslücken.

Ich habe meine persönlichen Daten angegeben, als ich von dieser E-Mail hereingelegt wurde, was sollte ich tun?

Wenden Sie sich sofort an die Behörden, ändern Sie (falls erforderlich) Ihre Passwörter und seien Sie vorsichtig bei weiteren Mitteilungen oder Forderungen.

Ich habe eine bösartige Datei heruntergeladen und geöffnet, die an diese E-Mail angehängt war. Ist mein Computer infiziert?

Das Risiko, dass Ihr Computer infiziert wird, hängt von der Art der Dateien ab, mit denen Sie arbeiten. Ausführbare Dateien (.exe) oder Skriptdateien (.js, .vbs), die mit Malware infiziert sind, stellen ein hohes Risiko dar, wenn sie aktiviert werden. Bei Dokumenten oder Multimediadateien ist das Risiko einer Infektion dagegen in der Regel geringer.

Wurde mein Computer tatsächlich gehackt und hat der Absender irgendwelche Informationen?

Höchstwahrscheinlich wurde Ihr Computer nicht gehackt, aber der Absender verfügt möglicherweise über einige Ihrer Informationen, möglicherweise aus geleakten Datenbanken.

Ich habe Kryptowährung an die in der E-Mail angegebene Adresse geschickt. Kann ich mein Geld zurückbekommen?

Leider sind Kryptowährungstransaktionen unumkehrbar, so dass es unwahrscheinlich ist, dass Sie die an einen Betrüger gesendeten Gelder zurückholen können. Es ist wichtig, vorsichtig zu sein und die Legitimität von Anfragen zu überprüfen, bevor Sie Kryptowährungen versenden.

Ich habe die E-Mail gelesen, aber den Anhang nicht geöffnet, ist mein Computer infiziert?

Das bloße Öffnen einer E-Mail stellt kein Risiko dar. In der Regel können Computer nicht per E-Mail infiziert werden, es sei denn, es werden bösartige Anhänge oder Links geöffnet.

Entfernt Combo Cleaner Malware-Infektionen, die im E-Mail-Anhang enthalten waren?

Combo Cleaner kann fast alle bekannten Malware-Infektionen erkennen und entfernen. Da sich hochentwickelte Malware oft tief im System versteckt, ist die Durchführung eines vollständigen Systemscans wichtig, um versteckte Malware zu entfernen.

▼ Diskussion einblenden