So entfernt man CStealer vom Betriebssystem

![]() Verfasst von Tomas Meskauskas am (aktualisiert)

Verfasst von Tomas Meskauskas am (aktualisiert)

Was ist CStealer?

Der von MalwareHunterTeam entdeckte und von James weiter untersuchte CStealer ist eine bösartige Software, die als Trojaner eingestuft wird. Diese Malware wurde entwickelt, um in Google Chrome Browsern gespeicherte Passwörter zu stehlen. Trojaner-Infektionen sind hochriskant und können zu einer Reihe von erheblichen Problemen führen.

Mehr über CStealer

Malware vom Typ Trojaner hat eine Reihe gefährlicher Fähigkeiten. Der Typ, der Passwörter stiehlt, ist keineswegs einzigartig oder ungewöhnlich. In der Regel werden die gestohlenen Zugangsdaten in einer Datei zusammengefasst und dann an einen Command-and-Control-Server (C&C/C2) gesendet, der Befehle erteilt und die infizierten Systeme im Wesentlichen kontrollieren kann.

Wie bei Trojanern zum Sammeln von Informationen können C2-Server auch Daten empfangen, aber die Funktionsweise von CStealer ist anders. Dieses bösartige Programm stellt eine direkte Verbindung zu einer entfernten MongoDB Datenbank her, in der es die gestohlenen Informationen speichert. CStealer erreicht dies, indem er die Anmeldedaten für die MongoDB Datenbank fest einkodiert hat.

Der Trojaner verwendet dann den MongoDB C Driver als Client-Bibliothek, um sich mit der Datenbank zu verbinden. Nachdem die in den Chrome-Browsern der Opfer gespeicherten Anmeldedaten/Passwörter an die MongoDB Datenbank gesendet wurden, können die CStealer-Entwickler jederzeit auf sie zugreifen. Es ist auch möglich, dass andere Cyberkriminelle auf die Datenbank zugreifen können.

Die darin enthaltenen Informationen können auch an gewinnsüchtige Dritte verkauft werden. Die gestohlenen Konten können für verschiedene Zwecke verwendet werden. Zum Beispiel, um Geldtransfers und Online-Einkäufe zu tätigen, die Identität von Benutzern anzunehmen, das System weiter zu infizieren, Malware über Kontaktlisten zu verbreiten und so weiter.

Zusammenfassend lässt sich sagen, dass das Vorhandensein von Trojanern, die Zugangsdaten stehlen, zu finanziellen Verlusten, ernsthaften Datenschutzproblemen, Identitätsdiebstahl, Systeminfiltration und Infektionen führen kann. Um die Sicherheit von Geräten und Benutzern zu gewährleisten, muss CStealer sofort entfernt werden.

| Name | CStealer Malware |

| Art der Bedrohung | Trojaner, Passwortstehlender Virus, Banking-Malware, Spyware. |

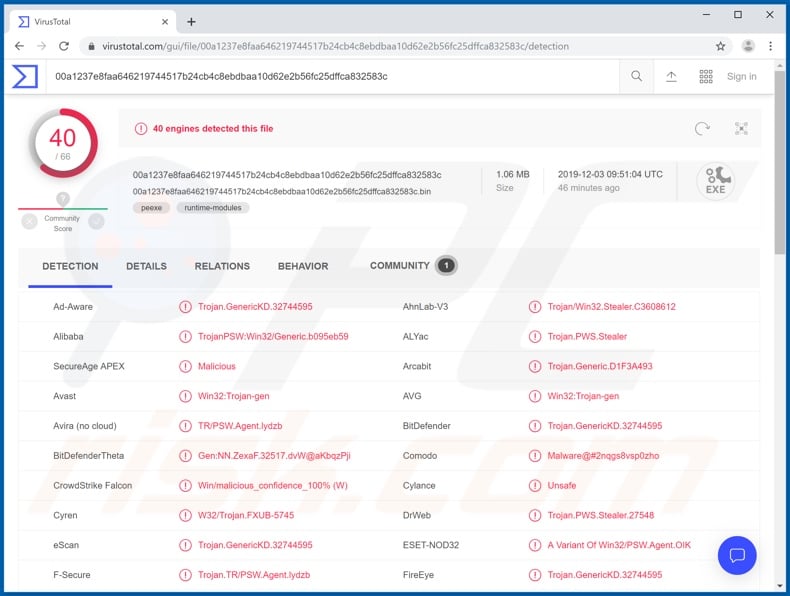

| Erkennungsnamen | Avast (Win32:Trojan-gen), BitDefender (Trojan.GenericKD.32744595), ESET-NOD32 (eine Variante von Win32/PSW.Agent.OIK), DrWeb (Trojan.PWS.Stealer.27548), vollständige Liste (VirusTotal) |

| Symptome | Trojaner werden entwickelt, um den Computer des Opfers heimlich zu infiltrieren und ruhig zu bleiben und daher sind auf einer infizierten Maschine keine bestimmten Symptome klar erkennbar. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbeanzeigen, Social Engineering, Software-"Cracks". |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, der Computer des Opfers wurde einem Botnetz hinzugefügt. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Mehr Beispiele für Trojaner

Mispadu, Tinynuke und FormBook sind einige Beispiele für andere Trojaner, die Daten stehlen. Malware innerhalb dieser Klassifizierung kann unterschiedliche Fähigkeiten haben. Sie kann zum Beispiel Daten verfolgen, Ketteninfektionen verursachen, Kryptowährung schürfen usw. Alle haben ein Ziel: Einnahmen für die dahinter stehenden Cyberkriminellen zu generieren. Alle Trojaner bedrohen direkt die Geräte- und Benutzersicherheit.

Wie hat CStealer meinen Computer infiltriert?

Trojaner und andere bösartige Inhalte werden hauptsächlich durch Spam-Kampagnen, nicht vertrauenswürdige Download-Quellen, illegale Softwareaktivierungswerkzeuge ("Cracking") und gefälschte Aktualisierungsprogramme verbreitet. Spam-Kampagnen dienen dem massenhaften Versand von E-Mails. Täuschende E-Mails werden zur Verbreitung von Malware eingesetzt.

Die Nachrichten sind als "offiziell", "wichtig", "dringend", "vorrangig" und so weiter getarnt. Die E-Mails enthalten infektiöse Dateien (oder Links, die zu ihnen führen). Bei den Anhängen kann es sich um Archivdateien (ZIP, RAR) und ausführbare Dateien (.exe, .run), PDF- und Microsoft Office-Dokumente, JavaScript usw. handeln.

Wenn diese gefährlichen Dateien ausgeführt oder anderweitig geöffnet werden, setzen sie den Infektionsprozess in Gang (d. h. sie beginnen mit dem Herunterladen/Installieren von Malware).

Nicht vertrauenswürdige Downloadquellen wie P2P-Tauschnetzwerke (BitTorrent, eMule, Gnutella usw.), inoffizielle und kostenlose Filehosting-Seiten, Downloadprogramme von Drittanbietern usw. können bösartige Inhalte anbieten (z. B. als normale Programme präsentiert und/oder mit diesen gebündelt).

Anstatt lizenzierte Produkte zu aktivieren, können illegale Aktivierungswerkzeuge ("Cracks") bösartige Software herunterladen/installieren. Gefälschte Updateprogramme verursachen Infektionen, indem sie Schwachstellen in veralteten Programmen ausnutzen oder einfach Malware anstelle der versprochenen Updates installieren.

So vermeidet man die Installation von Malware

Öffnen Sie keine verdächtigen/irrelevanten E-Mails, insbesondere nicht solche, die von unbekannten Absendern (Adressen) stammen. Alle Anhänge und Links in dubiosen E-Mails sollten ungeöffnet bleiben, da diese Dateien die Quelle einer möglichen Infektion sind. Wir raten Ihnen, Microsoft Office-Versionen zu verwenden, die nach 2010 veröffentlicht wurden.

Neuere Versionen verfügen über den Modus "Geschützte Ansicht", der verhindert, dass bösartige Makrobefehle beim Öffnen des Dokuments automatisch Malware herunterladen/installieren. Verwenden Sie nur offizielle und überprüfte Download-Kanäle. Software sollte mit Werkzeugen/Funktionen aktiviert und aktualisiert werden, die von legitimen Entwicklern bereitgestellt werden.

Illegale Aktivierungswerkzeuge ("Cracking") und Aktualisierungsprogramme von Drittanbietern bergen ein hohes Risiko der Installation von Malware. Installieren Sie ein seriöses Antiviren-/Antispyware-Programm und halten Sie es auf dem neuesten Stand. Mit diesen Programmen sollten Sie Ihr System regelmäßig scannen und erkannte Bedrohungen/Probleme beseitigen.

Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu entfernen.

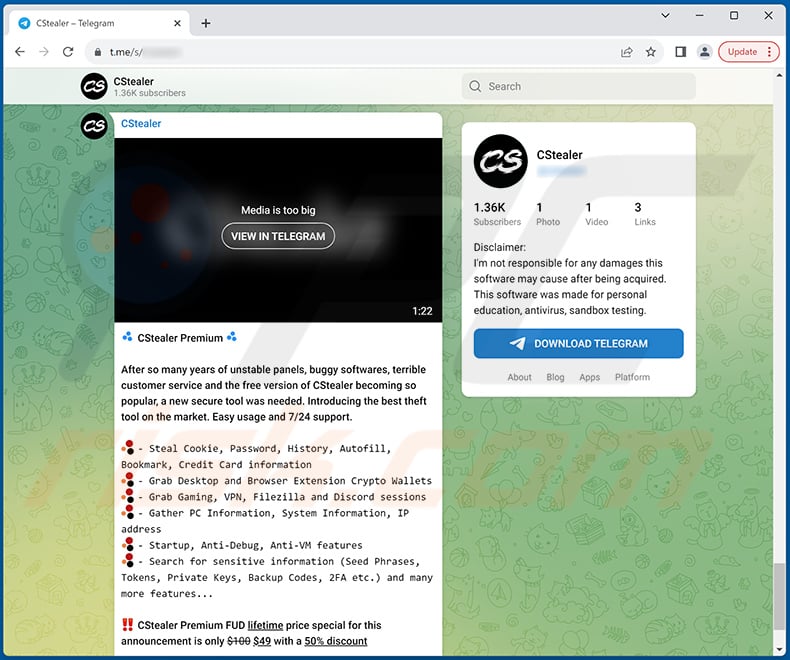

Screenshot eines Telegram-Kontos, das zur Werbung für CStealer verwendet wird:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist CStealer?

- SCHRITT 1. Manuelle Entfernung von CStealer Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Das manuelle Entfernen von Malware ist eine komplizierte Aufgabe - normalerweise ist es das Beste, es Anti-Virus- oder Anti-Malware-Programmen zu erlauben, dies automatisch durchzuführen. Um diese Malware zu entfernen, empfehlen wir die Verwendung von Combo Cleaner.

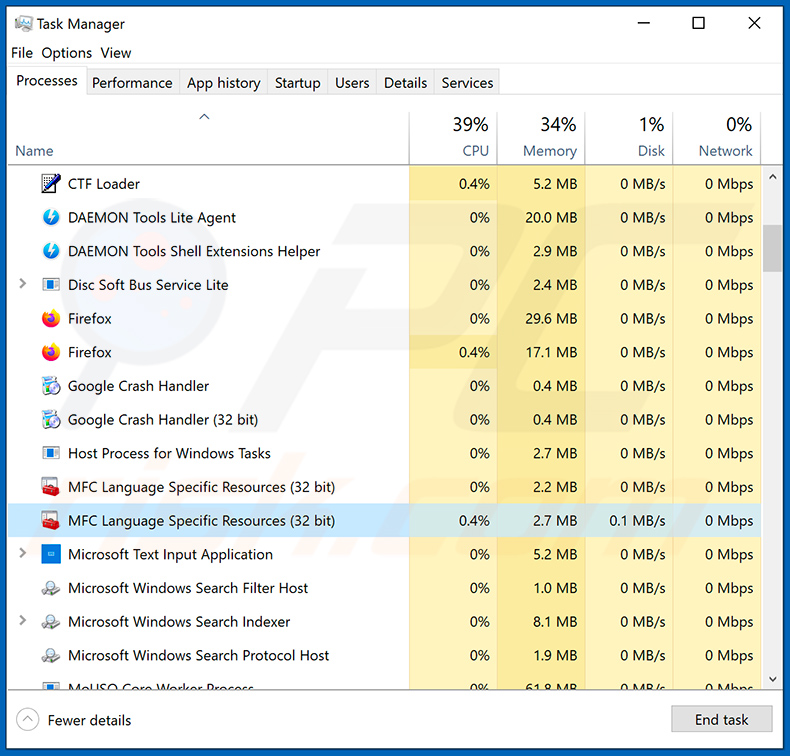

Falls Sie Malware manuell entfernen möchten, besteht der erste Schritt darin, den Namen der Malware zu identifizieren, die sie versuchen zu entfernen. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers ausgeführt wird:

Falls Sie die Liste der Programme überprüft haben, die auf Ihrem Computer laufen, wie beispielsweise mithilfe des Task-Managers und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

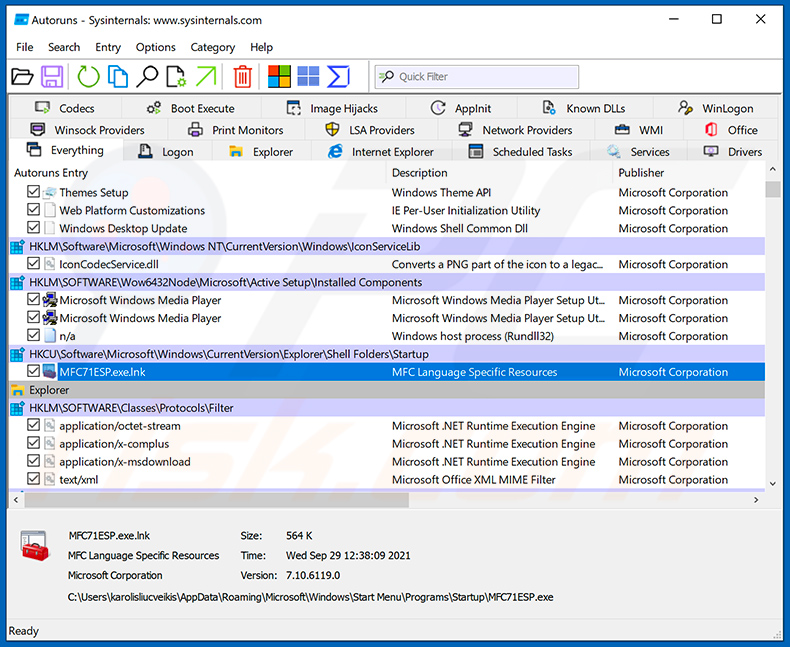

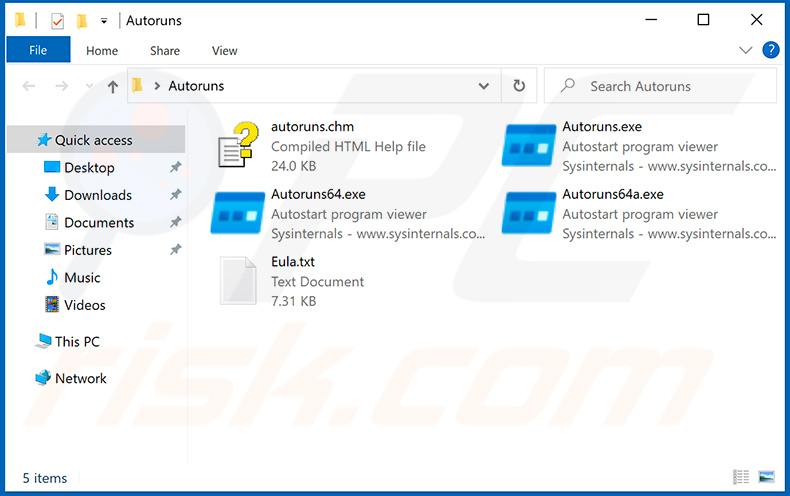

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

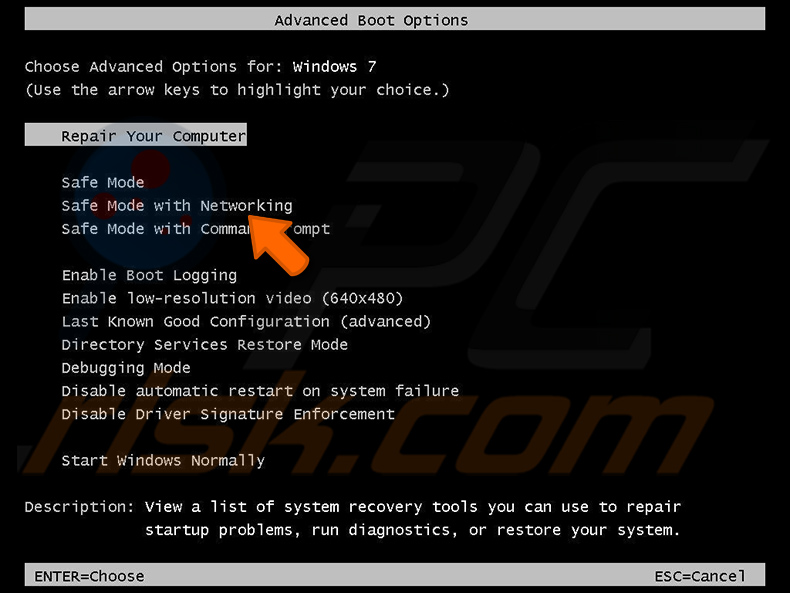

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf Neu starten, klicken Sie auf OK. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis das Menü Erweitere Windows-Optionen angezeigt wird und wählen Sie dann Den abgesicherten Modus mit Netzwerktreibern verwenden aus der Liste aus.

Ein Video, das zeigt, wie Windows 7 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

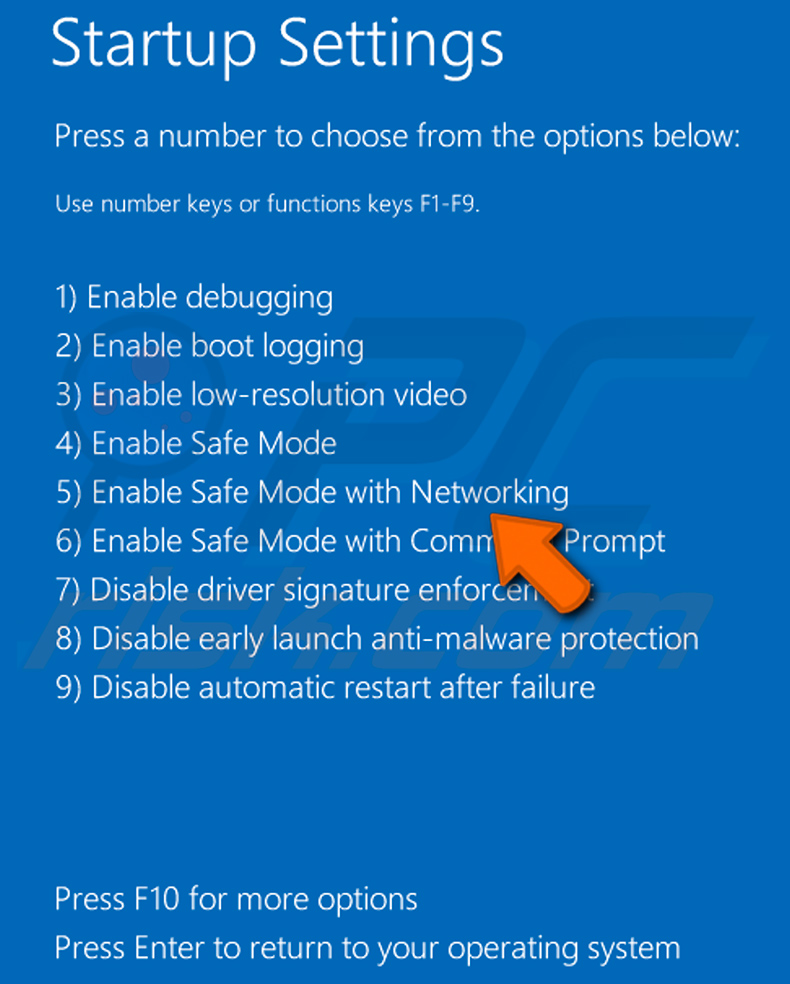

Windows 8 Benutzer: Starten Sie Windows 8 im Abgesicherten Modus mit Vernetzung - Gehen Sie zum Startbildschirm von Windows 8, geben Sie "Erweitert" ein und wählen Sie in den Suchergebnissen "Einstellungen". Klicken Sie auf "Erweiterte Startoptionen", im geöffneten Fenster "Allgemeine PC-Einstellungen" wählen Sie "Erweiterter Start".

Klicken Sie auf die Schaltfläche "Jetzt neu starten". Ihr Computer startet nun neu und zeigt das Menü "Erweiterte Startoptionen" an. Klicken Sie auf die Schaltfläche "Problembehandlung" und dann auf die Schaltfläche "Erweiterte Optionen". Klicken Sie im Bildschirm mit den erweiterten Optionen auf "Starteinstellungen".

Klicken Sie auf die Schaltfläche "Neu starten". Ihr PC wird neu gestartet und zeigt den Bildschirm "Starteinstellungen" an. Drücken Sie F5, um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Ein Video, das zeigt, wie Windows 8 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

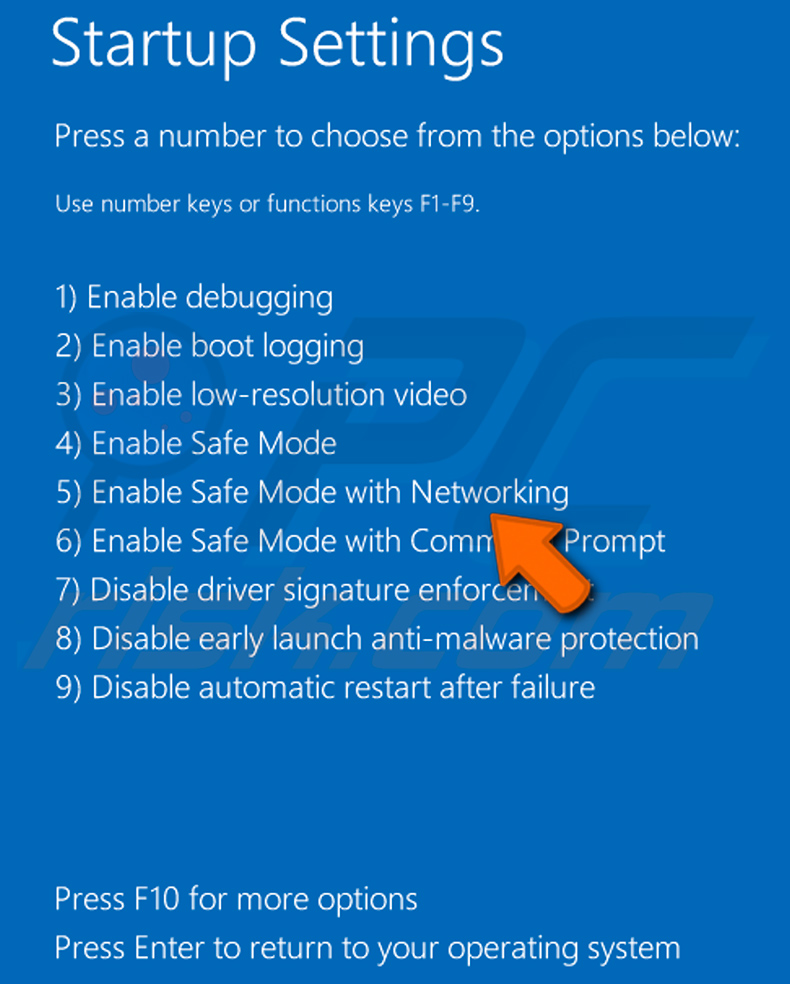

Windows 10 Benutzer: Klicken Sie auf das Windows-Logo und wählen Sie das Power-Symbol. Klicken Sie im geöffneten Menü auf "Neu starten", während Sie die Umschalttaste auf Ihrer Tastatur gedrückt halten. Klicken Sie im Fenster "Option auswählen" auf "Fehlerbehebung" und anschließend auf "Erweiterte Optionen".

Wählen Sie im erweiterten Optionsmenü "Starteinstellungen" aus und klicken Sie auf die Schaltfläche "Neu starten". Im folgenden Fenster sollten Sie auf Ihrer Tastatur auf die Taste "F5" klicken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Netzwerktreibern neu gestartet.

Ein Video, das zeigt, wie Windows 10 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

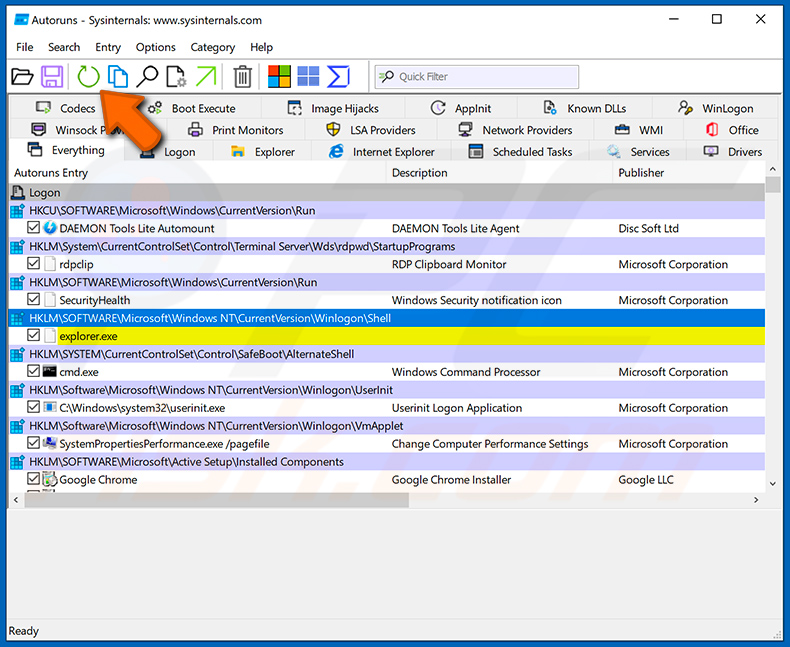

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

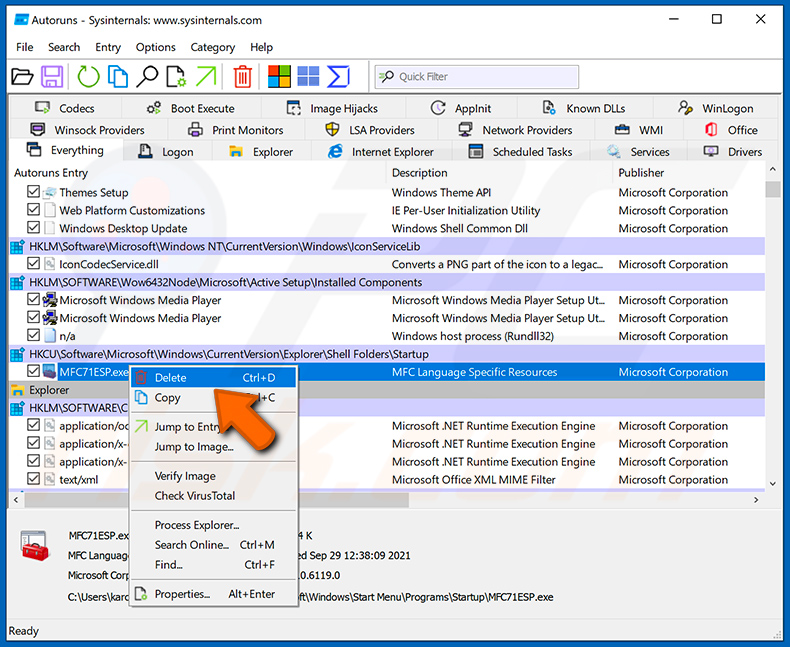

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass manche Malware Prozessnamen unter seriösen Windows-Prozessnamen versteckt. In diesem Stadium ist es sehr wichtig, das Entfernen von Systemdateien zu vermeiden. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf den Namen und wählen Sie "Löschen".

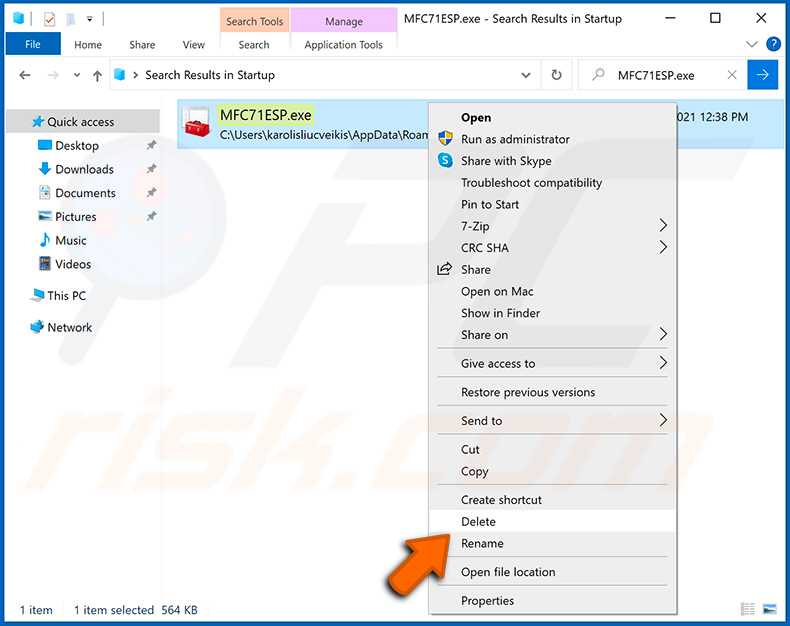

Nachdem Sie die Malware über die Anwendung Autoruns entfernt haben (dies stellt sicher, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Malware-Namen suchen. Stellen Sie sicher, dass Sie verstecke Dateien und Ordner aktivieren, bevor Sie fortfahren. Falls Sie den Dateinamen der Malware finden, dann stellen Sie sicher, ihn zu entfernen.

Starten Sie Ihren Computer im normalen Modus neu. Das Befolgen dieser Schritte sollte alle Malware von Ihrem Computer entfernen. Beachten Sie, dass die manuelle Entfernung erweiterte Computerkenntnisse voraussetzt. Wenn Sie diese Fähigkeiten nicht haben, überlassen Sie die Entfernung den Antivirus- und Anti-Malware-Programmen.

Diese Schritte funktionieren bei erweiterten Malware-Infektionen womöglich nicht. Wie immer ist es am Besten, Infektionen zu vermeiden, anstatt Malware später zu entfernen. Um Ihren Computer sicher zu halten, installieren Sie die neuesten Betriebssystem-Updates und benutzen Sie Antivirus-Software. Um sicherzugehen, dass Ihr Computer keine Malware-Infektionen aufweist, empfehlen wir einen Scan mit Combo Cleaner.

Häufig gestellte Fragen (FAQ)

Sollte ich mein Speichergerät formatieren, um die Malware loszuwerden?

Wenn Ihr Computer mit CStealer-Malware infiziert ist, ist das Formatieren Ihres Speichergeräts eine mögliche Lösung, um die Malware zu entfernen. Allerdings werden beim Formatieren des Speichermediums alle darauf gespeicherten Daten gelöscht. Es wird empfohlen, Ihr System mit seriöser Sicherheitssoftware zu scannen, bevor Sie drastische Maßnahmen ergreifen.

Was sind die größten Probleme, die Malware verursachen kann?

Die Auswirkungen von Malware sind je nach Typ unterschiedlich und können schwerwiegende Folgen wie Identitätsdiebstahl, finanzielle Einbußen, verminderte Computerleistung, weitere Infektionen, Datenverschlüsselung oder andere Probleme nach sich ziehen.

Was ist der Zweck von CStealer?

Die CStealer-Malware greift direkt auf eine entfernte MongoDB-Datenbank zu, um gestohlene Anmeldedaten zu speichern, was Cyberkriminellen den unbefugten Zugriff erleichtert. CStealer kann die Chrome-Browser-Anmeldedaten und Passwörter der Opfer abrufen, indem er fest kodierte MongoDB Kontoanmeldedaten einbettet.

Wie hat Malware meinen Computer infiltriert?

Trojaner und andere Malware verbreiten sich über Spam-E-Mails, nicht vertrauenswürdige Downloads, bösartige Werbung, Sicherheitslücken in veralteter Software, illegale Software-Aktivierungswerkzeuge und gefälschte Aktualisierungsprogramme. Täuschende E-Mails enthalten infektiöse Anhänge oder Links, die beim Öffnen die Installation von Malware auslösen. Nicht vertrauenswürdige Quellen wie P2P-Netzwerke und inoffizielle Webseiten können bösartige Inhalte anbieten, während illegale Aktivierungswerkzeuge und gefälschte Aktualisierungsprogramme anstelle von legitimen Software-Updates Malware herunterladen können.

Kann Combo Cleaner mich vor Malware schützen?

Combo Cleaner kann fast alle bekannten Malware-Infektionen erkennen und entfernen. Hochentwickelte Malware versteckt sich oft tief im System. Daher ist ein vollständiger Systemscan unerlässlich, um eine umfassende Erkennung und Entfernung von Malware sicherzustellen.

▼ Diskussion einblenden